Не отвечает L2TP Сервер, почему?

-

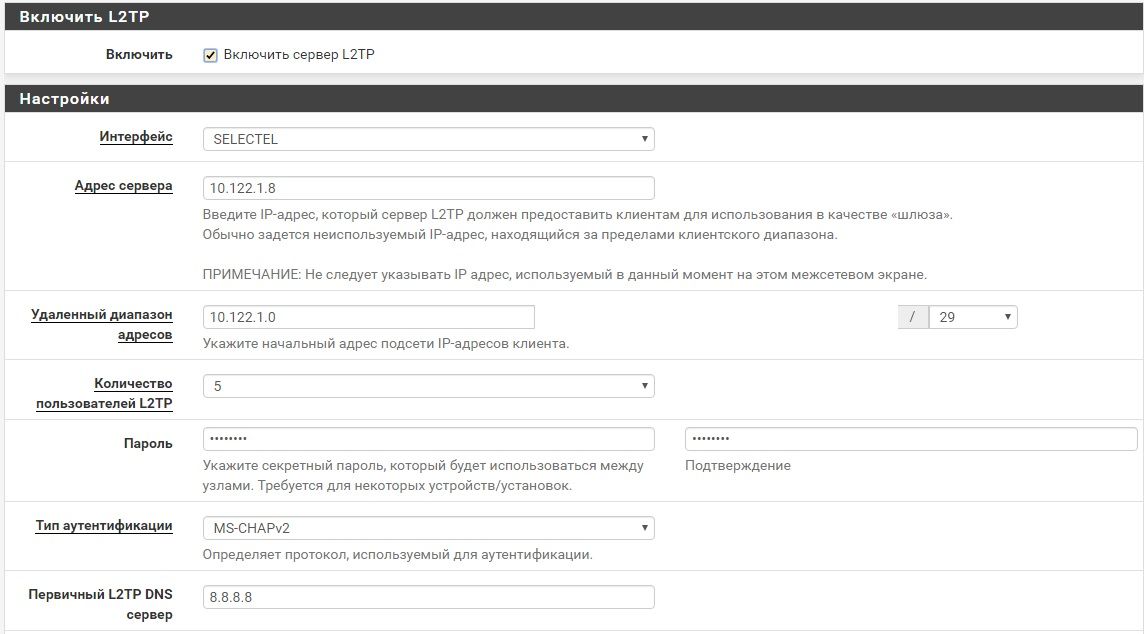

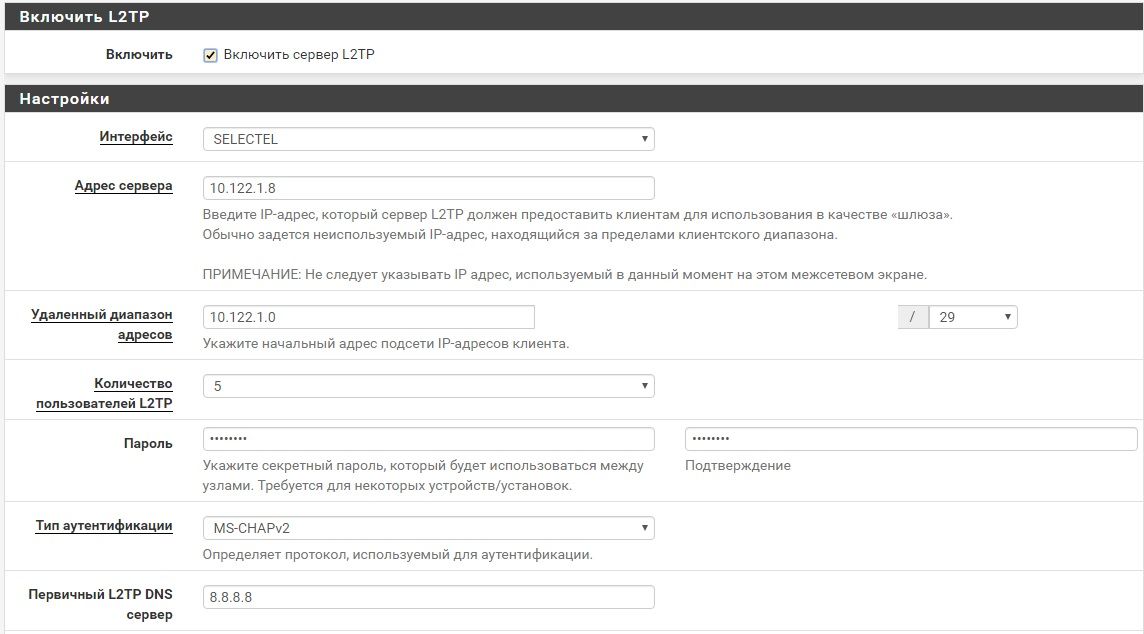

Здравствуйте! Настроил L2tp сервер, добавил правила в фв. при подключении в правилах фаервола видно прилетает

WAN udp клиент ип:500 -> ип сервера:500 NO_TRAFFIC:SINGLE 4 / 0

настройки

Честно даже не знаю что показать, l2tp настраиваю на других устройствах cisco microtic windows. дам все настолько просто что проще некуда. что тут не так делаю не могу разобрать.

-

@HelpUser said in Не отвечает L2TP Сервер, почему?:

Здравствуйте! Настроил L2tp сервер, добавил правила в фв. при подключении в правилах фаервола видно прилетает

WAN udp клиент ип:500 -> ип сервера:500 NO_TRAFFIC:SINGLE 4 / 0Вам нужно L2TP/IPsec ?

В таком случае также настройте IPsec в транспортном режиме. -

@HelpUser

https://docs.netgate.com/pfsense/en/latest/vpn/ipsec/l2tp-ipsec.htmlhttps://www.youtube.com/watch?v=tDA_u-HIbyo

тут гляньте

-

@HelpUser

На видео выше с 4:20 показано как добавить правило fw на ВАН для Л2ТП.

У вас это сделано? -

@viktor_g said in Не отвечает L2TP Сервер, почему?:

@HelpUser said in Не отвечает L2TP Сервер, почему?:

Здравствуйте! Настроил L2tp сервер, добавил правила в фв. при подключении в правилах фаервола видно прилетает

WAN udp клиент ип:500 -> ип сервера:500 NO_TRAFFIC:SINGLE 4 / 0Вам нужно L2TP/IPsec ?

В таком случае также настройте IPsec в транспортном режиме.l2tp

Просмотрел настройку ниже, не понятно, если l2tp ipsec настраивается так как на видео зачем ключ secret указывать в настройках l2tp или зачем там это поле? -

@Konstanti said in Не отвечает L2TP Сервер, почему?:

atest/vpn/ipsec/l2tp-ipsec.html

На видео версия другая, точь в точь не получится, сейчас настраивается по другому, но на основе примера настройки сделал 1 к 1 ошибка из за сбоя согласование удаленных параметров компьютера на уровне безопасности -

@werter said in Не отвечает L2TP Сервер, почему?:

@HelpUser

На видео выше с 4:20 показано как добавить правило fw на ВАН для Л2ТП.

У вас это сделано?все как на видео

-

@Konstanti said in Не отвечает L2TP Сервер, почему?:

@HelpUser

https://docs.netgate.com/pfsense/en/latest/vpn/ipsec/l2tp-ipsec.htmlhttps://www.youtube.com/watch?v=tDA_u-HIbyo

тут гляньте

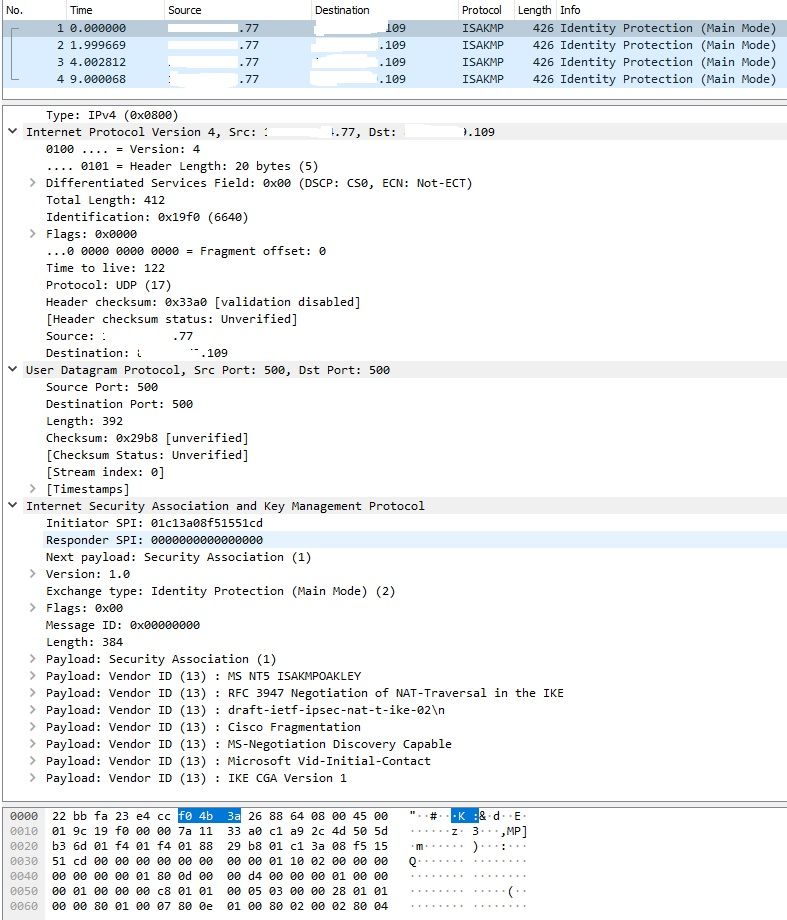

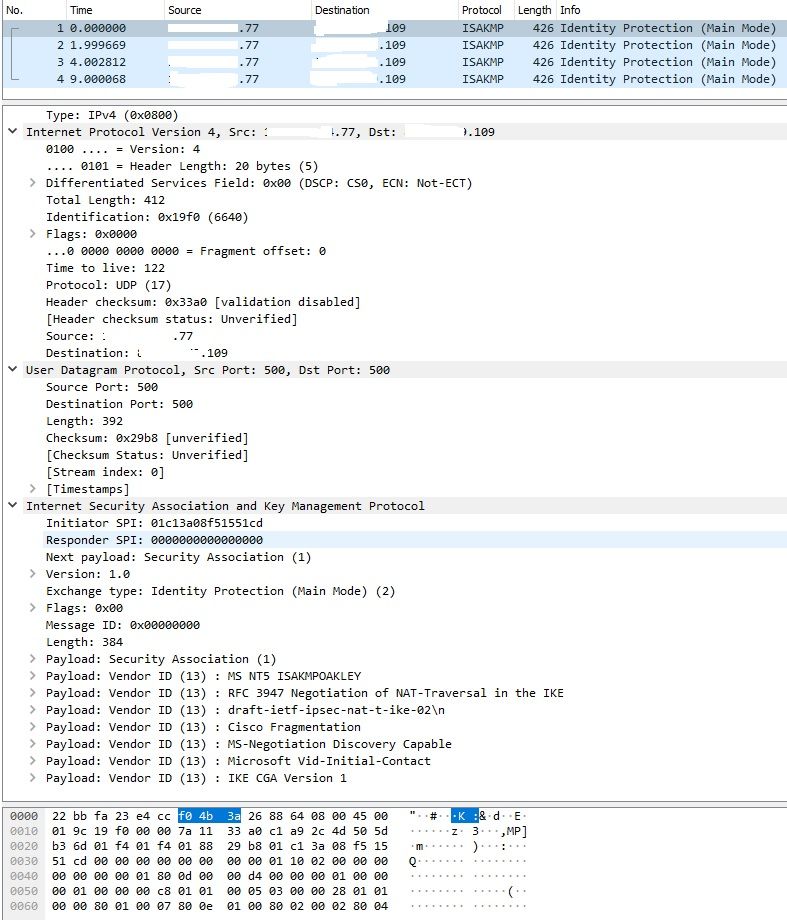

01[IKE] <19> IKE_SA (unnamed)[19] state change: CONNECTING => DESTROYING

Dec 27 19:28:36 charon 01[NET] <19> sending packet: from ipvpn.109[500] to ipclient.156[4471] (56 bytes)

Dec 27 19:28:36 charon 01[ENC] <19> generating INFORMATIONAL_V1 request 823923156 [ N(NO_PROP) ]

Dec 27 19:28:36 charon 01[IKE] <19> activating INFORMATIONAL task

Dec 27 19:28:36 charon 01[IKE] <19> activating new tasks

Dec 27 19:28:36 charon 01[IKE] <19> queueing INFORMATIONAL task

Dec 27 19:28:36 charon 01[IKE] <19> no proposal found

Dec 27 19:28:36 charon 01[CFG] <19> configured proposals: IKE:AES_CBC_128/HMAC_SHA1_96/PRF_HMAC_SHA1/MODP_2048

Dec 27 19:28:36 charon 01[CFG] <19> received proposals: IKE:AES_CBC_256/HMAC_SHA1_96/PRF_HMAC_SHA1/ECP_384, IKE:AES_CBC_128/HMAC_SHA1_96/PRF_HMAC_SHA1/ECP_256, IKE:AES_CBC_256/HMAC_SHA1_96/PRF_HMAC_SHA1/MODP_2048, IKE:3DES_CBC/HMAC_SHA1_96/PRF_HMAC_SHA1/MODP_2048, IKE:3DES_CBC/HMAC_SHA1_96/PRF_HMAC_SHA1/MODP_1024

Dec 27 19:28:36 charon 01[CFG] <19> no acceptable ENCRYPTION_ALGORITHM found

Dec 27 19:28:36 charon 01[CFG] <19> selecting proposal:

Dec 27 19:28:36 charon 01[CFG] <19> no acceptable ENCRYPTION_ALGORITHM found

Dec 27 19:28:36 charon 01[CFG] <19> selecting proposal:

Dec 27 19:28:36 charon 01[CFG] <19> no acceptable ENCRYPTION_ALGORITHM found

Dec 27 19:28:36 charon 01[CFG] <19> selecting proposal:

Dec 27 19:28:36 charon 01[CFG] <19> no acceptable DIFFIE_HELLMAN_GROUP found

Dec 27 19:28:36 charon 01[CFG] <19> selecting proposal:

Dec 27 19:28:36 charon 01[CFG] <19> no acceptable ENCRYPTION_ALGORITHM found

Dec 27 19:28:36 charon 01[CFG] <19> selecting proposal:

Dec 27 19:28:36 charon 01[IKE] <19> IKE_SA (unnamed)[19] state change: CREATED => CONNECTING

Dec 27 19:28:36 charon 01[IKE] <19> ipclient.156 is initiating a Main Mode IKE_SA

Dec 27 19:28:36 charon 01[ENC] <19> received unknown vendor ID: e3:a5:96:6a:76:37:9f:e7:07:22:82:31:e5:ce:86:52

Dec 27 19:28:36 charon 01[ENC] <19> received unknown vendor ID: 26:24:4d:38:ed:db:61:b3:17:2a:36:e3:d0:cf:b8:19

Dec 27 19:28:36 charon 01[ENC] <19> received unknown vendor ID: fb:1d:e3 f3:41:b7:ea:16:b7:e5:be:08:55:f1:20

f3:41:b7:ea:16:b7:e5:be:08:55:f1:20

Dec 27 19:28:36 charon 01[IKE] <19> received FRAGMENTATION vendor ID

Dec 27 19:28:36 charon 01[IKE] <19> received draft-ietf-ipsec-nat-t-ike-02\n vendor ID

Dec 27 19:28:36 charon 01[IKE] <19> received NAT-T (RFC 3947) vendor ID

Dec 27 19:28:36 charon 01[IKE] <19> received MS NT5 ISAKMPOAKLEY vendor ID

Dec 27 19:28:36 charon 01[ENC] <19> received unknown vendor ID: 01:52:8b:bb:c0:06:96:12:18:49:ab:9a:1c:5b:2a:51:00:00:00:01

Dec 27 19:28:36 charon 01[CFG] <19> found matching ike config: ipvpn109...%any with prio 1052

Dec 27 19:28:36 charon 01[CFG] <19> candidate: ipvpn.109...%any, prio 1052

Dec 27 19:28:36 charon 01[CFG] <19> candidate: %any...%any, prio 24

Dec 27 19:28:36 charon 01[CFG] <19> looking for an IKEv1 config for ipvpn.109...ipclient.156

Dec 27 19:28:36 charon 01[ENC] <19> parsed ID_PROT request 0 [ SA V V V V V V V V ]

Dec 27 19:28:36 charon 01[NET] <19> received packet: from ipclient.156[4471] to ipvpn.109[500] (408 bytes)

Dec 27 19:27:59 charon 11[CFG] added configuration 'con-mobile'

Dec 27 19:27:59 charon 11[CFG] keyexchange=ikev1

Dec 27 19:27:59 charon 11[CFG] mediation=no

Dec 27 19:27:59 charon 11[CFG] sha256_96=no

Dec 27 19:27:59 charon 11[CFG] dpdaction=1

Dec 27 19:27:59 charon 11[CFG] dpdtimeout=60

Dec 27 19:27:59 charon 11[CFG] dpddelay=10

Dec 27 19:27:59 charon 11[CFG] ike=aes128-sha1-modp2048!

Dec 27 19:27:59 charon 11[CFG] rightauth=psk

Dec 27 19:27:59 charon 11[CFG] right=%any

Dec 27 19:27:59 charon 11[CFG] leftid=ipvpn.109

Dec 27 19:27:59 charon 11[CFG] leftauth=psk

Dec 27 19:27:59 charon 11[CFG] left=ipvpn.109

Dec 27 19:27:59 charon 11[CFG] conn con-mobile

Dec 27 19:27:59 charon 11[CFG] received stroke: add connection 'con-mobile' -

@HelpUser Он же Вам все написал в логах

configured proposals: IKE:AES_CBC_128/HMAC_SHA1_96/PRF_HMAC_SHA1/MODP_2048

Это что у Вас в настройках фазы 1 настроено

А то что клиент присылает , несколько от этого отличается

Соответственно фаза 1 не устанавливаетсяПопробуйте такие настройки установить со стороны сервера

AES_CBC_256/HMAC_SHA1_96/PRF_HMAC_SHA1/MODP_2048