OpenVPN - IPSEC Routing Problem

-

Guten Tag,

ich verwende eine pfsense in der Zentrale und möchte zu den Außenstellen die über IPSEC-VPN's angebunden sind eine Verbindung herstellen indem ich mit mittels OpenVPN zur Zentrale verbinde.

Meine IP Subnet in der Zentrale lautet: 172.20.0.0/24

Mein Subnet in der Außenstelle: 192.168.2.0/24Die OpenVPN habe ich soweit konfiguriert dass ich mich verbinden kann und vom Tunnel Network (10.0.0.0/24) eine IP zugewiesen bekomme.

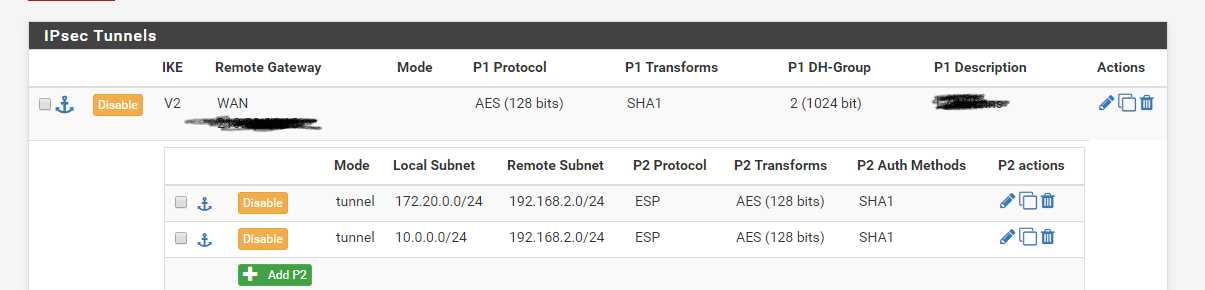

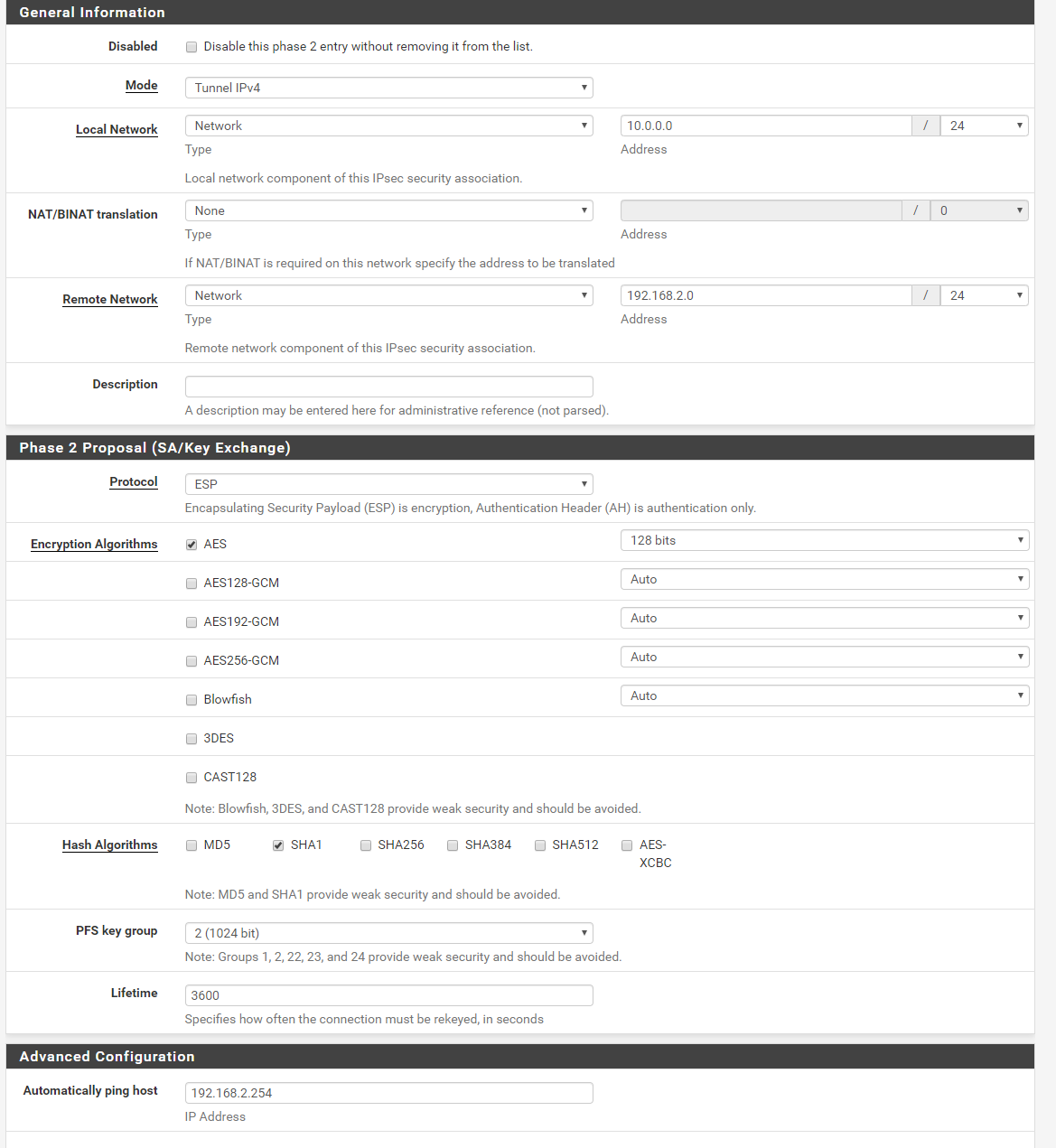

Routen-Einträge bei den IPSEC-Verbindungen in der P2 sind soweit alle gesetzt und ich bin sogar schon so weit dass das zu 50% funktioniert:

Wenn ich vom Router in der Außenstelle (Bintec RT1202) eine IP vom OpenVPN Netzwerk anpinge (zB. 10.0.0.1 vom Router mit der IP 192.168.2.254) dann wird die Verbindung aufgebaut und die Verbindung steht und funktioniert in beide Richtungen (also auch vom Laptop der mittels OpenVPN eingewählt ist).

Was mir jetzt noch fehlt ist dass die Clients die sich über OpenVPN verbinden eigenständig eine Verbindung in das 192.168.2.0/24 Netzwerk aufbauen können.

Den Eintrag mit push route (push "route 192.168.2.0 255.255.255.0";) habe ich beim OpenVPN Server soweit gesetzt.

Bei den IPV4 Local Network-Konfiguation am OpenVPN Server habe ich auch das 192.168.2.0/24 hinzugefügt: 172.20.0.0/24,192.168.2.0/24

Bei den Firewall-Regeln gibt es zur Zeit keine Einschränkungen.

Ich weiß jetzt nicht mehr weiter. Vl. gibt es jemanden der mir helfen kann.

Danke

-

Hallo!

@Mboehm said in OpenVPN - IPSEC Routing Problem:

Routen-Einträge bei den IPSEC-Verbindungen in der P2 sind soweit alle gesetzt

Darf man die mal sehen?

@Mboehm said in OpenVPN - IPSEC Routing Problem:

Wenn ich vom Router in der Außenstelle (Bintec RT1202) eine IP vom OpenVPN Netzwerk anpinge (zB. 10.0.0.1 vom Router mit der IP 192.168.2.254) dann wird die Verbindung aufgebaut und die Verbindung steht und funktioniert in beide Richtungen (also auch vom Laptop der mittels OpenVPN eingewählt ist).

Was mir jetzt noch fehlt ist dass die Clients die sich über OpenVPN verbinden eigenständig eine Verbindung in das 192.168.2.0/24 Netzwerk aufbauen können.Das wiederspricht sich für mich. Du kannst vom via OpenVPN verbundenen Laptop eine IP in 192.168.2.0/24 erreichen, aber dann wieder doch nicht??

@Mboehm said in OpenVPN - IPSEC Routing Problem:

Den Eintrag mit push route (push "route 192.168.2.0 255.255.255.0";) habe ich beim OpenVPN Server soweit gesetzt.

Das ist uralter Müll. Die Routen werden nun dadurch gepusht:

@Mboehm said in OpenVPN - IPSEC Routing Problem:

Bei den IPV4 Local Network-Konfiguation am OpenVPN Server habe ich auch das 192.168.2.0/24 hinzugefügt: 172.20.0.0/24,192.168.2.0/24

Damit hast du in der Konfig zweimal 'push "route 192.168.2.0 255.255.255.0"'

-

Hallo,

danke für die schnelle Antwort.

Klar darf man die sehen:

Sobald der Bintec Router eine Verbindung aufbaut geht alles in beide Richtungen. Das soll heißen ich mache zB. einen Ping vom Router mit der IP 192.168.2.254 zur IP 10.0.0.1 der Pfsense und dann steht die Verbindung. Soll heißen es braucht den Bintec damit die Verbindung zwischen den zwei Netzen aufgebaut wird.

Wenn die Verbindung mal steht dann funktioniert alles so wie es soll und jeder kann überall hin pingen etc.Danke, hab die Push Route gelöscht und teste etwas später gleich noch einmal!

-

OK. Verstehe. Das ist dann wohl ein anderes Problem.

Können andere Geräte aus den beiden entfernten Netzen jederzeit miteinander kommunizieren?

-

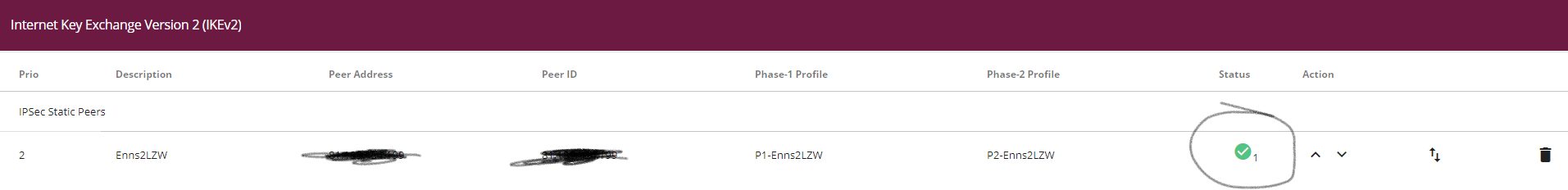

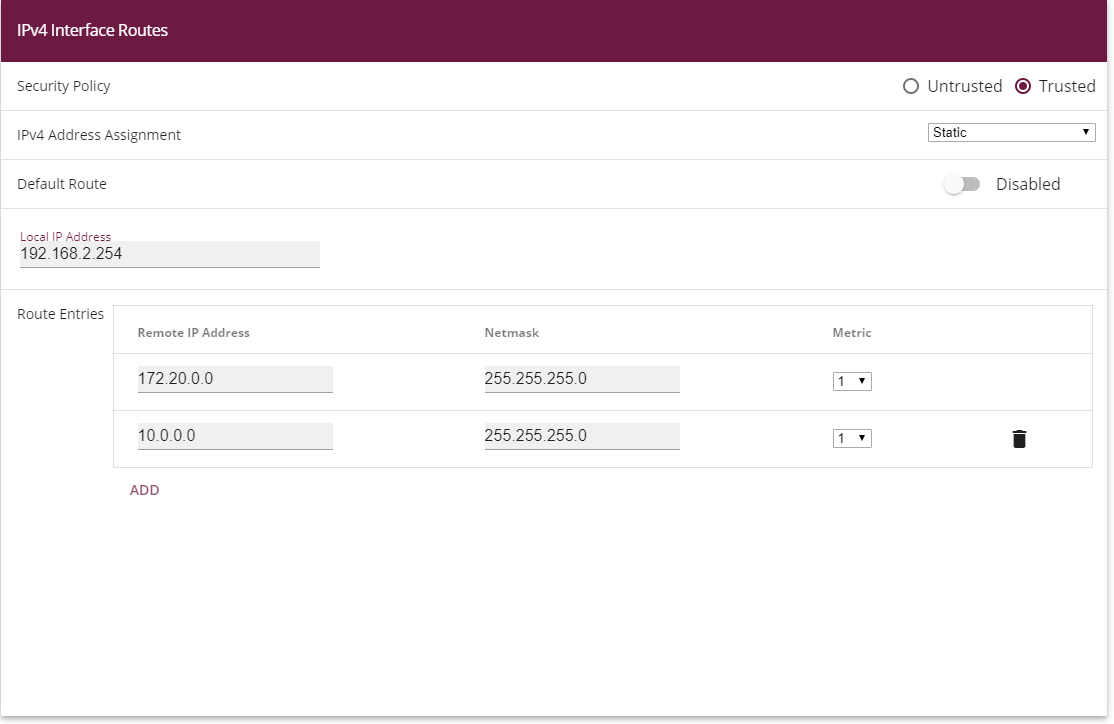

Und diese beiden Phase 2 gibt es auch am Router der Außenstelle in umgekehrter Richtung?

-

Beim Bintec Router ändert sich hier der Status der Verbindungen von 1 auf 2 sobald ich einen Ping vom Bintec zur pfSense absetze.

Ja die Einträge gibt es auf beiden Routern, am Bintec sieht es halt etwas anders aus:

Die Route am Laptop scheint zu stimmen, wenn ich einen Traceroute auf 192.168.2.254 mache ist der erste Hop die 10.0.0.1 aber dann passiert nichts mehr (bis ich halt vom Bintec wieder die pfSense anpinge).

Es gibt einen Workaround am Bintec der Ping Generator heißt, mit dem könnte ich es jetzt lösen, aber ich denke mir mal es muss ja auch anders funktionieren.

Wo ist da mein Denkfehler?

Danke

-

Der Status sollte die Anzahl an IPSec-Verbindungen sein.

Routen oder Firewall-Regeln sollten sich auf der pfSense oder auf deren VPN-Client nicht ändern, wenn die Gegenseite der IPSec eine Verbindung herstellt. Mir fällt auch sonst nichts auf der pfSense-Seite ein, das dieses Verhaltung bewirken könnte und von dem Bintec habe ich keine Ahnung.

Wenn der Ping Generator eine Lösung ist, na dann... Die pfSense pingt ja auch standardmäßig die Gegenseitet einer Site-to-site VPN.

-

Danke für deine Hilfe.

Das ganze ist halt wie Senf und Ketchup zu mischen :)

Vermutlich ist der Bintec zu faul um standardmäßig eine zweite Verbindung aufzubauen :)

Nochmals danke!

-

Hatte jetzt (leider) schon mehrfach bei Kunden mit Bintecs Probleme, die machen da wirklich intern einen ziemlichen grauen Murks was VPN/IPSEC angeht. Von "Verbindung wird nicht aufgebaut" weil falsche Cipher etc. obwohl was anderes ausgewählt ist über "Phase wird nicht offen gehalten" bis hin zu "Oh ja, das ist ein offizieller Bug in der Firmware..." hab ich mit den Dingern schon alles durch jetzt. :/

Also potentiell kann ich mir da durchaus vorstellen, dass die Bintec zu doof/komisch ist um die zweite Phase einfach aufzumachen. Allerdings sollte die automatisch aufgehen wenn Traffic von der Gegenseite kommt. Ansonsten prüfen ob beide Seiten wirklich Responder UND Transmitter sind oder die pfSense bspw. nur als Responder only eingestellt ist. Sollten beide aktiv/passiv sein, damit eine Phase von beiden Seiten aus getriggert werden kann. Ansonsten hilft der auto Ping durchaus (kann die pfSense in Phase 2 ganz unten mit Ping Ziel) ja auch um die Phase aktiv zu halten bzw. gleich aufzubauen statt erst on demand. :) -

Danke!

Always Up ist bei der Bintec eingestellt.

Ich denke auch dass die Dinger nicht das gelbe vom Ei sind.

Da sind mir die pfSense-Firewall um einiges lieber :)

Schönen Tag wünsche ich

-

Hier findest du ebenfalls eine Lösung zu der Thematik mit gemischten Site 2 Site VPNs (OVPN und IPsec) und mobilen (IPsec) Nutzern:

OVPN/IPsec Mix 1

bzw.

OVPN/IPsec Mix 2

Und last but not least die VPN Dialin Lösung für mobile User und bordeigenen VPN Clients:

VPN Dialin