Portweiterlweitung Fritzbox ->pfsense ->Debianserver

-

Hallo zusammen,

ich habe seit ein paar Tagen eine pfsense im Einsatz - leider bekomme ich die Portweiterleitung nicht hin.

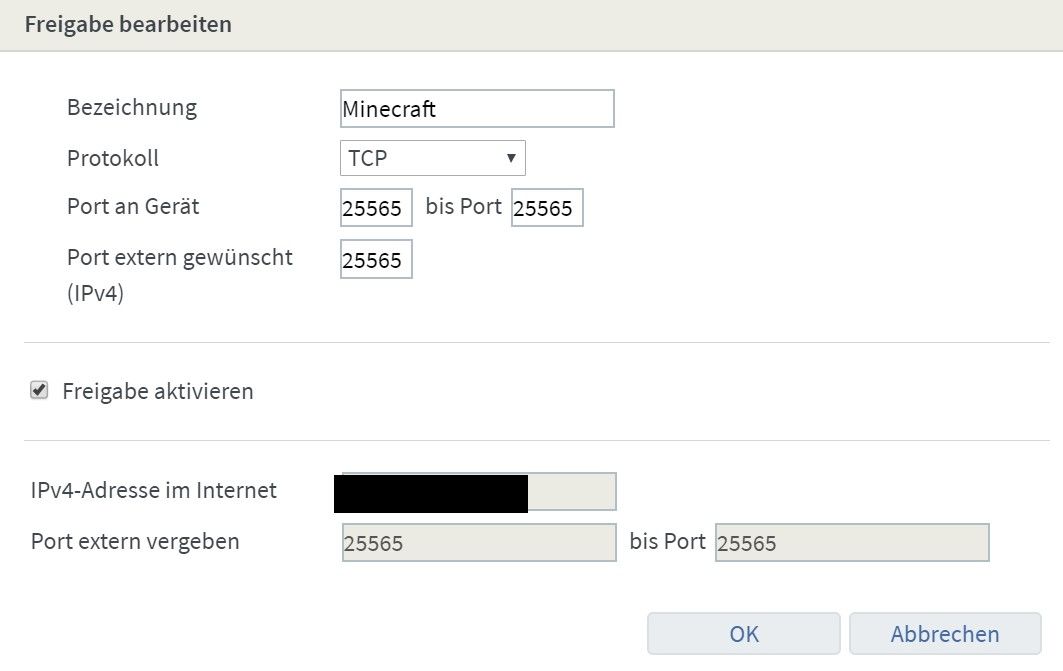

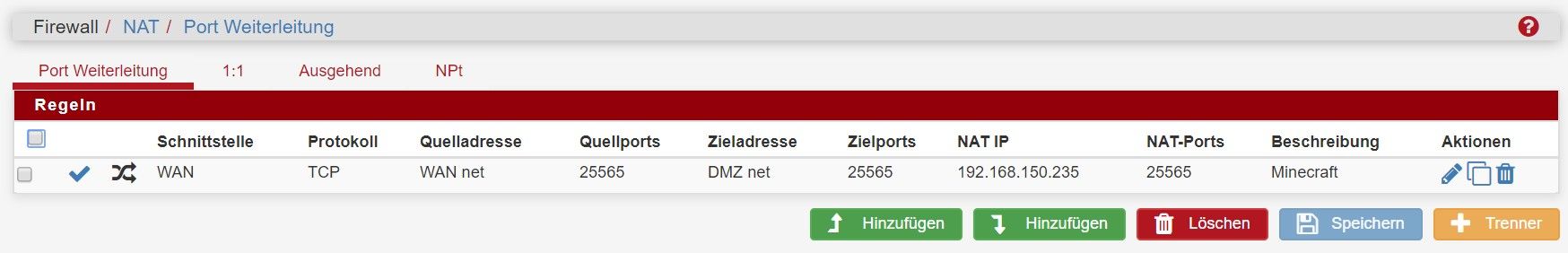

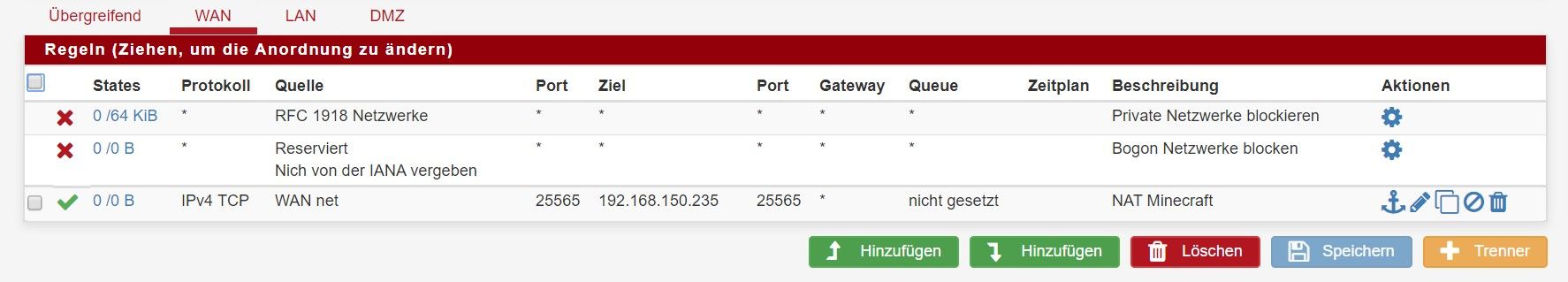

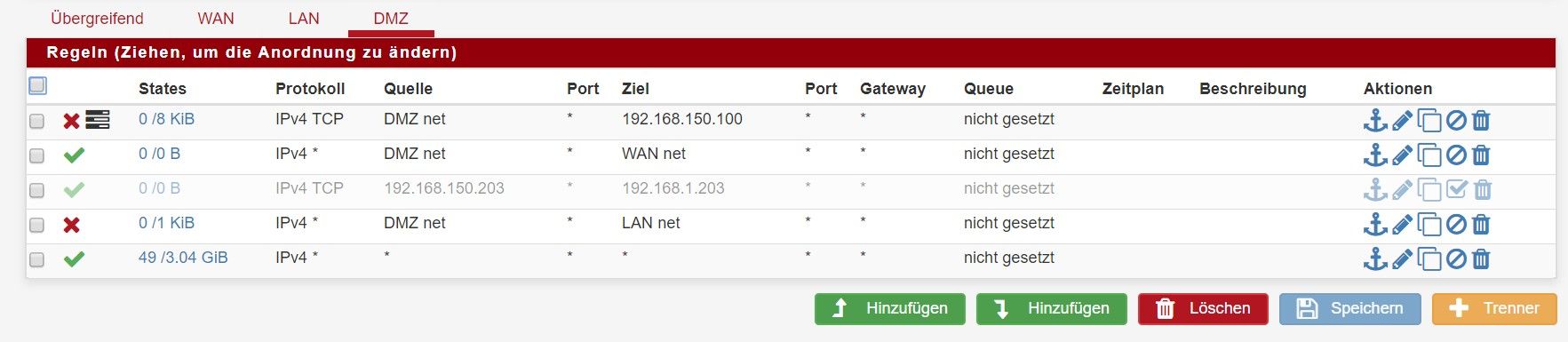

Im Internet habe ich die Info gefunden, dass ich den Port von der Fritzbox einfach an pfsense weiterleiten muss und dann in pfsense einer Weiterleitung (NAT) auf den entsprechenden Rechner machen soll. Das habe ich gemacht - leider bekomme ich aber keine Verbindung. Muss ich noch an anderer Stelle konfigurieren?Momentanes Netz:

Fritzbox ->pfsense mit WAN,LAN und DMZ

Port soll von der FB über WAN in die DMZ weitergeleitet werden.Danke

-

Hi,

unter Interfaces > WAN

Block private networks and loopback addresses

deaktivieren.-Rico

-

Danke für die schnelle Antwort - leider hat das nichts geändert. Immer noch kein Durchkommen...

-

Poste mal deine Weiterleitungen (Fritzbox + pfSense) und Firewall Rules als Screenshot.

-Rico

-

An der Fritzbox hat die Weiterleitung ohne Probleme funktioniert. Ich bin eben noch nicht so fit in pfsense. Dachte ein bissl Logik reicht ;-)

-

Ok...da ist so gut wie alles falsch was nur falsch zu machen geht. ;-)

Ich bin mal so frei und verweise zuerst auf diese beiden Dokumente.

https://docs.netgate.com/pfsense/en/latest/nat/forwarding-ports-with-pfsense.html

https://docs.netgate.com/pfsense/en/latest/nat/port-forward-troubleshooting.html-Rico

-

Ok danke - dann werde ich mich noch einmal einlesen

-

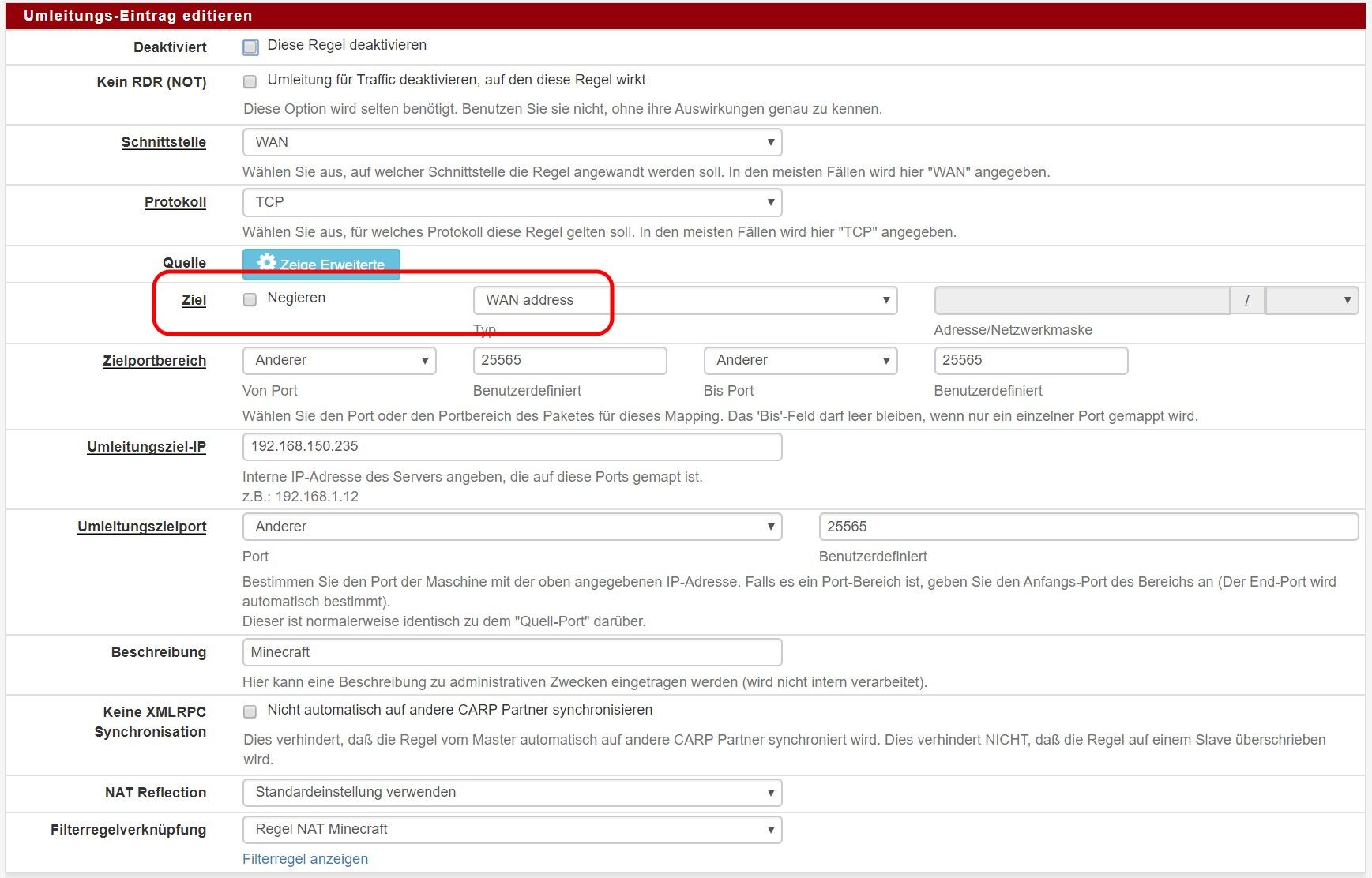

So es funktioniert - aber wie ich sagte - mit Logik hätte ich das wohl hinbekommen - aber das hier ist ja wohl nicht logisch. Ich möchte eine Portweiterleitung vom WAN in die DMZ aber ich muss als Ziel WAN eingeben. Das erschließt sich mir nicht. Es ist zwar total einfach - wenn man es weiß, aber für mich eben nicht logisch - oder wie kannst Du mir das erklären warum hier WAN als Ziel eingetragen werden muss?

Danke Dir.

-

@goblinx Streng genommen musst Du nicht WAN-Adresse eintragen, weil das schon vorgeben ist.

-

@goblinx Es ist zwar total einfach - wenn man es weiß, aber für mich eben nicht logisch - oder wie kannst Du mir das erklären warum hier WAN als Ziel eingetragen werden muss?

Doch das ist komplett logisch, man muss sich nur einmal durchlesen, wie der/ein Paketfilter funktioniert. Der filtert Pakete die bei ihm ankommen. Was steht in dem Paket drin? Von wo es kommt und wo es hin will. Das Internet/der Client im Internet kennt von DEINEM Netz gar nichts. Ergo verbindet der sich mit was? Genau deiner externen IP oder einer Dyndns Adresse. Ergo ist das ZIEL deine WAN-Adresse. Die Quelle ist der (Minecraft) Client (Spieler) selbst. So funktioniert TCP, nicht anders. :) Und da du genau diese Pakete intern an deinen Minecraft Server weiterleiten willst, muss als ZIEL (des ursprünglichen Pakets) die WAN Adresse rein und als Umleitungsziel dann logischerweise der MC Server. Regel wird automatisch erstellt und verlinkt, muss man also nicht selbst machen und funktioniert einfach. Ist also absolut logisch, denn wie dein Netz und deine Aufteilung etc. aussieht, kann außer dir zu Hause niemand wissen. Und da du keine routbaren IP Adressen intern oder in deiner DMZ hast, ist das ganz verständlich, denn damit ist das einzige, was jemand extern kennen kann deine WAN Adresse. Und der Spieler verbindet sich ja nicht VON deiner WAN Adresse zu deinem MC Server - das macht an der Stelle tatsächlich eher keinen Sinn ;)

Es hat schon seinen Grund, warum die Quell-Informationen eingeklappt sind (weil die meistens nicht benötigt werden).

Grüße

-

Vielen Dank.

So gesehen - wenn die Quelle der externe Client ist - ist das logisch.

Aber wie Du sagst - der externe Client den internen Server nicht sieht - so sieht mein Server den Client nicht sondern nur die WAN Adresse. Deshalb dachte ich, das WAN die Quelle ist und der Server das Ziel. Muss wohl ein bissl umdenken.Werden dann die eingeklappten Quellen benutzt um intern zwischen den den einzelnen Netzen / evtl. Routern zu routen?

Danke

-

@goblinx said in Portweiterlweitung Fritzbox ->pfsense ->Debianserver:

Werden dann die eingeklappten Quellen benutzt um intern zwischen den den einzelnen Netzen / evtl. Routern zu routen?

Routen hat nicht mit Port Forwarding/NAT zu tun. Geroutet wird immer wenn es von einem Netzbereich in einen anderen geht. Der Quell-Part ist zugeklappt, damit man bei solchen Weiterleitungen eben nicht auf die unnötige Idee kommt irgendwas mit Source Filtering machen zu wollen. Wenn du jemand mit ner statischen IP hast, dann macht das schon Sinn, denn dann kann man diesem Client/Netz/IP die Weiterleitung einrichten und NUR diesem. Für alle anderen Quellen gibts dann nichts. Aber Weiterleitungen braucht man zu 95% von WAN->intern und nicht andersrum. Quelle nur wenn genau bekannt und nein, DynDNS gehört da nicht mit zu. :)