Ajout Win Serv 2016 à un domaine derrière un PFsense

-

Bonjour, je travaille actuellement sur un ESXi monté par mes propres soins me servant à créer une infrastructure réseau composé d'un WAN, de 2 LAN et d'une DMZ, avec au centre mon firewall PFsense.

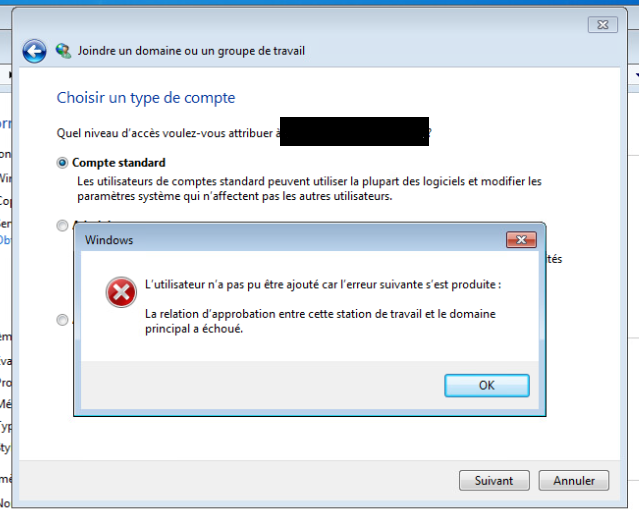

Je rencontre une problème lors de l'ajout d'une machine (en l’occurrence un Windows Server 2016 Core) se trouvant dans ma DMZ à mon DC qui est dans un LAN. La machine se connecte au domaine, s'y ajoute et reboot en me proposant de me log dans le domaine. Mais lorsque je rentre mes identifiants j'obtiens le message d'erreur suivant (pas mon screen mais même problème) :

J'en déduis que je perds la relation entre mon DC et la machine mais malgré les solutions proposés en ligne (supprimer et rejoindre de le domaine, clear le cache DNS, etc), rien ne semble fonctionner.

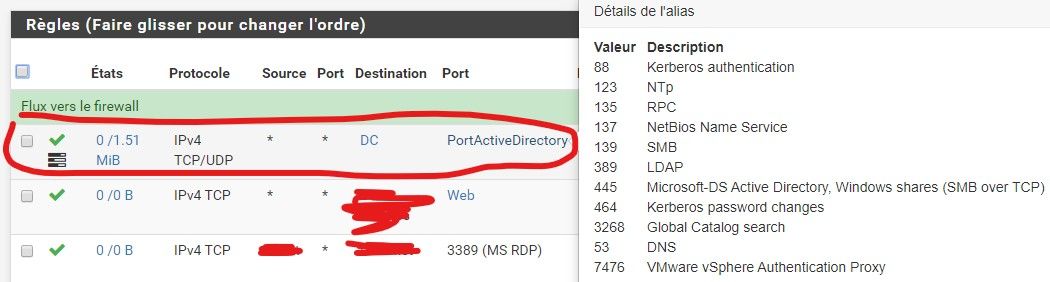

Je n'ai pas de problème pour ajouter des machines qui se trouvent dans le LAN de mon DC donc j'en déduis que cela vient de la configuration de mon firewall. Voici la règle sur l'interface en question, je ne pense pas avoir oublié un port donc je sèche un peu :

(DC étant l'IP de mon contrôleur de domaine)Merci pour votre aide !

-

Peut être un coup d’œil sur :

https://support.microsoft.com/fr-fr/help/832017/service-overview-and-network-port-requirements-for-windowsAprès sur le plan sécurité vous vous compliquez la vie pour un bénéfice proche de zéro. Mettre dans une dmz exposé une machine dans du domaine AD ....

-

Le fil A LIRE EN PREMIER présente un formulaire standard de description de situation. Même si ce formulaire n'est pas respecté, il manque un certain nombre d'informations qui pourraient être utiles ...

Quel est le dns fourni aux machines en DMZ ? ou quel est le dns configuré pour ce serveur Windows ?

Le dns naturel des LAN est forcément le DC, mais est ce le bon dns à fournir aux machines en DMZ ? Normalement non !

Mais pour un serveur Windows en DMZ qui veut rejoindre un domaine, il vaut mieux que le dns soit le DC.

Si le problème est de joindre le domaine, on peut déplacer la VM, lui faire rejoindre le domaine puis la replacer à la place prévue.

Je me demande quelle est l'utilité d'un serveur Windows dans une DMZ : il est bien préférable d'utiliser des serveurs 'moins ouverts' pour offrir les mêmes services (typiquement un serveur Linux).

Je serai curieux de connaitre le service prévu pour être présenté en DMZ. (La plupart des services Windows ne sont pas adapté à traverser un firewall : exemple SMB/CIFS ...)

-

Pardon pour le manque d'information, je serais plus exhaustif la prochaine fois.

Mais oui le dns fourni à la machine en DMZ est bien le DC comme les machines du LAN.

Je vais tester de bouger le VM pour voir ce que ça donne. Et mon Windows 2016 servira de serveur Web et de base SQL. Il s'agit d'un Windows et non un Linux par pure contrainte et non d'un choix.

-

Pour éviter d'aborder les problèmes sécu dont je suis bien conscient pour cette DMZ, je vais prendre un W7 hors DMZ. Comme ça nous restons sur le sujet ! :)

Donc si je prend un classique Windows 7 qui appartient à un second LAN derrière mon PFsense, j'obtiens le même résultat lors de l'ajout du poste au DC.

-

Maintenant que le sujet est un site web avec IIS, il est aisé de penser à plutôt installer un reverse proxy bien configuré en DMZ et mettre le IIS dans le réseau interne ...

Cela fait une machine de plus mais celle-ci sera bien plus sécurisée ou sécurisable qu'un serveur Windows ...

Je ne comprends pas que l'évidence qu'une machine faisant tourner un noyau en mega octet est naturellement plus sécurisable qu'un serveur Windows dont le 'noyau' est d'environ 3,5 giga (pour le core).

-

Ce n'est pas du tout dans une optique sécu mais seulement de test. L'infra est volontairement simple !

-

Ah test ! Ce n'était pas précisé ...

Et vous voyez qu'il est déjà bien difficile, en test, de mettre un firewall entre des machines windows.Moi, je m'occupe de production, et donc DMZ dit 'pas de machine windows' et j'ajoute 'même standalone'.

Vous aviez déjà recherché des ports pour que 2 Windows communiquent mais on ne peut pas faire une DMZ avec un any -to-lan !

-

Effectivement je n'ai pas précisé, je croyais.

Oui je suis 100% d'accord, je suis habitué à utilisé des machines sous Linux en DMZ.

J'ai, cependant résolu mon problème. Il s'agissait des ports dynamiques qui ne passait pas mon firewall (Netlogon, RPC et FRS). Je les ais fixés sur mon DC et ajouter à la liste de mon firewall et tout est ok !

Je compte pas au final l'utiliser dans ma DMZ mais seulement sur mes postes de LAN production.