Synology NAS VPN-Client. Verbindet aber kein Ping

-

Hallo zusammen,

hat ja eher weniger mit der pfSense zu tun aber eventuell kann mir ja doch jemand helfen. Ich habe auf der pfSense OpenVPN eingerichtet und den Client-Export installiert. Egal ob Windows- oder Linux-Client. Importieren oder installieren -> funktioniert. Nun versuche ich meine NAS (Synlogy DS215+) als VPN-Client anzubinden und scheitere. Verbindung kann ich aufbauen aber direkt von der NAS (Terminal) funktioniert kein Ping ins entfernte Netz.

Auf der pfSense exportiere ich mir das Client-Paket (ZIP). Ddarin enthalten ist die Conf-Datei:

dev tun persist-tun persist-key cipher AES-128-CBC ncp-disable auth SHA256 tls-client client resolv-retry infinite remote 10.20.30.40 1194 udp auth-user-pass ca gateway01-UDP4-1194-ca.crt tls-auth gateway01-UDP4-1194-tls.key 1 remote-cert-tls serverwobei 10.20.30.40 die (geänderte) feste IP der pfSense (WAN). Daneben sind noch die beiden Dateien:

- gateway01-UDP4-1194-ca.crt

- list itemgateway01-UDP4-1194-tls.key

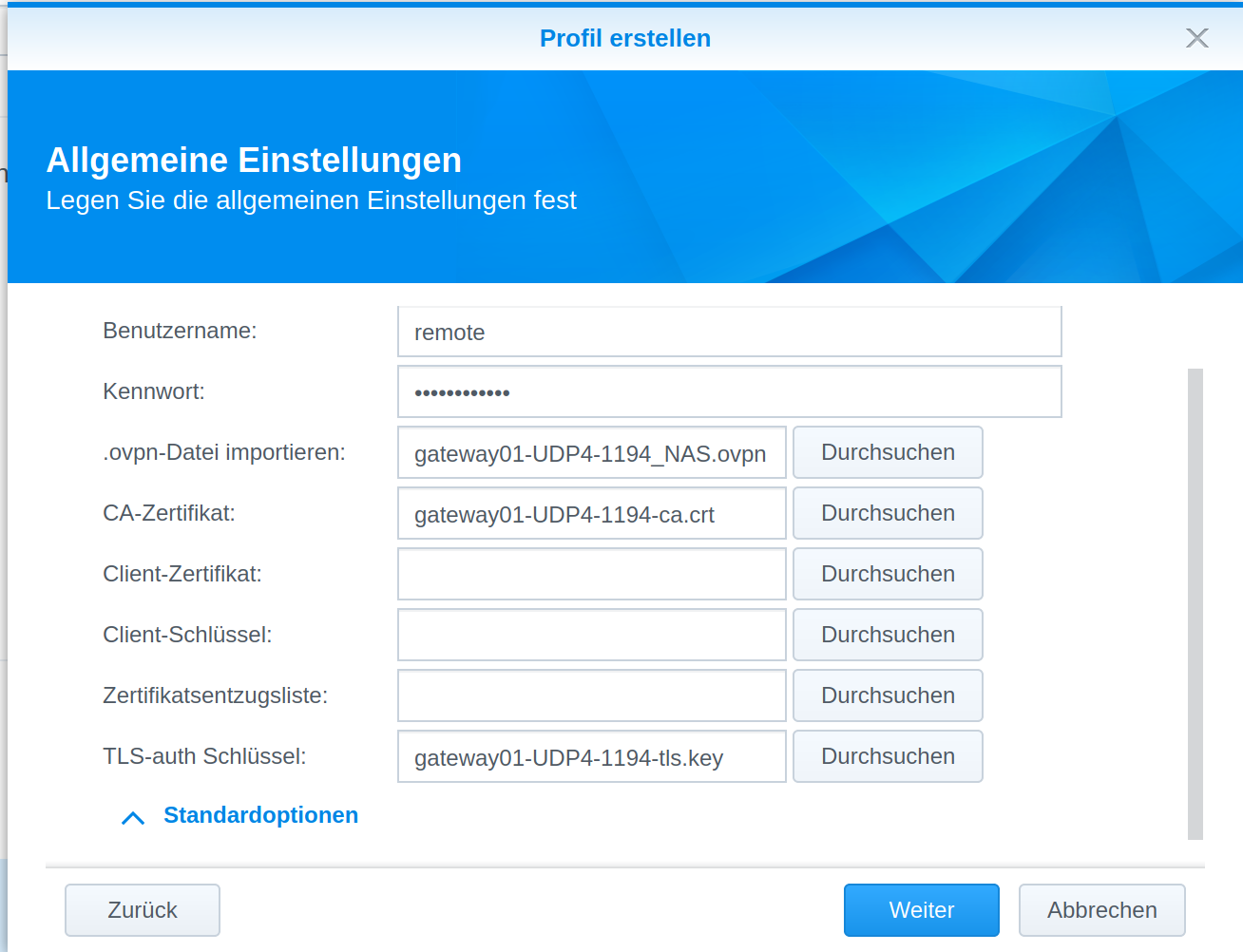

enthalten. Auf der NAS kann ich unter Netzwerk -> Schnittstellen -> Hinzufügen -> VPN-Verbindung. Dort habe ich für OVPN die Möglichkeit eine Conf zu importieren oder alles von Hand einzugeben.

Ich habe auf beiden Wegen schon so ziemlich alles ausprobiert.

-> Import

die Datei wird überhaupt nur akzeptiert wenn ich die Zeile:

ncp-disableentferne.

Wenn ich nun "Verbinde" wird bei der Verbindung "Verbunden" angezeigt. Im Log finde ich:

==> messages <== 2020-05-24T08:53:06+02:00 nas02 gateway_change hook event: NEW 192.168.0.1 on eth0 2020-05-24T08:53:06+02:00 nas02 gateway_change hook event: DEL 192.168.0.1 on eth0 2020-05-24T08:53:06+02:00 nas02 gateway_change hook event: NEW 192.168.0.1 on eth0 2020-05-24T08:53:07+02:00 nas02 [ 436.259407] init: winbindd main process (16797) killed by TERM signal 2020-05-24T09:03:51+02:00 nas02 synoscgi_SYNO.Core.Network.VPN.OpenVPNWithConf_1_create[21052]: synovpn_util.c:106 idx = 0, sz = /usr/bin/openssl 2020-05-24T09:03:51+02:00 nas02 synoscgi_SYNO.Core.Network.VPN.OpenVPNWithConf_1_create[21052]: synovpn_util.c:106 idx = 1, sz = x509 2020-05-24T09:03:51+02:00 nas02 synoscgi_SYNO.Core.Network.VPN.OpenVPNWithConf_1_create[21052]: synovpn_util.c:106 idx = 2, sz = -noout 2020-05-24T09:03:51+02:00 nas02 synoscgi_SYNO.Core.Network.VPN.OpenVPNWithConf_1_create[21052]: synovpn_util.c:106 idx = 3, sz = -hash 2020-05-24T09:03:51+02:00 nas02 synoscgi_SYNO.Core.Network.VPN.OpenVPNWithConf_1_create[21052]: synovpn_util.c:106 idx = 4, sz = -in 2020-05-24T09:03:51+02:00 nas02 synoscgi_SYNO.Core.Network.VPN.OpenVPNWithConf_1_create[21052]: synovpn_util.c:106 idx = 5, sz = /volume1/@tmp/upload_tmp.210521 2020-05-24T09:06:00+02:00 nas02 openvpn[21966]: WARNING: file '/tmp/ovpn_client_up' is group or others accessible 2020-05-24T09:06:00+02:00 nas02 openvpn[21969]: NOTE: the current --script-security setting may allow this configuration to call user-defined scripts 2020-05-24T09:06:00+02:00 nas02 openvpn[21969]: WARNING: file 'ta_o1590303831.key' is group or others accessible 2020-05-24T09:06:00+02:00 nas02 openvpn[21969]: WARNING: this configuration may cache passwords in memory -- use the auth-nocache option to prevent this 2020-05-24T09:06:00+02:00 nas02 openvpn[21969]: WARNING: 'link-mtu' is used inconsistently, local='link-mtu 1569', remote='link-mtu 1570' 2020-05-24T09:06:00+02:00 nas02 openvpn[21969]: WARNING: 'comp-lzo' is present in remote config but missing in local config, remote='comp-lzo' 2020-05-24T09:06:01+02:00 nas02 gateway_change hook event: NEW 192.168.0.1 on eth0 2020-05-24T09:06:03+02:00 nas02 openvpn[21969]: Options error: Unrecognized option or missing parameter(s) in [PUSH-OPTIONS]:4: register-dns (2.3.11) 2020-05-24T09:06:03+02:00 nas02 openvpn[21969]: Options error: Unrecognized option or missing parameter(s) in [PUSH-OPTIONS]:6: compress (2.3.11) 2020-05-24T09:06:03+02:00 nas02 ovpn-up: vpn-client tun0 is up 2020-05-24T09:06:04+02:00 nas02 ipv4_change hook event: tun0 none->10.0.10.3 2020-05-24T09:06:04+02:00 nas02 if_link_up hook event: tun0 2020-05-24T09:06:05+02:00 nas02 ipv4_change hook event: tun0 10.0.10.3->none 2020-05-24T09:06:05+02:00 nas02 gateway_change hook event: NEW 0.0.0.0 on tun0 2020-05-24T09:06:05+02:00 nas02 ipv4_change hook event: tun0 none->10.0.10.3 2020-05-24T09:06:05+02:00 nas02 gateway_change hook event: DEL 0.0.0.0 on tun0 2020-05-24T09:06:05+02:00 nas02 ipv4_change hook event: tun0 10.0.10.3->none 2020-05-24T09:06:07+02:00 nas02 dns_change hook event: (1) DNS1=192.168.0.1 2020-05-24T09:06:07+02:00 nas02 ipv4_change hook event: tun0 none->10.0.10.3 2020-05-24T09:06:07+02:00 nas02 dns_config_change hook event: tun0 (1) DNS1= 2020-05-24T09:06:07+02:00 nas02 gateway_change hook event: NEW 0.0.0.0 on tun0 2020-05-24T09:06:08+02:00 nas02 gateway_change hook event: DEL 192.168.0.1 on eth0 2020-05-24T09:06:08+02:00 nas02 gateway_change hook event: NEW 192.168.0.1 on eth0 2020-05-24T09:06:08+02:00 nas02 gateway_change hook event: DEL 192.168.0.1 on eth0 2020-05-24T09:06:09+02:00 nas02 gateway_change hook event: NEW 192.168.0.1 on eth0 2020-05-24T09:06:09+02:00 nas02 [ 1218.166298] init: winbindd main process (17865) killed by TERM signal 2020-05-24T09:06:09+02:00 nas02 gateway_change hook event: NEW 10.0.10.1 on tun0 2020-05-24T09:06:11+02:00 nas02 [ 1219.919469] init: nmbd main process (23473) killed by TERM signal 2020-05-24T09:06:15+02:00 nas02 openvpn[21969]: write to TUN/TAP : Invalid argument (code=22) 2020-05-24T09:06:25+02:00 nas02 openvpn[21969]: write to TUN/TAP : Invalid argument (code=22) 2020-05-24T09:06:35+02:00 nas02 openvpn[21969]: write to TUN/TAP : Invalid argument (code=22)Auf der NAS (Terminal):

Administrator@nas02:/var/log$ ip addr 1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00 inet 127.0.0.1/8 scope host lo valid_lft forever preferred_lft forever inet6 ::1/128 scope host valid_lft forever preferred_lft forever 2: eth0: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc mq state UP qlen 1000 link/ether 00:11:32:48:00:39 brd ff:ff:ff:ff:ff:ff inet 192.168.0.2/16 brd 192.168.255.255 scope global eth0 valid_lft forever preferred_lft forever 3: eth1: <NO-CARRIER,BROADCAST,MULTICAST,UP> mtu 1500 qdisc mq state DOWN qlen 1000 link/ether 00:11:32:48:00:3a brd ff:ff:ff:ff:ff:ff inet 192.168.0.10/16 brd 192.168.255.255 scope global eth1 valid_lft forever preferred_lft forever 4: sit0: <NOARP> mtu 1480 qdisc noop state DOWN link/sit 0.0.0.0 brd 0.0.0.0 8: tun0: <POINTOPOINT,MULTICAST,NOARP,UP,LOWER_UP> mtu 1500 qdisc pfifo_fast state UNKNOWN qlen 100 link/none inet 10.0.10.3/24 brd 10.0.10.255 scope global tun0 valid_lft forever preferred_lft foreverAdministrator@nas02:/var/log$ route -n Kernel IP routing table Destination Gateway Genmask Flags Metric Ref Use Iface 0.0.0.0 192.168.0.1 0.0.0.0 UG 0 0 0 eth0 10.0.10.0 0.0.0.0 255.255.255.0 U 0 0 0 tun0 10.20.30.40 192.168.0.1 255.255.255.255 UGH 0 0 0 eth0 192.168.0.0 0.0.0.0 255.255.0.0 U 0 0 0 eth0 192.168.24.0 10.0.10.1 255.255.255.0 UG 0 0 0 tun0Aber direkt von der NAS (Terminal) kann ich keinen der Systeme im entfernten Netz (192.168.24.0/24) unter ihrer IP pingen.

Der Router hier (Unitymedia) hat die 192.168.0.1 (Default-GW). Die NAS hat die 192.168.0.2

Hat jemand eine Idee für mich?

Viele Grüße

pixel24 -

Wenn ein Tunnel aufgebaut wird, aber keine Daten durchgehen und im Log compression Warnings oder Errors auftauchen liegt es oft/meistens daran.

-Rico

-

@pixel24 said in Synology NAS VPN-Client. Verbindet aber kein Ping:

compress

Danke schon mal!

Wenn ich in der Conf vor dem Import die Zeile:

comp-lzohinzufüge verbindet er wie gehabt und ich kann die Gegenseite pingen. Im Log kommt jedoch weiterhin:

2020-05-24T10:06:11+02:00 nas02 openvpn[5059]: Options error: Unrecognized option or missing parameter(s) in [PUSH-OPTIONS]:4: register-dns (2.3.11) 2020-05-24T10:06:11+02:00 nas02 openvpn[5059]: Options error: Unrecognized option or missing parameter(s) in [PUSH-OPTIONS]:6: compress (2.3.11)Was bedeutet den der Fehler genau? Der Server (pfSense) pusht Optionen die der Client (NAS) nicht kennt? Was muss ich korrekt in der Config einfügen damit auch der entfernte DNS genutzt wird? Auf den "anderen" Clients (Win/Lin) funktioniert das ja automatisch.

-

Läuft auf dem NAS wirklich OpenVPN 2.3.11? Ich glaube da konnte man noch gar keine Optionen pushen, die Version ist aus der Vorkriegszeit.

Sowas wie "compress" gibt es da auch noch nicht.

Und "register-dns" ist glaube ich nur für Windows Clients gedacht.-Rico

-

Ja, ist wirklich so alt :-( kann man in der Client-Config irgendwie diese Push's deaktivieren oder einfach die Log's ignorieren?

Seltsam ist dass der Client den Push für compress nicht kennt und wenn ich dann die Zeile einfüge funktioniert es zwar aber die Fehlermeldung bleibt.

-

Wenn alles geht ignorieren oder noch besser gar kein VPN damit machen. ;-)

Die Geschwindigkeit wird auch nicht so das Wahre sein oder? Und gerade bei einem NAS wird das auf Dauer eh kein Spaß machen.-Rico

-

Die Geschwindigkeit ist hier nicht wirklich relevant. Das VPN wird lediglich dazu benutzt um an den ADS zwecks Anmeldung zu kommen.

Aber ja, habe schon bemerkt dass das Teil nicht das Wahre ist. Schaue bei Gelegenheit mal nach einem kleinen Mini-Server auf dem ich ganz normal Linux-Server + VM's installieren kann