-

Hola Amigos,

Por favor necesito su ayuda, tengo el siguiente problema, he creado un servidor vpn en pfsense y me conecto sin problema, puedo ver el pfsense en la misma red, pero no puedo ver mis demás vlan., he agregado esta configuración sin resultado.

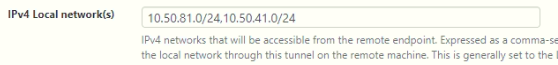

Donde declaro las redes visibles , SIN RESULTADO

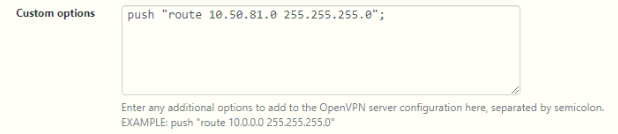

Ruta segun el manual, SIN RESULTADO

Por favor si tienen la solución agradezco .

Saludos

-

Hola.

¿Has comprobado desde un cliente openvpn conectado, un traceroute para ver si enruta correctamente los paquetes hacia las VLAN que indicas'

¿Has revisado los logs del firewall para ver si está permitido el tráfico? -

@lucasll Hola cómo estás

Sabes desde el cliente no hago Ping a ningún servidor ni vlan lo malo es que al aplicar las reglas no las toma, no sé por donde estacar

Saludos

-

Hola.

Sería bueno una descripción más completa de tu escenario.

https://forum.netgate.com/topic/21817/recomendaciones-al-postearYo en estos casos voy acotando el problema con pruebas pequeñas de ping y tracert.

Si te he entendido, tu escenario es:

- pfsense con 2 interfaces de red:

- LAN. En la LAN tienes 2 vlan: vlan1 10.50.81.x y vlan2 10.50.41.x. Por ejemplo el pfsense tendrá ips 10.50.81.1 y 10.50.41.1. A modo de ejemplo.

- WAN.

- pfsense con openvpn. Por ejemplo la red openvpn es 10.0.10.x a modo de ejemplo. Normalmente pfsense suele tener 10.0.10.1 y los clientes openvpn 10.0.10.2, 10.0.10.3, 10.0.10.4 y así sucesivamente.

Yo lo que haría, por acotar el problema, es:

- En IPv4 Local network(s), dejar sólo 10.50.81.0/24. Es decir, revisar el problema sólo con una de las vlan (por ejemplo la vlan1)

- Dejar vacío Custom options.

- En FIREWALL - RULES - OPENVPN, permitir todo IPV4 (al incluir todo ya incluyes ICMP) desde la red vpn.

- En FIREWALL - RULES - LAN, permitir todo IPV4 desde la vlan1 hacia la red openvpn. Recomendable poner la regla en los primeros lugares.

- Conectar un cliente openvpn y hacer estas pruebas:

- ¿Hace ping a 10.0.10.1?

- ¿Desde pfsense se hace ping (DIAGNOSTICS - PING)al cliente openvpn?

- ¿El tracert es correcto a 10.0.10.1?

- ¿Desde pfsense se hace tracert (DIAGNOSTICS - TRACEROUTE) al cliente openvpn?

- ¿Hace ping a 10.50.81.1?

- ¿El tracert es correcto a 10.50.81.1?

- ¿Hace ping a un equipo de la vlan1?

- ¿El tracert es correcto a un equipo de la vlan1?

- ¿En STATUS - SYSTEM LOGS - FIREWALL hay paquetes rechazados?

- ¿Desde un equipo de la vlan1 se hace ping a 10.0.10.1?

- ¿Desde un equipo de la vlan1 el tracert es correcto a 10.0.10.1?

- ¿Desde un equipo de la vlan1 se hace ping a ip del cliente openvpn?

- ¿Desde un equipo de la vlan1 el tracert es correcto a ip del cliente openvpn?

- pfsense con 2 interfaces de red:

-

Como es la configuracion de tu OpenVPN?, que dicen los logs?.

Esta conectada la VPN?, porque si no haces ping a ningun lado y no ves los log, como sabes que esta conectada la vpn?.Gracias,

-

@maxiasp Hola ,

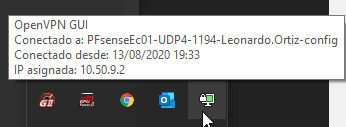

En este caso estoy conectado a la Vpn, lo he verificado accediendo al pfsense, a mi ip local adicional a ellos tengo la ip de la vpn,

No tengo ping hacia los servidores internos a pesa de poner acceso a la red privada de la vlan.

Saludos

-

@lucasll Hola,

Si efectivamente tengo dos pfsense cada uno con su ip 10.50.x.y & 10.50.x.z /24 entre ellos tengo una CARP Lan y Wan , adicional a ello tengo una par de vlan mas en la misma 10.50.a.a 10.50.b.b, mi red para la VPV es la 10.50.9.0/24, verifique la conexión sin novedades.

He realizado lo que me recomiendas

En IPv4 Local network(s), dejar sólo 10.50.81.0/24. Es decir, revisar el problema sólo con una de las vlan (por ejemplo la vlan1)

(RESULTADO:) Sin acceso, no hay novedades no tengo ni ping ningun resultado.Dejar vacío Custom options.

RESULTADO: Se inicio la configuración con este parámetro vació y no tengo conexión, por eso añadieron las rutas sin resultadoEn FIREWALL - RULES - OPENVPN, permitir todo IPV4 (al incluir todo ya incluyes ICMP) desde la red vpn

RESULTADO: Se añadió la regla any / any incluso con acceso a las otras redes, sin novedades.En FIREWALL - RULES - LAN, permitir todo IPV4 desde la vlan1 hacia la red openvpn. Recomendable poner la regla en los primeros lugares.

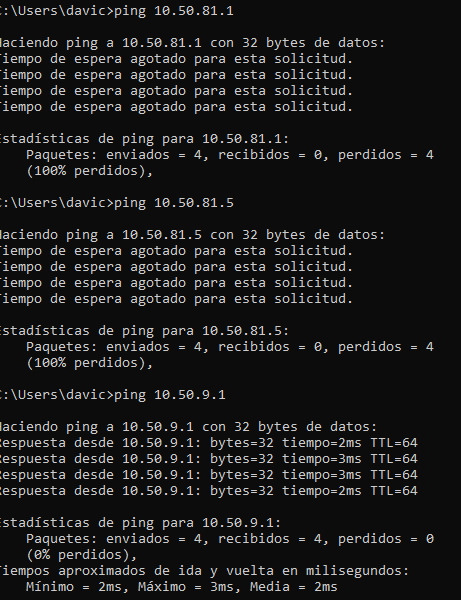

RESULTADO: Se añadió la regla any / any incluso con acceso a la red VPN, ningun resultado.¿Hace ping a 10.0.10.1?

No tengo ping a la red objetivo, solo al gtw de la vpn

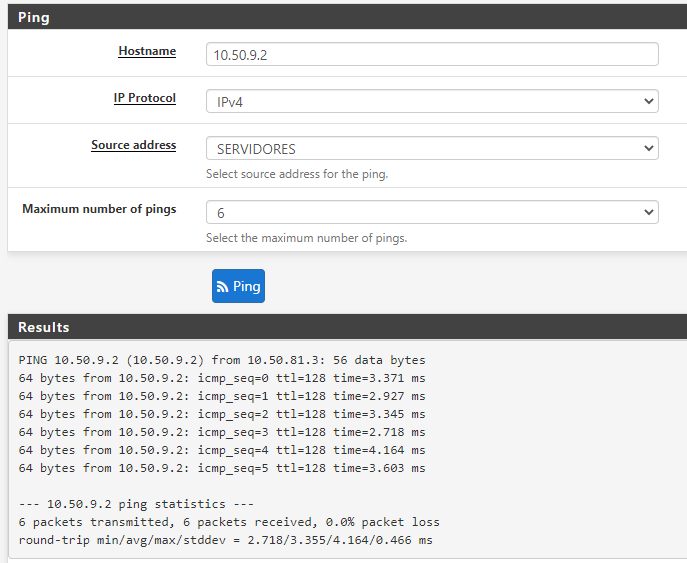

¿Desde pfsense se hace ping (DIAGNOSTICS - PING)al cliente openvpn?

Si tengo ping desde el pfsense hacia el cliente vpn y mejor aun desde cualquier red.

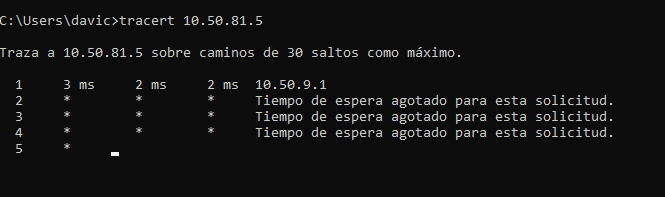

¿El tracert es correcto a 10.0.10.1?

El tracert no completa la traza se queda en los 30 saltos.

¿Hace ping a 10.50.81.1?

No tengo ping hacia esa red lo he contestado en la primera pregunta¿Hace ping a un equipo de la vlan1?

La vlan 1 no la tengo activa, pero antes de implementar la vlan separando los servicios si que tenia acceso a la vlan 1 e incluso a los servidores, pero al aplicar no tengo ese acceso.¿El tracert es correcto a un equipo de la vlan1?

No tengo activa la vlan 1¿En STATUS - SYSTEM LOGS - FIREWALL hay paquetes rechazados?

No tengo log vsisibles desde la vpn, ni al generar trafico.No tengo habilitada la vlan 1

¿Desde un equipo de la vlan1 se hace ping a 10.0.10.1?

¿Desde un equipo de la vlan1 el tracert es correcto a 10.0.10.1?

¿Desde un equipo de la vlan1 se hace ping a ip del cliente openvpn?

¿Desde un equipo de la vlan1 el tracert es correcto a ip del cliente openvpn?He realizado varias comprobaciones y no tengo resultado, active la open vpn como una interface adicional y agregue una ruta estática de igual forma sin resultado.

Por favor si tiene alguna idea adicional.

Muchas Gracias

-

@davicleo said in OPEN VPN - NO PUEDE VER REDES INTERNAS:

Si efectivamente tengo dos pfsense cada uno con su ip 10.50.x.y & 10.50.x.z /24 entre ellos tengo una CARP Lan y Wan

Disculpa, cuando yo escribí 2 líneas indicando "pfense ..." en cada una, me refería a que era el mismo pfsense. Quizás no me expresé bien. Esto lo cambia todo.

¿Por favor, puedes explicar cómo están los pfsense conectados, con las direcciones ips y rutas entre ellos?

Por otro lado, si en los logs no aparecen las peticiones, por favor, marca las reglas para que tengan logs. De esta manera, así podemos estar seguros de que los paquetes llegan al (o los) pfsense. Porque si no llegan los paquetes, el problema podría estar fuera del pfsense (equipos mal con gateway o algo así). Supongo que no es el problema, pero hay que ir descartando.

-

@davicleo Antes que nada te recomiendo habilitar los log para la VPN, firewall y todo lo que intervenga en la conexión.

Por otro lado, mas allá del ping, que hay en esos servidores?, porque puede que sea este el que tenga el problema, es decir un firewall configurado, revisa las mascaras de subred, fire, las vlans etc.

Con respecto a las redes que colocas en Local Networks probalas de a una primero, y en custom que es lo que queres declarar, porque la ruta ya debería conocerla.

Por otro lado, supongo que con ping te referís a acceso y no a que no respondan a ping, porque puede ser que no respondan icmp.

Saludos.

Copyright 2025 Rubicon Communications LLC (Netgate). All rights reserved.