VPN IKEv2 авторизация мобильных клиентов

-

Создал VPN на IKEv2. Сгенерировал сертификаты, у клиента установил сертификат авторизированного центра. Создал соединение. При попытке подключится винда выдает "Ошибка 13801 неприемлемые учетные данные проверки подлинности ike". Типа споткнулась на авторизации. Хотя учетка и пароли верные. Сертификаты сгенерированы и установлены корректно. Что еще может быть?

-

@humaxoid

Здр

Покажите пож настройки фазы-1 и журнал соединения со стороны Strongswan -

С фазами все в порядке. В логах вот это

05[IKE] <1145> remote host is behind NAT

а дальше посыпалось целая куча подобных сообщений

05[IKE] <1145> received cert request for unknown ca with keyid 0e:ac:82:60:40:56:27:97:e5:25:13:fc:2a:e1:0a:53:95:59:e4:a4

Если пфсенс за натом, это как то влияет? -

Добрый

@humaxoid said in VPN IKEv2 авторизация мобильных клиентов:Если пфсенс за натом, это как то влияет?

Зачем пф помещать за роутер? Что за надобность такая? Пф должен быть 1-ым в цепочке Инет -> LAN.

Зы. За NAT надо пробрасывать протоколы и порты, к-ые исп-ся с VPN IKEv2.

-

@werter Никому в голову это не придет. Но что там у провайдера перед пф, только им известно. Тем более когда пров выдает серые динамические адреса, это наводит на смутные сомнения.

-

Тем более когда пров выдает серые динамические адреса, это наводит на смутные сомнения.

Это на пф серый адрес на ВАН?

-

@humaxoid said in VPN IKEv2 авторизация мобильных клиентов:

@werter Никому в голову это не придет. Но что там у провайдера перед пф, только им известно. Тем более когда пров выдает серые динамические адреса, это наводит на смутные сомнения.

Решили вопрос? У меня аналогичная ситуация. Но IP белый на pfSense

-

Что бы все работало надо порты открывать:

IPv4 ESP * * WAN адрес * * * IPSec

IPv4 TCP/UDP * * WAN адрес 500 (ISAKMP) * * IPSec

IPv4 TCP/UDP * * WAN адрес 4500 (IPsec NAT-T) * * IPSec

У меня так и все ок. И стационарные и мобильные клиенты работаю. -

@werter использую модемы Kenn**iс с 4G в качестве клиентов. Все работает отлично.

-

@dimm56 said in VPN IKEv2 авторизация мобильных клиентов:

@werter использую модемы Kenn**iс с 4G в качестве клиентов. Все работает отлично.

Можно краткий howto с картинками?

-

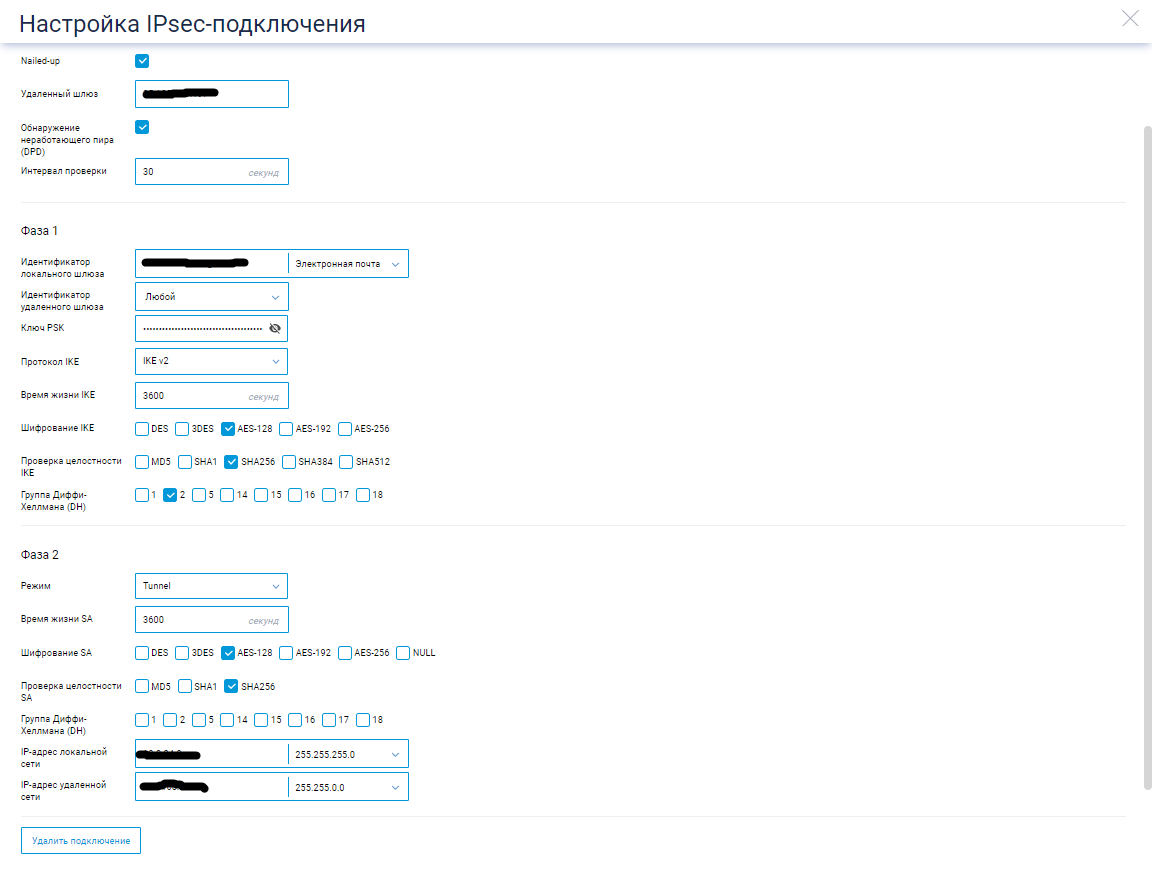

Настройки Фазы 1 и Фазы 2 - это уже на ваше усмотрение, главное, что бы совпадали с обеих сторон.

-

@dimm56 said in VPN IKEv2 авторизация мобильных клиентов:

Настройки Фазы 1 и Фазы 2 - это уже на ваше усмотрение, главное, что бы совпадали с обеих сторон.

А это интерфейс клиентского ПО? Я пытаюсь зацепить win машины.

Подробнее тут https://forum.netgate.com/topic/156504/%D0%BF%D1%80%D0%BE%D0%B1%D0%BB%D0%B5%D0%BC%D1%8B-%D1%81-ipsec-ikev2 -

Добрый.

@humaxoidЭто на пф серый адрес на ВАН?

Нет ответа (

Если у ТС на ВАНе пф серый ip (+ вдобавок ПЕРЕД пф стоит какая-то железка), то о каком успешном ipsec может идти речь?

-

@werter Это однозначно, что сервер должен быть с адресом. Надеюсь это так и есть)

-

@glifed Отдельные машины, по моему мнению, лучше через OpenVPN цеплять. Быстрее работают и быстрее ре-коннект при обрыве связи. Ставишь клиента OpenVPN, сертификат в PF генеришь и на основании него делаешь файл .ovpn, подгружаешь в клиента и в автозагрузку его. При старте win машины он сам автоматом соединяется. У меня так кассы в магазинах работают. А IPSec, опять таки по моему мнению, лучше сети соединять. Так у меня и сделано.

Настройка OpenVPN Win: https://softnastroy.com/content/avtomaticheskiy-zapusk-openvpn-v-windows-ispolzuya-nuzhnyy-vam-konfiguracionnyy-fayl-ovpn.html

Шаблон файла .ovpn, что бы долго не искать и не мучаться:

client

dev tun

proto tcp (у меня tcp у себя можешь и udp сделать, как удобно)

remote (адрес твоего сервера)

port //порт твоего сервера

auth SHA256

cipher AES-256-GCM

keysize 256

resolv-retry infinite

nobind

persist-key

persist-tun

keepalive 10 120

comp-lzo

verb 3<ca> (сертификат сервера, тот который ca из PF)

-----BEGIN CERTIFICATE----------END CERTIFICATE-----

</ca>

<cert> (сертификат клиента из PF)

-----BEGIN CERTIFICATE----------END CERTIFICATE-----

</cert>

<key> (ключ клиента из PF)

-----BEGIN PRIVATE KEY----------END PRIVATE KEY-----

</key>

-

@dimm56 Это я уже настроил. Даже через Active Directory. От руководства пришло распоряжение оттестировать IKEv2

-

@dimm56 said in VPN IKEv2 авторизация мобильных клиентов:

OpenVPN, сертификат в PF генеришь и на основании него делаешь файл .ovpn, подгружаешь в клиента и в автозагрузку его. При старте win машины он сам автоматом соединяется. У меня так кассы в магазинах работают.

Вариант поставить роутер\пф и пусть он поднимает впн-линк, а все остальные через него "ходят" не рассматривался? Зачем 100500 клиентов-то? Это усложняет схему и нагружает впн-сервер.

-

@werter said in VPN IKEv2 авторизация мобильных клиентов:

Это на пф серый адрес на ВАН?

Да на ПФ. Серый IP ПФ получает от провайдера, подключение по PPPoE.

@dimm56 said in VPN IKEv2 авторизация мобильных клиентов:

Что бы все работало надо порты открывать:

IPv4 ESP * * WAN адрес * * * IPSec

IPv4 TCP/UDP * * WAN адрес 500 (ISAKMP) * * IPSec

IPv4 TCP/UDP * * WAN адрес 4500 (IPsec NAT-T) * * IPSec

У меня так и все ок. И стационарные и мобильные клиенты работаю.Конечно все эти порты открыты! О чем и говорит соответсвующая запись в логах.05[IKE] <1145> received cert request for unknown ca with keyid 0e:ac:82:60:40:56:27:97:e5:25:13:fc:2a:e1:0a:53:95:59:e4:a4

Типа достучался, а вот сертификат не правильный. Хотя на самом деле, сертификат очень даже ровный. Заметил еще одну вещь. Иногда, (очень редко) подключение всё таки проходит корректно. Хотя в настройках ничего не меняю. Есть у меня еще другой пфсенс с аналогичными настройками (другой провайдер с белым ip) там всё без проблем. -

Оффтоп.

Комрады, поднял у себя Jitsi Meet для видеоконференций. Плюс RocketChat для общения в корп. сети. И подружил с LDAP\AD (ох и не просто это в случае с рокетом - продукт хорош, но сыроват без "напильника").

Это я к грядущей самоизоляции готовлюсь.

Зы. Почему рокет? Перепробовал zulip, matrix, ejabberd + conversejs (классно, но с LDAP-ом есть нюансы). И только рокет (с танцами) смог подгрузить пользователей из АД и дал возможность сразу создавать каналы и подкидывать в них пол-лей.

Зы2 . Насчет jitsi (требует всего 3 порта для проброса за NAT). Оч. гибкая штука, но надо руками править конфиги. Провел конференцию на 18 человек, но пришлось принудительно снижать кач-во видео из-за каналов связи и старенького сервера с Proxmox-ом, на к-ом живет jitsi в виде ВМ.

Зы3. Пробовал еще BBB (BigBlueButton). Гибче в плане управления, но умеет только на Ubuntu 16 жить. Устанавливается скриптом. Можно прикрутить к Moodle LMS (есть статья на хабре).

-

@werter

Тоже используем Rocket.Chat

Как решили вопрос с удалением неактивных учеток AD?