Keine DNS Auslösung mit aktiviertem VPN Client sobald der DNS Resolver aktiviert ist

-

Hi,

also die Einstellungen kommen vom VPN Client. Dieser setzt dann im virtuellen Interface die Netzwerksettings, sprich automatisch per DHCP.

Ob der VPN Server richtig konfiguriert ist kann ich leider nicht sagen da ich dort keinen Zugriff habe.Du meinst die Deafult-Route auf das Gateway vom VPN? Also so:

Von derzeit:

0.0.0.0 auf 192.168.1.1 (pfsense)Auf:

0.0.0.0 auf VPN 10.0.137.1 (gw vom VPN Server) -

@johndo

Nein, nur eine zusätzliche Route zu den beiden DNS Server auf das VPN Gateway 10.0.137.1. -

Aso ok. Das versuche ich mal.

-

Mh, also das hat nichts gebracht. Die DNS Server erreiche ich ja auch. Wenn ich beispielsweise einen nslookup mache und explizit den DNS Server hinter dem VPN angebe dann bekomme ich den Namen auch aufgelöst.

Bin aktuell mit dem VPN Client eingewählt und mache einen nslookup ohnen einen DNS anzugeben:

nslookup server1.domain.com

Server: UnKnown

Address: 192.168.0.1

Name: server1.domain.comDas funktioniert so nicht. Weil nun als DNS Server meine pfsense angesprochen wird, und diese sollte nun eigentlich wenn Sie selbst den DNS Eintrag nicht kennt diesen an den im WAN Interface eingetragenen DNS 1.1.1.1 weitergeben. Dieser wiederum kennt ja den Namen und würde diesen auflösen.

Wenn ich nun den gleichen Test mache und gebe explizit den DNS Server hinter dem VPN an:

nslookup server1.domain.com 172.21.4.200

Server: dns03.domain.com

Address: 172.21.4.200Nicht autorisierende Antwort:

Name: server1.domain.com

Address: 172.21.20.8Dann kommt auch eine Antwort zurück und ich bekomme zur IP den Namen aufgelöst.

-

Was mir eben aufgefallen ist, eventuell könnte das damit zu tun haben. Die hinter dem VPN genutzte Domain ist eine offizielle Domain sprich keine interne. Allerdings haben die DNS Einträge interne IP Adressen und keine offiziellen IPs.

Stört sich pfsense eventuell daran und "denkt" eventuell das ist ein DNS Spoofing oder so was in die Richtung und blockiert das daher? -

@johndo said in Keine DNS Auslösung mit aktiviertem VPN Client sobald der DNS Resolver aktiviert ist:

Das funktioniert so nicht. Weil nun als DNS Server meine pfsense angesprochen wird

Obwohl die DNS Server 172.21.4.200, 172.21.4.201 im Status der Verbindung angezeigt werden?

@johndo said in Keine DNS Auslösung mit aktiviertem VPN Client sobald der DNS Resolver aktiviert ist:

Die hinter dem VPN genutzte Domain ist eine offizielle Domain sprich keine interne. Allerdings haben die DNS Einträge interne IP Adressen und keine offiziellen IPs.

Für den DNS Resolver macht das einen Unterschied, aber die Auflösung sollte hier ja der Windows Client machen. Ob dieser ein Problem damit hat, kann ich nicht sagen.

-

@johndo said in Keine DNS Auslösung mit aktiviertem VPN Client sobald der DNS Resolver aktiviert ist:

Stört sich pfsense eventuell daran und "denkt" eventuell das ist ein DNS Spoofing oder so was in die Richtung und blockiert das daher?

Der DNS Resolver hat eine Einstellung dafür, dass er das dann denken kann, ja. Das hängt aber davon ab, wie er die Records bekommt.

Was ich nicht ganz verstehe: nutzt du einen OpenVPN Server auf der Sense oder was anderes (weil du was von WG VPN Client schreibst). Das ist irritierend. Und wenn es ein Server auf der Sense ist, was ist dann für die Verbindung als DNS angegeben/gepusht und ist der Haken ggf. drin, dass andere DNSe geblockt werden wenn VPN besteht? Da du keinerlei Konfig des Servers gepostet hast, bin ich da skeptisch, ob du dich in die pfSense oder woanders einwählst und verstehe da den UseCase noch nicht ganz, was du wo wie warum machst :)

-

Hi,

ich wähle mich mit einem WatchGuard VPN Client in ein anderes Netzwerk ein. Ich selbst habe da keinerlei Möglichkeit zu prüfen ob der VPN Server sowie der Client passend konfiguriert ist. Ich bekomme diesen einfach zur Verfügung gestellt um mich dort einzuwählen. Diesen habe ich auf meinem Notebook (Windows 10) installiert.

Ich selbst habe in meinem Netzwerk eine pfsense am laufen. Zuvor hatte ich eine einfache Fritzbox am laufen und damit keinerlei Probleme. Sprich ich habe mich einfach mit dem VPN Client eingewählt und alles hat funktioniert.

Nun ist es so das ich in meinem Netzwerk eine pfsense nutze und seitdem ich das Problem mit dem VPN Client habe. Daher würde ich mal sagen es hat erstmal nicht mit dem VPN Client zu tun.Ich konnte das Problem ja auch soweit einkreisen das ich weiß an was es liegt. Wenn der DNS Resolver auf der pfsense aktiv ist habe ich das Problem mit dem VPN Client. Wenn ich den DNS Resolver auf der pfsense abschalte und meinem Notebook per Regel das Recht gebe DNS (Port 53 UDP) direkt ins Internet zu machen dann gehts es.

-

Ich selbst habe in meinem Netzwerk eine pfsense am laufen. Zuvor hatte ich eine einfache Fritzbox am laufen und damit keinerlei Probleme. Sprich ich habe mich einfach mit dem VPN Client eingewählt und alles hat funktioniert.

Nun ist es so das ich in meinem Netzwerk eine pfsense nutze und seitdem ich das Problem mit dem VPN Client habe. Daher würde ich mal sagen es hat erstmal nicht mit dem VPN Client zu tun.

Nochmal weil immer noch confusing as hell wegen dem Wording.

Du wählst dich mit deinem WG VPN Client WO ein? In DEINE pfSense?

-

Hi,

wie schon gesagt ich kenne die Gegenstelle nicht bzw. was dort für ein VPN Server läuft. Ich habe einen Watchguard VPN Client zur Verfügung gestellt bekommen mit dem ich mich einwählen kann.

Was ist daran so ungewöhnlich sich mit einem VPN Client in ein anderes Netzwerk einzuwählen? Oder stehe ich irgendwie auf dem Schlauch? -

@johndo said in Keine DNS Auslösung mit aktiviertem VPN Client sobald der DNS Resolver aktiviert ist:

Ich konnte das Problem ja auch soweit einkreisen das ich weiß an was es liegt. Wenn der DNS Resolver auf der pfsense aktiv ist habe ich das Problem mit dem VPN Client. Wenn ich den DNS Resolver auf der pfsense abschalte und meinem Notebook per Regel das Recht gebe DNS (Port 53 UDP) direkt ins Internet zu machen dann gehts es.

Und was passiert, wenn du den Resolver nicht abschaltest und nur DNS ins Internet erlaubst?

-

Hi,

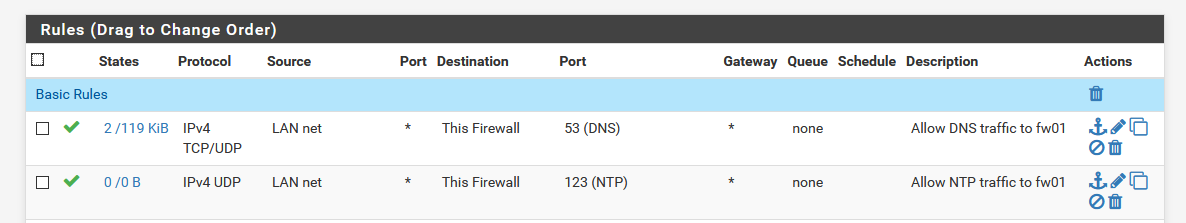

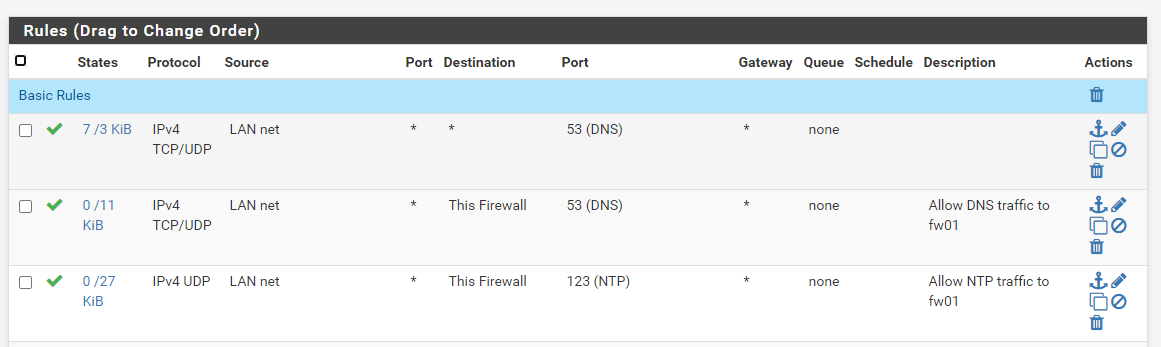

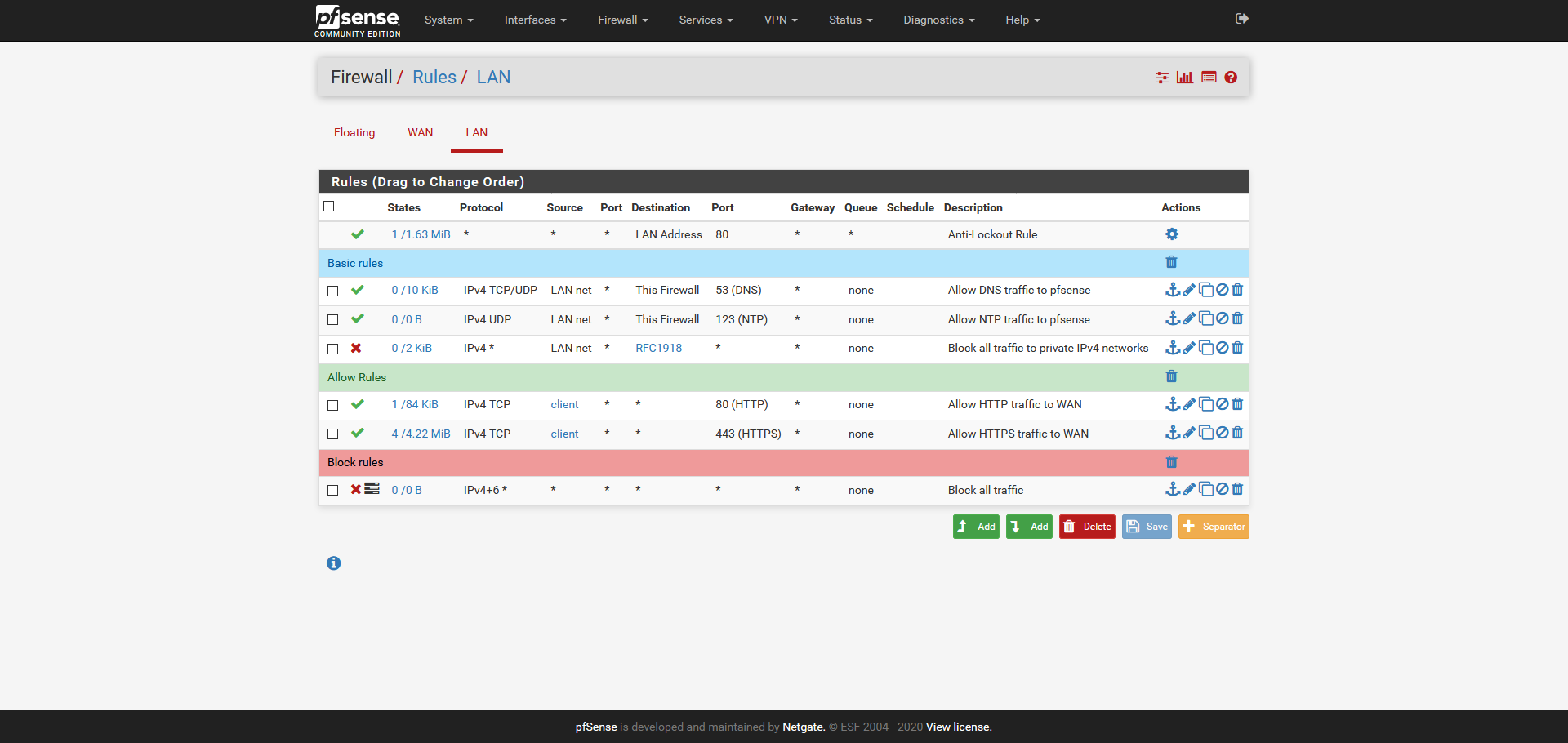

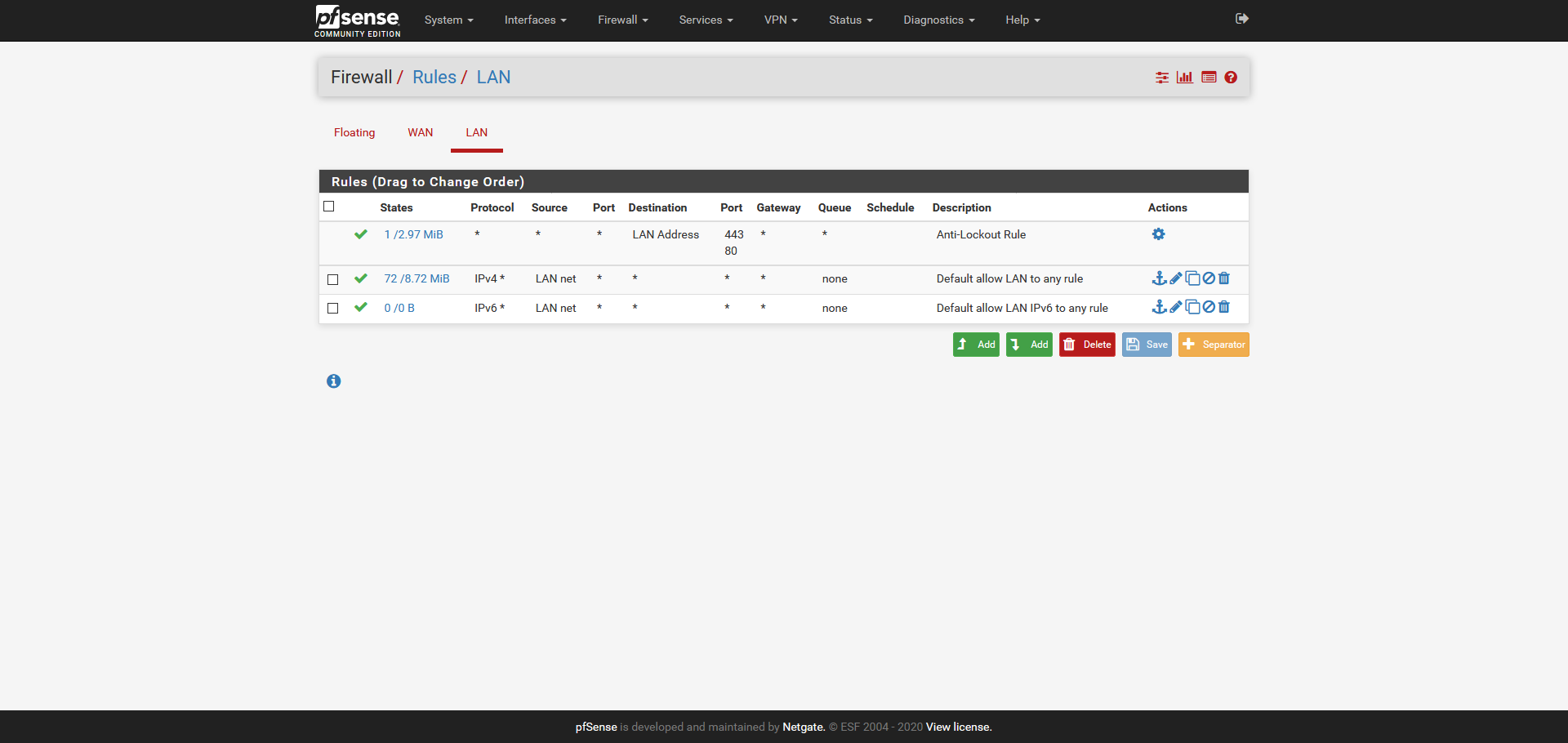

das habe ich schon getestet, allerdings funktioniert es nicht. Habe quasi eine DNS Regel davor gesetzt:

Aber auch da ist es so das es erst geht wenn ich den DNS Resolver abschalte.

-

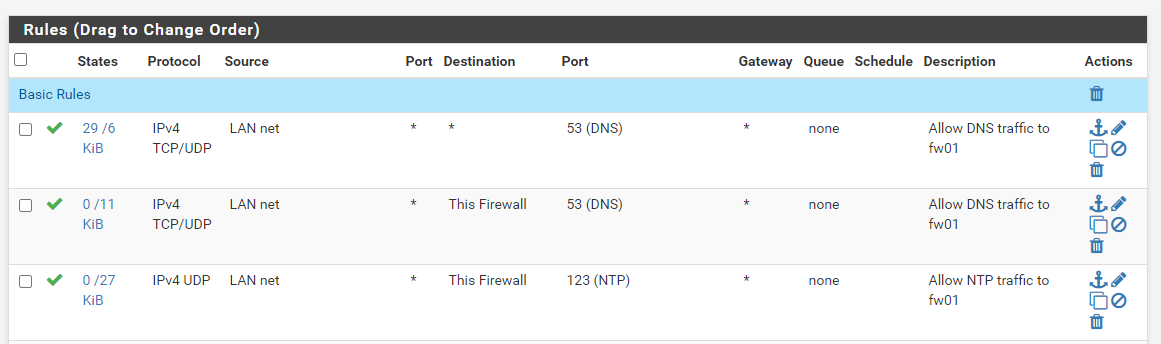

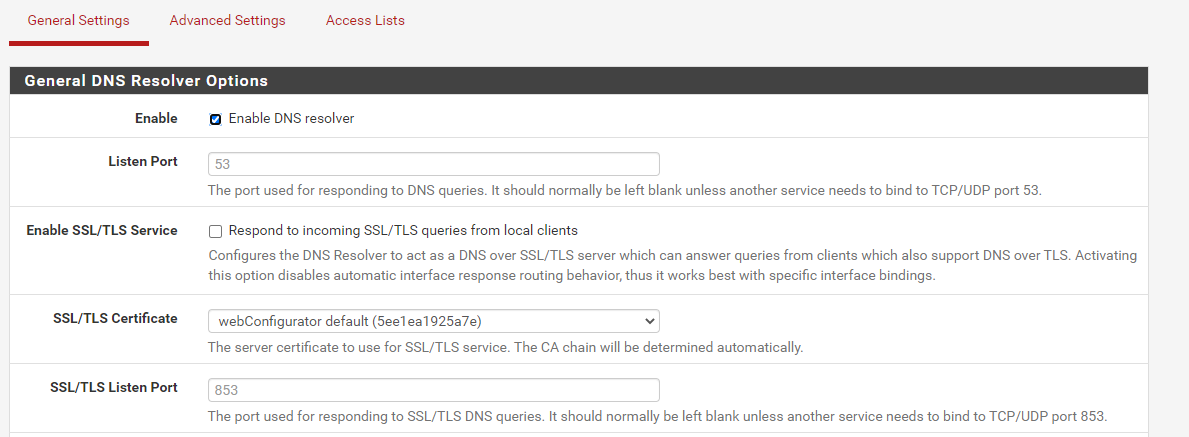

Wenn ich diese Einstellungen auf meiner pfsense mache:

dann funktioniert es einwandfrei.

Setze ich diese Einstellungen:

Dann geht es nicht mehr.

-

Ich würde das so interpretieren:

- Der Client versucht die Namensauflösung über die angegebenen DNS Server (172.21.4.200, 172.21.4.201) zu machen.

- Diese erreicht er aber nicht, weil er keine Route dafür hat, und verwendet einen DNS Server aus dem Internet. Voraussetzung ist natürlich, dass der Zugriff erlaubt ist.

Die pfSense möchte der Client (Windows?) offenbar nicht verwenden. Wohin die DNS-Abfragen gehen, könntest du ja mittels Packet Capture auf der pfSense überprüfen.

Doch auf diesem Stand waren wir bereits vorgestern. Die Routen für die DNS Server hast du offenbar noch nicht gesetzt.

Wenn du diese nicht manuell setzen möchtest, dann trage eben die pfSense als DNS für die Verbindung ein und verwende weiterhin die Hosts-Datei für die Auflösung der Remote-Hostnamen, oder trage die Namen als Hostoverrides in den Resolver ein.Edit:

Möglicherweise gibt es auch einen Weg über den VPN-Client die Routen zu setzen, doch das ist hier nicht Thema. -

Hi,

die Route zu den DNS Servern habe ich gesetzt, allerdings macht das keinen Unterschied. Es ist ja so das die Route auch passend vom VPN Client gesetzt ist sonst würde ich die DNS Server ja gar nicht erreichen bzw. das Netzwerk dahinter. Per IP Adressen funktioniert ja alles...

Meiner Meinung nach ist das ein Problem im DNS Resolver auf der pfsense. Vielleicht auch ein Bug oder ähnliches. Weil wenn ich diesen nicht verwende geht es ja. Also irgendwas muss ja der DNS Resolver mit meiner DNS Anfrage machen.

Ich bin da nicht so tief in pfsense drin, in welches Log muss ich den schauen um zu sehen was mit dem DNS request passiert? -

Mach doch erst mal diese ganzen Regeln für oder gegen DNS weg und lass die Standard-Regel drin, alles ausgehende zu erlauben. Macht der Resolver dann immer noch das Problem?

-

@johndo said in Keine DNS Auslösung mit aktiviertem VPN Client sobald der DNS Resolver aktiviert ist:

Weil wenn ich diesen nicht verwende geht es ja. Also irgendwas muss ja der DNS Resolver mit meiner DNS Anfrage machen.

Ich bin da nicht so tief in pfsense drin, in welches Log muss ich den schauen um zu sehen was mit dem DNS request passiert?Nope, das stimmt so nicht. Deine Screenshots mit "das funktioniert" zeigen doch einen ganz anderen Fall. Du machst dann DNS nach überall auf, was vorher nicht auf war. Wenn du das drinlässt wird es mit und ohne VPN wahrscheinlich genauso funktionieren. Du klemmst es ja aber stetig ab.

Da du wie du schreibst eine fertige VPN Konfig bekommst und ich nicht weiß was der VPN Client von Watchguard für ne Magic macht, kann ich nicht genau sagen, warum DNS dann nicht geht. OpenVPN bspw. hat genauso auch eine Einstellung, dass bei aktiver VPN Verbindung alle anderen DNSe NICHT verwendet werden dürfen, sondern NUR via VPN. Wenn sowas im Spiel ist hat das nichts mit pfSense zu tun, sondern mit dem VPN. Und deinem Regelwerk. Da du aber auch kein Firewall Log gepostet hast, ist das schwer zu sagen.

Wenn in deinem Fall "es nicht geht", würde ich mal ins Firewall Log schauen, was da geblockt wird von deiner Client IP aus. Das sollte aufschlußreich(er) sein und zeigen, ob/was dein Client macht. Ansonsten wäre nur noch ein tcpdump entweder auf dem Client oder der pfSense hilfreicher damit man sehen kann was läuft.

Ich gehe aber davon aus, dass es deine Regeln sind. Das "mit der Fritte gings" ist eigentlich ein Indikator dafür, denn eine Fritte hat keine Filter von LAN->WAN/VPN. Die filtern nur ein klein wenig eingehend und machen NAT, sonst gar nichts. Dass ein echter Paketfilter dann stärker zwischengrätscht als die Fritte ist klar :D

Mach doch erst mal diese ganzen Regeln für oder gegen DNS weg und lass die Standard-Regel drin, alles ausgehende zu erlauben. Macht der Resolver dann immer noch das Problem?

Genau das :)

-

Hallo zusammen,

ich habe mal testweise eine pfsense sowie einen Windows Client in einer VMWare Umgebung installiert um damit besser testen zu können. Ich habe mal das gleiche Scenario wie in meiner Umgebung nachgebaut.

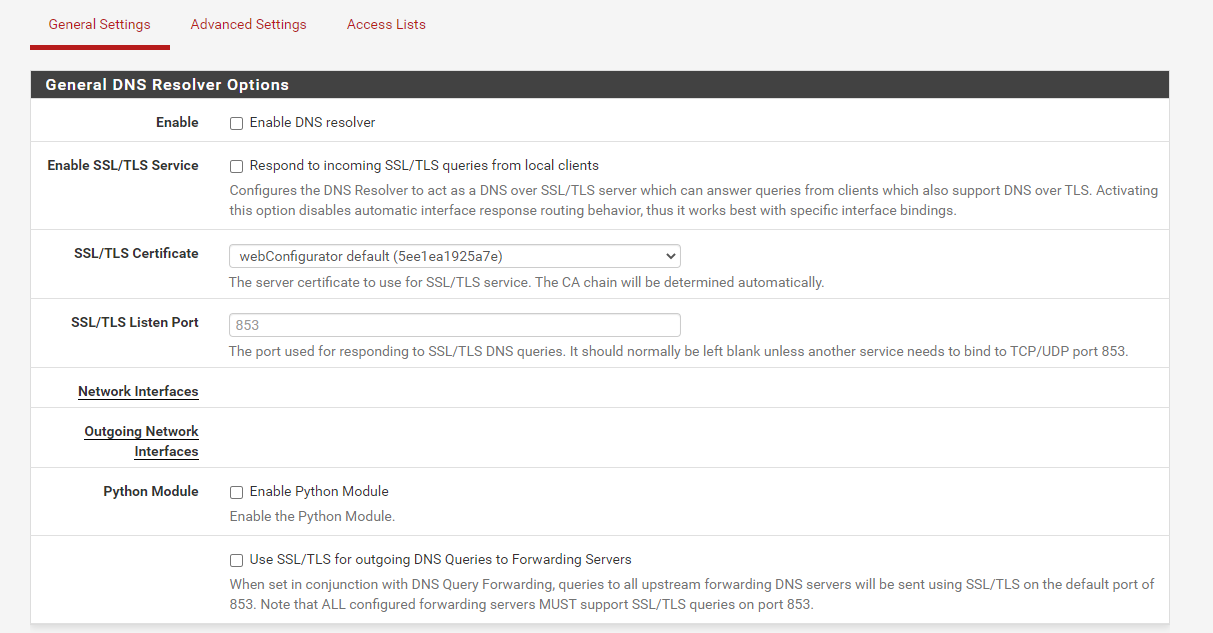

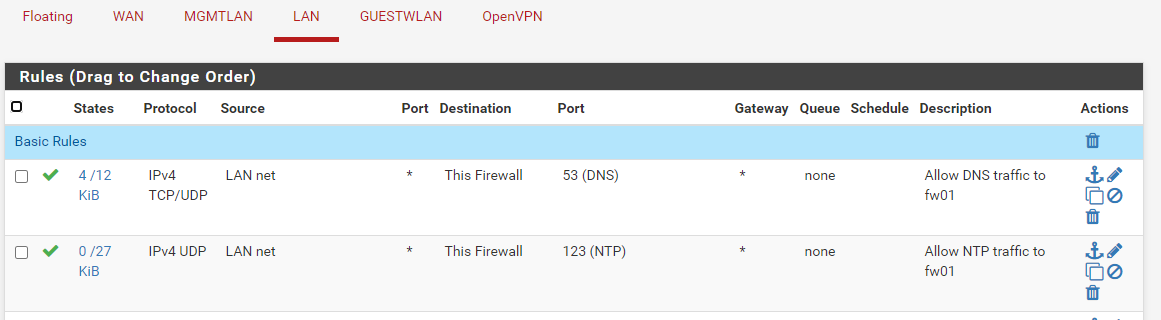

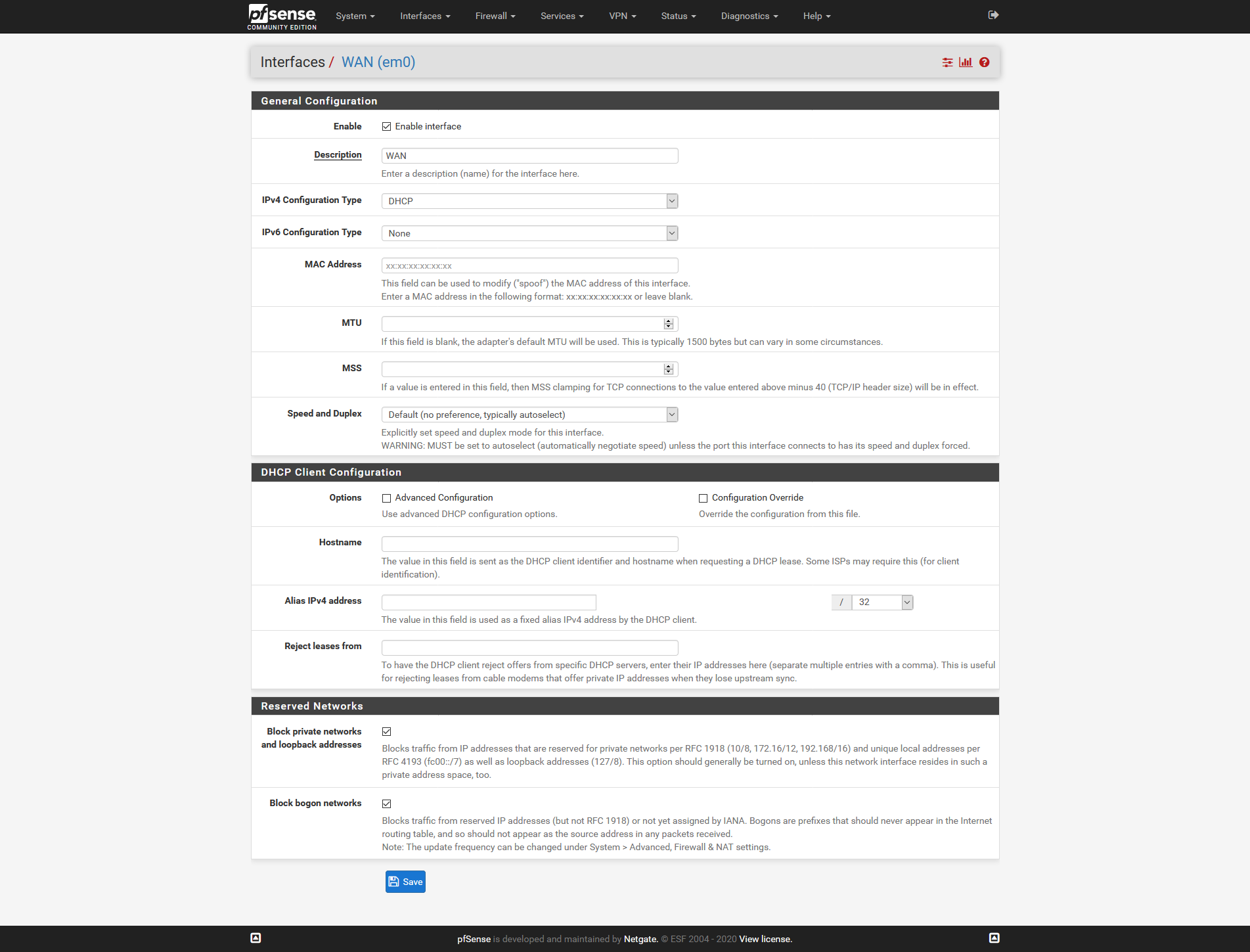

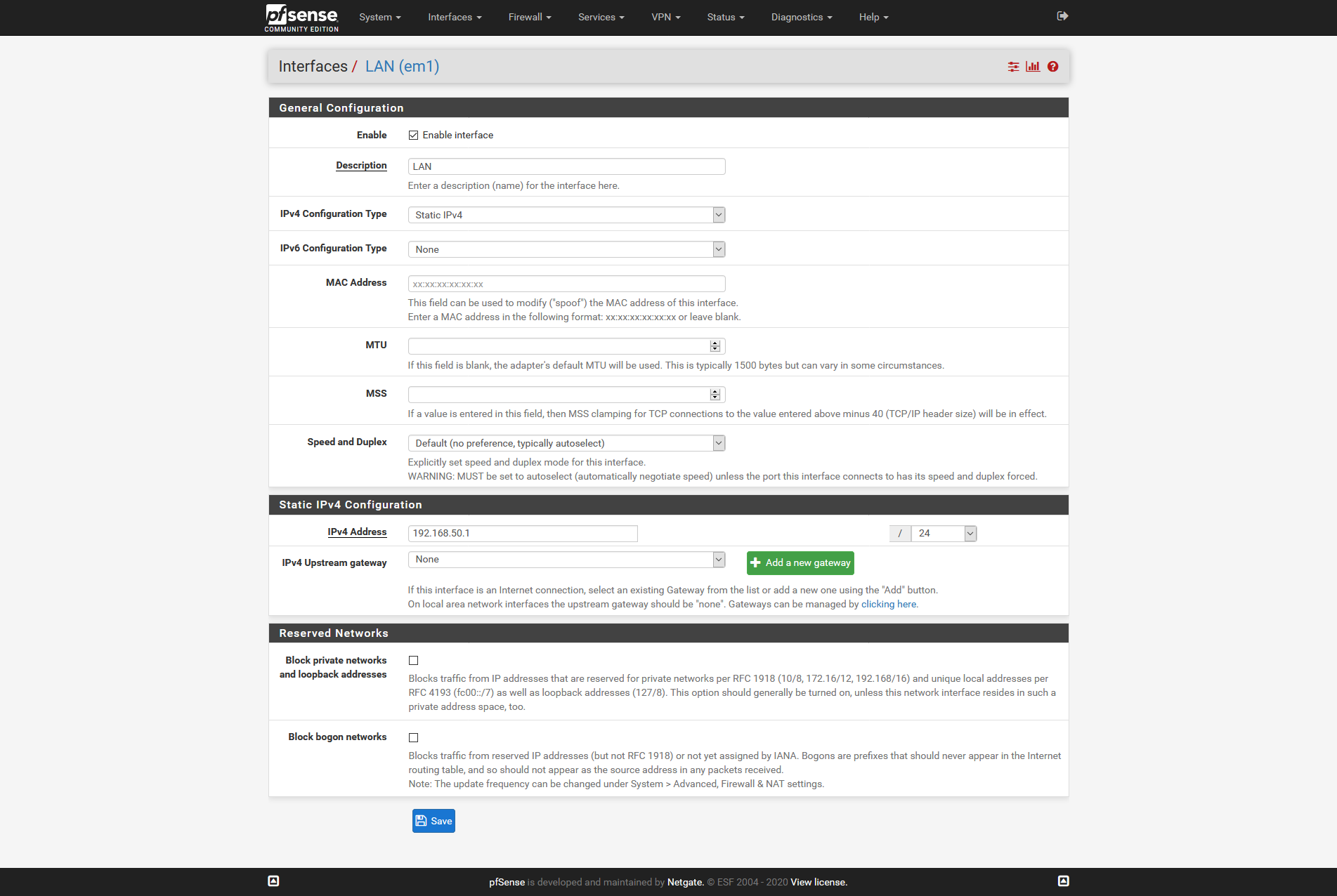

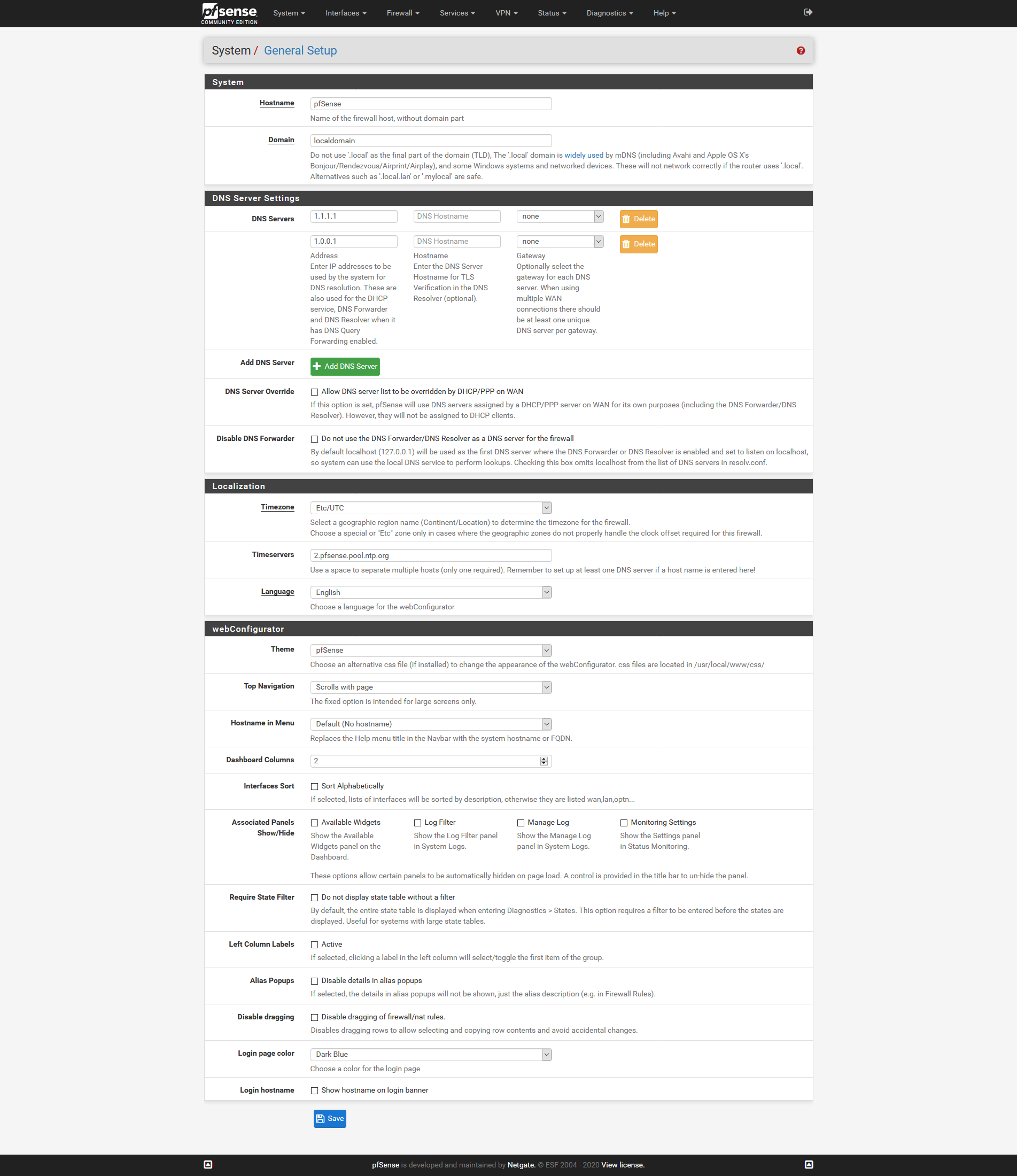

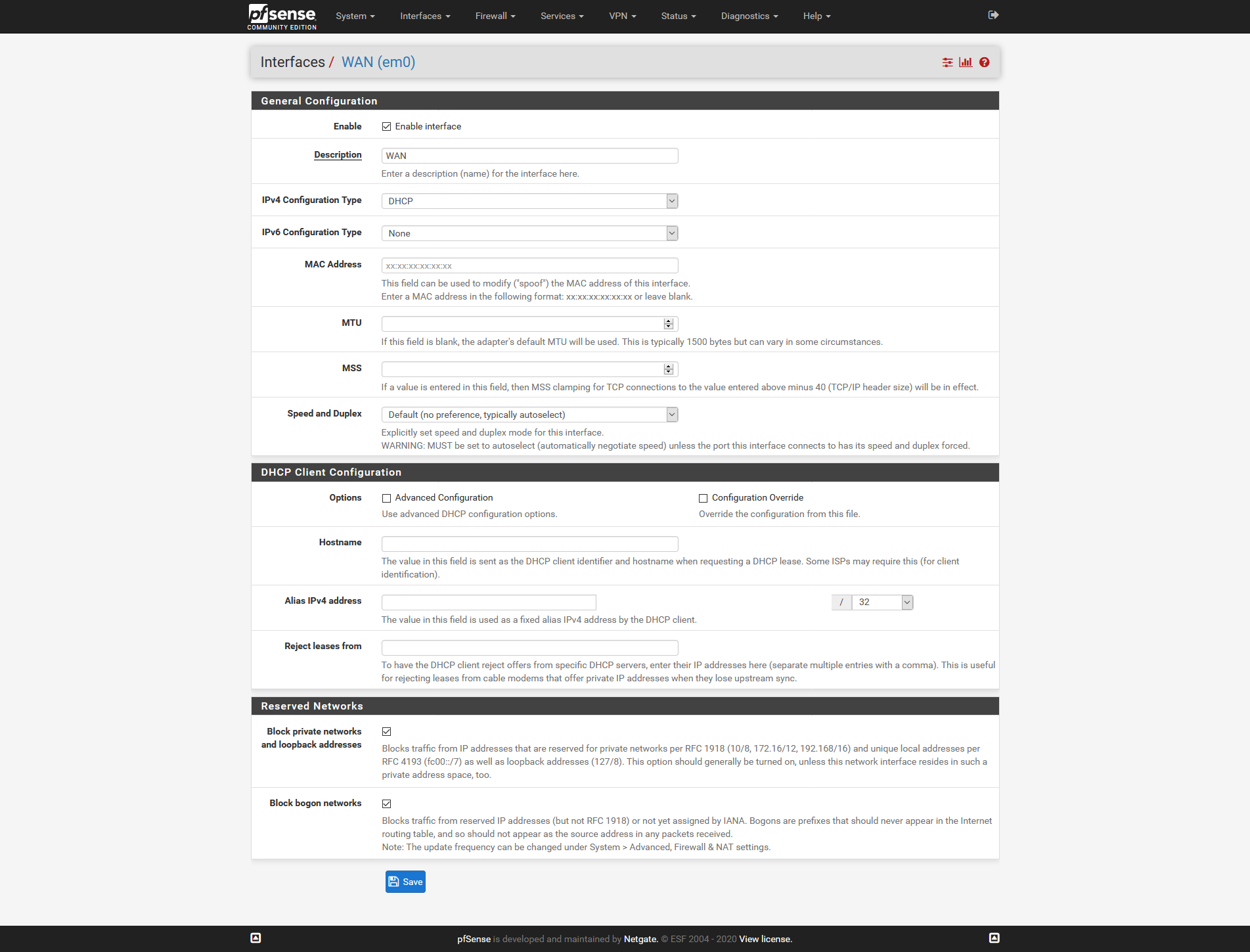

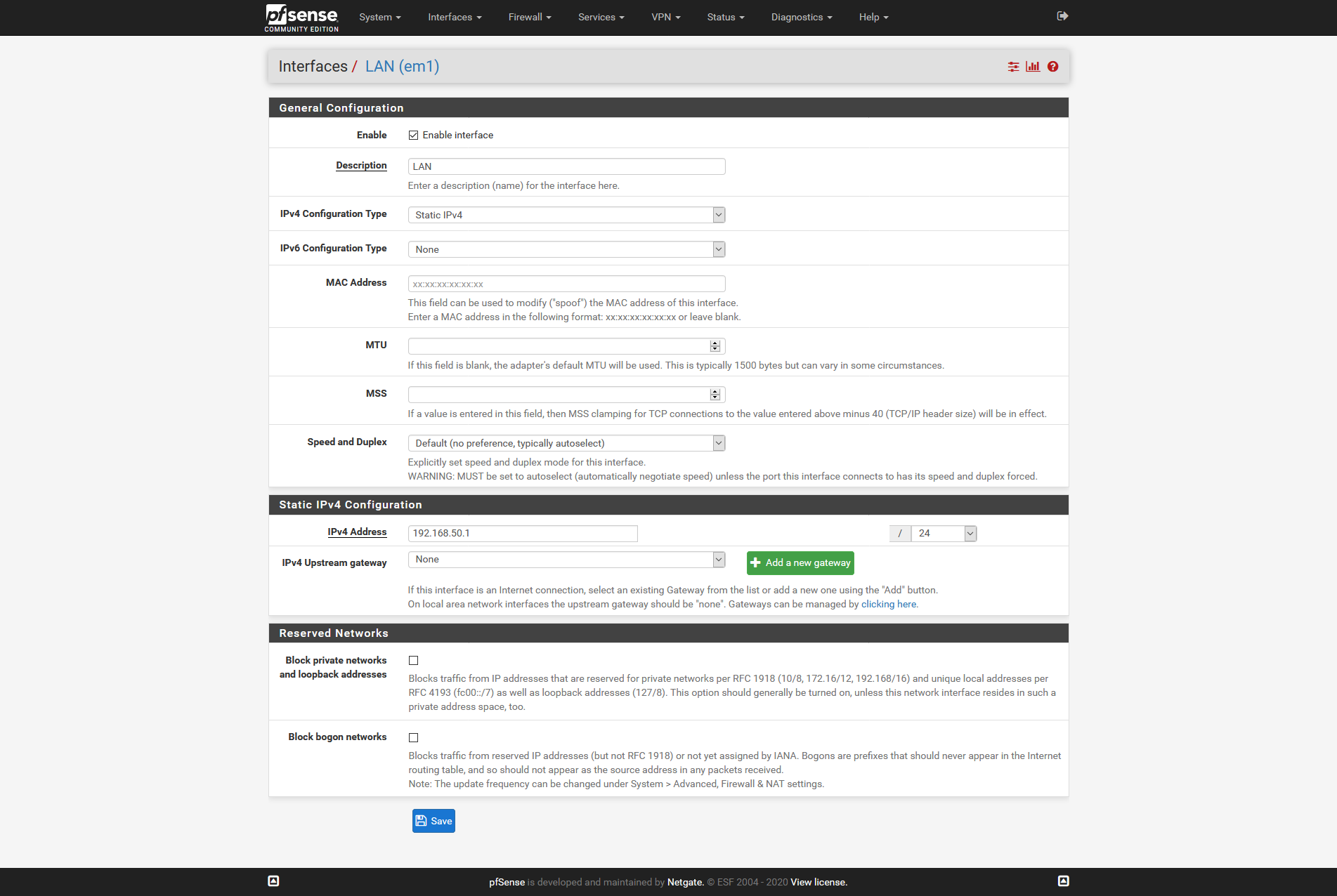

Die pfsense ist Standard installiert und ich habe nun folgendes konfiguriert:

Hinter der pfsense hängt ein Windows Client, und auf diesem habe ich den Watchguard VPN Client installiert.

Sobald ich mich mit dieser Konfiguration einwähle habe ich das gleiche Problem sprich die DNS Auflösung funktioniert in Richtung Netzwerk das hinter dem WatchGuard Client liegt nicht. Sprich mein Testscenario hat nun das gleiche Verhalten.Nun werde ich mal die Regeln löschen und auf den Werkszustand zurücksetzen und nochmal testen.

-

Hallo zusammen,

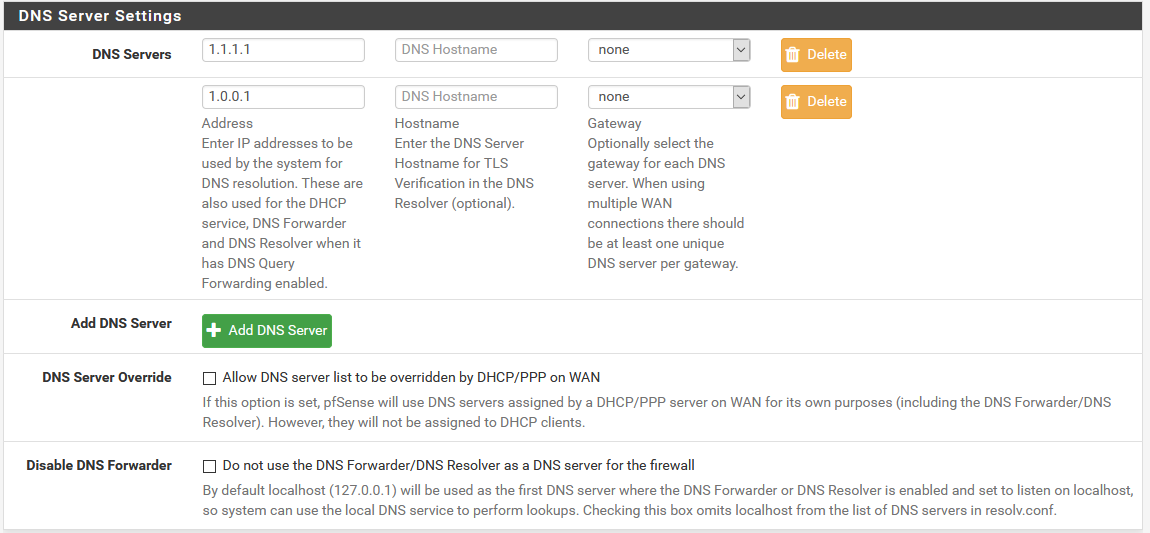

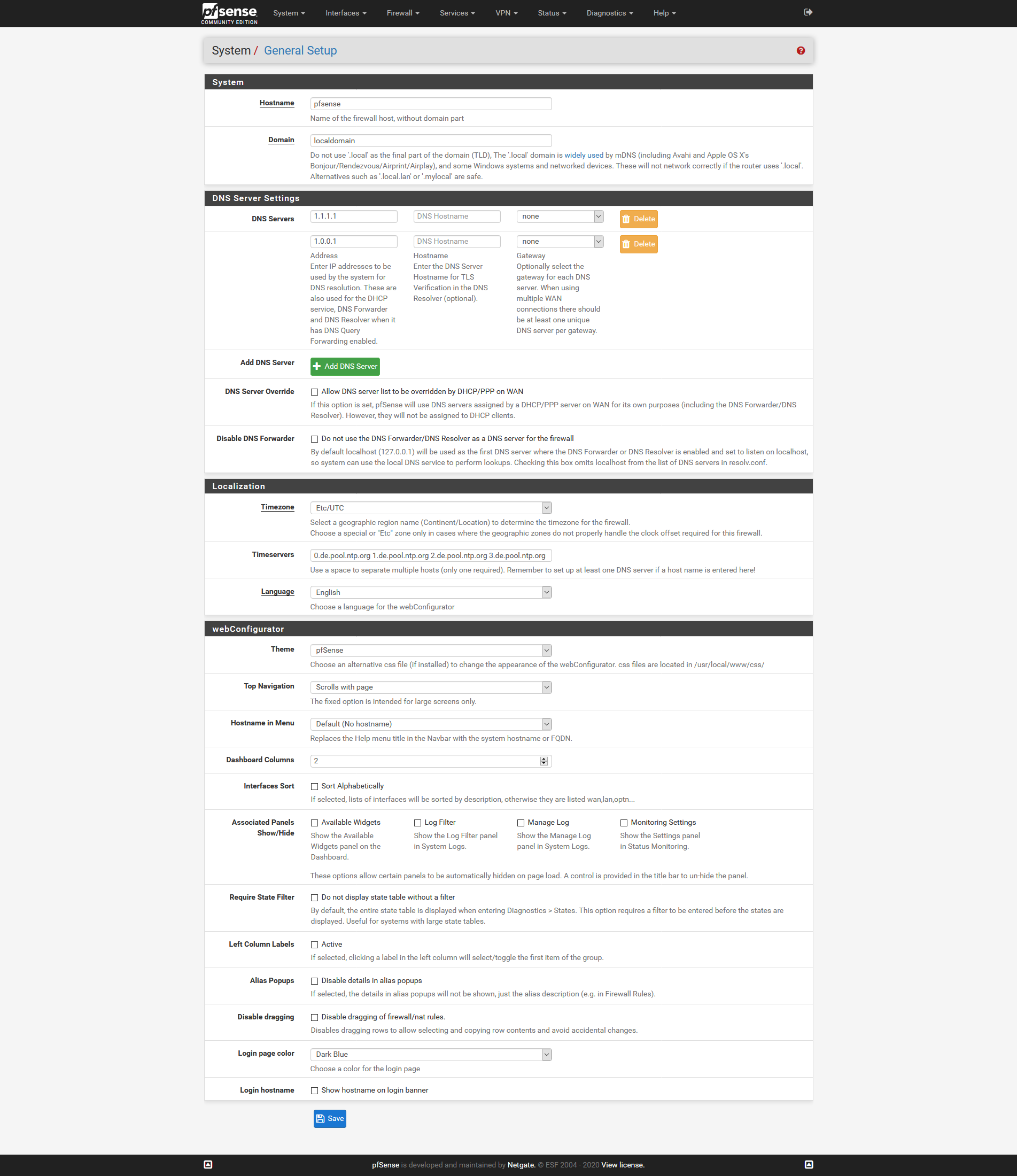

habe nun die pfsense auf Werkseinstellung zurückgesetzt und folgende Einstellungen gemacht:

Damit habe ich aber das gleiche Problem sobald ich mich mit dem Watchguard VPN Client einwähle, es geht keine DNS Namensauflösung in das Netzwerk was hinter dem VPN liegt.

-

@johndo Ist denn in deiner Testumgebung pfSense direkt mit dem Modem verbunden? Wenn nicht, darfst Du private Netze nicht am WAN blocken.