Bloquer création sous réseau

-

Bonjour,

Depuis début septembre je suis responsable du réseau internet dans une résidence étudiante étant donné que toutes les chambres ont une prises Ethernet dans leur chambre pour limiter l'accès aux étudiants qui ont pris un abonnement on utilise pfsense.

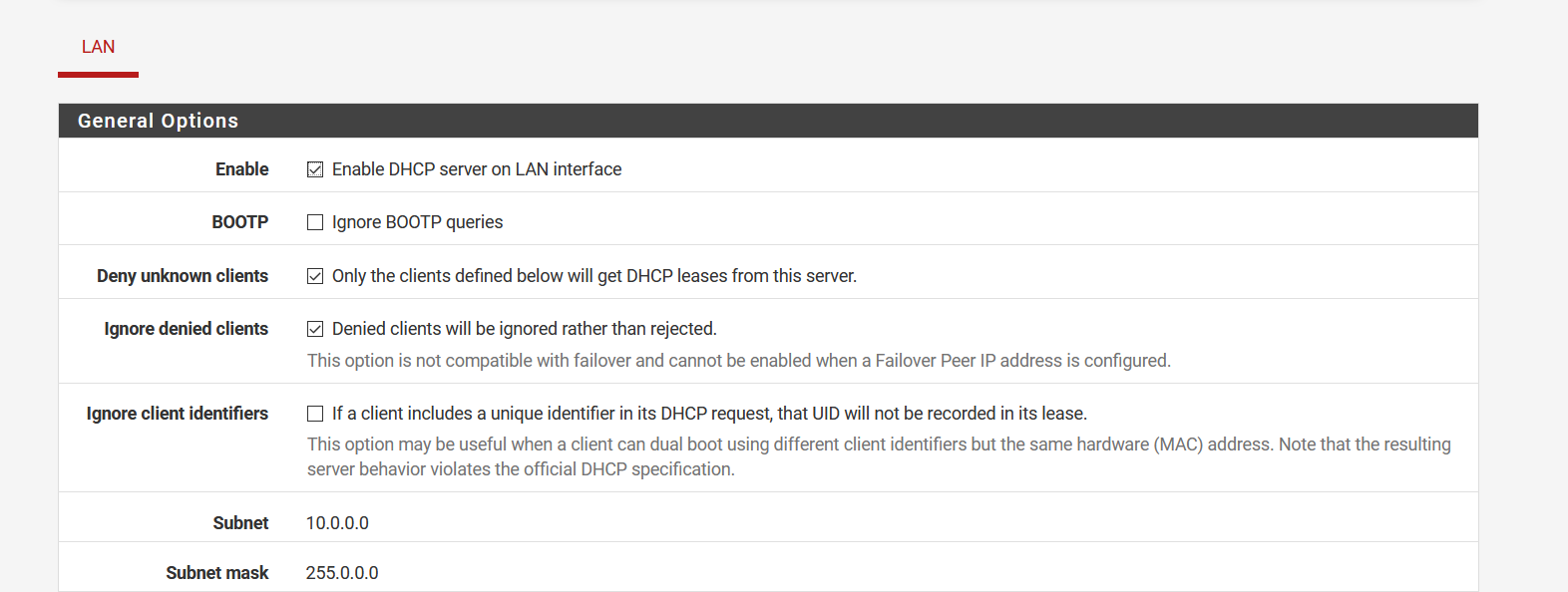

On utilise cette configuration sur le serveur DCHP

Puis on enregistre les adresse MAC des étudiants avec une ip en dessous.

Donc je voudrais savoir si il était possible de bloquer la création d'un sous réseau via un routeur d'étudiant que j'aurais enregistré avec son adresse MAC. Car sinon toute personne qui se connecte à ce routeur a un accès à internet sans avoir forcement payé son abonnement étant donné qu'il passe par un routeur qui est sur la "withe list"Merci pour l'aide

Argilla -

Voila un sujet inétressant ! Avec pleins de questions autour ...

Le sujet précis :

- un utilisateur fournit l'adresse MAC d'un pc configuré avec pfSense (au lieu d'un classique PC sous Windows)

- et il peut, via un switch rélié à une 2ième interface, fournir un accès Internet à autant de PC qu'il veut.

Il est très difficile d'empêcher un petit malin d'agir comme cela.

Mais,Il est aisé d'identifier un pc avec pfSense, grâce à 'nmap -o' qui va identifier le type de stack ip et identifier un FreeBSD !

Il y a une réponse légale : dans le contrat, cela doit être interdit explicitement.

Il y a une réponse pratique et légale : le contrat devrait reposer que un quota quotidien (disons 900Mo, de quoi charger une iso) : si plusieurs utilisateurs, le total sera limité comme un seul utilisateur !

La fourniture d'une adresse ip par dhcp, n'empêche pas un malin de déduire le réseau et de se créer une ip fixe dans la range des ip dhcp : bim accès gratuit !

La techno du portail captif peut être intéressante, car elle peut s'appuyer sur un serveur Radius qui validera un identifiant/mdp et sera capable de bloquer dès quota atteint ...

Par ailleurs, il sera utile de regarder les points d'accès Wifi qui se créent ...

Pourquoi viser pfSense ? L'option depuis un simple Windows de réaliser aussi un partage d'accès Internet n'existerait elle plus ?

-

Je vise pas directement Pfsense je vise un routeur classique comme on peut en trouver chez tp-link par exemple qui recréé un réseau et qui ne fait pas juste point d'accès wifi. Effectivement Windows 10 permet de faire un partage de connexion c'est que je souhaite bloquer également.

Pour l'histoire du serveur DHCP seules les personnes qui ont une IP donné par le serveur et qui est enregistré dans la liste en dessous avec l'adresse MAC peut accéder à internet.

-

'nmap -o' détecte beaucoup de type d'OS (plutôt de stack IP de système). De mémoire on peut identifier des switchs, des routeurs, ...

Qaund on applique des quotas, on limite l'effacité d'un routeur (mais on ne résoud pas les entrées qui manquent).

Pour DHCP, le petit malin qui configure en statique avec des valeurs dans la range risque bien d'obtenir un accès gratuit ... C'est pour àa qu'un portail captif est plus 'contrôleur' qu'un DHCP statique ...