Public IPv4/IPv6 via VPN Tunnel

-

Die Portweiterleitung auf der pfSense sollte nicht mehr nötig sein. Kann aber auch nicht für das Nicht-Erreichen des Webservers verantwortlich sein.

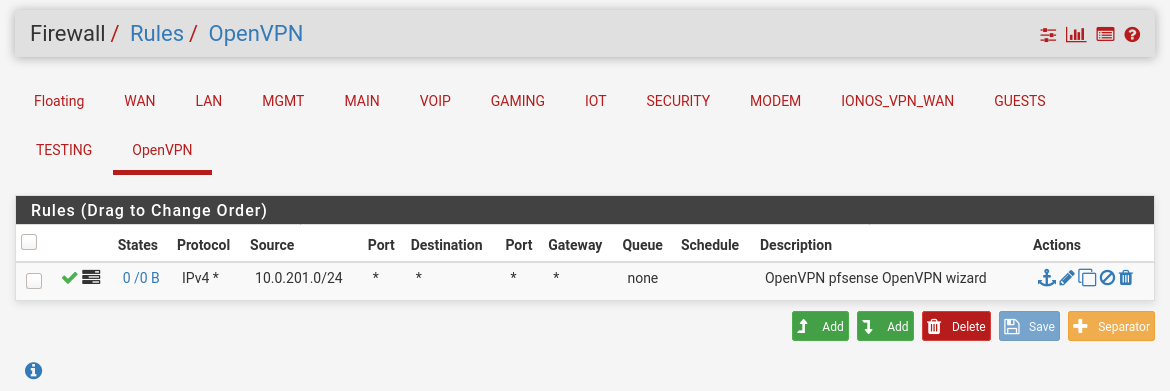

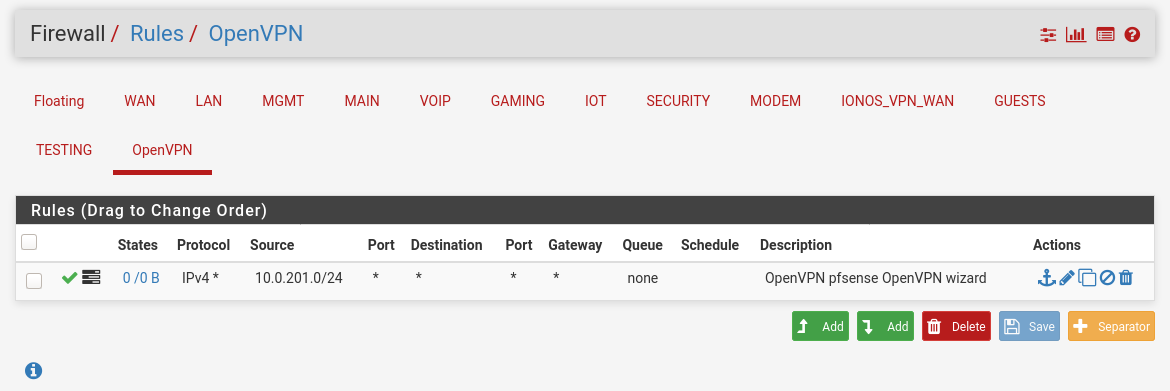

Was ist mit den Regeln am OpenVPN und Floating Tab?

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

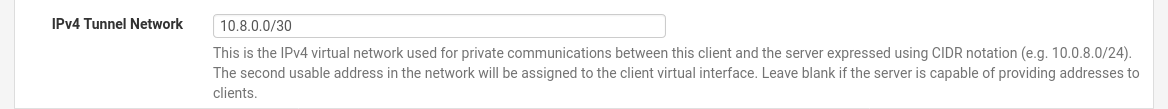

Ja, waren drin. Habe sie auskommentiert, danach die Fehlermeldung unter /30

Feb 23 16:43:17 ionos ovpn-server[1401]: Options error: --server directive when used with --dev tun must define a subnet of 255.255.255.248 (/29) or lowerJa, da muss die Server-Zeile auch noch angepasst werden.

Anstattserver 10.8.0.0 255.255.255.0ifconfig 10.8.0.1 10.8.0.2Am Client ist dann nach meiner jüngsten Erfahrung das Tunnel Subnetz einzutragen, also 10.8.0.0/30. War früher bei SSL nicht nötig.

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Zumindest wird die DTAG IP angezeigt beim speedtest-cli. Unter der sense das gleiche, Traffic nur über WAN. sollte über IONOS_VPN_WAN laufen, oder?

Wenn die Verbindung steht, ja. Das Policy Routing sollte nichts anderes zulassen.

Du kannst das Firewall Log auf die angewandte Regel checken.

Es empfiehlt sich aber, dass die deinen Regeln erst eindeutige Beschreibungen gibst und auf allen relevanten das Logging aktivierst. -

Beim abschicken der Antwort gibt es eine Fehlermeldung "forbidden" :(

Jetzt aber...

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Die Portweiterleitung auf der pfSense sollte nicht mehr nötig sein. Kann aber auch nicht für das Nicht-Erreichen des Webservers verantwortlich sein.

Ja, schon mal zur Probe deaktiviert. Oke, wenn weg dann weg.

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Was ist mit den Regeln am OpenVPN und Floating Tab?

Welche OpenVPN Regeln? Die vom Client stehen oben. Oder meinst Du den OVPN Server:

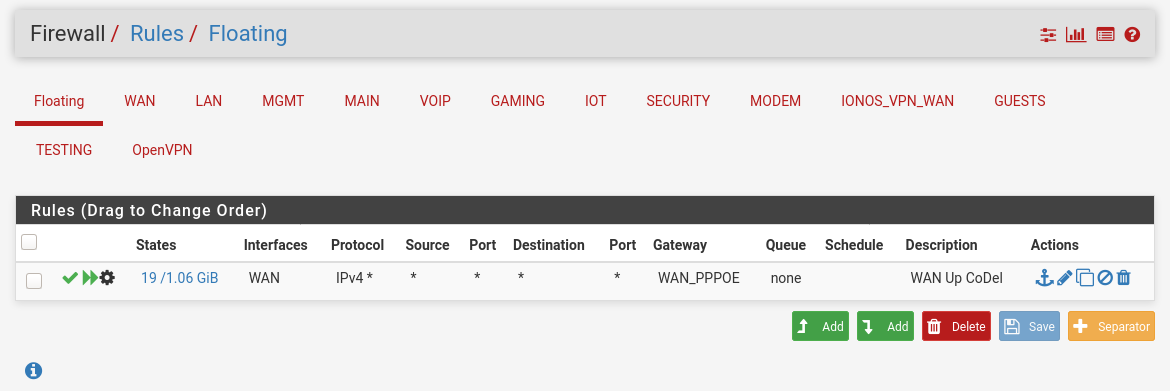

Floating:

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Ja, da muss die Server-Zeile auch noch angepasst werden.

Anstatt

server 10.8.0.0 255.255.255.0ifconfig 10.8.0.1 10.8.0.2

Am Client ist dann nach meiner jüngsten Erfahrung das Tunnel Subnetz einzutragen, also 10.8.0.0/30. War früher bei SSL nicht nötig.

Laut dem Log war ein "ifconfig 10.8.0.2 10.8.0.1" in der remote conf gefordert, eingetragen in den Custom Options, looft.

Was auch in der server.conf raus muss ist das:

client-config-dir /etc/openvpn/ccddamit eine Verbindung aufgebaut wurde. Die server.conf sieht jetzt recht aufgeräumt aus. :)

Was aufgefallen ist, nach einem Restart des OVPN Servers kam die Meldung im Sekundentakt:ovpn-server[1327]: TLS Error: local/remote TLS keys are out of sync: [AF_INET]87.168.xxx.yyy:49560 [0]Erst nach einem Neustart des Clienten der pfSense war Ruhe. Ist die Verbindung jetzt so empfindlich?

Feb 23 22:33:27 ionos ovpn-server[1327]: TLS Error: local/remote TLS keys are out of sync: [AF_INET]87.168.xxx.yyy:49560 [0] Feb 23 22:33:27 ionos ovpn-server[1327]: TLS Error: local/remote TLS keys are out of sync: [AF_INET]87.168.xxx.yyy:49560 [0] Feb 23 22:33:28 ionos ovpn-server[1327]: TLS: Initial packet from [AF_INET]87.168.56.124:31730, sid=118e30cb 001f7b40 Feb 23 22:33:28 ionos ovpn-server[1327]: VERIFY OK: depth=1, CN=cn_HwSmMZwjLayH0uQ7 Feb 23 22:33:28 ionos ovpn-server[1327]: VERIFY OK: depth=0, CN=pfsense Feb 23 22:33:28 ionos ovpn-server[1327]: peer info: IV_VER=2.4.9 Feb 23 22:33:28 ionos ovpn-server[1327]: peer info: IV_PLAT=freebsd Feb 23 22:33:28 ionos ovpn-server[1327]: peer info: IV_PROTO=2 Feb 23 22:33:28 ionos ovpn-server[1327]: peer info: IV_LZ4=1 Feb 23 22:33:28 ionos ovpn-server[1327]: peer info: IV_LZ4v2=1 Feb 23 22:33:28 ionos ovpn-server[1327]: peer info: IV_LZO=1 Feb 23 22:33:28 ionos ovpn-server[1327]: peer info: IV_COMP_STUB=1 Feb 23 22:33:28 ionos ovpn-server[1327]: peer info: IV_COMP_STUBv2=1 Feb 23 22:33:28 ionos ovpn-server[1327]: peer info: IV_TCPNL=1 Feb 23 22:33:28 ionos ovpn-server[1327]: WARNING: 'ifconfig' is present in local config but missing in remote config, local='ifconfig 10.8.0.1 10.8.0.2' Feb 23 22:33:28 ionos ovpn-server[1327]: Outgoing Data Channel: Cipher 'AES-128-GCM' initialized with 128 bit key Feb 23 22:33:28 ionos ovpn-server[1327]: Incoming Data Channel: Cipher 'AES-128-GCM' initialized with 128 bit key Feb 23 22:33:28 ionos ovpn-server[1327]: Control Channel: TLSv1.2, cipher TLSv1.2 ECDHE-ECDSA-AES128-GCM-SHA256, 256 bit EC, curve: prime256v1 Feb 23 22:33:28 ionos ovpn-server[1327]: [pfsense] Peer Connection Initiated with [AF_INET]87.168.56.124:31730 Feb 23 22:33:29 ionos ovpn-server[1327]: WARNING: this configuration may cache passwords in memory -- use the auth-nocache option to prevent this Feb 23 22:33:29 ionos ovpn-server[1327]: Initialization Sequence Completed Feb 23 22:33:29 ionos ovpn-server[1327]: PUSH: Received control message: 'PUSH_REQUEST' Feb 23 22:33:29 ionos ovpn-server[1327]: SENT CONTROL [pfsense]: 'PUSH_REPLY,peer-id 0' (status=1)Hmmm, die Warnug kommt immer noch, obwohl die Verbindung steht. Seltsam...

Feb 23 22:33:28 ionos ovpn-server[1327]: WARNING: 'ifconfig' is present in local config but missing in remote config, local='ifconfig 10.8.0.1 10.8.0.2' -

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Welche OpenVPN Regeln? Die vom Client stehen oben. Oder meinst Du den OVPN Server:

Du hast also auch einen Server laufen? Und das Subnetz in der Regel ist für dessen Clients?

Bedenke, dass diese Regeln auch für den Client gelten.

Der OpenVPN Tab ist eine Interface Group und enthält sämtliche OpenVPN Instanzen, die auf der Maschine laufen. Auf einem Interface-Group Tab definierte Regeln haben Vorrang gegenüber Regeln der Interfaces. Kommt eine solche Regel für die Site-to-Site-Verbindung zur Anwendung, funktioniert Reply-to nicht!

Deshalb wollte ich die Regeln sehen.Wenn du das also sauber trennen möchtest, solltest du dem Server auch ein eigenes Interface zuweisen und die Regeln dahin verschieben.

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Hmmm, die Warnug kommt immer noch, obwohl die Verbindung steht. Seltsam...

Feb 23 22:33:28 ionos ovpn-server[1327]: WARNING: 'ifconfig' is present in local config but missing in remote config, local='ifconfig 10.8.0.1 10.8.0.2'Am Client das Tunnel Netzwerk richtig einzutragen, hatte ich ja empfohlen.

Ansonsten sollten Pakete über den VPS eigentlich reinkommen.

Falls nicht und du aus den Filter-Log auch nichts herauslesen kannst, mach ein Packet-Capter auf der pfSense am VPN-Interface. Wenn Paket da, auch am internen.

Falls schon am VPN Interface nichts kommt, würde ich mal am VPS ein tcpdump auf beiden Interfaces machen. -

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Du hast also auch einen Server laufen? Und das Subnetz in der Regel ist für dessen Clients?

Ja, damit greife ich von Aussen aufs LAN zu.

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Bedenke, dass diese Regeln auch für den Client gelten.

Der OpenVPN Tab ist eine Interface Group und enthält sämtliche OpenVPN Instanzen, die auf der Maschine laufen. Auf einem Interface-Group Tab definierte Regeln haben Vorrang gegenüber Regeln der Interfaces. Kommt eine solche Regel für die Site-to-Site-Verbindung zur Anwendung, funktioniert Reply-to nicht!

Deshalb wollte ich die Regeln sehen.Echt jetzt? Das war mir bis jetzt nicht bekannt.

Und ehrlich gesagt stolper ich irgendwie über den Begriff "Tab". Das ist nicht die OpenVPN Oberfläche der pfSense inkl. aller Reiter, oder doch?Beide Instanzen (Server/Client) greifen auf das Interface "WAN" zu, das ist zu korrigieren?

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Am Client das Tunnel Netzwerk richtig einzutragen, hatte ich ja empfohlen.

Stimmt, wo trage ich die /30 ein, unter "IP Tunnel Network"?

Wenn ja, Meldung bleibt im Syslog.

Da gibt es noch den Punkt "Topology", der Punkt "net /30", der zaubert dir das "ifconfig 10.8.0.2 10.8.0.1" in die client.conf der pfSense. Also ist unter "custom options" kein Eintrag nötig. Langsam wird es... :)

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Wenn du das also sauber trennen möchtest, solltest du dem Server auch ein eigenes Interface zuweisen und die Regeln dahin verschieben.

Bahnhof...

Verstehe ich nicht. Habe nur ein WAN. Hier laufen zwei OVPN Instanzen, je einen für Server und Client mit jeweils eigenen Port. Unter Firewall/Rules gibt es zwei Reiter, Server und Client.Mal weiter googlen...

Erst mal grossen Dank, @viragomann, für deine Geduld und dein Engagement. Opferst richtig Zeit für die "Unwissenden" hier, mein grössten Respekt. sollte mal gesagt werden.

-

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Bedenke, dass diese Regeln auch für den Client gelten.

Der OpenVPN Tab ist eine Interface Group und enthält sämtliche OpenVPN Instanzen, die auf der Maschine laufen. Auf einem Interface-Group Tab definierte Regeln haben Vorrang gegenüber Regeln der Interfaces. Kommt eine solche Regel für die Site-to-Site-Verbindung zur Anwendung, funktioniert Reply-to nicht!

Deshalb wollte ich die Regeln sehen.Echt jetzt? Das war mir bis jetzt nicht bekannt.

Und ehrlich gesagt stolper ich irgendwie über den Begriff "Tab". Das ist nicht die OpenVPN Oberfläche der pfSense inkl. aller Reiter, oder doch?Hatte es oben erklärt und auch hinzugefügt, dass der OpenVPN Tab (ja, die Reiter in Firewall > Rules) eine Interface-Gruppe ist, die sämtliche OpenVPN Instanzen enthälten. Regeln hier wirken sich also auf alle Instanzen aus.

Und deine Antwort:@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Alles top erklärt, @viragomann , habe alles verstanden soweit.

Was ich da aber vergessen habe, war zu erwähnen, dass Regeln auf Interface Groups, also auf OpenVPN, Vorrang gegenüber anderen haben. Heißt, trifft eine solche Regel zu wird sie angewandt und Regeln an den Interface Tabs ignoriert.

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Da gibt es noch den Punkt "Topology", der Punkt "net /30", der zaubert dir das "ifconfig 10.8.0.2 10.8.0.1" in die client.conf der pfSense.

Wusste gar nicht, dass der hier eine Auswirkung hat. Bei einem Peer-to-Peer Client hatte ich da noch nie was geändert.

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Wenn du das also sauber trennen möchtest, solltest du dem Server auch ein eigenes Interface zuweisen und die Regeln dahin verschieben.

Bahnhof...

Verstehe ich nicht. Habe nur ein WAN. Hier laufen zwei OVPN Instanzen, je einen für Server und Client mit jeweils eigenen Port. Unter Firewall/Rules gibt es zwei Reiter, Server und Client.Hast du doch auch schon für die Client-Instanz gemacht.

Interfaces > Assignments

Bei "Available network ports:" die OpenVPN Server auswählen (bspw. ovpns3) > Add, das Interface öffnen, Enable anhaken und einen hübschen Namen für eigene Zwecke eingeben, Save.Danach sind die VPN-Verbindungen erstmal weg. Gehe dann auf Firewall > Rules > OpenVPN und editiere die Regel und ändere das Interface auf das neu erstellte.

Eventuell will die pfSense neu gestartet werden, damit alle VPNs wieder laufen. -

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Hatte es oben erklärt und auch hinzugefügt, dass der OpenVPN Tab (ja, die Reiter in Firewall > Rules) eine Interface-Gruppe ist, die sämtliche OpenVPN Instanzen enthälten. Regeln hier wirken sich also auf alle Instanzen aus.

Und deine Antwort:

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:Alles top erklärt, @viragomann , habe alles verstanden soweit.

Ich beziehe mich auf das soweit. :)

Hatte es so verstanden, dass ein Firewall Tab inkl aller darin vorhandener Interfaces eine Gruppe ist, nicht alle (OVPN) Tabs zusammen. Danke für den Hinweis, wieder was gelernt :)

Jedenfalls läuft es jetzt.

Das 10.8.0.0/30 unter "Tunnel Subnet" ist genauso notwendig wie das "net /30" unter Topologie imho.

Ein sauberer Neustart der Sense und Server und die Verbindung steht, die Testseite im LAN ist durch die IP des VPS erreichbar und etliche Anfragen prasseln auf die PS4 nieder.

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Falls nicht und du aus den Filter-Log auch nichts herauslesen kannst, mach ein Packet-Capter auf der pfSense am VPN-Interface. Wenn Paket da, auch am internen.

Falls schon am VPN Interface nichts kommt, würde ich mal am VPS ein tcpdump auf beiden Interfaces machen.Gesagt, getan. nachdem es läuft und der Traffic raus weiter nicht über das Client Interface geht, habe ich das IF ne Zeitlang gesnifft. Zu erkennen ist der Zugriff auf die Testseite rein und raus und die etlichen Anfragen und Antworten auf die IP der Playse. Das muss ich noch ändern in der iptables Liste, die ist gerade recht weit offen.

Was nicht über das Client VPN Gateway geht sind die Anfragen aus dem LAN, obwohl dieser ausgewählt ist in den Rules. Zumindest sehe ich keine Pakete auf dem Interface in die Richtung. :(

Müsste mal tcpdump auf dem VPS installieren und das da mal checken.

Auf alle Fälle geht der Zugriff von Aussen, Danke.

-

Schon mal ein deutlicher Fortschritt.

Schon mal ein deutlicher Fortschritt.

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Was nicht über das Client VPN Gateway geht sind die Anfragen aus dem LAN, obwohl dieser ausgewählt ist in den Rules. Zumindest sehe ich keine Pakete auf dem Interface in die Richtung. :(

Müsste mal tcpdump auf dem VPS installieren und das da mal checken.Dafür hast du ja die Policy Routing Regel.

Du hast oben geschrieben, die Pakete gehen zum WAN raus. Ist das immer noch der Fall?Damit diese Regel nicht angewandt wird, müsste eine dieser Bedingungen erfüllt sein:

- die Regelparameter treffen nicht zu (Kombi aus Interface, Protocol, Source IP u. Port, Dest. IP u. Port)

- das gesetzte Interface ist down

Das lässt sich leicht überprüfen. Dafür auch die Empfehlung oben schon, den Regeln eindeutige Beschreibungen zu geben und das Logging zu aktivieren. Dann kannst du im Log nachsehen, welche Regel den Traffic erlaubt hat.

Wenn die Policy Routing Regel ihre Funktion erfüllt, ist dann noch die Masquerading Regel am VPS verantwortlich, dass die Paket richtig genattet werden. Funktioniert diese nicht, das Policy Routing jedoch schon, schlägt aber die Verbindung total fehl.

-

Gratuliere Jungs.

-

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Dafür hast du ja die Policy Routing Regel.

Du hast oben geschrieben, die Pakete gehen zum WAN raus. Ist das immer noch der Fall?Ja.

Der Check mit tcpdump auf dem VPS erkennt kein Traffic, weder auf tun0 noch auf dem anderen env192.@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Damit diese Regel nicht angewandt wird, müsste eine dieser Bedingungen erfüllt sein:

die Regelparameter treffen nicht zu (Kombi aus Interface, Protocol, Source IP u. Port, Dest. IP u. Port)

das gesetzte Interface ist downInterface ist up

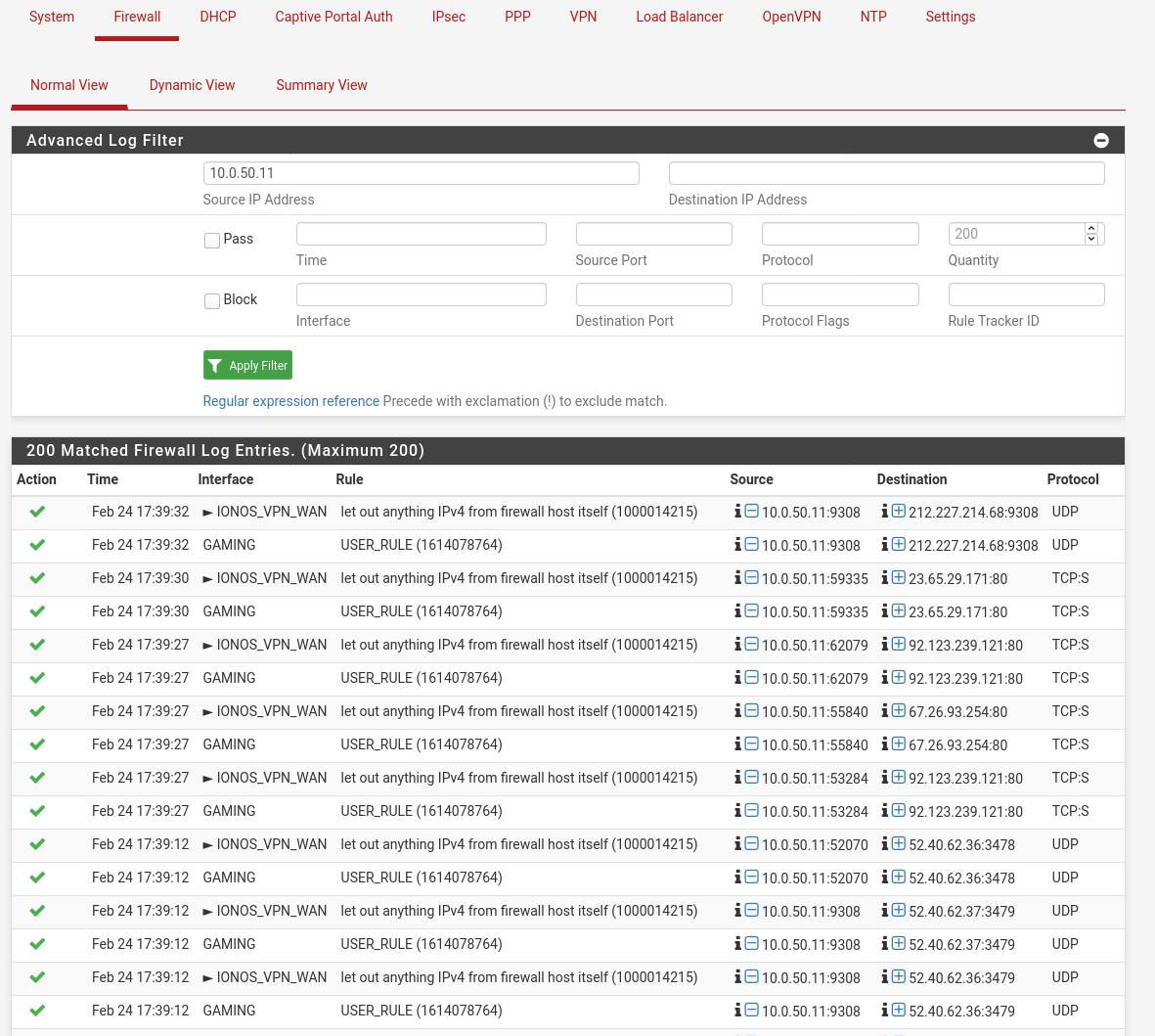

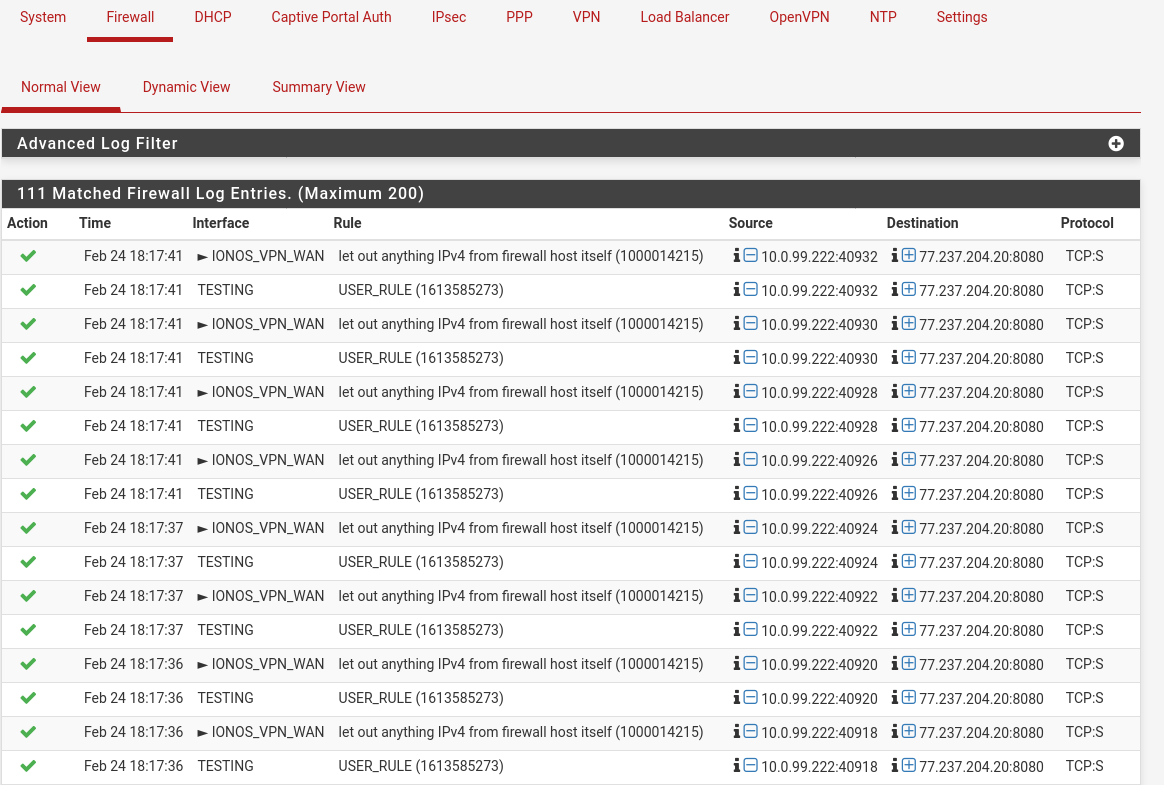

Hier nochmal die aktuellen Screenshots der Rules.

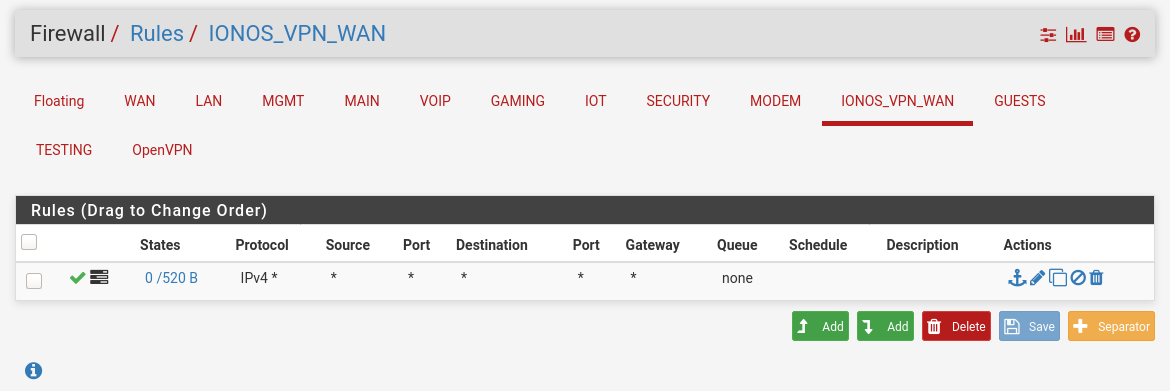

OVPN Server:

OVPN Client:

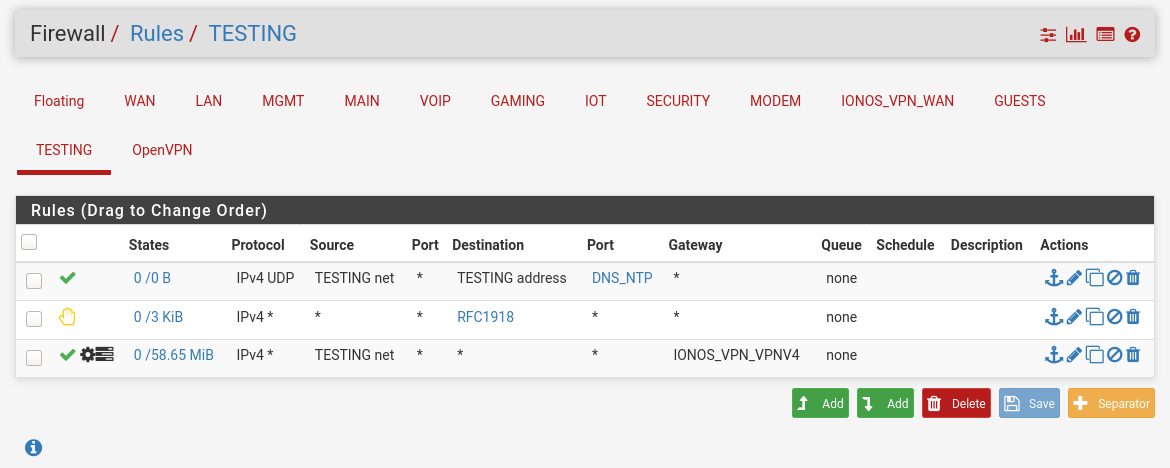

TESTING Subnet:

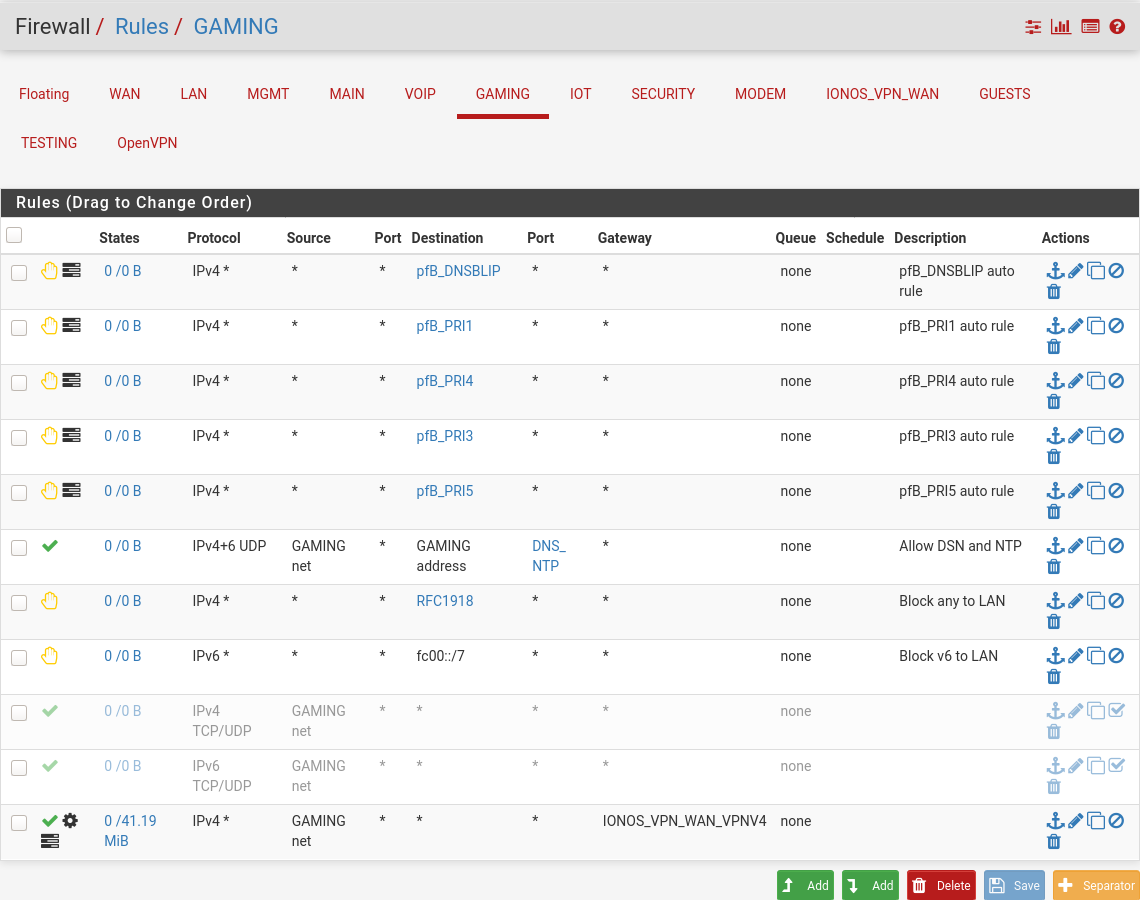

GAMING Subnet:

VPN Client, Test- und Gamingsubnet sind alle allow any to any, da kann alles raus.

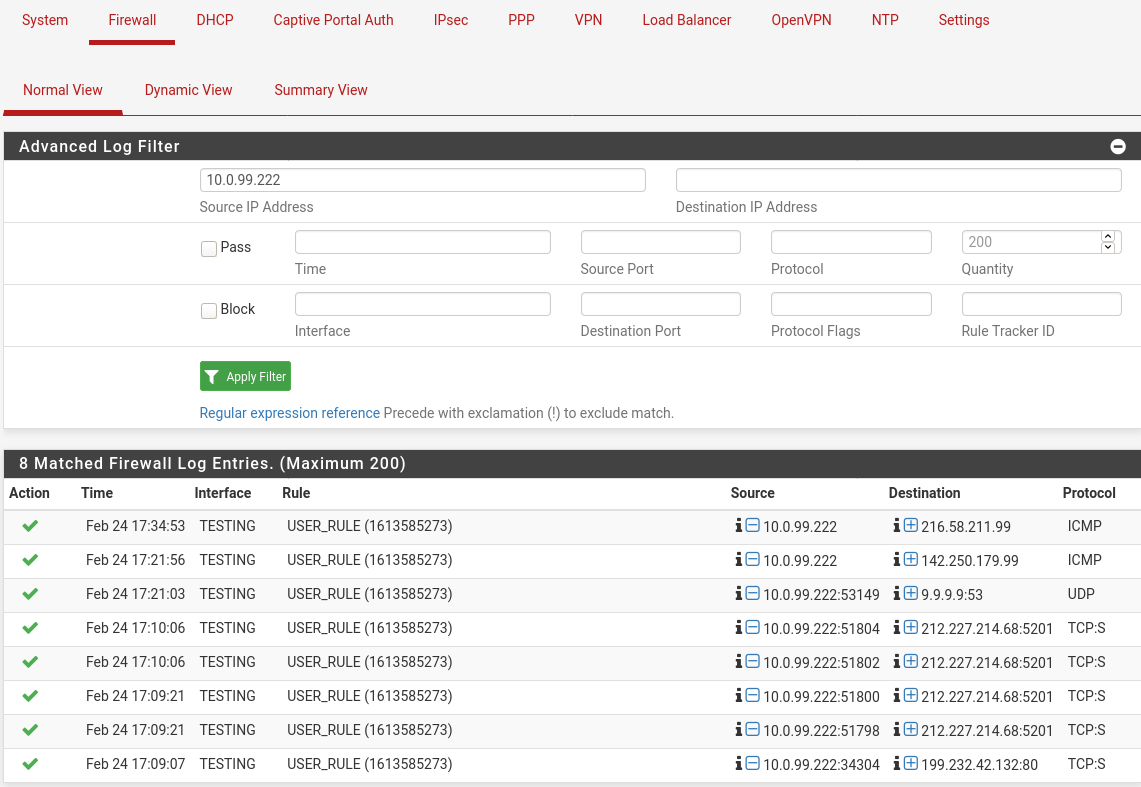

Die Firewallogs besagen, dass z. B. der Testhost beim Pingen das eigene Interface nutzt. :(

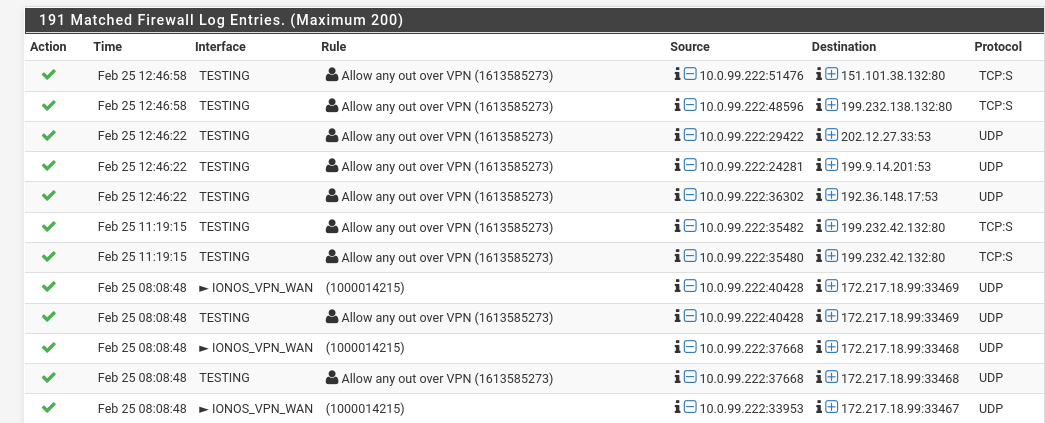

Witzigerweise nutzt die Playse beide Interfaces:

Langsam verstehe ich gar nichts mehr. :(

Edit:

Durch das "USER RULE (1614078764)" werde die Pakete von Gaming Richtung IONOS_VPN_WAN geschupst. 1614078764 ist die Tracking ID von der letzten Rule unter GAMING. Also ist das so richtig.

Edit2:

In den Rules steht zwar der IONOS_VPN_WAN Gateway drin, in den Einstellungen war das Feld leer. :(

Also neu auswählen, speichern, nun funzt es auch unter TESTING:

Eine schwere Geburt. :)

-

-

@mike69

Hätte ja erstmal ein Packet Capture auf der pfSense am VPN-Interface gereicht, um zu sehen, ob die Pakete da raus gehen.Mich verwirrt dass das VPN-Gateway auf TESTING "IONOS_VPN_VPNV4" heißt, während es auf GAMING "IONOS_VPN_WAN_VPNV4" heißt.

Kannst du mal abklären, woher die beiden Namen kommen? Welche Namen haben die Interfaces der VPN Instanzen?

Was findet sich in System > Routing > Gateways?@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Die Firewallogs besagen, dass z. B. der Testhost beim Pingen das eigene Interface nutzt. :(

Das Log zeigt das Interface, auf welchem die Regel definiert ist.

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Witzigerweise nutzt die Playse beide Interfaces:

Hier greifen offenbar zwei Regeln. Die mit dem Dreieck sollte eien ausgehende Floating Regel sein.

Das was in der Spalte "Rule" zu finden ist, ist die Beschreibung der Regel. "USER RULE" ist abgesehen von der ID leider die ganze Info, die das Log zeigen kann, wenn du den Regeln keine Beschreibungen spendierst. Wenn du so vehement meine Empfehlungen missachtest, kann ich leider auch nicht wirklich weiterhelfen.

Du kannst bestenfalls die ID der Regel verwenden, um weitere Details der Regel ausfindig zu machen. Kopiere diese, gehe auf Diagnostic > Command Prompt und füge sie folgendem Befehl an und führe ihn aus:

pfctl -vvsr | grepEinfach das in Execute Shell Command einfügen, die Regel ID hinten dran und ausführen.

-

Moin.

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Mich verwirrt dass das VPN-Gateway auf TESTING "IONOS_VPN_VPNV4" heißt, während es auf GAMING "IONOS_VPN_WAN_VPNV4" heißt.

Kannst du mal abklären, woher die beiden Namen kommen? Welche Namen haben die Interfaces der VPN Instanzen?

Was findet sich in System > Routing > Gateways?Zur besseren Verdeutlichung habe ich die Bezeichnung des Interfaces im nach hinein auf IONOS_VPN_WAN geändert. Dabei nicht bedacht, in den Rules dieses Gateway explizit wieder auszuwählen.

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Das was in der Spalte "Rule" zu finden ist, ist die Beschreibung der Regel. "USER RULE" ist abgesehen von der ID leider die ganze Info, die das Log zeigen kann, wenn du den Regeln keine Beschreibungen spendierst. Wenn du so vehement meine Empfehlungen missachtest, kann ich leider auch nicht wirklich weiterhelfen.

Wieder vergessen, grummel...

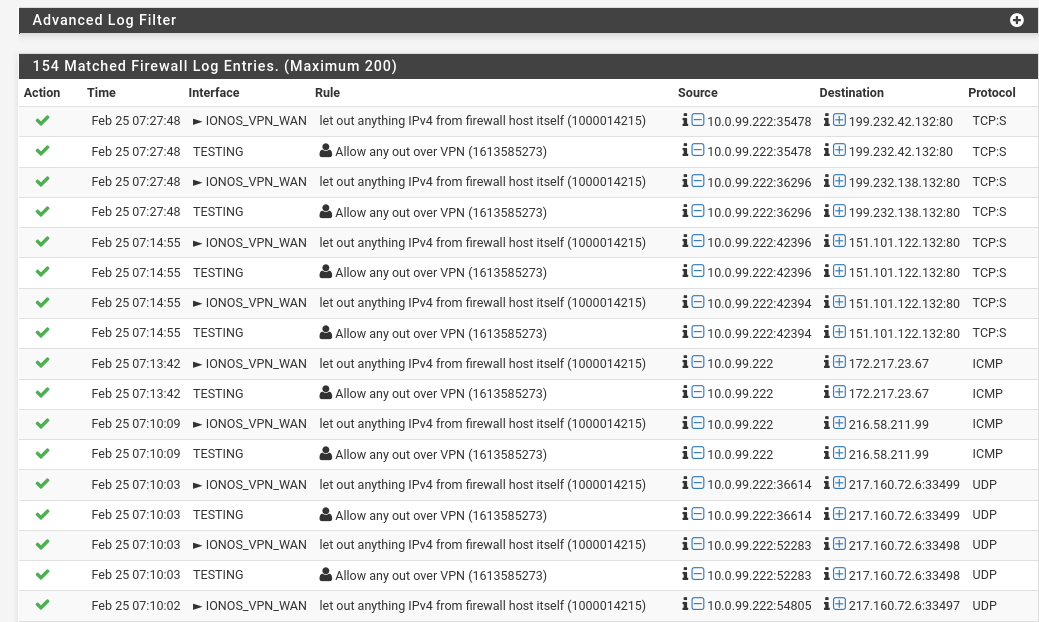

Ist korrigiert, sieht jetzt so aus:

Hier die Details per pfctl:

pfctl -vvsr | grep 1000014215 @143(1000014215) pass out log inet all flags S/SA keep state allow-opts label "let out anything IPv4 from firewall host itself" pfctl -vvsr | grep 1613585273 @235(1613585273) pass in log quick on ix0.99 route-to (ovpnc2 10.8.0.1) inet from 10.0.99.0/24 to any flags S/SA keep state label "USER_RULE: Allow any out over VPN"Die Rule der PS4:

pfctl -vvsr | grep 1614078764 @197(1614078764) pass in log quick on ix0.50 route-to (ovpnc2 10.8.0.1) inet from 10.0.50.0/24 to any flags S/SA keep state label "USER_RULE: Allow any over VPN"Und hier sieht man die Nutzung des Tunnels:

root@test1:~# traceroute google.de traceroute to google.de (216.58.206.227), 30 hops max, 60 byte packets 1 10.8.0.1 (10.8.0.1) 19.627 ms 19.620 ms 19.951 ms 2 10.255.255.2 (10.255.255.2) 20.022 ms 19.715 ms 19.685 ms 3 93.90.196.13 (93.90.196.13) 73.348 ms 77.198 ms 81.149 ms 4 ae-17.bb-b.bs.kae.de.oneandone.net (212.227.122.31) 21.604 ms 21.555 ms ae-1-0.bb-a.bap.rhr.de.oneandone.net (212.227.122.4) 20.540 ms ....Sieht alles Tutti aus, oder?

-

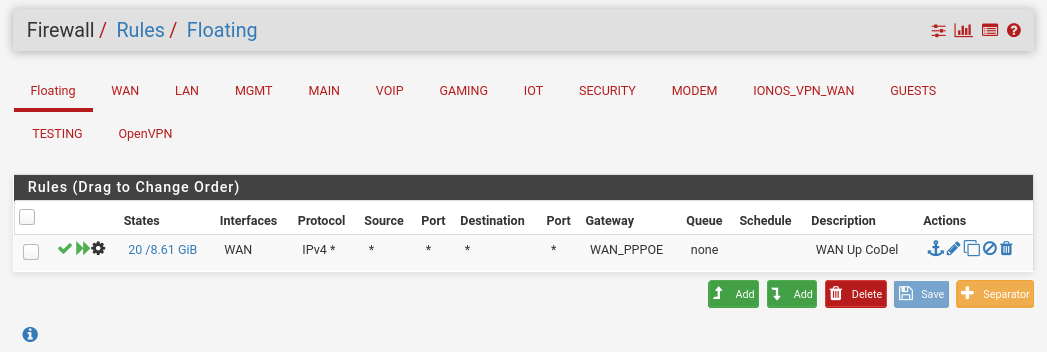

Diese Floating Rule ist immer noch aktiv.

"let out anything IPv4 from firewall host itself"

Kannst du die mal deaktivieren? Ich in diesem Thread schon mehrmals erwähnt, dass keine Floating Regeln den Traffic erlauben dürfen.

Also noch einmal explizit für ausgehenden Traffic: Wenn du diesen unbeding regeln möchtest, verwende Block-Regeln da, wo sie Policy Routing Traffic betreffen.@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Und hier sieht man die Nutzung des Tunnels:

root@test1:~# traceroute google.detraceroute to google.de (216.58.206.227), 30 hops max, 60 byte packets

1 10.8.0.1 (10.8.0.1) 19.627 ms 19.620 ms 19.951 ms

2 10.255.255.2 (10.255.255.2) 20.022 ms 19.715 ms 19.685 ms

3 93.90.196.13 (93.90.196.13) 73.348 ms 77.198 ms 81.149 ms

4 ae-17.bb-b.bs.kae.de.oneandone.net (212.227.122.31) 21.604 ms 21.555 ms ae-1-0.bb-a.bap.rhr.de.oneandone.net (212.227.122.4) 20.540 ms

....Sieht alles Tutti aus, oder?

Ist es das nicht? Falls nicht, Packet Capture schon gemacht?

-

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Diese Floating Rule ist immer noch aktiv.

"let out anything IPv4 from firewall host itself"

Kannst du die mal deaktivieren? Ich in diesem Thread schon mehrmals erwähnt, dass keine Floating Regeln den Traffic erlauben dürfen.

Ja, hast du. Das ist die einzige hier auf WAN.

Und die war es.

Warum, geht mir nicht in den Schädel, deswegen blieb die Rule aktiv.

Sorry, @viragomann, für die Ignoranz, ist mir irgendwie... nicht ganz ersichtlich. Klar läuft alles über das WAN und dessen Gateway, da greifen die Floatingrules schon ganz "unten", mit als Erstes?

Sieht jetzt anders aus:

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Sieht alles Tutti aus, oder?

Ist es das nicht? Falls nicht, Packet Capture schon gemacht?

Eventuell gibt es noch Potential zum optimieren. :)

Es funktioniert alles, sogar mit der Floatingrule,Danke nochmal für deine Geduld. Hast echt was gut.

-

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Und die war es.

Warum, geht mir nicht in den Schädel, deswegen blieb die Rule aktiv.

Die Regel ID (Tracking ID) findest du auch, wenn du die Regel editierst, ganz unten.

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Eventuell gibt es noch Potential zum optimieren. :)

Na, dann gib Acht, dass du nichts veroptimierst.

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Danke nochmal für deine Geduld. Hast echt was gut.

Meine bevorzugte Marke ist Zwettler Original, falls die Frage aufkommt.

-

Adresse?

-

@mike69

Lass gut sein, hab eh immer genug davon zuhause.

Ich habe aber immer noch meine DLNA Geschichte offen. Hattest du nicht mal erwähnt, du hättest hier Kompetenzen?

-

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Ich habe aber immer noch meine DLNA Geschichte offen. Hattest du nicht mal erwähnt, du hättest hier Kompetenzen?

Soweit, dass wir alles im gleichen Subnet laufen lassen. :)

Habe irgendwann aufgegeben, es übergreifend zu nutzen.

Du wolltest Netzwerkübergreifend das händeln? Wäre pimd eventuell ein Versuch wert? Ist in den Paketen hier enthalten. -

@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Soweit, dass wir alles im gleichen Subnet laufen lassen. :)

Das wäre ja keine Herausforderung!

Allerdings wird mein TV niemals im Subnetz meines Servers sein.@mike69 said in Public IPv4/IPv6 via VPN Tunnel:

Wäre pimd eventuell ein Versuch wert?

Hast du also auch noch nicht versucht.

Vorgemerkt habe ich mir das Paket schon. Doch das macht mDNS und soweit ich mich an deine Worte errinnern kann, wäre das für DLNA nicht nötig.

DLNA über Router scheint ein harter Brocken zu sein. Im englischen Teil hier gab es vor ein paar Tagen auch eine Anfrage dazu, die bislang unbeantwortet ist.

-

@viragomann said in Public IPv4/IPv6 via VPN Tunnel:

Allerdings wird mein TV niemals im Subnetz meines Servers sein

Hatte das damals mit VLAN auf dem Server gelöst. VLAN IF mit Zugriff auf TV Subnet.

War Sicherheitstechnisch auch Mist und der TV konnte eigendlich nichts richtig. Also eine kleine ARM Box geholt, Coreelec drauf und per Rule NFS auf den Server erlaubt. Somit war Ruhe und alles relativ "sauber" getrennt.Dann kam MusicCast (Yamahas Antwort auf Sonos oder Denons Helios", Familie wollte mit Smartphones alles bedienen, Familienidylle ging vor, zack, alles in ein Subnet.

Nutzt Du VM? Kleines Linux Gastsystem drauf mit z.B. minidlna als DLNA Server in das TV Subnet und eine Freigabe auf den Mediaserver, smb oder nfs ist egal.

TV sieht nur den Gast und der kann nicht viel. :)