Направить траффик определённой подсети через OpenVPN

-

Добрый.

@mythofthelight

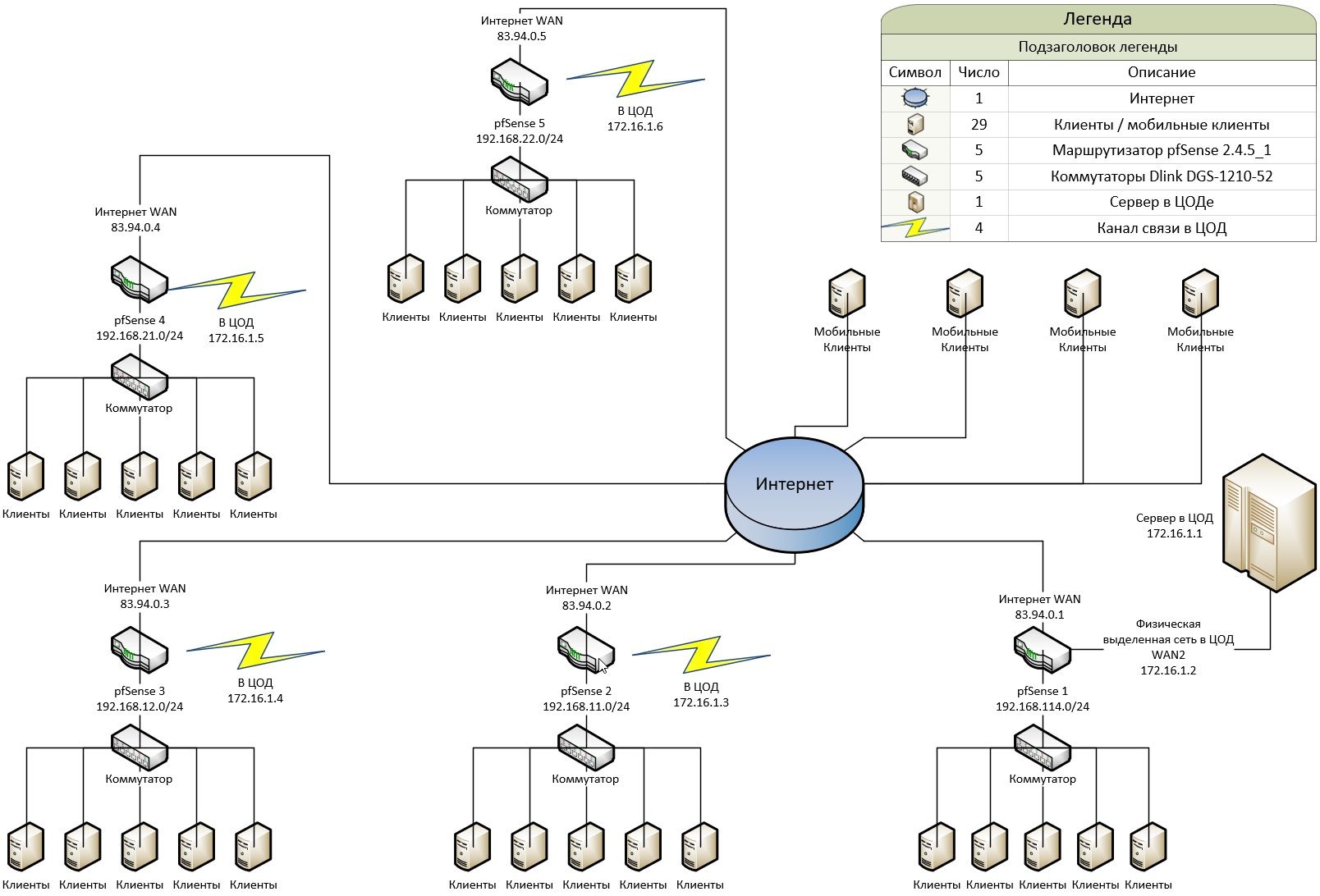

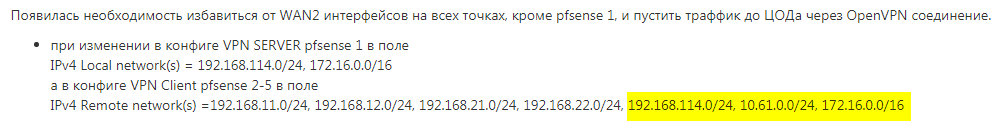

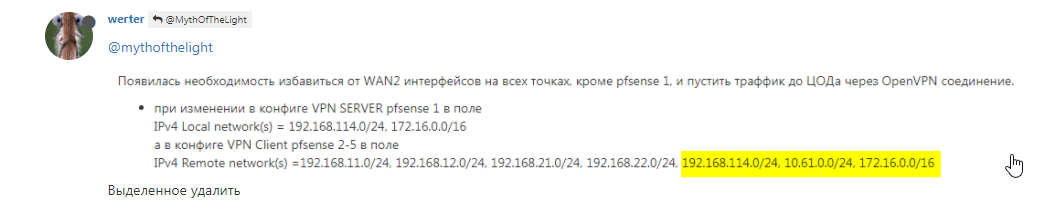

Появилась необходимость избавиться от WAN2 интерфейсов на всех точках, кроме pfsense 1, и пустить траффик до ЦОДа через OpenVPN соединение.

Вы ВЕСЬ траффик хотите в туннель завернуть?

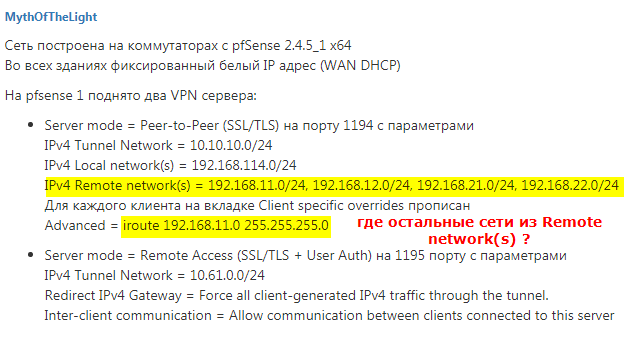

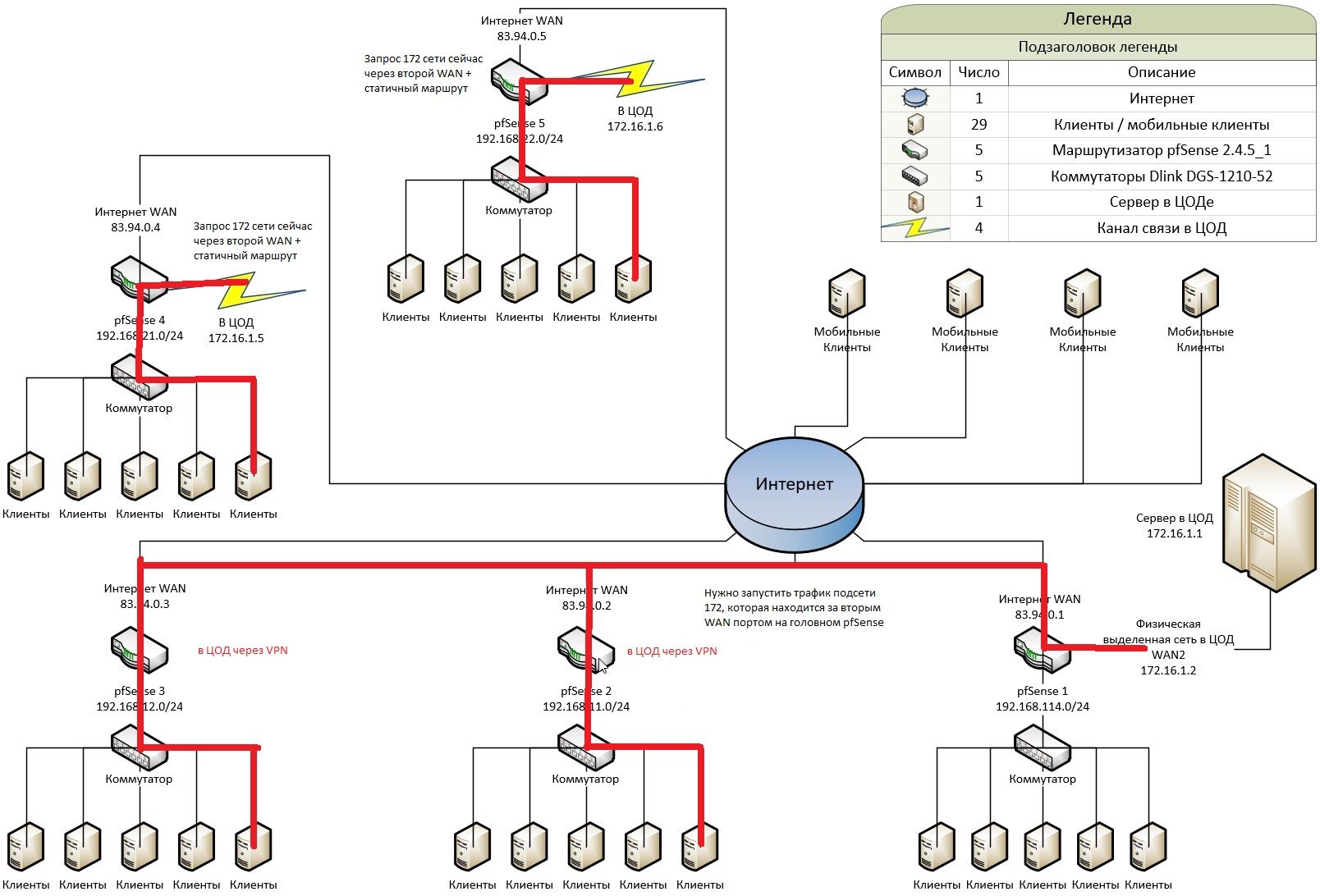

Каждый pfSense имеет WAN2 интерфейс с настроенным статическим адресом

(физически в ЦОД) и имеет запись в System -> Routing -> Static RoutesЕсли ВАН единственный, то по-дефолту в него уходит ВЕСЬ трафик.

Вам же достаточно правила fw на ЛАН, где в src - LAN net, dst - 172.16.0.0/16 и ЯВНО gw - 172.16.1.2

И поставить его выше всех.

Не надо руками роут добавлять.При этом с клиентов доступа к сети нет (WAN 2 отключен, статический маршрут отключен). Какие дополнительно требуются настройки, чтоб была видимость сети с клиентов?

Овпн 146% МЕДЛЕННЕЕ вашего ВАН2. Если нет необходимости, но пользуйте ВАН2.

Овпн оставьте для внешних клиентов. -

Для каждого адреса прописан iroute (по сертификату), трафик между всеми зданиями ходит успешно (включая OpenVPN Client под Windows)

Трафик в ВПН нужно пустить не только для имеющихся собственных подсетей за другими pfsense, но и трафик в сетку 172.16.0.0/16 за вторым WAN интерфейсом головного адреса.

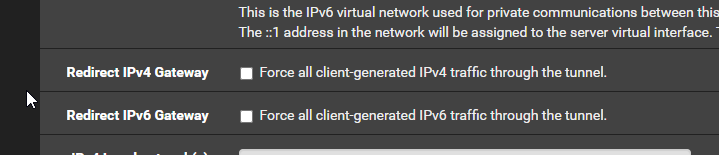

Если пустить ВЕСЬ траффик в VPN соединение

- тогда всё работает, но тогда весь трафик клиентов идёт в головное здание и нагружает 70 мбит канала, хотя у каждого 50 мбит свой канал.

-

Чем не вариант со схемой ВАН2? Это дорого?

Овпн 146% МЕДЛЕННЕЕ вашего ВАН2. Если нет необходимости, но пользуйте ВАН2.

Овпн оставьте для внешних клиентов. -

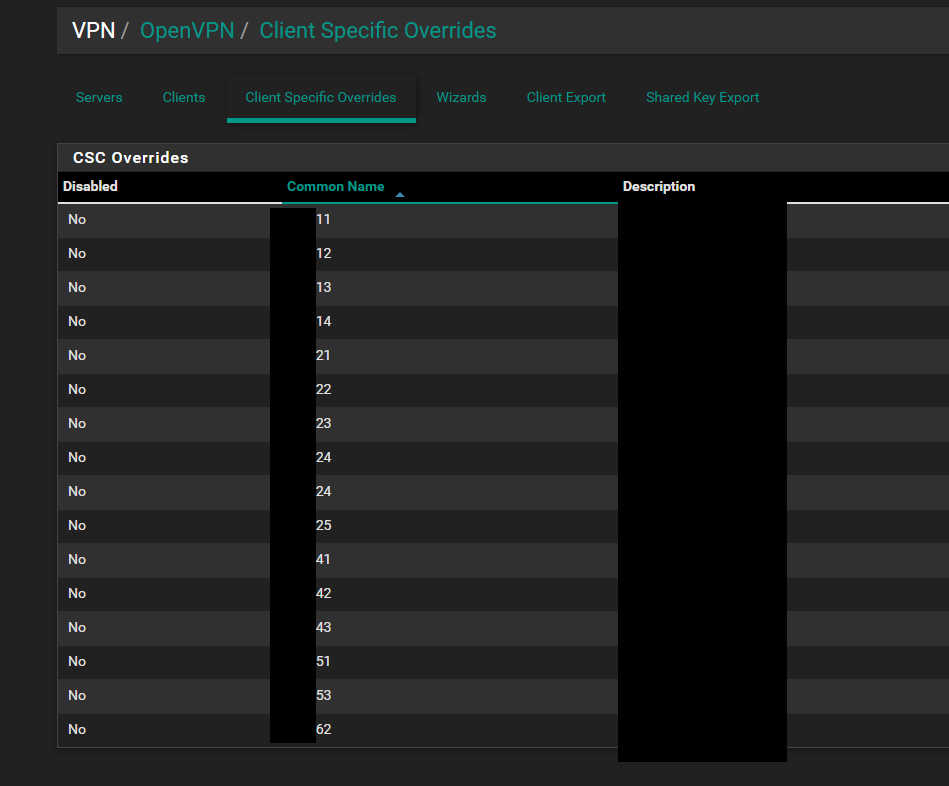

Выделенное удалитьИ почему в Remote network так мало сетей? На вашем скрине CSC Overrides их гораздо больше.

Remote networks = CSC Overrides по кол-ву -

@werter

надо грубо говоря такую схему - трафик в ЦОД через openvpn головного здания.

Стоимость подключения слишком высокая, чтоб содержать такую прорву зданий, при этом нагрузки достаточно и одного канала из головного здания. -

@werter я пример привёл, все 18 сетей замучался бы расписывать. Если удалить

то не будет связи с клиентов филиалов и клиентов мобильных. Без 192.168.114.0/24 у клиентов - вообще трафик не идёт в головное здание, без 172 подсети в списке - traceroute вообще не едет в сторону WAN2 Головного здания даже с самого pfsense -

@mythofthelight

Ок.Удаляйте то, что выделил до этого.

Удалите роуты, к-ые РУКАМИ добавляли:

Каждый pfSense имеет WAN2 интерфейс с настроенным статическим адресом (физически в ЦОД) и имеет запись в System -> Routing -> Static Routes

Исправьте то, что написал выше про Remote networks = CSC Overrides

-

@mythofthelight said in Направить траффик определённой подсети через OpenVPN:

то не будет связи с клиентов филиалов и клиентов мобильных. Без 192.168.114.0/24 у клиентов - вообще трафик не идёт в головное здание, без 172 подсети в списке - traceroute вообще не едет в сторону WAN2 Головного здания даже с самого pfsense

Мил человек, НЕЛЬЗЯ иметь одинаковые значения в Локал и Ремоут.

У вас не с этим проблема.

Описал в предыдущем посте КАК. -

И да 172.16.0.0/12

Если уж по-классике. -

@werter благодарю, в воскресенье попробую перенастроить всю сеточку по описанной схеме - проверю что получится.