clients OpenVPN qui connecté mais ne ping pas

-

Bonjour a tous,

Contexte : milieu professionnel, niveau expertise : débutant, âge de la solution a peine 1 mois et demi.

Besoin : on veut permettre aux employées qui sont en déplacement de se connecter au réseau interne de la société et au totale des ressources NAS etc… et la solution adoptée c’est le VPN avec OpenVPN, des clients mobiles et des ordinateurs portables.

Schéma :Le schéma actuelle est pas le plus pratique mais on est en phase de teste

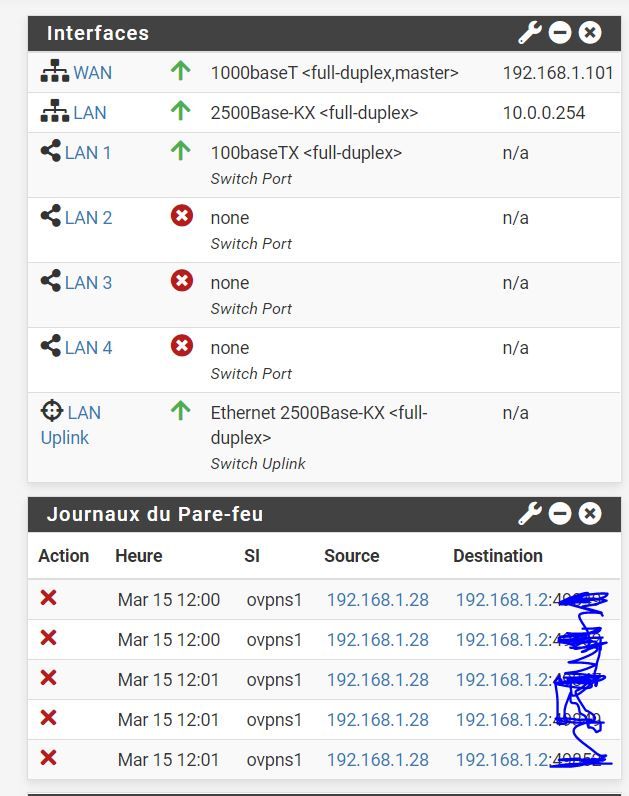

Du coup la box elle est lié par les 3 port Ethernet a 3 switches ou tout le reste du réseau est brassé

Et le 4eme port de la box est lié a l’interface Wan de la PFSense (je veux savoir déjà est ce que ce schéma peut fonctionner ou il faut tout faire passer par la PFSense)WAN box : 1, routeur DNS, DHCP, IP Publique une seule,

LAN : un seule

DMZ : pas de DMZ

WIFI : DNS 192.168.1.28 DHCP

Autres interfaces : nean

Règles NAT : pas de regles NAT pour l'inst,at

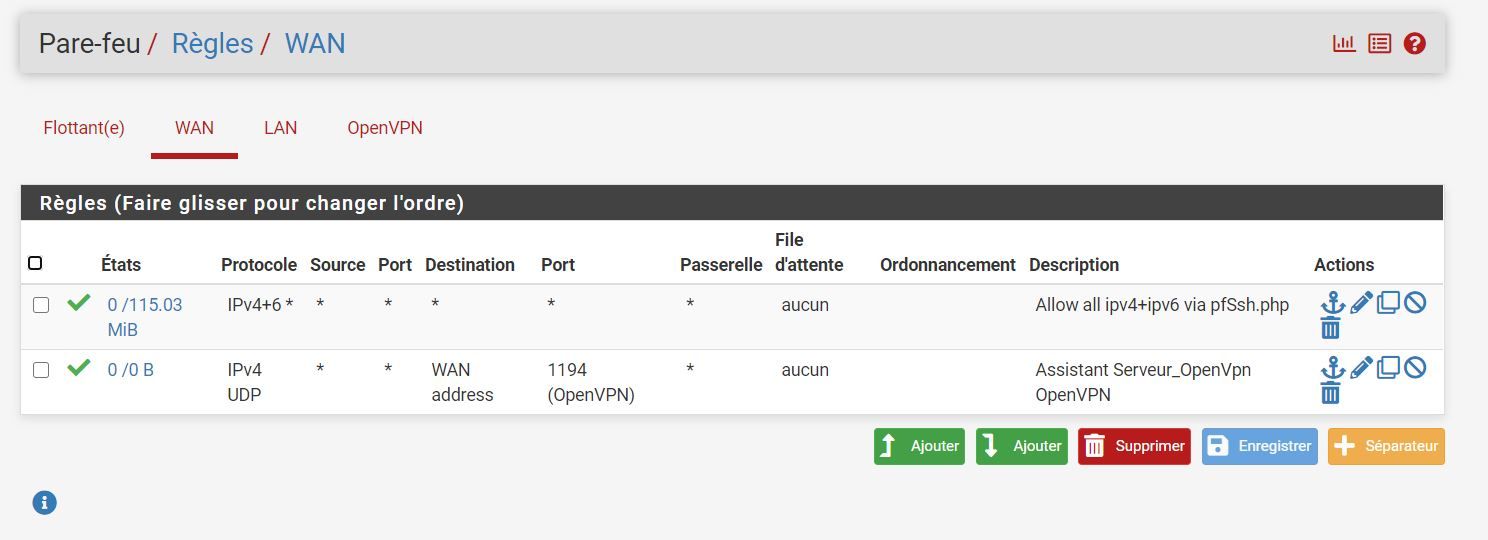

Règles Firewall : wan tout laisser passer openVPN tout laisser passer

Packages ajoutés : Openvpn client export

Autres fonctions assignées au pfSense : VPN

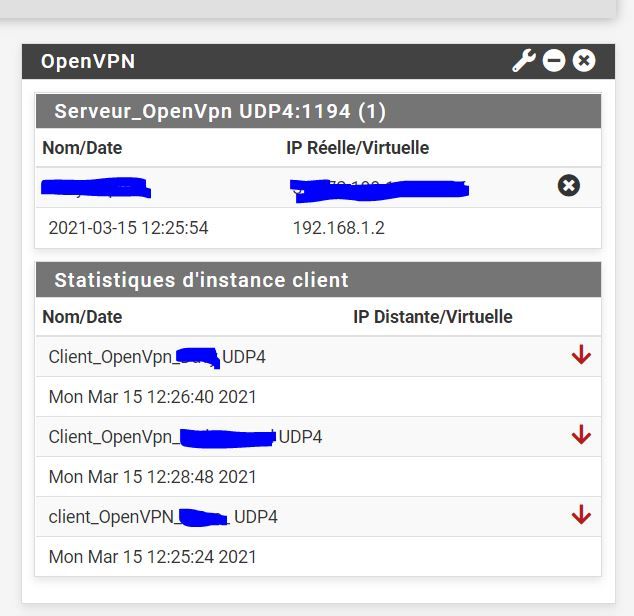

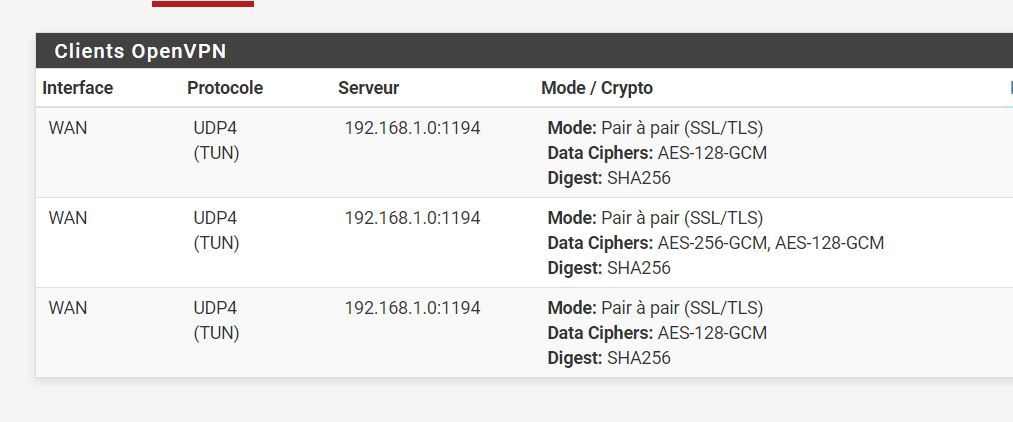

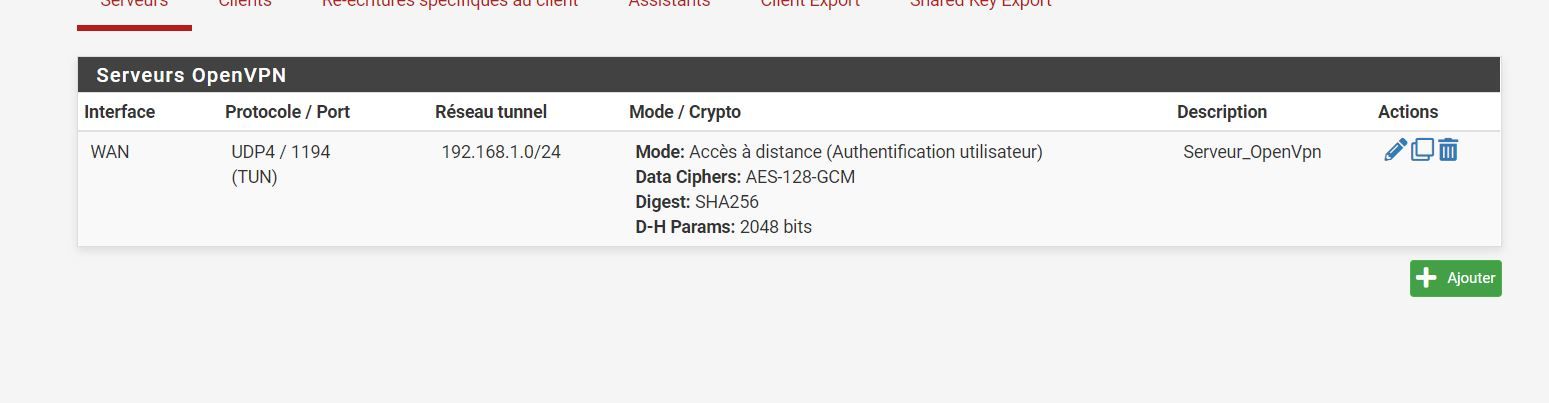

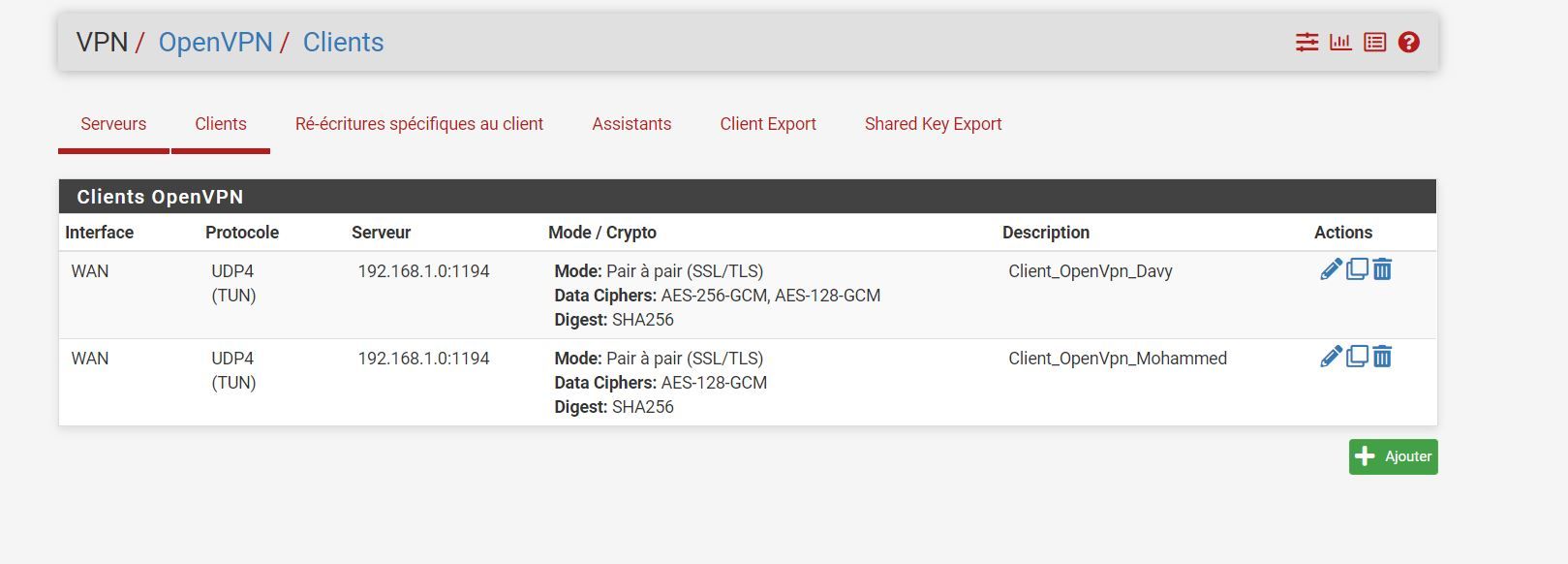

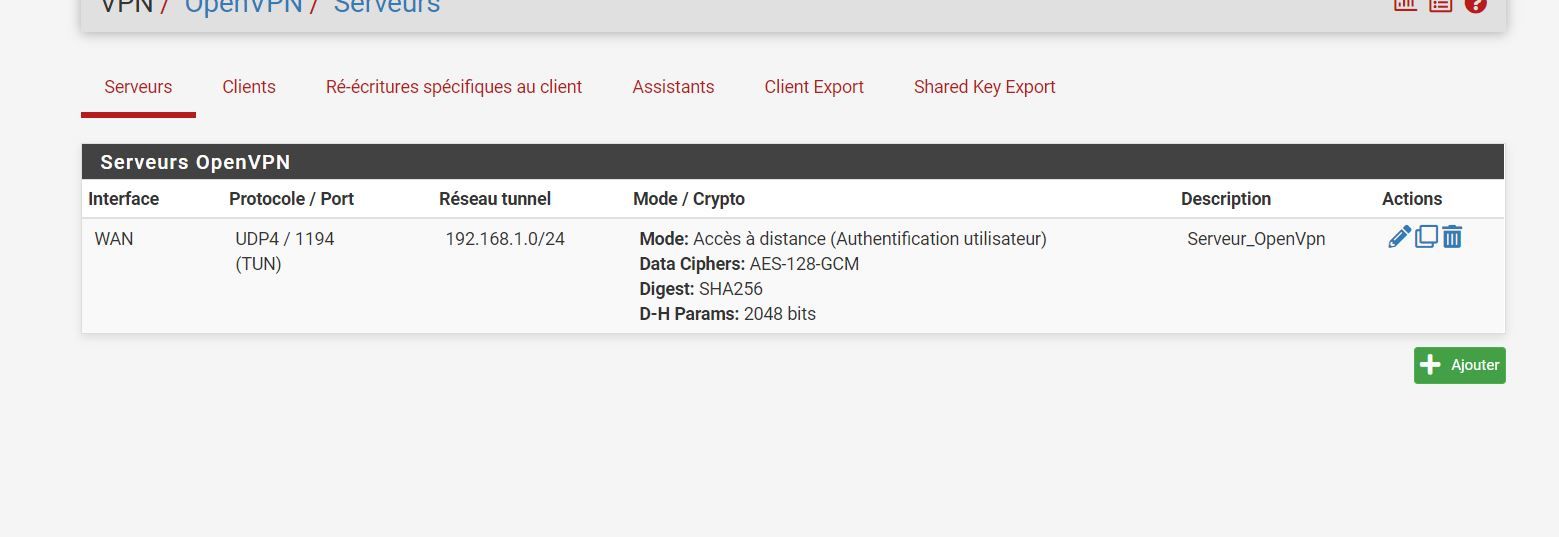

Question : mon problème c’est que j’ai configuré un serveur VPN en 192.168.1.0 et j’ai configuré 3 qui ont par la suite les adresses virtuelle 192.168.1.2 , 192.168.1.3, 192.168.1.4 et par la suite mes 3 clients arrivent a être connecté au tunnel VPN mais ce qui bizarre c’est le première qui a eu l’adresse 192.168.1.2 il a Access a tout le réseau même depuis l’extérieur comme si il est en local et le reste des clients ils sont juste connecté au tunnel mais n’arrivent pas à accéder au réseau ni aux ressources et quand je connecte par exemple 2 client s en même temps et je regarde mes journaux de Firewall j’ai bien le firewall qui bloque mon client .

Pistes imaginées : problème de routage d’adressage ou de ports ou erreur sur adressage authentification se fait avec le login et le mot de passe et sans certificat

Recherches : essayé de changer l’adressage de modifier sur les config sur serveurs pour permettre aux clients de se connecter simultanément mais aucun changement.

Logs et tests : vous trouvez des captures d’écrans des log et des différents pages de la config.

-

Etre débutant ou 'on est en test' n'excuse pas tout ...

Le schéma 'normal' (et logique) avec pfSense et une Box :

Internet <-> box <-> (WAN) pfSense (LAN) <-> switch --> réseau interne (LAN)

(La box n'a qu'un seul port utilisé avec un câble vers le port WAN du pfSense.)

(Bien évidemment, on oublie dans la box le wifi que l'on désactive par sécurité.)Si besoin on ajoute

- un port ethernet et un point d'accès Wifi

- un port ethernet, un switch et les serveurs (en DMZ)

et ainsi de suite ...

Il est assez aisé d'ajouter OpenVPN, et les tutos ne manquent pas (déjà écrit : vous persistez à refuser les certificats : c'est nécessaire !).On est très très loin de votre schéma (que vous ne décrivez pas vraiment mais qu'on devine).

Dans votre schéma, les PC et ou serveurs sont dans le WAN, il n'y a aucune chance qu'un client OpenVPN puisse s'y connecter ...

J'ai beaucoup de mal à comprendre le chemin qui va vers autant d'incompréhension ...

-

Ce qui est dommage, c'est que

- vous avez commencé 3 fils,

- vous avez supprimé les posts des 2 autres fils,

- vous n'avez pas exposé votre schéma, mais dans ce 3ieme fil, vous donnez des infos sur celui-ci,

- ce schéma est inadapté à un pfSense.

pfSense est conçu pour un WAN et un LAN : vos PC sont dans WAN au lieu d'être dans le LAN, et vous posez la question s'il faudrait le faire (alors que c'est la base de la base) !

(J'ai un doute sur votre pfSense : est-il bien physique ? Je vous déconseille fortement la virtualisation vu la situation ...)

Moi, je commencerai par enlever les mains du clavier !

Le premier point est de passer à un schéma SIMPLE, de bien vérifier que cela fonctionne, PUIS d'ajouter OpenVPN.Ce n'est pas impossible, mais il faut suivre des étapes simples, et pas 'essayer' sans vision ...

-

On en est où ?

(Je n'ai pas écrit pour décourager mais sur ce qu'il faut faire, sur une organisation claire, simple et logique.)