accès ip publique (freebox) depuis lan, meilleurs façon de faire ?

-

Bonjour

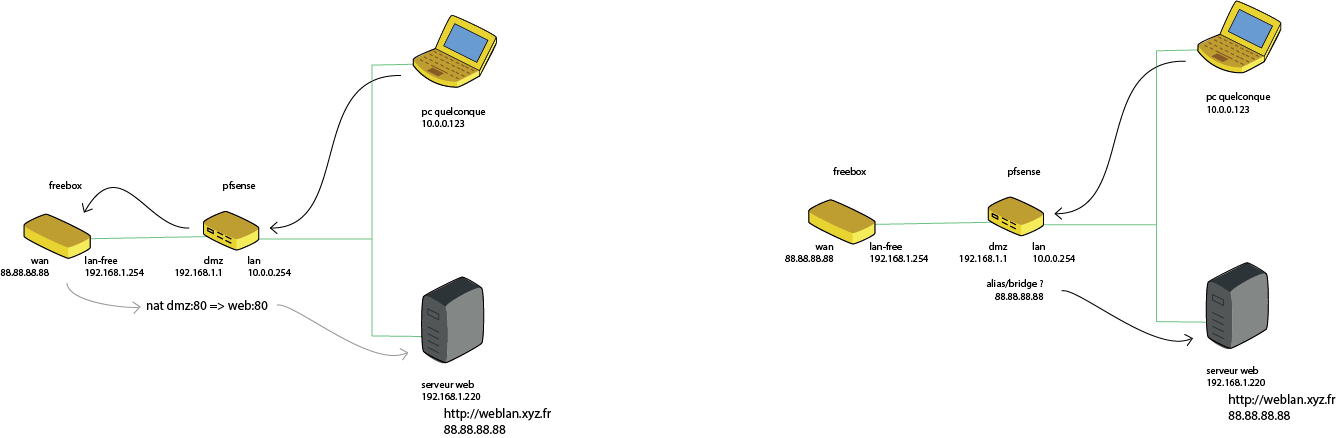

J'ai installé un serveur web quelconque sur mon lan; je n'arrive pas à accéder à ce serveur depuis le lan avec son IP publique derrière une freebox en mode routeur: Il semble qu'il manque une règle dans le firewall de la freebox pour rediriger les requêtes vers l'ip publique provenant du lan vers le lan lui même. (la box est configurée en DMZ vers le pfsense).

Comment faites vous d'habitude pour gérer ce problème proprement ?

- une interface bridge sur le lan avec l'ip publique pour créer un raccourcis direct ? (risque de casser les règles du firewall ?)

- un alias d'ip [wan] sur l'interface lan + une règle autorisant ça depuis le lan ?

je cherche juste la façon la plus propre et durable de faire ça: pas un débat sur le firewall de la freebox (j'ai déjà eu les mêmes gags avec d'autres box grand public). Ni sur le fait d'avoir un service web en interne (j'ai simplifié à l’extrême pour décrire le problème).

Merci d'avance.

PS: l'ip 88.88.88.88 est purement imaginaire : merci de ne pas lancer de scan sur cette ip: le pauvre gus n'y est pour rien si cette ip existe ;-)

-

La bonne méthode s'appelle 'split-dns' ou 'split-horizon dns'.

Pourquoi vouloir accéder, depuis le lan, à une machine interne en utilisant un nom dns donnant une ip publique ? C'est un non sens, puisque l'adresse ip réelle est interne et accessible directement !

Le split-dns consiste à donner

- l'ip interne de la machine pour les utilisateurs internes,

- l'ip publique pour les utilisateurs sur Internet.

Très simplement, il faut 2 serveurs dns pour la même zone : le public qui donnes des ip publiques pour des utilisateurs publics, le privé qui donne les adresses privées pour les serveurs qui sont internes !

Il suffit de créer un serveur dns interne qui fournira le domaine voulu mais avec les ip internes pour les machines internes. Au pire, on peut mettre les infos dans la table 'hosts'

Le fait de communiquer, depuis l'interne vers l'ip publique, détenue par le firewall (ou la box) et de faire le renvoi vers l'ip interne de la machine cible s'appelle la 'réflexivité' ... que tous les firewalls ou box ne savent pas faire !

Cette technique, de split-dns, est propre et durable, et c'est celle que l'on met en place en entreprise ! Mais cela exige de gérer en interne les définitions publiques de serveurs publiques et locales de serveurs locaux.

-

@jdh Bonjour, le split DNS ne fonctionne pas avec la majorité des smartphones qui utilisent leurs propres services DNS "constructeurs". Et puis cela voudrait dire que je dois connaitre a l'avance chacun des noms que le service prendra ... j'ai déjà donné dans ce genre de galère: je préfère la solution durable : a savoir faire ce qu'il faut sur le firewall pour que ça soit résolu de manière durable et comme il faut. Pour moi le split-dns c'est de la rustine; d'ailleurs j'aurais plutôt fait ça avec une zone rpz.

-

Un Android qui se connecte à un Wifi lui fournissant son adresse par DHCP ne tiendrait pas compte du (serveur) dns fourni avec ? Cela me surprend un peu, et même beaucoup.

La reflexivité est incertaine et dépend du firewall ou box, je ne parierai pas dessus. Tandis que le split dns fonctionne à tous les coups. (Il faut un serveur dns, mais commencez par modifier hosts et vous verrez.)

Vous avez beaucoup de serveur web en interne chez vous ? Cela me surprend un peu derrière une freebox.

La seule difficulté du split-dns, c'est de faire à chaque création de nom soit à chaque serveur, sans délai. Car quand on en a dix à faire on peut en oublier.

Mais vous faites comme vous voulez ...

-

@jdh faites un tcpdump filtré sur un téléphone/phablet/etc android/apple : ça fait partie du tracking de base du téléphone: le premier truc que fait un android quand il démarre c'est de chercher un serveur via une résolution sur le 8.8.8.8 pour y reporter sont numéro de série/imei/position gps. Un apple va faire d'autres trucs, mais ils essaye la majorité du temps de truander les dns donnés par le dhcp et souvent n'en tient pas compte. en général quand je fais du rpz sur un lan je "nat" les requetes dns vers mon dns local pour éviter l'évasion de ces appareils.

Pour le reste, oui j'ai pas mal de services, d'opérateurs différents, de vlans et de configs de ce genre qui tournent un peu partout: je l'ai dit dans le premier post: j'ai simplifié a l'extrème.

Et je vous rassure, loin du bashing géré par les concurrents je n'ai eu que 4 pannes "free" depuis 20 ans de connexions alors que je ne compte plus les pannes et désagréments de pseudo services clients des autres opérateurs; quand je vois le plus grand hébergeur français louer des conteneurs avec des planchers en bois, système anti-incendie manuel comme solution en hébergement, je sais que je fais le bon choix; mes serveurs frontaux sont extérieurs a mon vlan pro, mais ils ne sont que des proxy-cache loués sur des VPS le moins cher possible.sur ce , je vais clore ce sujet, on tourne en rond, je pensais pas trouver ici le sempiternel "kevin-pourquoi-tu-fais-comme-ça" .

A+

-

Je ne suis pas convaincu concernant les smartphones. Il me semble qu'un smartphone qui se connecte à un réseau Wifi privé utilise le Dns fourni. (D'ailleurs en pro, le signal Wifi Guest n'a pas le Dns interne pour ne même pas montrer des entrées Dns vers des serveurs inaccessibles par filtrage !)

A noter que dans une box ou un firewall, faire de la 'réflexivité' est délicat (très ?) : le flux sensé traverser le matériel devrait 'rebrousser chemin' pour atteindre un serveur interne, du fait d'une règle NAT port forward.

Formé il y a 20 ans à Netfilter/Iptables, je ne vois pas comment traiter cela (mais je sais que quelque firewall le font). Et d'ailleurs pfSense a une option ...

Je suis par un Kevin, mais un (très) pragmatique, donc je mets en place des systèmes qui fonctionnent. (Simple and Stupid)

Encore une fois, vous faites comme bon vous semble. (Hors moi et quelques braves, il n'y a plus grand monde pour répondre sur ce forum, où on reçoit plus d'insultes que de merci, ce qui explique cela !)

NB : Ce fil ne concerne pas pfSense ...