-

Bonjour,

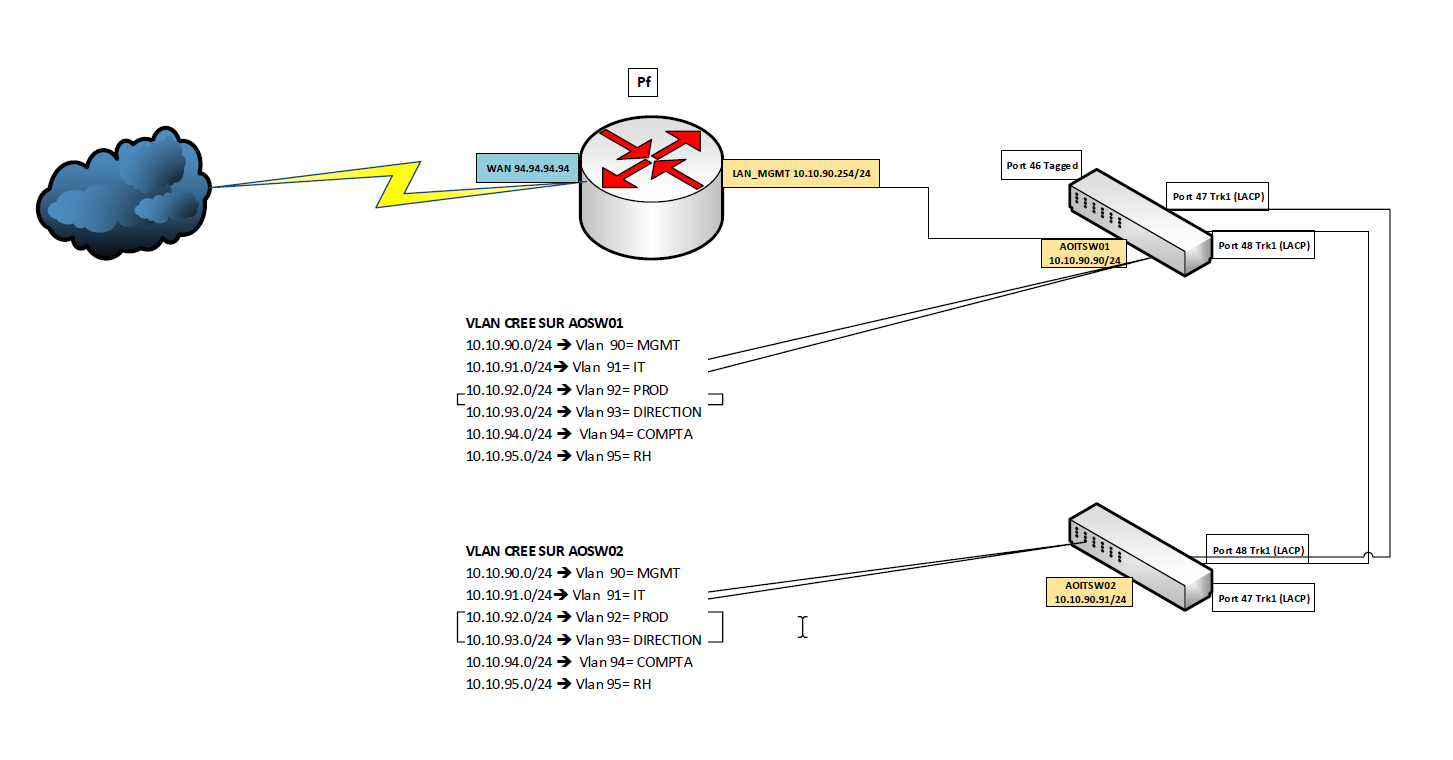

je viens de paramétrer les deux switch, avec un trunk (comme sur le schema)

mon switch Core 10.10.90.90 et lié directement a l'interface Lan de la Pf via le port 46, mon soucis et le suivant:

si le port 46 est en mode tagger la communication ça passe entre les équipement qui sont sur le même Vlan.Si j'ai mis le port 46 en mode trunk et j'autorise tout les vlan sur le port , y a rien qui fonctionne.

sachant que j'ai bien créer la règle d'autorisation des flux entre les vlan

Avez-vous des idées ?

Merci a Vous

-

@aouchen Tu ne le spécifie pas mais selon la terminologie que tu utilises, je prends pour acquis que ce sont des switches HP/Aruba.

Lorsqu'on met ce genre de switch en mode trunk il s'agit bien d'un circuit sur lequel on retrouve plusieurs vlans comportent tous un identifiant (tag) ET important, un vlan qui demeure non-taggé, intitulé le vlan natif. Cela veut dire que les paquets sans identifiant vlan arrivant à la switch seront placés dans le vlan natif, et les paquets du vlan natif qui sortent de la switch n'auront pas d'identifiant. Penses à une superposition d'un port en mode trunk et en mode accès sur un vlan particulier simultanément.Avec un peu plus de détail sur ta configuration, on pourrait t'aider un peu plus (eg: image de la config des interfaces)

Ceci étant dit, ma première idée serait de vérifier si les interfaces VLAN pour chaque segment sont crées sur l'interface LAN physique du pfSense, et qu'aucun se retrouve directement attribué à l'interface LAN même qui serait, dans cette circonstance, vu comme le vlan natif par la switch. -

@awebster

Merci pour votre retour,

voici la config des deux switch (Aruba et Procurve).Vlan table

10.10.90.0/24 🡪 90\ MGMT

10.10.91.0/24 🡪 91\ IT

10.10.92.0/24 🡪 92\ PROD

10.10.93.0/24 🡪 93\ DIRECTION

10.10.94.0/24 🡪 94\ COMPTA

10.10.95.0/24 🡪 95\ RH47-48 ports Switch01 to Switch02 : Trunk

Lan Pfsense to port 46 Switch Trunk sur le switch

ARUBA Switch 10.10.90.90

CCNMGSWP402(config)# hostname "AOITSW01"

AOIT01(config)# max-vlans 64

AOIT01(config)# vlan 90

AOIT01(vlan-90)# name MGMT

AOIT01(vlan-90)# ip address 10.10.90.90 255.255.255.0

AOIT01(vlan-90)# exitAOIT01(config)# ip default-gateway 10.10.90.254

AOIT01(config)# vlan 90

AOIT01(vlan-90)# untagged 1

exit

wrmemAOIT01(config)# vlan 91

AOIT01(vlan-91)# name IT

AOIT01(vlan-91)# vlan 92

AOIT01(vlan-92)# name PROD

AOIT01(vlan-92)# vlan 93

AOIT01(vlan-93)# name DIRECTION

AOIT01(vlan-93)# vlan 94

AOIT01(vlan-94)# name COMPTA

AOIT01(vlan-94)# vlan 95

AOIT01(vlan-95)# name RH

AOIT01(vlan-95)# exit

AOIT01(config)# wr mem

AOIT01(config)#AOIT01(config)# show vlan

Status and Counters - VLAN Information

Maximum VLANs to support : 64

Primary VLAN : DEFAULT_VLAN

Management VLAN :

VLAN ID Name | Status Voice Jumbo

------- -------------------------------- + ---------- ----- -----

1 DEFAULT_VLAN | Port-based No No

90 MGMT | Port-based No No

91 IT | Port-based No No

92 PROD | Port-based No No

93 DIRECTION | Port-based No No

94 COMPTA | Port-based No No

95 RH | Port-based NoAOIT01(config)# trunk 47,48 trk1 lacp

AOIT01(config)# interface trk1

AOIT01(eth-Trk1)# tagged vlan 90,91,92,93,94,95

AOIT01(eth-Trk1)# untagged vlan 1AOIT01(config)# trunk 46 trk2

AOIT01(config)# interface trk2

AOIT01(eth-Trk1)# tagged vlan 1,90,91,92,93,94,95- Pour faire communiquer deux poste sur les deux switch faut que je les mis sur le même Vlan puisque le routage intervlan ne fonctionne toujours pas au niveau du pfsense.

Switch : AOITSW01

AOITSW01# conf t

AOITSW01(config)# vlan 91

AOITSW01(vlan-91)# untagged 2

AOITSW01(vlan-91)# exit

AOITSW01(config)# wr mem

AOITSW01(config)#Switch : AOITSW02

AOITSW02# conf t

AOITSW02(config)# vlan 91

AOITSW02(vlan-91)# untagged 2

AOITSW02(vlan-91)# exit

AOITSW02(config)# wr mem

AOITSW02(config)#

PROCURVE Switch 10.10.90.91

hostname "AOITSW02"

max-vlans 64vlan 90

name MGMT

ip address 10.10.90.91 255.255.255.0

exitip default-gateway 10.10.90.254

vlan 90

untagged 1exit

conf t

vlan 91

name IT

vlan 92

name PROD

vlan 93

name DIRECTION

vlan 94

name COMPTA

vlan 95

name RH

exit

wr memshow vlan

conf t

int 47

name "Uplink Cuivre"

int 48

"Uplink Cuivre"

exit

trunk 47,48 trk1 lacpshow int

conf t

interface trk1

tagged vlan 90,91,92,93,94,95

untagged vlan 1conf t

vlan 91

untagged 3

exit

wr memMerci a vous.

-

@aouchen said in Routage inter-vlans:

AOIT01(config)# trunk 46 trk2

AOIT01(config)# interface trk2

AOIT01(eth-Trk1)# tagged vlan 1,90,91,92,93,94,95En prenant pour acquis que la configuration du pfSense est correcte, le problème que je vois vient du fait que tu mélanges la terminologie Cisco avec la terminologie HP/Aruba.

Un trunk chez Cisco c'est un port sur lequel on retrouve plusieurs VLANs; chez HP/Aruba c'est un membre d'un lien agrégat (avec ou sans LACP).

Donc la configuration que tu cherches c'est de supprimer Trk2 et de mettre les VLANs directement sur le port 46. -

@awebster said in Routage inter-vlans:

@aouchen said in Routage inter-vlans:

AOIT01(config)# trunk 46 trk2

AOIT01(config)# interface trk2

AOIT01(eth-Trk1)# tagged vlan 1,90,91,92,93,94,95En prenant pour acquis que la configuration du pfSense est correcte, le problème que je vois vient du fait que tu mélanges la terminologie Cisco avec la terminologie HP/Aruba.

Un trunk chez Cisco c'est un port sur lequel on retrouve plusieurs VLANs; chez HP/Aruba c'est un membre d'un lien agrégat (avec ou sans LACP).

Donc la configuration que tu cherches c'est de supprimer Trk2 et de mettre les VLANs directement sur le port 46.Pourriez-vous me donner un exemple svp ?

Copyright 2025 Rubicon Communications LLC (Netgate). All rights reserved.