openvpn site 2 site klappt nicht. ERROR: FreeBSD route add command failed

-

@achim55 said in openvpn site 2 site klappt nicht. ERROR: FreeBSD route add command failed:

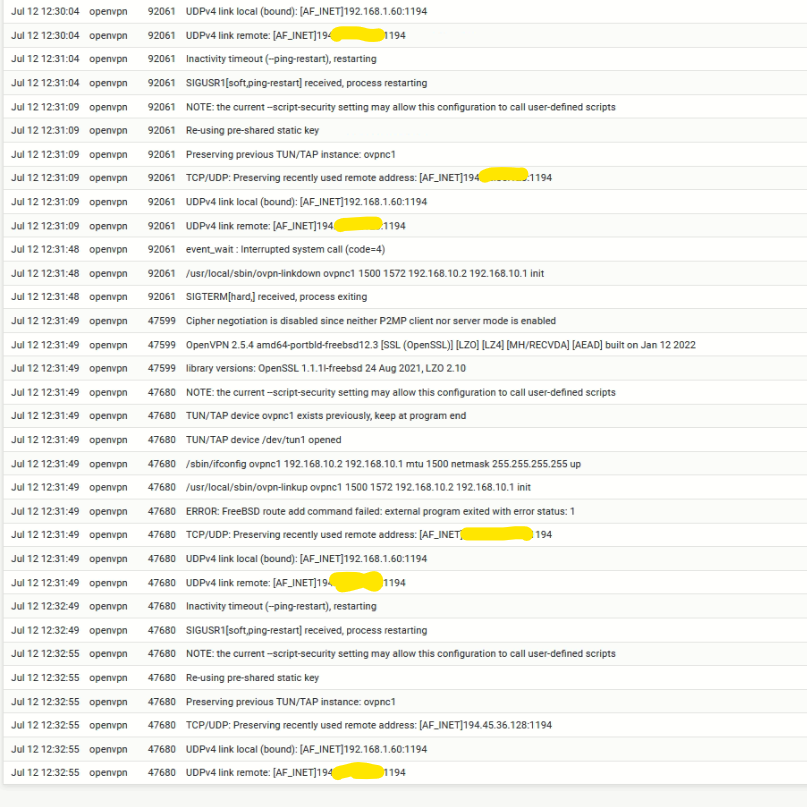

Kann es an diesem Fehler liegen, der beim Client kommt?

ERROR: FreeBSD route add command failed: external program exited with error status: 1Ja. Überschneidet sich ein Remote-Netzwerk mit einem lokalen?

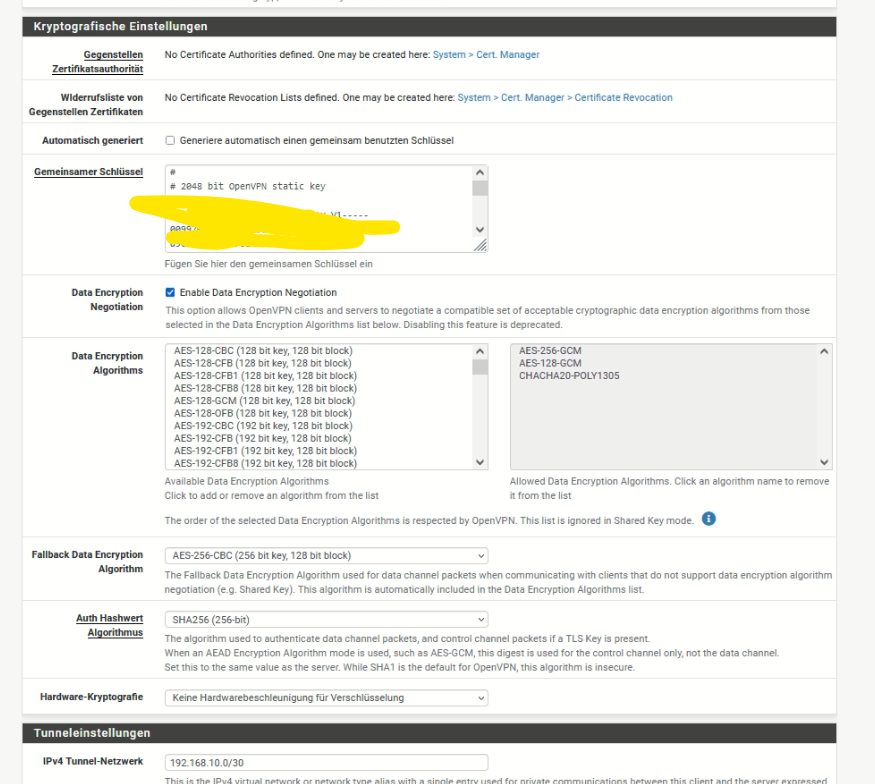

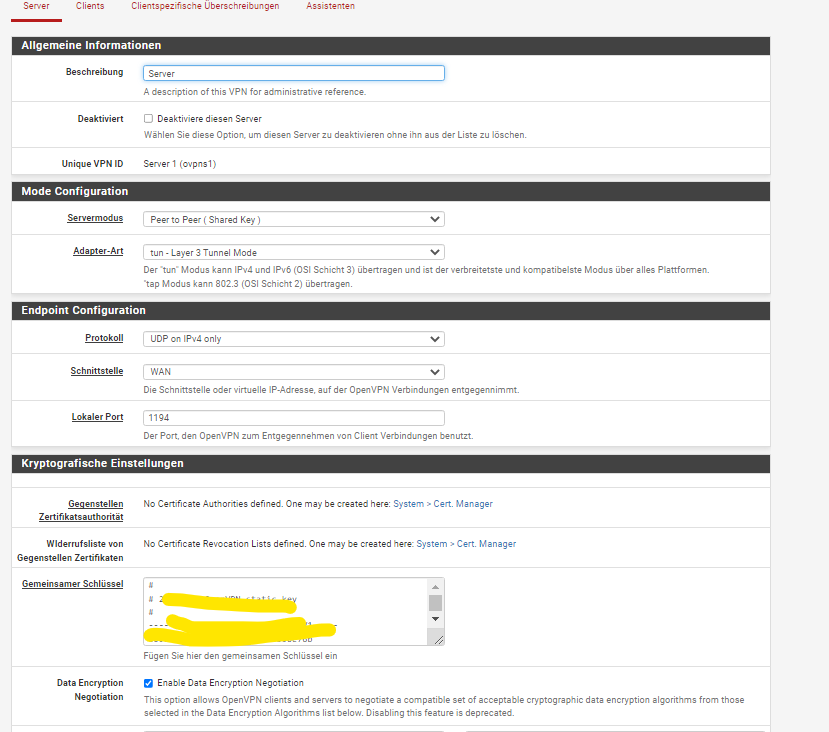

BTW: Peer-to-peer pre-shared Key hat bereits ein Ablaufdatum und sollte daher nicht mehr in Neukonfigurationen verwendet werden.

-

@viragomann

Danke werde mir das LAN mal anschauen.Welche Verschlüsselung sollte man nutzen ?

-

@achim55

Verschlüsselung? Pre-shared Key ist eine Authentifizierungsmethode.

Da sollte man nun Zertifikate nutzen mit oder ohne zusätzlicher User Auth.Eine Verschlüsselungsempfehlung hängt von deiner Hard- und Software (OpenVPN- / pfSense-Version) ab.

Aber ich könnte mir jedenfalls gut vorstellen, dass OpenVPN auf deiner Hardware mit einem GCM Algorithmus (bspw. AES-256-GCM) performanter laufen würde als mit CBC, wenn sie nicht uralt ist. -

@viragomann

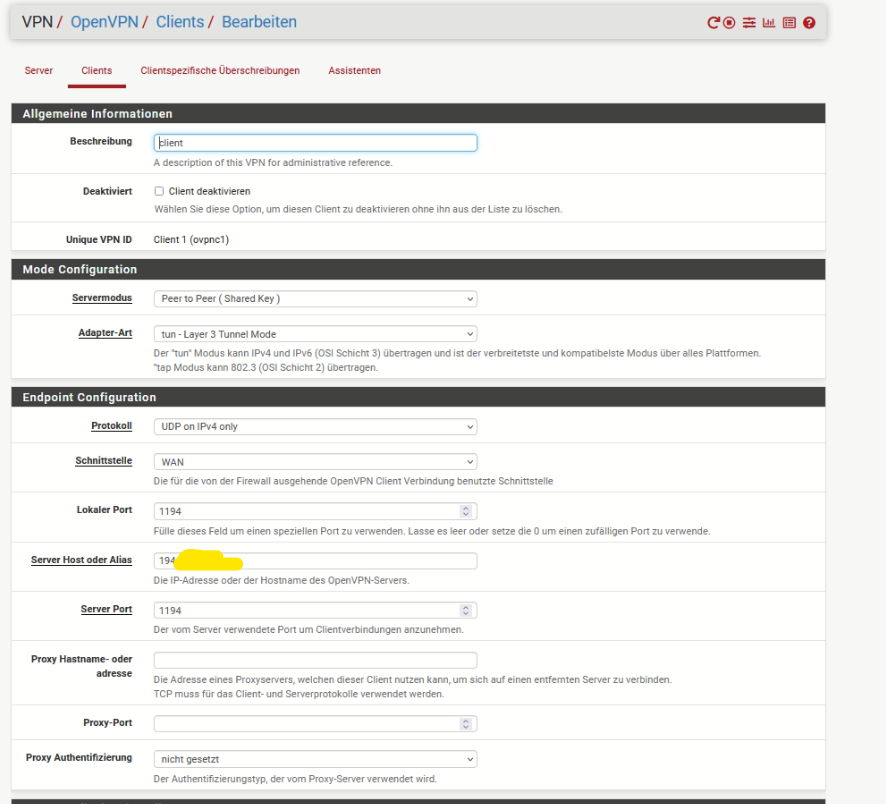

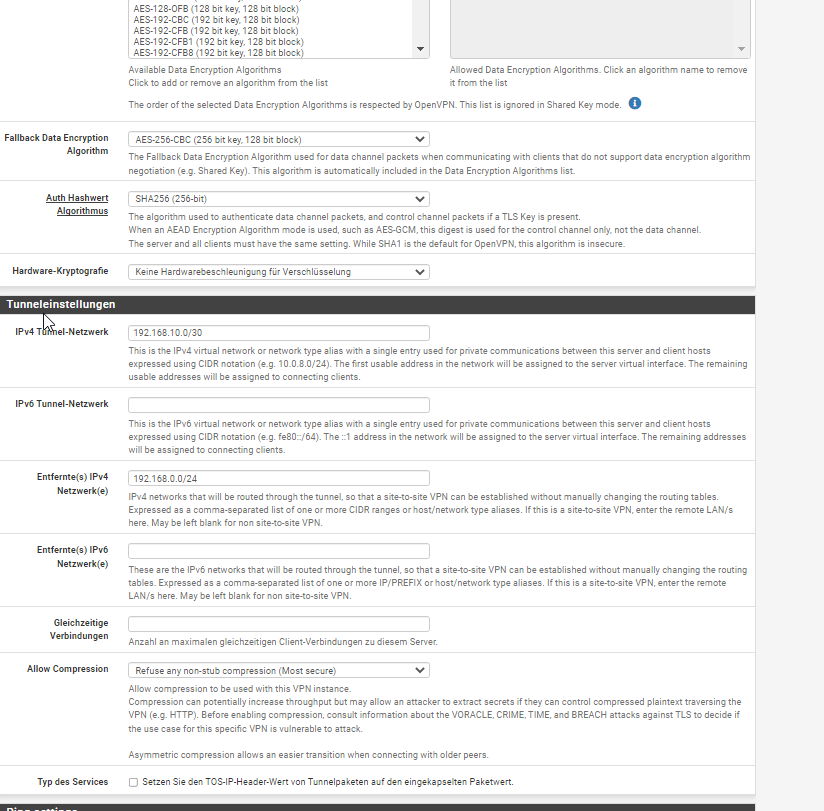

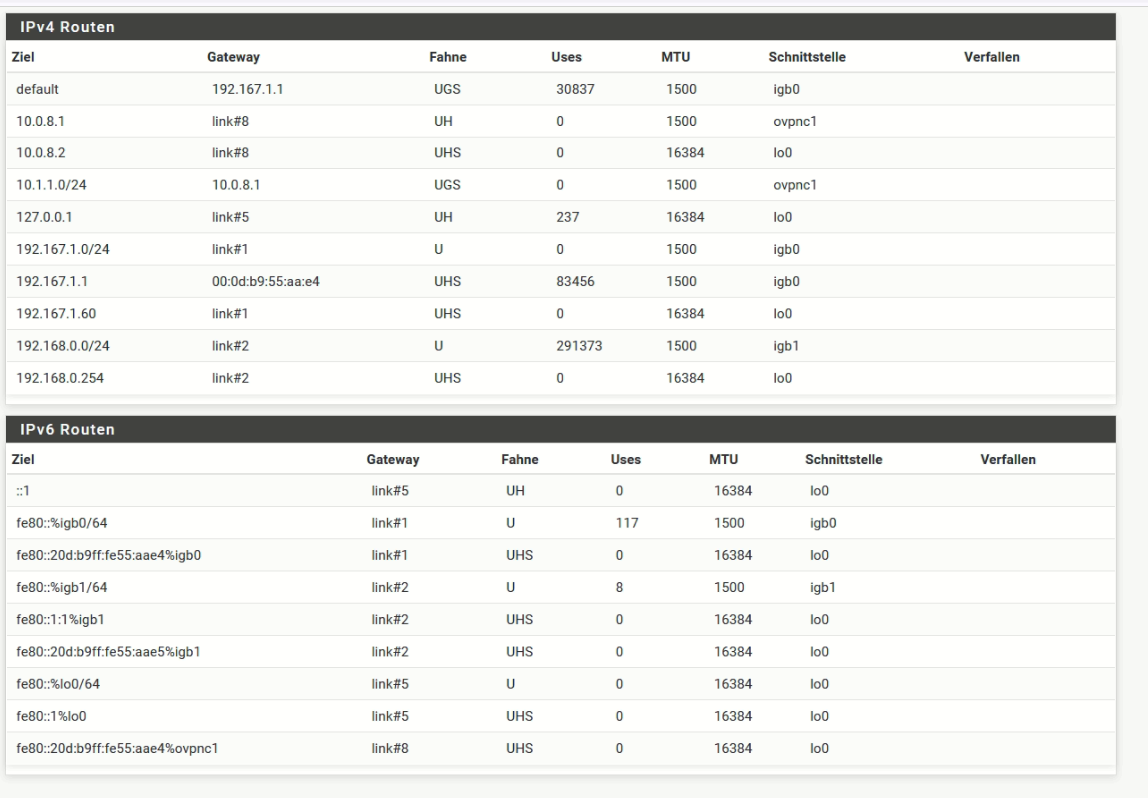

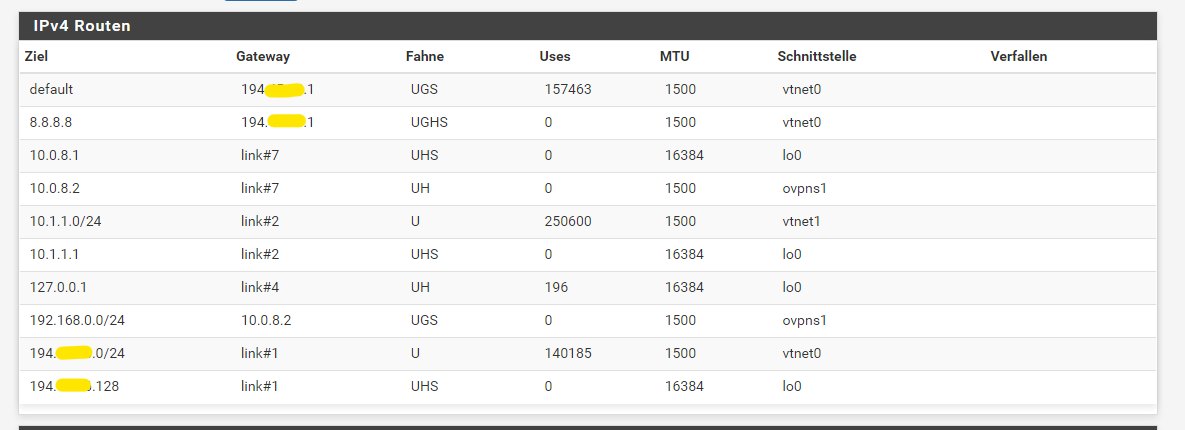

Ich habe das Netzwerk angepasst, geht leider immer noch nicht. Das stimmt etwas mit dem Routing nicht!PfSense Server:

LAN 10.1.1.1

WAN 194.X.X.XPfSense Clint:

LAN 192.168.0.254

WAN 192.167.1.60 per DHCP von der Fritzbox 192.167.1.60Log Client

Jul 13 06:18:49 php-fpm 84578 OpenVPN terminate old pid: 71333 Jul 13 06:18:49 kernel ovpnc1: link state changed to DOWN Jul 13 06:18:49 check_reload_status 397 Reloading filter Jul 13 06:18:49 php-fpm 84578 /status_services.php: Das Kommando '/sbin/route -q delete 192.168.10.2' gab den Exitcode '1' zurück', das Ergebnis war 'route: route has not been found' Jul 13 06:18:49 kernel ovpnc1: link state changed to UP Jul 13 06:18:49 php-fpm 84578 OpenVPN PID written: 89732 Jul 13 06:18:49 check_reload_status 397 Reloading filterLog Server

Jul 13 06:25:35 check_reload_status 395 Syncing firewall Jul 13 06:25:35 php-fpm 357 OpenVPN terminate old pid: 12636 Jul 13 06:25:35 kernel ovpns1: link state changed to DOWN Jul 13 06:25:35 check_reload_status 395 Reloading filter Jul 13 06:25:35 kernel ovpns1: link state changed to UP Jul 13 06:25:35 php-fpm 357 OpenVPN PID written: 81387 Jul 13 06:25:35 check_reload_status 395 Reloading filter Jul 13 06:25:35 check_reload_status 395 rc.newwanip starting ovpns1 Jul 13 06:25:36 php-fpm 40741 /rc.newwanip: rc.newwanip: Info: starting on ovpns1. Jul 13 06:25:36 php-fpm 40741 /rc.newwanip: rc.newwanip: on (IP address: 10.0.8.1) (interface: []) (real interface: ovpns1). Jul 13 06:25:36 php-fpm 40741 /rc.newwanip: rc.newwanip called with empty interface. Jul 13 06:25:36 php-fpm 40741 /rc.newwanip: pfSense package system has detected an IP change or dynamic WAN reconnection - -> 10.0.8.1 - Restarting packages. Jul 13 06:25:36 check_reload_status 395 Reloading filter Jul 13 06:25:36 check_reload_status 395 Starting packages Jul 13 06:25:37 php-fpm 40741 /rc.start_packages: Restarting/Starting all packages. Jul 13 06:28:31 php-fpm 40741 OpenVPN terminate old pid: 81387 Jul 13 06:28:31 kernel ovpns1: link state changed to DOWN Jul 13 06:28:31 check_reload_status 395 Reloading filter Jul 13 06:28:31 kernel ovpns1: link state changed to UP Jul 13 06:28:31 php-fpm 40741 OpenVPN PID written: 76237 Jul 13 06:28:31 check_reload_status 395 Reloading filter Jul 13 06:28:31 check_reload_status 395 rc.newwanip starting ovpns1 Jul 13 06:28:32 php-fpm 357 /rc.newwanip: rc.newwanip: Info: starting on ovpns1. Jul 13 06:28:32 php-fpm 357 /rc.newwanip: rc.newwanip: on (IP address: 10.0.8.1) (interface: []) (real interface: ovpns1). Jul 13 06:28:32 php-fpm 357 /rc.newwanip: rc.newwanip called with empty interface. Jul 13 06:28:32 php-fpm 357 /rc.newwanip: pfSense package system has detected an IP change or dynamic WAN reconnection - -> 10.0.8.1 - Restarting packages. Jul 13 06:28:32 check_reload_status 395 Reloading filter Jul 13 06:28:32 check_reload_status 395 Starting packages Jul 13 06:28:33 php-fpm 358 /rc.start_packages: Restarting/Starting all packages. Jul 13 06:39:00 sshguard 1032 Exiting on signal. Jul 13 06:39:00 sshguard 72818 Now monitoring attacks.

-

@achim55

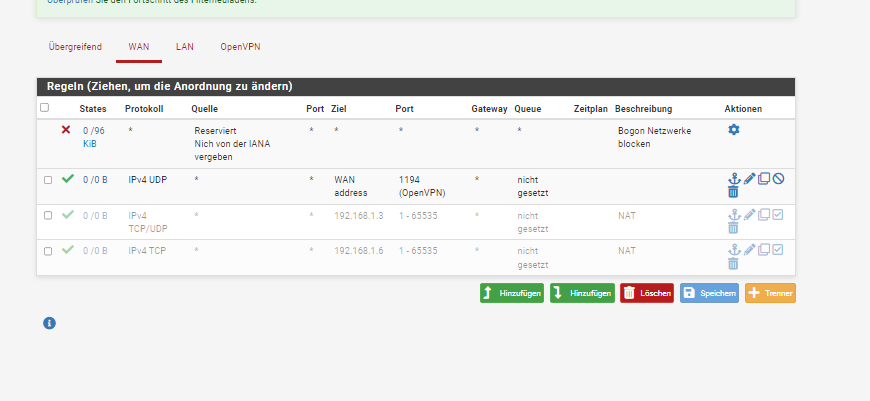

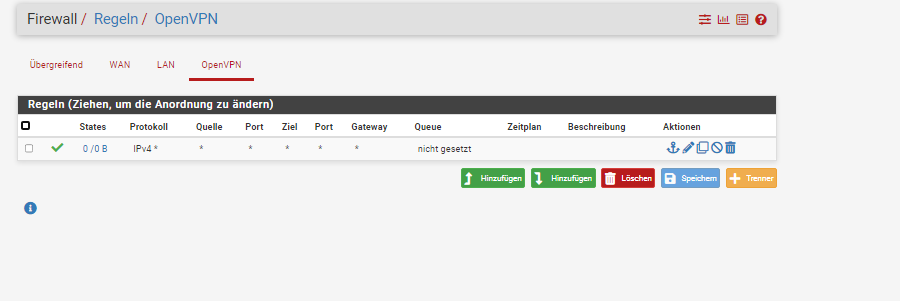

Die Routen sind aber nun auf beiden Seiten korrekt gesetzt.Ist der Zugriff auch auf beiden Seiten in den Firewall Regeln-erlaubt?

Beide Endpunkte sind das Standardgateway im jeweiligen Netzwerk?

-

Fritzbox 192.167.1.60 ?

Ich würde erst mal die Netzbereiche regelkonform setzen, bevor ich mir über die Routen Gedanken mache.-Rico

-

Wieso am Client Remote Network 192.168.1.0/24 wenn du weiter unten schreibst LAN IP auf der Server Seite ist 10.1.1.1 ?

-Rico

-

@rico

Warum sollte man in dem LAN hinter dem Server und dem Client nicht unterschiedlich IPs

setzen und der FRITZ!Box nicht die IP geben?

Die dient doch nur als Modem und für die Telefonie?Läuft mittlerweile seit einer Stunde alles.

Vg

-

@achim55 said in openvpn site 2 site klappt nicht. ERROR: FreeBSD route add command failed:

Warum sollte man in dem LAN hinter dem Server und dem Client nicht unterschiedlich IPs

Soll man. Aber du verwendest einen öffentlichen Adressraum: 192.167.1.0/24.

Das macht es unmöglich, auf diesen öffentlichen Adressbereich zu routen, auch wenn das lokale nur als Transitnetz genutzt wird.

Folglich kannst nicht mit dem 192.167.1.0/24 Bereich kommunizieren.Es gäbe noch ausreichend private Adressräume für diesen Zweck.

-

@viragomann

Okay danke, dann werde ich die

172.16.2.1 nehmen. -

Die 2 wichtigen Statements von @viragomann sollte man aber nochmals betonen!

@viragomann said in openvpn site 2 site klappt nicht. ERROR: FreeBSD route add command failed:

BTW: Peer-to-peer pre-shared Key hat bereits ein Ablaufdatum und sollte daher nicht mehr in Neukonfigurationen verwendet werden.

KEINE Neuinstallation sollte aktuell mehr auf P2P Shared Key Setups mit OpenVPN bauen, da das definitiv abgekündigt wurde. Ihr baut damit in ca. einem Jahr nochmal neu!

@viragomann said in openvpn site 2 site klappt nicht. ERROR: FreeBSD route add command failed:

Aber ich könnte mir jedenfalls gut vorstellen, dass OpenVPN auf deiner Hardware mit einem GCM Algorithmus (bspw. AES-256-GCM) performanter laufen würde als mit CBC, wenn sie nicht uralt ist.

Mit Shared Key könnt ihr auch keine -GCM Cipher nutzen - daher doppelte Empfehlung das nicht mehr zu nutzen!

Cheers

-

@jegr

Heißt das, das die jetzigen P2P Shared Key in einem Jahr nicht mehr funktionieren? -

@achim55 Eine definierte Dauer gibts nicht, aber OpenVPN hat bereits jetzt klar angekündigt, dass S2S mit Shared Key in OpenVPN 2.6 deprecated wird (also mit Warnung noch geht aber klar ist, dass das stirbt) und mit 2.7 rausfliegt. Da wir gefühlt recht wahrscheinlich bald 2.6 sehen könnten, ist das nicht mehr weit weg. Wie lang dann 2.7 dauert kann ich nicht sagen, aber am Ende: Ja wenn es aus OVPN 2.7 rausfliegt wird es nicht mehr funktionieren. Gar nicht. Egal wie mans dreht oder wendet. Darum steht die Ankündigung im OpenVPN Unterforum hier auch als große angepinnte Nachricht drin, dass man bitte keine S2S Tunnel mehr bauen soll.

Es wird eine Alternative zu S2S-SK geben, die S2S-Cert Variante wird es aber weiterhin geben und darauf sollte man wechseln wenn man jetzt was Neues baut, da die Alternative/Nachfolge für S2S-SK noch nicht 100% feststeht. Das grobe Konstrukt ist zwar klar, aber es ist noch nichts, was man testen kann.