Erreur SSL proxy squid

-

Bonjour à tous,

j'espère que mon message vous parvient en parfaite santé.

Je dispose de la version 2.7 de pfsense en édition communautaire.

J'y ai installé et configuré le proxy web squid en mode transparent et squidguard pour filtrer le trafic SSL.

J'ai créé une autorité de certification interne qui est utilisé par squid pour intercepter le trafic SSL et importé le certificat au niveau du client web.

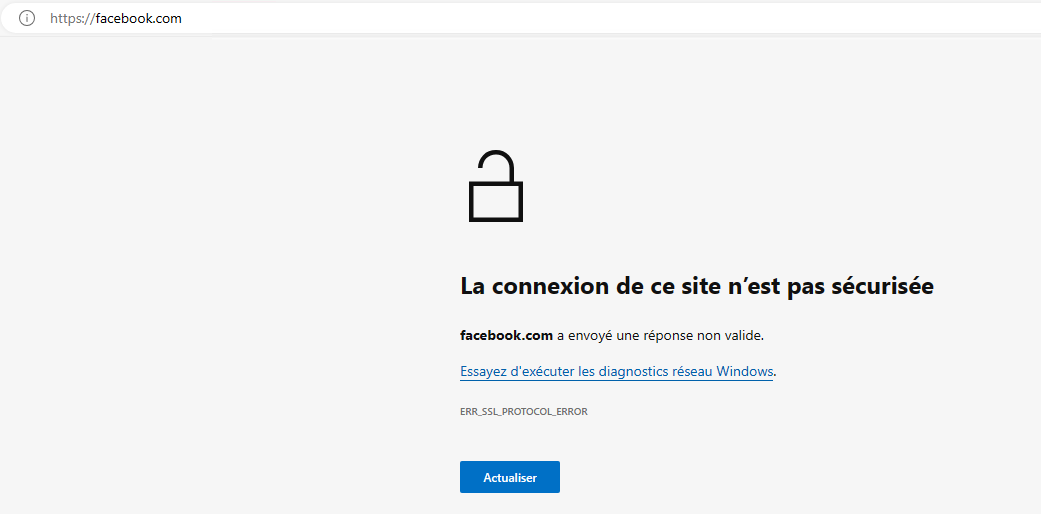

mais lorsque j'essaie d'aller sur un site en https ou lorsque j'applique le filtrage web au niveau de squidgaurd, le navigateur me retourne cette erreur:

comment puis-je regler ce problème?

merci d'avance.

-

@oberte said in Erreur SSL proxy squid:

J'y ai installé et configuré le proxy web squid en mode transparent et squidguard pour filtrer le trafic SSL.

Beh oui, forcement !

Les sites ont passé de HTTP à HTTPS, et maintenant mettent en place HSTS (comme je l'ai déjà écrit plusieurs fois).

Il ne faut pas utiliser le mode transparent, qui est une fausse bonne idée : il faut utiliser un proxy EXPLICITE !

En outre votre config, qui casse le cryptage HTTPS et remplace le certificat d'origine, est une config 'déloyale' : le certificat d'origine est le seul certificat à vérifier et qui identifie réellement le serveur.

En remplaçant par un certificat, que vous importez sur tout votre parc et qui est alors considéré comme valide, vous invalidez TOUTE méthode de vérification.

D'où la méthode HSTS ...NB : votre titre est erroné : ce n'est pas Squid qui ne fonctionne pas, c'est le navigateur qui rejette la sécurité du site, du fait du changement de certificat par configuration de Squid (précisément SSL-Bump) !

-

@jdh Bonjour à toi et merci pour ta contribution.

Au niveau de squid, j'ai sélectionné "splice all" au lieu du "ssl bump" comme mode d'interception du trafic SSL.

maintenant face au problème que j'ai soulevé, y a t-il un moyen de contourner ce problème?

Est-ce que le mettre en mode explicite va résoudre le problème? n'y a t-il pas un autre moyen pour résoudre ces problèmes de SSL?Cordialement.

-

On trouve vite que splice est une nouvelle action de bump : cela reste du transparent (et c'est mal).

J'ai X fois dit ce qu'il y avait à dire sur le proxy transparent ou l'interception SSL.

Je n'utilise plus que pfSense que pour mon usage perso. Mais professionnellement le problème demeure.

HSTS est une méthode simple pour que le navigateur vérifie le non-remplacement du certificat : les sites vont aller vers HSTS, donc le principe du proxy transparent va disparaitre.

Un proxy explicite est ce qu'il faut faire, point.