Monitoração Sites com PfBlocker + AD

-

Amigos boa tarde!

Tenho já há alguns anos o uso do PfBlocker. Porém me deparei com uma demanda específica em um cliente:

Monitorar Sites acessados.

Cenário: PfSense como FW/Router + AD + Clients.

O DNS o AD está padrão (habilitado) e tem um Forward para o PfSense que por sua vez é o Resolver DNS de toda a rede.

Quando acesso a aba Reports do Pf, para verficar em "realtime" os acessos, apenas me retorna o IP do AD, e não dos Clientes! Sei que pode ser um erro de configuração na minha estrutura, se sim, por favor alguém poderia me ajudar?

Aproveitando também, é possível monitorar e gerar relatórios de acesso Web com PfBlocker?

Desde já, obrigado!

-

@Pipe Não seria possível, essa não é a proposta do pfblockerNG.

Para tal, você precisaria de um proxy, no caso do pfsense, o Squid.Mas vale ressaltar que o Squid está sendo descontinuado nas próximas instalações do pfSense, não sei quando mas o anúncio já foi feito.

https://www.netgate.com/blog/deprecation-of-squid-add-on-package-for-pfsense-software

Edit: De repente o ntopng possa te mostrar isso em tempo real, tem muitos anos que não uso então não sei, também não lembro sobre a questão de relatórios...

-

@mcury Pirmeiramente obrigado pela sua resposta!

Exaamente, o Squid está para "morrer" no pfsense, logo busco outra alternativa. Instalei o E2Guardian, mas estou tendo muitos problemas com Sites HTTPS :/

Aproveitando sua bondade,

Sobre minha outra pergunta ali, "Quando acesso a aba Reports do Pf, para verificar em "realtime" os acessos, apenas me retorna o IP do AD, e não dos Clientes" , teria alguma ideia? Por que, se mostrasse ao menos os IP´s dos Clientes que estão acessando os sites naquele momento, para mim já serviria! -

@Pipe said in Monitoração Sites com PfBlocker + AD:

Sobre minha outra pergunta ali, "Quando acesso a aba Reports do Pf, para verificar em "realtime" os acessos, apenas me retorna o IP do AD, e não dos Clientes" , teria alguma ideia? Por que, se mostrasse ao menos os IP´s dos Clientes que estão acessando os sites naquele momento, para mim já serviria!

o pfblockerNG funciona dessa forma, por IP, sem autenticação de usuários,

Para que fosse trazido os usuários, você precisaria que o pfblockerNG fizesse consulta no AD, e essa função não existe.É extremamente recomendado que se quando se tem um AD, que se utilize o DNS e o DHCP do AD, por questões como entradas A, PTR, ldap, kerberos, domínio, registro de DNS dinâmico e etc...

Mas, eu já passei por uma situação assim, e fiz algo fora do recomendado, que de repente possa funcionar para você.

Vale ressaltar que nenhuma documentação, do AD, do pfSense ou qualquer outro, vai te indicar essa possibilidade, então faça por sua conta e risco.

Primeiro passo seria você criar duas entradas no seu DNS resolver:

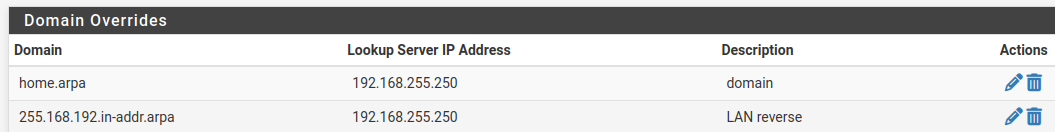

Um domain override e uma entrada de DNS reverso para a rede LAN, conforme imagem acima.

Onde home.arpa é o domínio, 255.168.192.in-addr.arpa é o reverso de 192.168.255.0. O servidor DNS do AD tem o IP de 192.168.255.250.Depois de feita essa configuração, configure seus clientes para usar o DNS do pfsense ao invés do DNS do AD, e teste, faça apenas com um cliente inicialmente para ver, teste mapeamento de pasta, ingressar no domínio, verifique o pfblockerng e se der tudo certo, ótimo.

-

@Pipe said in Monitoração Sites com PfBlocker + AD:

@mcury Pirmeiramente obrigado pela sua resposta!

Exaamente, o Squid está para "morrer" no pfsense, logo busco outra alternativa. Instalei o E2Guardian, mas estou tendo muitos problemas com Sites HTTPS :/

Aproveitando sua bondade,

Sobre minha outra pergunta ali, "Quando acesso a aba Reports do Pf, para verificar em "realtime" os acessos, apenas me retorna o IP do AD, e não dos Clientes" , teria alguma ideia? Por que, se mostrasse ao menos os IP´s dos Clientes que estão acessando os sites naquele momento, para mim já serviria!O que fiz agora foi em DHCP do PfSense, retirar o DNS do AD. A princípio funcionou mas receio que possa dar problemas futuros em maquinas contactar o Domain Controller, certo?

-

@Pipe said in Monitoração Sites com PfBlocker + AD:

O que fiz agora foi em DHCP do PfSense, retirar o DNS do AD. A princípio funcionou mas receio que possa dar problemas futuros em maquinas contactar o Domain Controller, certo?

sim, vai dar problema.

-