[SOLUCIONADO] PfSense e Imagenio

-

@mwave said in [SOLUCIONADO] PfSense e Imagenio:

@jorgelahoz said in [SOLUCIONADO] PfSense e Imagenio:

@mwave :

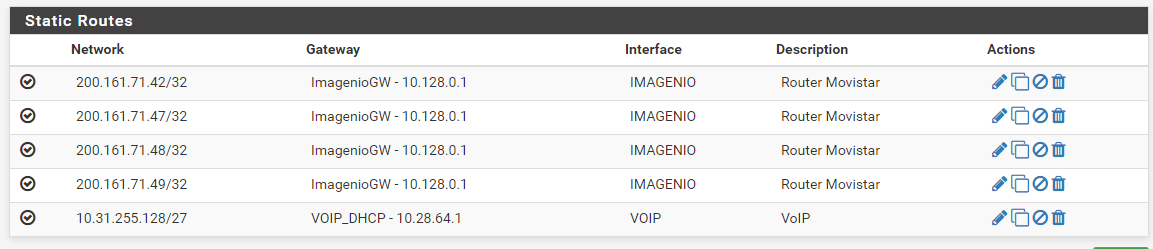

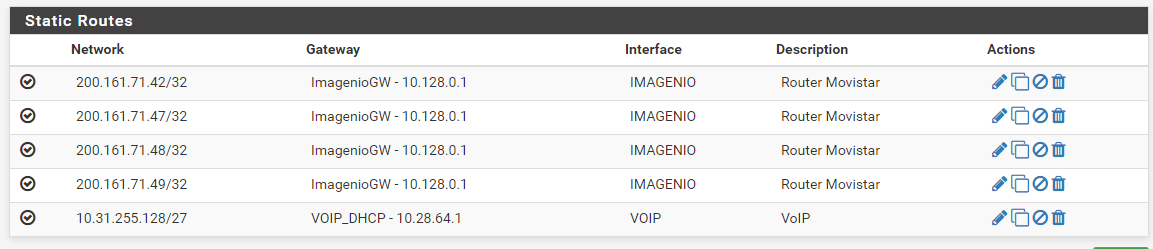

Como decía, lo del ping no es una prueba fiable, a mi tampoco me responde al ping y me funciona bien. Te dejo las entradas de la tabla de rutas que corresponden al servicio VoIP:

10.23.224.0/19 link#10 U em0.3 <IP in. VoIP> link#10 UHS lo0 10.31.255.128/27 10.23.224.1 UGS em0.3Respecto a los datos de la interfaz, lo tengo puesto por DHCP y me asigna la netmask 255.255.224.0. Tu estás con otra,.. ¿no?

Jorge,

Puedes mostrarme tu NAT outbound e inbound de esa interfaz? Y una captura de tcpdump -vvv que muestre el intercambio DHCP? quita los datos que sean sensibles.

Hay algo que no cuadra, efectivamente tengo esta IP:: ifconfig ix0.3 ix0.3: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> metric 0 mtu 1500 options=600003<RXCSUM,TXCSUM,RXCSUM_IPV6,TXCSUM_IPV6> ether e0:41:36:c8:de:30 inet6 fe80::ae1f:6bff:fe46:ca5c%ix0.3 prefixlen 64 scopeid 0xf inet 10.22.71.3 netmask 0xffffc000 broadcast 10.22.127.255 nd6 options=21<PERFORMNUD,AUTO_LINKLOCAL> media: Ethernet autoselect (1000baseT <full-duplex,rxpause,txpause>) status: active vlan: 3 vlanpcp: 0 parent interface: ix0 groups: vlan : netstat -r | grep ix0 10.22.64.0/18 link#15 U ix0.3 10.31.105.0/27 10.22.64.1 UGS ix0.3 10.31.255.128/27 10.22.64.1 UGS ix0.3Voy a restablecer la interfaz y ver si cambia algo. Quitare RIP tambien, y con tcpdump sacare las rutas que me den, y las pondre manualmente, que es lo que hice.

Uso direcciones 10.1. en mi LAN (10.1.x.0 donde x es cada VLAN que uso para asuntos separados). Pero no veo ninguna mask en conflicto (Imagenio si es incompatible con esto por la mascara de /8 o /9 que usan). Imagenio me da igual y no lo tengo configurado, ni interfaz ni nada.@virusbcn si puedes replicar los comandos de arriba seria genial, asi al menos sabemos que config os estan dando. No entiendo las diferencias con la mia.

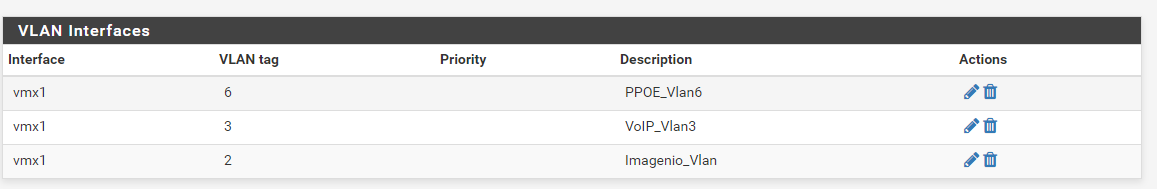

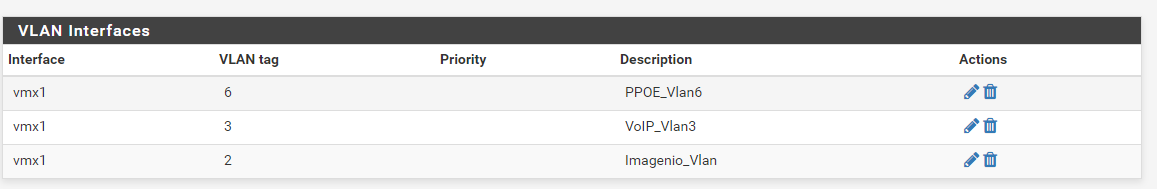

Tambien una captura de como teneis las interfaces y vlan asignadas de la ONT.

La mac del Mitrastar esta clonada.

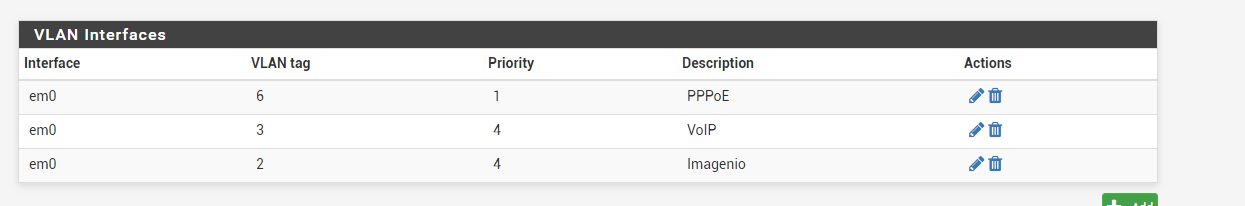

Las VLAN las tengo así:

No me queda claro: ¿Estás por DHCP o le estás metiendo una estática a la interfaz VoIP?

La interfaz de VoIP la tengo en DHCP con MTU 1492, la PPPoE:

No me deja ahora mismo obtener el log de la negociación de DHCP, te lo paso luego si puedo.

-

Nada de eso esta fuera de lo comun, lo tengo igual, salvo el tema de clonar la Mac, desconozco si tu haces lo mismo.

Puedes tirar de shell:tcpdump -vvv em0.3Basta con desactivar la interfaz VOIP, guardar, reactivar, guardar y aplicar la conf. O desde el status de interfaces, dar a renew.

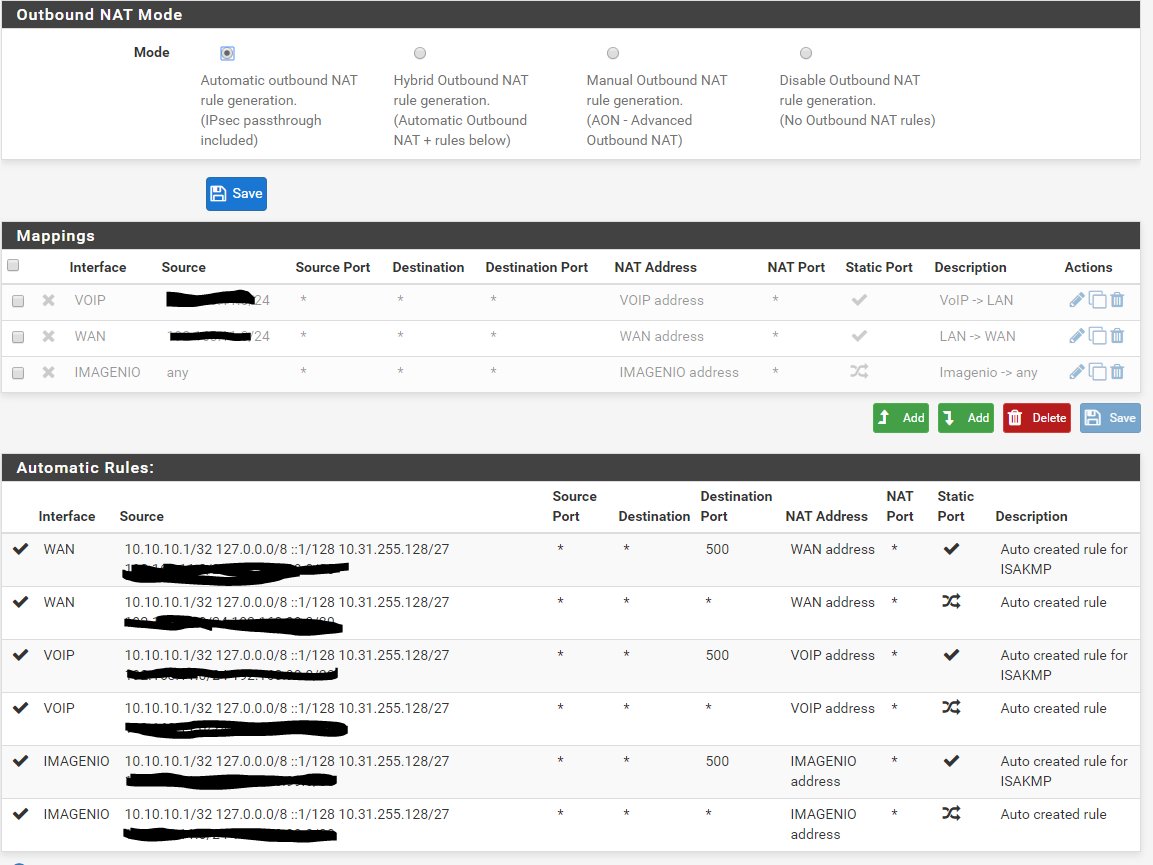

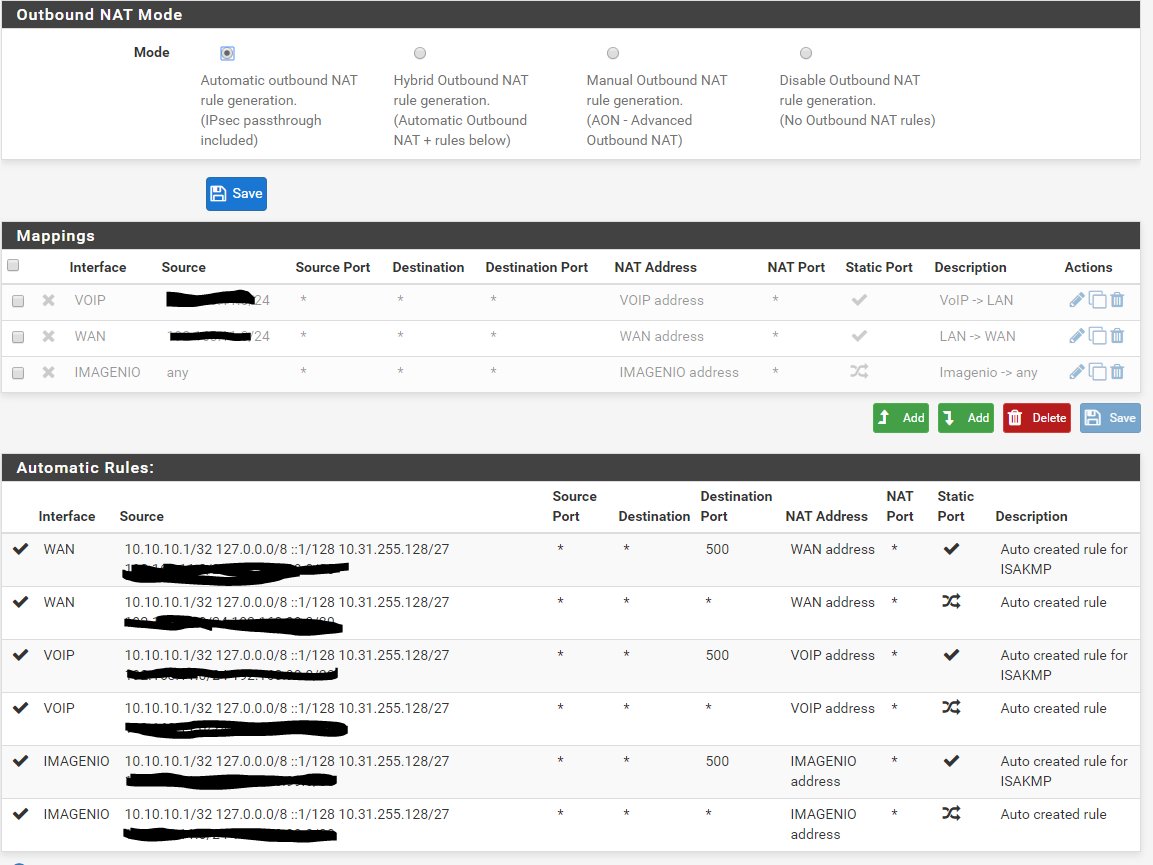

Nuestras IPs son distintas para la GW y demas. Hay que ver que tienes de NAT, mi outbound es hibrida.

Tienes alguna regla en el FW?edit: estoy por DHCP.

-

ifconfig vmx1.3 vmx1.3: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> metric 0 mtu 1500 ether 00:0c:29:b0:af:49 inet6 fe80::20c:29ff:feb0:af49%vmx1.3 prefixlen 64 scopeid 0x8 inet 10.28.72.101 netmask 0xffffe000 broadcast 10.28.95.255 nd6 options=21<PERFORMNUD,AUTO_LINKLOCAL> media: Ethernet autoselect status: active vlan: 3 vlanpcp: 0 parent interface: vmx1 groups: vlannetstat -r | grep vmx1.3 10.28.64.0/19 link#8 U vmx1.3 10.31.255.128/27 10.28.64.1 UGS vmx1.3 fe80::%vmx1.3/64 link#8 U vmx1.3

-

@virusbcn said in [SOLUCIONADO] PfSense e Imagenio:

ifconfig vmx1.3 vmx1.3: flags=8843<UP,BROADCAST,RUNNING,SIMPLEX,MULTICAST> metric 0 mtu 1500 ether 00:0c:29:b0:af:49 inet6 fe80::20c:29ff:feb0:af49%vmx1.3 prefixlen 64 scopeid 0x8 inet 10.28.72.101 netmask 0xffffe000 broadcast 10.28.95.255 nd6 options=21<PERFORMNUD,AUTO_LINKLOCAL> media: Ethernet autoselect status: active vlan: 3 vlanpcp: 0 parent interface: vmx1 groups: vlannetstat -r | grep vmx1.3 10.28.64.0/19 link#8 U vmx1.3 10.31.255.128/27 10.28.64.1 UGS vmx1.3 fe80::%vmx1.3/64 link#8 U vmx1.3

Hm, nada distinto. Tenemos las mismas config excepto que yo paso de Imagenio. Vaya tema, igual el problema esta con el NAT o algo mas???

-

Y que tal teneis el NAT outbound?

(en /firewall_nat_out.php)

-

Habilitado RIPv2 en Imagenio y VoIP

Por cierto.. una pregunta tonta... veo que tienes configuradas las prioridades en las VLAN Wan, VoIP e Imagenio, la 7 era la más prioritaria y la 0 la menos ???? te lo pregunto porque cuando meto una buena descarga tengo microcortes en las emisiones de Imagenio y por mucho que juego con el trafic shapping no consigo dejarlo fino ....

-

@virusbcn said in [SOLUCIONADO] PfSense e Imagenio:

Habilitado RIPv2 en Imagenio y VoIP

Por cierto.. una pregunta tonta... veo que tienes configuradas las prioridades en las VLAN Wan, VoIP e Imagenio, la 7 era la más prioritaria y la 0 la menos ???? te lo pregunto porque cuando meto una buena descarga tengo microcortes en las emisiones de Imagenio y por mucho que juego con el trafic shapping no consigo dejarlo fino ....

Una cosa: borrar las rutas de NAT outgoing es un poco innecesario... tus direcciones internas probablemente las estas filtrando por montones de vias, WebRTC por ejemplo. Lo digo porque en este caso si que ayuda ver tus rutas con las direcciones internas. Si alguien tiene acceso ya para que esa info le sea util no necesita saberlas de antemano ;P (acceso L2 dentro de tu red me refiero...).

El tema de traffic shaping lo podemos ver pero es probable que sean varias cosas, desde el HW que usas para pfsense, a tunables que no tienes bien ajustados, falta de capacidad en multihilo... ugh. Con el TS ademas ya metes muchas incognitas. A nivel de switching, si tienes equipos gestionables, suele haber cosas especificas para mejorar el multicast IGMP y otras cosas. Y si lo haces mal puedes estar bombardeando la red con multicast de IGMP y eso puede estar puteando bastante al FW, especialmente si no lo corres en un HW potente. Mira quitando pasos intermedios si ayuda.

Mandame PM si no quieres poner las capturas con las direcciones. Yo no tengo reglas de NAT aun para salir por la interfaz VOIP pero probando desde el FW no he sido capaz de llegar al registrar SIP en su puerto 5070. Sinceramente estoy quedandome sin opciones. Es muy raro porque tenemos todo igual por lo demas.

Puedes probar a correr esto:

nmap -P0 -vvv -p5070 -sU -A 10.31.255.134A ver que te dice.

Y si puedes mirar lo que puse de tcpdump mejor que mejor. Alguna discrepancia tiene que haber en nuestras configs.

-

@mwave said in [SOLUCIONADO] PfSense e Imagenio:

tcpdump -vvv -i ix0.3

Lo de borrar direcciones internas ya es por costumbre sana, de todas formas es una 192.168.x.x /24 típica, pero no he creado nada en Outbound NAT como ves está en automático.

Respecto al traffic shaping lo tengo virtualizado con vmware en un Xeon nuevecito potente, y viendo las estadísticas por hardware no es, creo que algo no hago bien con el traffic shaping con el tema de las VLAN y demás, por eso te preguntaba el motivo de priorizar en las VLAN, el 7 era el más que más prioridad tiene ??Te paso las capturas del tcpdump, el nmap no lo tengo instalado, ¿está como paquete en la GUI?

10.28.72.101 > 10.28.64.1: ICMP echo request, id 7133, seq 11336, length 8 09:25:34.134447 IP (tos 0x0, ttl 64, id 41778, offset 0, flags [none], proto ICMP (1), length 28) 10.28.72.101 > 10.28.64.1: ICMP echo request, id 7133, seq 11337, length 8 09:25:34.667312 IP (tos 0x0, ttl 64, id 64576, offset 0, flags [none], proto ICMP (1), length 28) 10.28.72.101 > 10.28.64.1: ICMP echo request, id 7133, seq 11338, length 8 09:25:34.688670 IP (tos 0x0, ttl 1, id 21240, offset 0, flags [none], proto UDP (17), length 412) 10.28.72.101.router > rip2-routers.mcast.net.router: [udp sum ok] RIPv2, Response, length: 384, routes: 19 or less AFI IPv4, 10.10.10.1/32, tag 0x0000, metric: 1, next-hop: self AFI IPv4, 10.28.64.0/19, tag 0x0000, metric: 1, next-hop: self AFI IPv4, 10.31.255.128/27, tag 0x0000, metric: 16, next-hop: 10.28.64.1 AFI IPv4, 10.128.0.0/9 , tag 0x0000, metric: 1, next-hop: self AFI IPv4, 33.red-x-x-x.dynamicip.rima-tde.net/32, tag 0x0000, metric: 1, next-hop: self AFI IPv4, 172.26.22.0/26, tag 0x0000, metric: 3, next-hop: self AFI IPv4, 172.26.22.56/29, tag 0x0000, metric: 3, next-hop: self AFI IPv4, 172.26.23.0/27, tag 0x0000, metric: 4, next-hop: self AFI IPv4, 172.26.23.3/32, tag 0x0000, metric: 3, next-hop: self AFI IPv4, 172.26.23.4/32, tag 0x0000, metric: 3, next-hop: self AFI IPv4, 172.26.23.5/32, tag 0x0000, metric: 3, next-hop: self AFI IPv4, 172.26.23.23/32, tag 0x0000, metric: 3, next-hop: self AFI IPv4, 172.26.23.24/32, tag 0x0000, metric: 3, next-hop: self AFI IPv4, 172.26.23.30/32, tag 0x0000, metric: 3, next-hop: self AFI IPv4, 172.26.80.0/21, tag 0x0000, metric: 3, next-hop: self AFI IPv4, 192.168.11.0/24, tag 0x0000, metric: 1, next-hop: self AFI IPv4, 192.168.99.1/32, tag 0x0000, metric: 1, next-hop: self AFI IPv4, 192.168.99.2/32, tag 0x0000, metric: 1, next-hop: self AFI IPv4, 192.168.144.1/32, tag 0x0000, metric: 1, next-hop: self 0x0000: 0202 0000 0002 0000 0a0a 0a01 ffff ffff 0x0010: 0000 0000 0000 0001 0002 0000 0a1c 4000 0x0020: ffff e000 0000 0000 0000 0001 0002 0000 0x0030: 0a1f ff80 ffff ffe0 0a1c 4001 0000 0010 0x0040: 0002 0000 0a80 0000 ff80 0000 0000 0000 0x0050: 0000 0001 0002 0000 5027 dc21 ffff ffff 0x0060: 0000 0000 0000 0001 0002 0000 ac1a 1600 0x0070: ffff ffc0 0000 0000 0000 0003 0002 0000 0x0080: ac1a 1638 ffff fff8 0000 0000 0000 0003 0x0090: 0002 0000 ac1a 1700 ffff ffe0 0000 0000 0x00a0: 0000 0004 0002 0000 ac1a 1703 ffff ffff 0x00b0: 0000 0000 0000 0003 0002 0000 ac1a 1704 0x00c0: ffff ffff 0000 0000 0000 0003 0002 0000 0x00d0: ac1a 1705 ffff ffff 0000 0000 0000 0003 0x00e0: 0002 0000 ac1a 1717 ffff ffff 0000 0000 0x00f0: 0000 0003 0002 0000 ac1a 1718 ffff ffff 0x0100: 0000 0000 0000 0003 0002 0000 ac1a 171e 0x0110: ffff ffff 0000 0000 0000 0003 0002 0000 0x0120: ac1a 5000 ffff f800 0000 0000 0000 0003 0x0130: 0002 0000 c0a8 0b00 ffff ff00 0000 0000 0x0140: 0000 0001 0002 0000 c0a8 6301 ffff ffff 0x0150: 0000 0000 0000 0001 0002 0000 c0a8 6302 0x0160: ffff ffff 0000 0000 0000 0001 0002 0000 0x0170: c0a8 9001 ffff ffff 0000 0000 0000 0001 09:25:35.177869 IP (tos 0x0, ttl 64, id 4878, offset 0, flags [none], proto ICMP (1), length 28) 10.28.72.101 > 10.28.64.1: ICMP echo request, id 7133, seq 11339, length 8 09:25:35.702122 IP (tos 0x0, ttl 64, id 61923, offset 0, flags [none], proto ICMP (1), length 28) 10.28.72.101 > 10.28.64.1: ICMP echo request, id 7133, seq 11340, length 8 09:25:36.231148 IP (tos 0x0, ttl 64, id 13724, offset 0, flags [none], proto ICMP (1), length 28) 10.28.72.101 > 10.28.64.1: ICMP echo request, id 7133, seq 11341, length 8 09:25:36.744301 IP (tos 0x0, ttl 64, id 8416, offset 0, flags [none], proto ICMP (1), length 28) 10.28.72.101 > 10.28.64.1: ICMP echo request, id 7133, seq 11342, length 8 09:25:37.267027 IP (tos 0x0, ttl 64, id 62054, offset 0, flags [none], proto ICMP (1), length 28) 10.28.72.101 > 10.28.64.1: ICMP echo request, id 7133, seq 11343, length 8 09:25:37.803819 IP (tos 0x0, ttl 64, id 65006, offset 0, flags [none], proto ICMP (1), length 28) 10.28.72.101 > 10.28.64.1: ICMP echo request, id 7133, seq 11344, length 8 09:25:38.344789 IP (tos 0x0, ttl 64, id 40660, offset 0, flags [none], proto ICMP (1), length 28) -

Joooderrr con el nmap ... ahí va !!!!

nmap -P0 -vvv -p5070 -sU -A 10.31.255.134 Warning: The -P0 option is deprecated. Please use -Pn Starting Nmap 7.70 ( https://nmap.org ) at 2020-01-24 12:33 CET NSE: Loaded 148 scripts for scanning. NSE: Script Pre-scanning. NSE: Starting runlevel 1 (of 2) scan. Initiating NSE at 12:33 Completed NSE at 12:33, 0.00s elapsed NSE: Starting runlevel 2 (of 2) scan. Initiating NSE at 12:33 Completed NSE at 12:33, 0.00s elapsed Initiating Parallel DNS resolution of 1 host. at 12:33 Completed Parallel DNS resolution of 1 host. at 12:33, 0.00s elapsed DNS resolution of 1 IPs took 0.00s. Mode: Async [#: 3, OK: 0, NX: 1, DR: 0, SF: 0, TR: 1, CN: 0] Initiating UDP Scan at 12:33 Scanning 10.31.255.134 [1 port] Completed UDP Scan at 12:33, 2.08s elapsed (1 total ports) Initiating Service scan at 12:33 Scanning 1 service on 10.31.255.134 Completed Service scan at 12:35, 97.94s elapsed (1 service on 1 host) Initiating OS detection (try #1) against 10.31.255.134 sendto in send_ip_packet_sd: sendto(6, packet, 60, 0, 10.31.255.134, 16) => Permission denied Offending packet: TCP 10.28.72.101:39179 > 10.31.255.134:35397 A ttl=58 id=5219 iplen=60 seq=1071234744 win=32768 <wscale 10,nop,mss 265,timestamp 4294967295 0,sackOK> sendto in send_ip_packet_sd: sendto(6, packet, 60, 0, 10.31.255.134, 16) => Permission denied Offending packet: TCP 10.28.72.101:39180 > 10.31.255.134:35397 FPU ttl=45 id=35330 iplen=60 seq=1071234744 win=65535 <wscale 15,nop,mss 265,timestamp 4294967295 0,sackOK> sendto in send_ip_packet_sd: sendto(6, packet, 60, 0, 10.31.255.134, 16) => Permission denied Offending packet: TCP 10.28.72.101:39179 > 10.31.255.134:35397 A ttl=43 id=24942 iplen=60 seq=1071234744 win=32768 <wscale 10,nop,mss 265,timestamp 4294967295 0,sackOK> sendto in send_ip_packet_sd: sendto(6, packet, 60, 0, 10.31.255.134, 16) => Permission denied Offending packet: TCP 10.28.72.101:39180 > 10.31.255.134:35397 FPU ttl=53 id=24808 iplen=60 seq=1071234744 win=65535 <wscale 15,nop,mss 265,timestamp 4294967295 0,sackOK> sendto in send_ip_packet_sd: sendto(6, packet, 60, 0, 10.31.255.134, 16) => Permission denied Offending packet: TCP 10.28.72.101:39179 > 10.31.255.134:35397 A ttl=56 id=54181 iplen=60 seq=1071234744 win=32768 <wscale 10,nop,mss 265,timestamp 4294967295 0,sackOK> sendto in send_ip_packet_sd: sendto(6, packet, 60, 0, 10.31.255.134, 16) => Permission denied Offending packet: TCP 10.28.72.101:39180 > 10.31.255.134:35397 FPU ttl=50 id=37655 iplen=60 seq=1071234744 win=65535 <wscale 15,nop,mss 265,timestamp 4294967295 0,sackOK> sendto in send_ip_packet_sd: sendto(6, packet, 60, 0, 10.31.255.134, 16) => Permission denied Offending packet: TCP 10.28.72.101:39179 > 10.31.255.134:35397 A ttl=46 id=25375 iplen=60 seq=1071234744 win=32768 <wscale 10,nop,mss 265,timestamp 4294967295 0,sackOK> sendto in send_ip_packet_sd: sendto(6, packet, 60, 0, 10.31.255.134, 16) => Permission denied Offending packet: TCP 10.28.72.101:39180 > 10.31.255.134:35397 FPU ttl=42 id=42036 iplen=60 seq=1071234744 win=65535 <wscale 15,nop,mss 265,timestamp 4294967295 0,sackOK> Retrying OS detection (try #2) against 10.31.255.134 sendto in send_ip_packet_sd: sendto(6, packet, 60, 0, 10.31.255.134, 16) => Permission denied Offending packet: TCP 10.28.72.101:39179 > 10.31.255.134:44389 A ttl=43 id=40848 iplen=60 seq=488302888 win=32768 <wscale 10,nop,mss 265,timestamp 4294967295 0,sackOK> sendto in send_ip_packet_sd: sendto(6, packet, 60, 0, 10.31.255.134, 16) => Permission denied Offending packet: TCP 10.28.72.101:39180 > 10.31.255.134:44389 FPU ttl=55 id=37622 iplen=60 seq=488302888 win=65535 <wscale 15,nop,mss 265,timestamp 4294967295 0,sackOK> Omitting future Sendto error messages now that 10 have been shown. Use -d2 if you really want to see them. Initiating Traceroute at 12:35 Completed Traceroute at 12:35, 9.07s elapsed Initiating Parallel DNS resolution of 2 hosts. at 12:35 Completed Parallel DNS resolution of 2 hosts. at 12:35, 0.01s elapsed DNS resolution of 2 IPs took 0.01s. Mode: Async [#: 3, OK: 0, NX: 2, DR: 0, SF: 0, TR: 2, CN: 0] NSE: Script scanning 10.31.255.134. NSE: Starting runlevel 1 (of 2) scan. Initiating NSE at 12:35 Completed NSE at 12:35, 0.03s elapsed NSE: Starting runlevel 2 (of 2) scan. Initiating NSE at 12:35 Completed NSE at 12:35, 0.02s elapsed Nmap scan report for 10.31.255.134 Host is up, received user-set. Scanned at 2020-01-24 12:33:52 CET for 118s PORT STATE SERVICE REASON VERSION 5070/udp open|filtered vtsas no-response Too many fingerprints match this host to give specific OS details TCP/IP fingerprint: SCAN(V=7.70%E=4%D=1/24%OT=%CT=%CU=%PV=Y%G=N%TM=5E2AD696%P=amd64-portbld-freebsd11.2) U1(R=N) IE(R=N) TRACEROUTE (using proto 1/icmp) HOP RTT ADDRESS 1 3.24 ms 10.28.64.1 2 -- 10.31.48.33 3 ... 30 NSE: Script Post-scanning. NSE: Starting runlevel 1 (of 2) scan. Initiating NSE at 12:35 Completed NSE at 12:35, 0.00s elapsed NSE: Starting runlevel 2 (of 2) scan. Initiating NSE at 12:35 Completed NSE at 12:35, 0.00s elapsed Read data files from: /usr/local/share/nmap OS and Service detection performed. Please report any incorrect results at https://nmap.org/submit/ . Nmap done: 1 IP address (1 host up) scanned in 119.97 seconds Raw packets sent: 121 (8.204KB) | Rcvd: 3 (248B) -

Gracias! Sigo igual, sin resolver.

Que reglas tienes para salir de la LAN a la WAN VOIP? alguna que redirija la GW? Al final he cogido un DID/numero de un proveedor y pondre asterisk. Es una putada pero no consigo encontrar el punto de fallo.

-

El lunes te lo miro, qué proveedor has cogido el ddi?? Hay tantos y con tantos precios... Algún día me meteré con Openser o ahora kamaillo....

Lo del tema de la prioridad de las vlan, perdona que insista.. 0 o 7 es el más prioritario??? -

Buenos dias!

Gran manual y gran ayuda por parte de todos.

He conseguido que funcione Internet + IPTV en casa, con un HGU Mitrastar y pfSense en 2 decodificadores al mismo tiempo pero... Pero sigo teniendo problemas con el VOD. Siguiendo el manual el VOD no funciona.

Si creo una regla NAT 1:1 a uno de los dos decos, en ese deco funciona perfecto, pero sigo sin poder usar el VOD en el otro.

Hay algun modo de poder usar los 2 decos con VOD?Muchas gracias!

-

Esta guía la verdad me ha orientado muchísimo en el camino que he tomado. Dado esto, me he molestado (bueno, me estoy molestando) en preparar una noob guide totalmente actualizada. Mi setup actual es ONT G-010G-P (como las que ponen en Vodafone y en varios operadores) un freepbx y un pfsense. Me meteré ahora con la IPTV a ver si consigo los datos de las ip estáticas dado que el dump del hgu no es compatible con la web de noltari para sacar las ip. En cuanto finalice la guía os la puedo presentar como tal para futuras intervenciones. Incluye fotos y todo. Un saludo a todos. Espero vuestras opiniones.

-

@virusbcn más alto más prioridad.

-

@JORGITO_YKE Buenas Jorgito!

Si necesitas ayuda para sacar las IPs del HGU avisa y te echo una mano. Tienes que bajar el firmware de version porque con las ultimas versiones el dump sale encriptado. Yo he usado el firmware b31, una vez instalado no he tenido ningun problema para sacar el dump.

Porque has cambiado el HGU por una ONT? Da mejor resultado?

Yo he conseguido que funcione con el HGU + pfSense, tengo IPTV en 2 decos diferentes (wifi y ethernet) pero el VOD solo funciona en uno de ellos :(

Un saludo! -

@jcabello7 el ONT es un vulgar conversor de medios, el router supongo que dejándolo en mopuesto ya no natea (supongo que queda casi todo al margen, pero bueno quien sabe jaja). Para mi la ONT como cacharrillo ocupa menos y tiene menos historia que un router como tal y algo mucho más importante es que sé a ciencia cierta que no se va a actualizar ;) y entre otras aprovecho los HGU para colgar unas wifis más, que tenía unos puntos negros en la vivienda. Vamos, que mato varios pájaros de un tiro.

Yo también tengo dos decos porque tengo dos líneas (una ip fija y otra dinámica), hice ahí unas gestiones al contratar aprovechando una oferta y los colgué de la misma línea.

(Ya veremos como se porta la infraestructura con multiwan )

)Lo del VOD tengo que probar (te informaré con lo que obtenga) ya que con la tv aún estoy desnudo ya que no acabé de tocar

Con el tema de las ip rebuscando y no iba desencaminado al final las tengo delante según explican en el foro de Movistar:

https://comunidad.movistar.es/t5/Soporte-Fibra-y-ADSL/Mitrastar-GPT-2541GNAC-nuevo-firm-y-gestión-directa-de-VLAN-s/m-p/3698918

No obstante te agradezco mucho el detalle. Yo tengo el firmware virus de los últimos jaja. Iré informando de los progresos a ver si solventamos entre todos las cosas.

Un saludo!

-

Buenas a todos,

Soy un poco nuevo con esto del pfsense, pero estoy teniendo ciertos problemillas con el tema de imagenio, y me gustaria saber si alguien me pudiera orientar. He seguido el manual de @donizt pero sin mucho exito en el tema de hacer funcionar el imagenio.

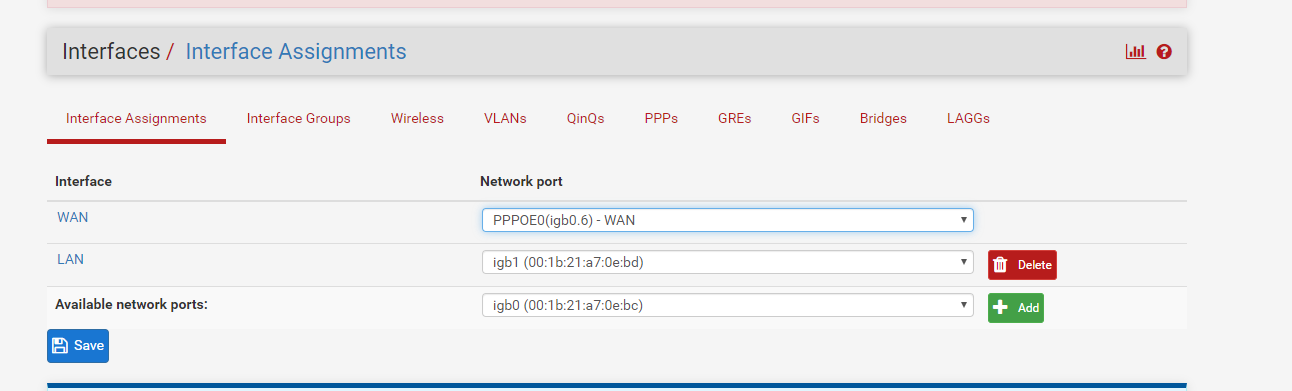

Empezando por el principio, no he conseguido hacer que me funcione ningun servicio bajo la configuracion de VLANs, es decir, si pongo mi actual router (HGU RTF3505VW) en modo bridging para la vlan 6 que es la que lleva el pppoe, consigo hacer la conexion pppoe con el pfsense, pero siempre y cuando no configure ninguna VLAN en la interfaz WAN, como intente poner la VLAN6 en esa interfaz y luego ponerle el pppoe, no consigo que conecte. No se si esto le esta pasando a alguien mas o si puede ser un problema el no configurar la VLAN6 en dicha interfaz, ya que entiendo que la voz y el imagenio van por distintas.

Luego el otro problema que estoy teniendo es cuando intento hacer funciona el imagenio bajo pfsense. Pense en dejar el imagenio conectado directamente al router, pero debido a la distancia que los separa, seria tirar 1 cable larguisimo solamente para eso, por eso estoy intentando hacer funcionar el imagenio por el pfsense, para luego hacer una vlan solamente para el. Ahora bien he conseguido la ipv4 que me da movistar para el imagenio que es una 10.75.x.x/10, con una puerta de enlace 10.64.0.x pero aunque parece que pfsense conecta con el router si le meto estos datos, no parece que el trafico multicast pase, cosa que sin tener esta red en la VLAN2, a lo mejor ni funcionaria. Lo que tambien me he dado cuenta es que si no tengo el decodificador encendido, no veo trafico multicast por mi red, o por lo menos es lo que veo desde el wireshark, el cual me reporta las ips de origen y destino: 172.23.61.201 y 239.0.5.185.Me podriais orientar un poco, para saber si lo que me esta pasando es normal? O como deberia de orientar mis problemas.

Un saludo

-

La tv funcionando, en un principio utilizando la solución de @donizt con NAT 1:1 (aun siendo peligroso porque abres bastante la seguridad). Estaré a las espera de hardware con mas lanes para el sistema y aislare los descos en una VLAN específica para no poner en riesgo la propia LAN. El único fallo que le veo es que hay que usar un switch con capacidad de VLAN (es mi caso) o varios switches separados mas económicos (podría ser una solución para todos los públicos). Cuando me venga todo postearé para ver como se porta el tema con los dos descos así como la aplicación de movistar tv (la de las smart tv o móviles).

-

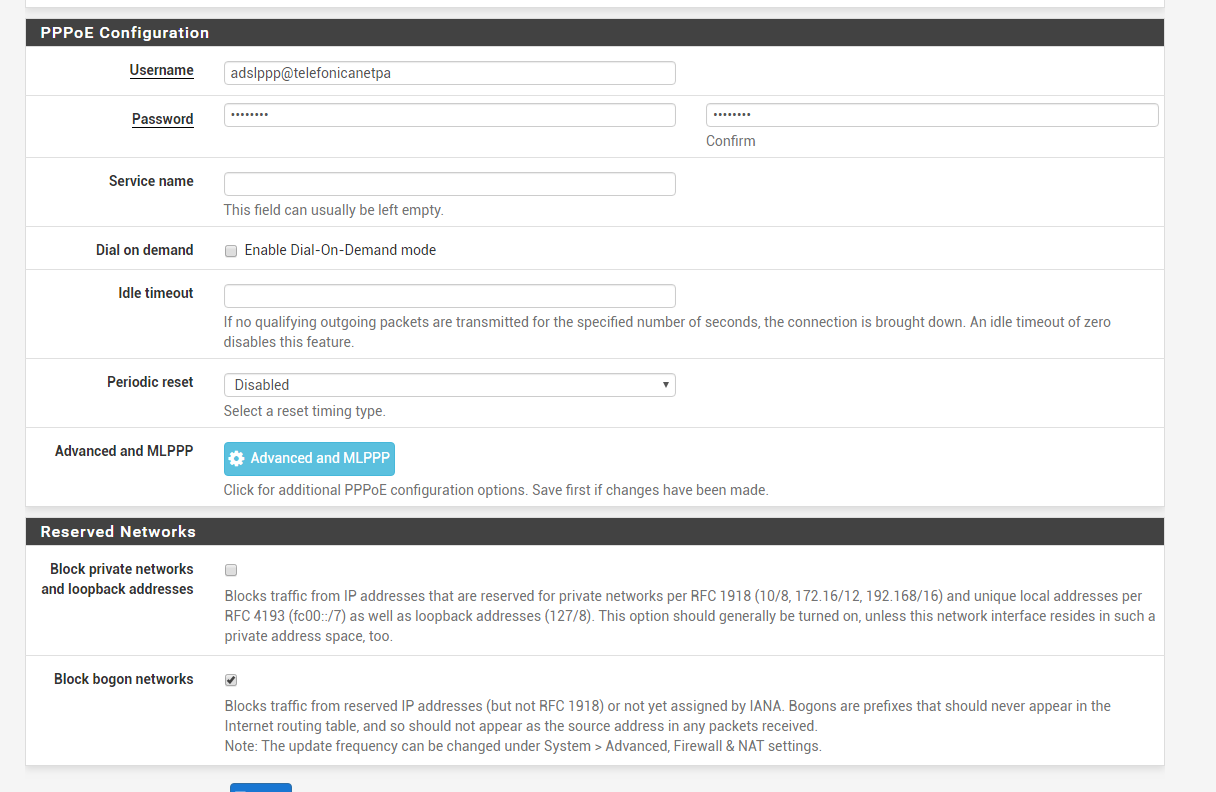

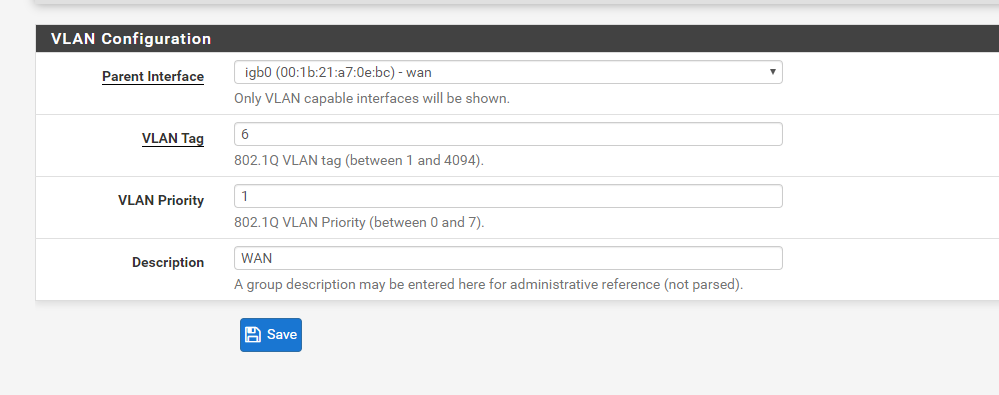

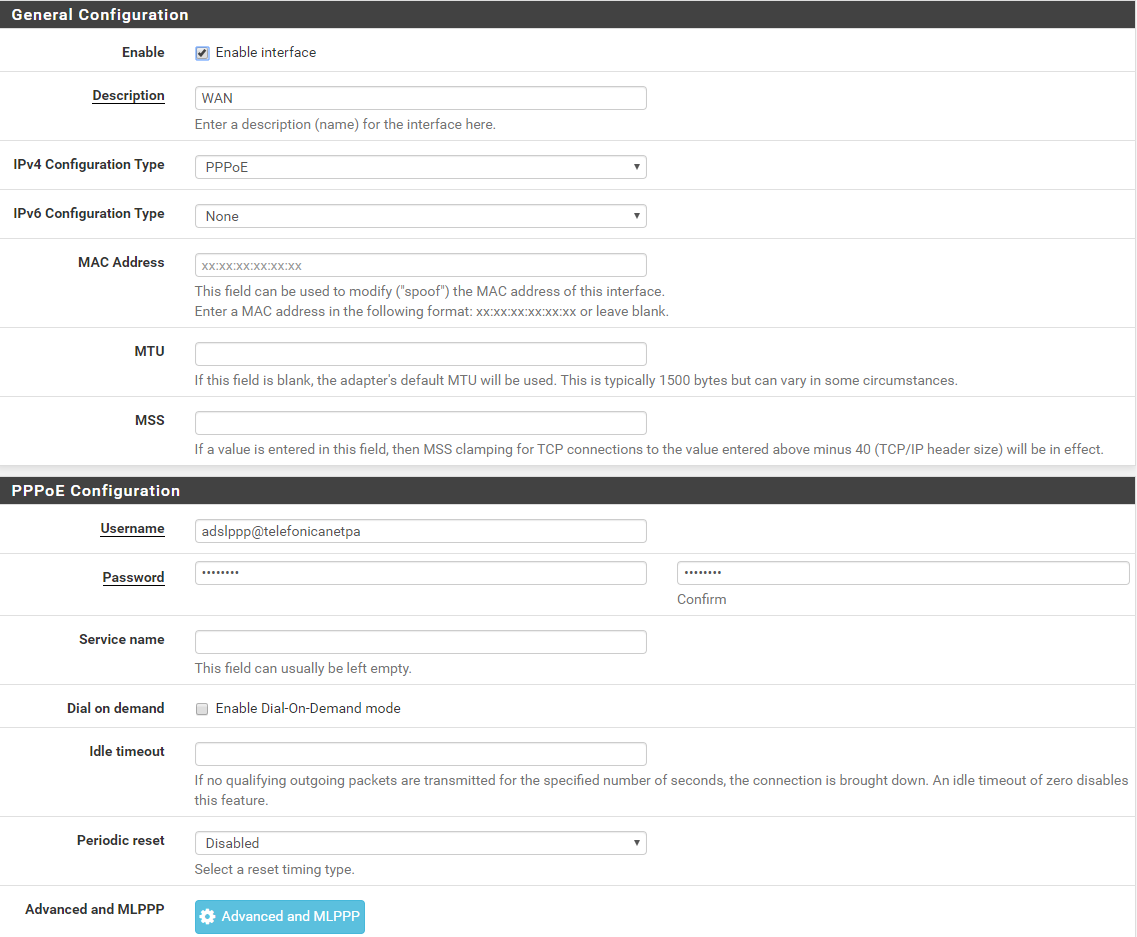

@el_pedriyo los pasos son sencillos, en teoría deberías de haber hecho lo siguiente supongo

paso 1: crearte una VLAN tag 6 priority 1

paso 2: crearte un PPPoE sobre la VLAN 6. User/pass adslppp@telefonicanetpa adslppp.

paso 3: configurar la WAN, lo mismo, PPPoE, MTU 1492, mismo user pass y block bogon networks marcado.

paso 4: asignarle la VLAN PPPoE de antes a esa interfaz.

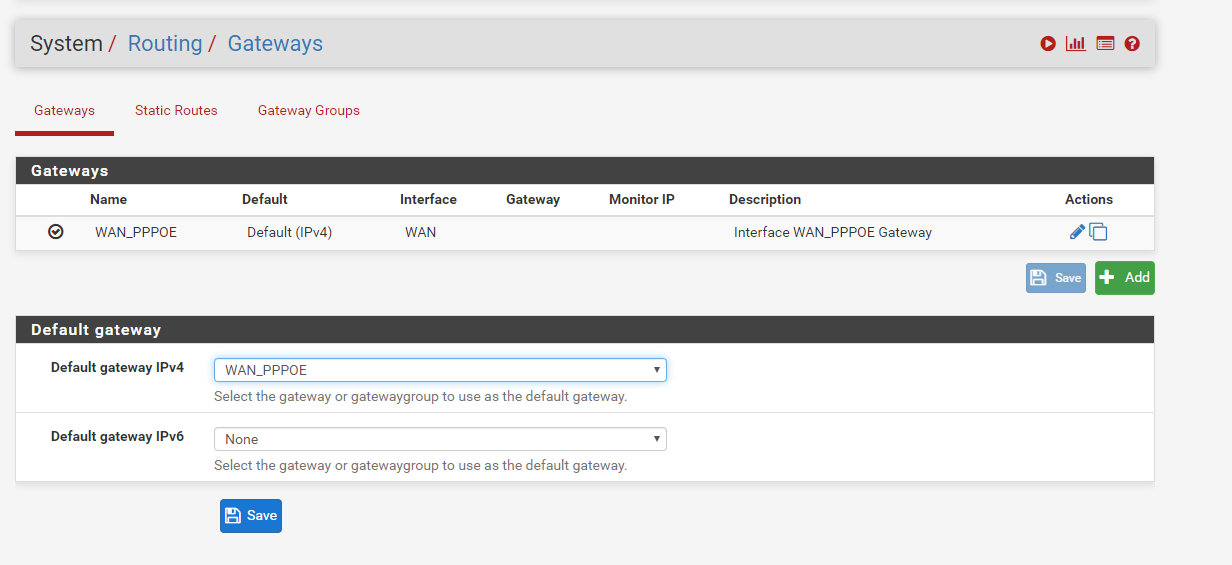

paso 5: system>routing>gateways. Te aparecerá automático, seleccionas la WAN que acabas de configurar.Con esto saldrías únicamente a internet, comprueba estos casos y nos cuentas a ver. Después ya jugaremos con la tv y la voip (si te hace falta)

Un saludo.

-

Buenas @JORGITO_YKE

Efectivamente he probado justamente esos pasos varias veces durante los ultimos dias, y la unica forma que tengo de hacer funcionar el pppoe es sin meterle la VLAN6 al pfsense.

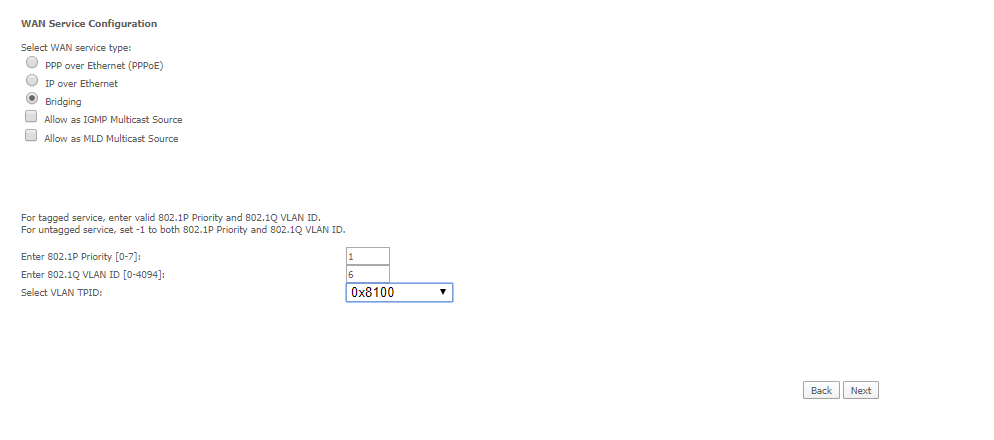

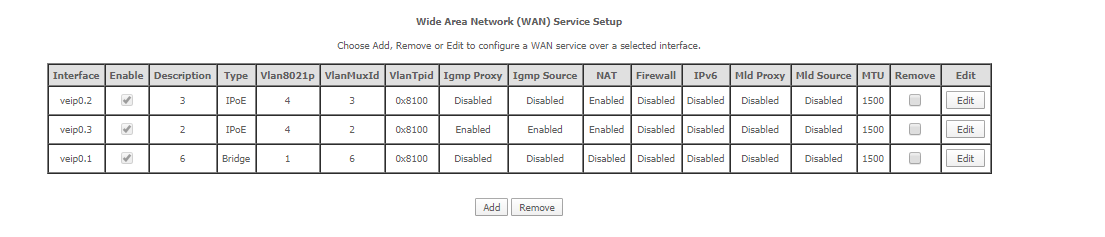

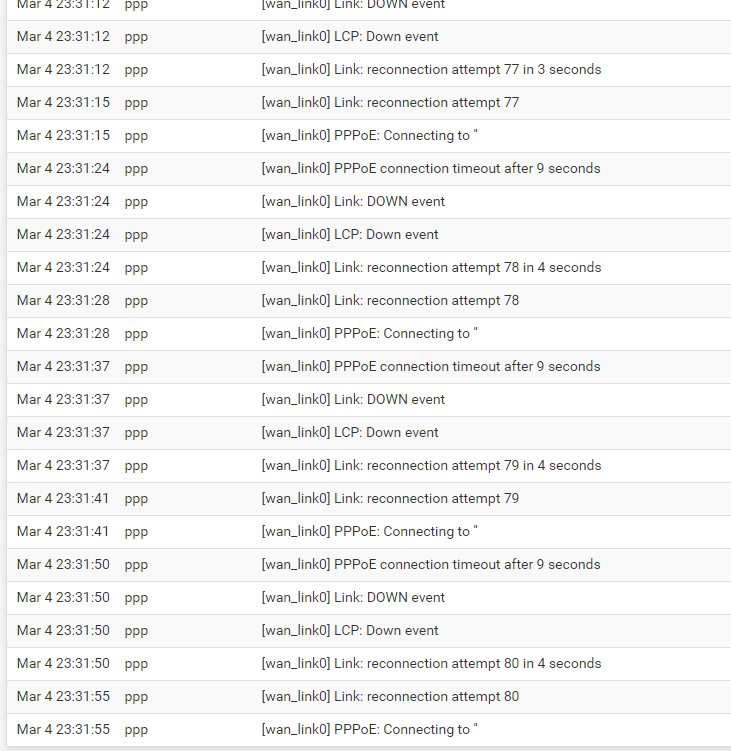

Te paso captura de los ajustes que ahora mismo tengo tanto en el router de movistar como pfsense, a ver si podeis ver algo que se me haya pasado. Lo unico que no he conseguido es poner el MTU del pppoe a 1492 ya que el router me lo deja en 1500 como podeis ver al hacerle el bridge.

Como podreis ver el pfsense ha intentado hacer la conexion con el router unas 80 veces sin conseguirlo, eso ha sido en unos 8 minutos que le deje mas o menos.