Externe statische IP per VPN auf DMZ routen

-

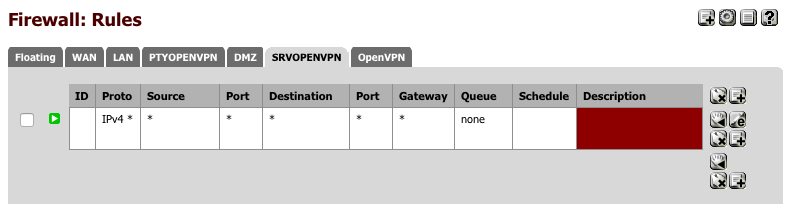

Ich habe nun per "Interface -> Assign" ein neues Interface "SRVOPENVPN" auf dem Network Port ovpns1() erzeugt. Bei "Firewall -> Rules -> OpenVPN" wurde die vorhandene Rule deaktiviert, bei "FireWall -> Rules -> SRVOPENVPN" eine neue Rule angelegt:

Anschliessend unter "Status -> OpenVPN" einmal den OpenVPN Server neu starten lassen. Jetzt funktioniert der Connect zum OpenVPN-Server einwandfrei und ich komme wieder wie gewohnt ins interne LAN-Netz. Unter "Firewall -> Rules -> PTYOPENVPN" kann man nun gezielt einstellen, welche Ports für welchen Ziel-Host geöffnet werden sollen, unabhängig vom bereits vorhandenen 1:1 NAT.

Eine Zusatzfrage hätte ich noch:

Angenommen, ich würde nur die eine verfügbare VPN-IP nutzen wollen und die Ports gezielt per "Firewall -> NAT -> Port Forward" umleiten, also kein 1:1 NAT - die zugehörigen Firewall-Rules werden dabei ohnehin automatisch mit erstellt, aber sind dann noch zusätzliche Einstellungen beim Outbound notwendig? -

Ja, das hatte ich, glaub ich, zuvor schon erwähnt.

Damit du mit deiner VPN-IP aus dem Netz rausgehst, ist Outbound NAT nötig, ansonsten hätten die Pakete die interne IP des Rechners als Quell-IP und würden im Internet verworfen werden.

1:1 NAT macht eben beides, inbound und outbound NAT. Wenn du die Regel verwirftst, musst du dafür eine gesonderte Outbound NAT Regel anlegen, die so aussehen könnte.Ich nehme dafür an, dass du verschiedene Ports an mehrere Rechner weiterleiten möchtest, ansonsten könntest du es ja auch beim 1:1 NAT belassen.

Lege erst einen IP-Alias für alle Rechner an, die über die VPN-IP rausgehen sollen.

Am Outbound NAT Tab schalte auf "Hybrid Outbound NAT rule generation" und klick auf Save. Dann füge unter Mappings eine Regel hinzu: Interface = PTYOPENVPN, Source-Type = Network, -Address = <der oben="" angelegte="" alias="">, der Rest kann auf den Standardwerten bleiben.Was hier sympathischer ist, bleibt deine Entscheidung.</der>