Netzwerkumstellung auf PFSense

-

Guten Abend,

bisher benutze ich als Firewall eine IPFire, jedoch möchte ich diese aufgrund des limitierenden Umfangs gegen eine andere Firewall tauschen.

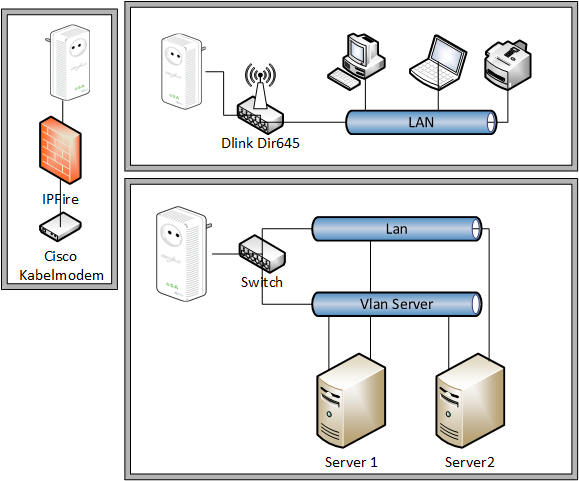

Mein aktuelles Setup sieht wie folgend aus:

Die IPFire bekommt durch auf dem WAN Interface eine öffentliche IPv4 Adresse zugewiesen. Auf dem LAN Interface sind 2 Vlans eingerichtet. VLAN 1 für Server Netz VLAN 2 für WLAN (z.Z nicht genutzt). Das LAN Interface ist an einem DLAN Adapter angeschlossen. Eine Verkabelung ist leider Bautechnisch nicht möglich.

Im "Serverraum" ist ein unmanaged Switch am DLAN Adapter angeschlossen an diesem gehen je 2 Verbindungen zu den Servern, eine im Server VLAN und eine zum Management Port im LAN (ILO).

In Raum 3 sind über einen DLink Dir 564 alle Netzwerkkomponenten verbunden. Die Geräte befinden sich im LAN. Das WLAN ist im Bridged Modus mit dem LAN.Die IPFire stellt folgende Funktionen zur Verfügung und sollen auch durch die PFSense zur Verfügung gestellt werden.:

-

2 Vlans

-

Firewall

-

DNS Server with Blacklisted Domains

-

DHCP Server LAN

-

DDNS Updater

-

Proxy

-

NTP Server

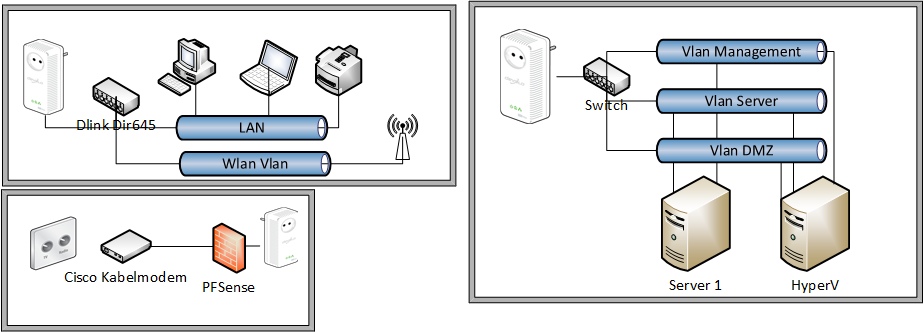

Folgendermaßen habe ich mir das Netzwerk in Zukunft gedacht:

Im Serverraum stehen 3 verschiedene Vlans (Server, DMZ, Management) zur verfügung.

WLAN und LAN wird getrennt. Das Wlan stellt 2 SSIDs zur verfügung (Normal, Gast). Im Gast WLAN ist ein Capacitiv Portal vorgeschaltet.

Die PFSense stellt über das WAN Interface eine Verbindung zu einem OpenVPN Server her. Über diesen läuft der ganze Verkehr vom Gast WLAN und bestimmte Webseiten aus den anderen Netzwerken (policy routing).

Zudem sollte noch die Möglichkeit bestehen von extern mittels OpenVPN eine Verbindung herzustellen.

Der Netzwerkverkehr zwischen WAN und DMZ soll von IDS überwacht werden.Hättet Ihr für den Netzwerkaufbau Verbesserungsvorschläge/ Anregungen?

Wie würde man am besten den DNS Filter umsetzen? Externe DNS Server blockieren und mit einem Alias eine Firewall Regel erstellen oder gibt es da eine andere Methode?

Welche Hardware würdet ihr für diese Konfiguration vorschlagen? Bei meiner Suche wurde hier im Forum ein APU empfohlen.

Um PFSense zu booten gibt es laut APU Handbuch die Möglichkeit SD card oder mSATA, welche Installation wäre zu empfehlen? Gibt es Performance unterscheide?

Gibt es Empfehlungen für einen Händler?

Im voraus vielen Danke.

Gruß

DONAR -

-

Ich verstehe den Aufbau nicht ganz. Du hast mehrere VLANs im Betrieb, aber setzt nur unmanaged Komponenten ein? Da passt etwas nicht.

Zur Hardware: APU2 kannst du einsetzen. Oder direkt virtualisieren, wenn du eh einen Hyper-V Host betreibst.

DNS Filter: du kannst externe Filter einsetzen wie z.B. OpenDNS. Oder selbst einen betreiben, z.B. http://www.nxfilter.org/p2/

-

Ich verstehe den Aufbau nicht ganz. Du hast mehrere VLANs im Betrieb, aber setzt nur unmanaged Komponenten ein? Da passt etwas nicht.

Bei den zwei Server sind die Netzwerkkarten auf das Vlan eingestellt. Das Lan ist ohne Vlan Tags.

Sobald die PFSense eingerichtet ist, kann ich mir Gedanken über die Anschaffung von managed Switches machen.Zur Hardware: APU2 kannst du einsetzen. Oder direkt virtualisieren, wenn du eh einen Hyper-V Host betreibst.

Über eine Virtualisierung habe ich auch schon nachgedacht, jedoch ist dies nicht möglich, da das Kabelmodem und die Server in verschiedenen Räumen stehen, die nicht untereinander verkabelt sind. Die einzige Netzwerkverbindung ist über DLAN möglich.

@l4k3k3m4n:DNS Filter: du kannst externe Filter einsetzen wie z.B. OpenDNS. Oder selbst einen betreiben, z.B. http://www.nxfilter.org/p2/

Vieleicht habe ich mich hier ungenau ausgedrückt. Aktuell ist eine Namensauflösung nur durch die IPFire möglich ( Firewall blockt andere Server).

Die Namensauflösung in der IPFire übernimmt DNSMAQ. Die Konfigurationsdatei ist wie folgt aufgebaut:#bocked address=/Seite1.com/127.0.0.1 address=/Seite2.com/127.0.0.1 address=/andereseite.de/127.0.0.1Dadurch bekommt der Client die loopback Adresse und das Ziel ist für Ihn nicht erreichbar.

Stellt PFSense eine ähnliche Möglichkeit zur Verfügung?Danke und Gruß

Donar -

Ja das kannst du auch so mit dem DNS Resolver in pfsense machen. Du kannst für die gewünschten Domains einen Host Override definieren und diesen auf den localhost (oder sonstwohin) zeigen lassen.

-

@Donar: Der DNS Forwarder der pfSense ist ebenfalls DNSMasq. Der Resolver nicht, lässt sich aber ähnlich konfigurieren. Das liegt wie l4k3 schon schreibt, ganz an dir.

-

@JeGr Das ist gut zu wissen.

Wie sieht es mit der Performance aus bezüglich SD Karte oder mSATA?

Gibt es da irgendwelche unterscheide? -

Wie sieht es mit der Performance aus bezüglich SD Karte oder mSATA?

Hinsichtlich wessen? Wenn das System geladen ist, läuft es größtenteils eh aus dem RAM. Was möchtest du gerne als I/O Performance Info haben?

-

Um PFSense zu booten gibt es laut APU Handbuch die Möglichkeit SD card oder mSATA, welche Installation wäre zu empfehlen? Gibt es Performance unterscheide?

Meine Frage bezog sich auf die APU.

Gibt es Unterscheide oder Vorteile, wenn man PFSense von einer SD Karte oder mSata bootet? -

Ah, jetzt verstehe ich die Frage besser einzuordnen. Bei einer mSATA Installation verhält sich (subjektiv!) das System etwas schneller/responsiver als auf der SD Karte, da hier für jede Konfigurationsänderung erst das Dateisystem auf r/w gemountet, geschrieben und wieder auf r/o remounted wird. Auch sind manche Pakete davon betroffen wie bspw. Squid und Co, die sehr Logging intensiv sind und dementsprechend mehr Platz benötigen bzw. die ansonsten ggf. ihre Logs verlieren würden, da auf der SD Karte dann ein paar Pfade als tempFS in den RAM gemounted werden. Somit hängt es eigentlich sehr davon ob, was du mit deiner Box anstellen möchtest, ob das für dich relevant ist oder nicht :)

-

Da ich für das öffentliche Wlan und den Proxy den Netzwerkverkehr loggen möchte, wäre eine mSATA wohl die beste Wahl.

Ich werde mir in den nächsten Tagen eine APU.1D4 bestellen und dann nochmal Rückmeldung geben.

Da aktuell bei mir noch unmanaged Switches eingesetzt werden, ist noch tagged und untagged Netzwerkverkehr gemischt.

Habt Ihr hier Empfehlungen für Switche die nicht allzu sehr kosten.

Benötigt würde ein 8 Port Switch der Vlan fähig ist, optional mit LACP und MAC based authentication / 802.1X.