NAT com redirecionamento RDP, não funciona.

-

Olá amigos.

Tem alguma novidade no pfSense em relação a NAT com redirecionamento de porta ? Digo mudança.

Tipo, o que chegar na WAN Address, porta 3390, direcionar para máquina interna 192.168.0.20, porta 3389

Porque fiz uma NAT desse jeito, já revisei e não funciona.

Estranho, porque pelo o que conheço de pfSense, sempre funcionou desta forma. Ontem depois de alguns sem interagir com o pfSense e de acompanhar as atualizações e novidades implantei um em cliente, tudo beleza, tudo funcionando, menos esta regra de acesso remoto.

Inclusive tem regra NAT de porta 9090 caindo na 80, funcionando. :)

O ideal mesmo é o cliente usar VPN Client, ao invés de NAT de RDP, mas essa é uma fase que vou tratar com ele logo em seguida, a prioridade agora é deixar funcionando os serviços que já existiam, ele usa umas 4 regras de NAT RDP com redirecionamento de portas caindo na 3389, para a equipe de suporte de suas filiais em regiões diferentes.

Aguardo, obrigado.

-

@ivanildogalvao said in NAT com redirecionamento RDP, não funciona.:

Olá amigos.

Tem alguma novidade no pfSense em relação a NAT com redirecionamento de porta ? Digo mudança.

Tipo, o que chegar na WAN Address, porta 3390, direcionar para máquina interna 192.168.0.20, porta 3389

Porque fiz uma NAT desse jeito, já revisei e não funciona.

Estranho, porque pelo o que conheço de pfSense, sempre funcionou desta forma. Ontem depois de alguns sem interagir com o pfSense e de acompanhar as atualizações e novidades implantei um em cliente, tudo beleza, tudo funcionando, menos esta regra de acesso remoto.

Inclusive tem regra NAT de porta 9090 caindo na 80, funcionando. :)

O ideal mesmo é o cliente usar VPN Client, ao invés de NAT de RDP, mas essa é uma fase que vou tratar com ele logo em seguida, a prioridade agora é deixar funcionando os serviços que já existiam, ele usa umas 4 regras de NAT RDP com redirecionamento de portas caindo na 3389, para a equipe de suporte de suas filiais em regiões diferentes.

Aguardo, obrigado.

É provavelmente o Firewall do Windows, precisa criar uma regra lá permitindo o acesso de 'any' para a porta 3389 TCP.

@ivanildogalvao said in NAT com redirecionamento RDP, não funciona.:

O ideal mesmo é o cliente usar VPN Client

Exato, quanto mais cedo se livrar desses portforward e fazer tudo pela VPN melhor.

Enquanto isso, seria bom você saber os IPs de origem que irão conectar para usá-los no NAT na origem, assim não ficaria aberto o RDP pro mundo. -

@mcury Firewall do Windows não é, funcionava com o firewall anterior, linux debian com iptables. Removemos ele para colocar o pfSense.

Como disse, o NAT está correto, é bem estranho porque outro NAT do tipo só que direcionando da porta 9090 para a 80, que funciona.

-

@ivanildogalvao Pode mostrar a regra de NAT ?

-

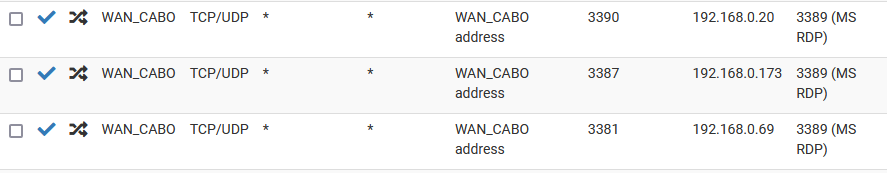

@mcury Sim posso, segue imagem mostrando 3 regras, nenhuma delas funciona.

-

@ivanildogalvao As regras estão certas.

O pfsense é o gateway dessa rede 192.168.0.0 ? O pfsense está recebendo o IP público direto nessa WAN?Assumindo que a rede 192.168.0.0 é sua LAN, faça uma captura, depois que a captura estiver habilitada, faça um teste e confirme se o pfsense está entregando o pacote na LAN.

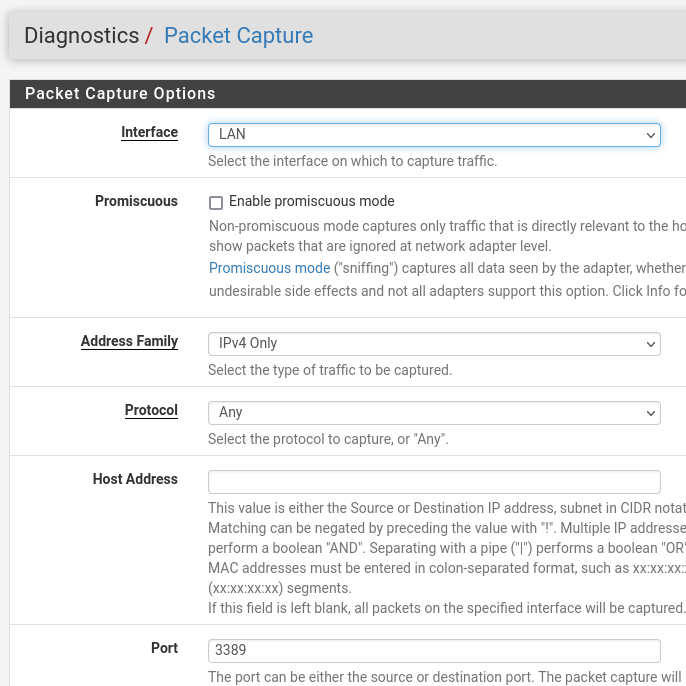

Fazendo pela GUI:

Se preferir fazer por SSH:

Caso for colar algum resultado aqui, cuidado para não expor seu IP público.

-

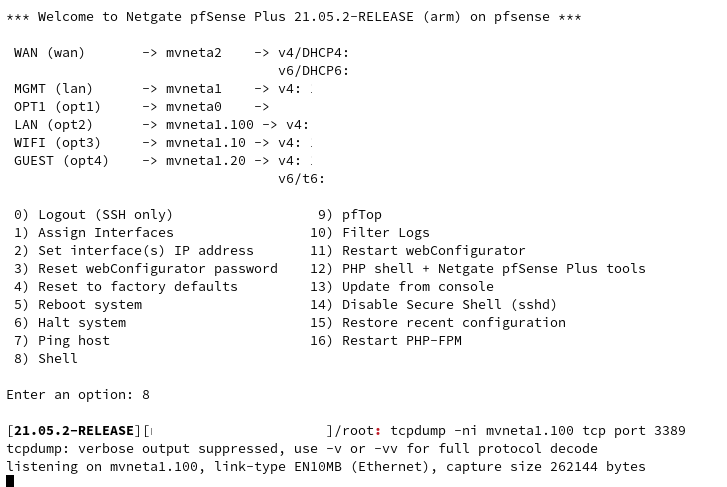

@mcury Sim, o pfSense é o gateway desta rede, todas as máquinas estão navegando normalmente passando por ele.

Todos os endereços IP públicos chegam direto nas interfaces do pfSense, ele não fica por trás de NAT de roteadores.

Ele tem 3 IP públicos, com provedores diferentes, testei o NAT com todos, não rolou.

Interessante no Packet Capture não chegou nada para a 3389.

Negócios bem esquisito isso. Se desligarmos o pfSense e voltar o firewall antigo, esses NAT de RDP funcionam.

-

@ivanildogalvao Esquisito mesmo, mas o teste foi na LAN, pode repetir ele na WAN?

Mas altera a porta agora para a porta aberta na WAN, pode ser qualquer uma das 3 lá, 3390, 3387 ou 3381..

-

@mcury Rapaz fiz o seguinte. Deletei todas as regras de NAT com portas personalizadas. Criei uma só da 3389 para ela mesmo, só para testar. Foi normal.

Então criei uma personalizada, da 3386 caindo na 3389, já não foi.Percebo que em regras de firewall ele cria várias liberando a 3389, uma para cada NAT, mas todas iguais.

-

@ivanildogalvao said in NAT com redirecionamento RDP, não funciona.:

@mcury Rapaz fiz o seguinte. Deletei todas as regras de NAT com portas personalizadas. Criei uma só da 3389 para ela mesmo, só para testar. Foi normal.

Então criei uma personalizada, da 3386 caindo na 3389, já não foi.Percebo que em regras de firewall ele cria várias liberando a 3389, uma para cada NAT, mas todas iguais.

Edita essas regras de Firewall que o NAT criou automaticamente, na WAN, e habilita o LOG nelas, testa o acesso e verifica os logs pfv pra ver.

Quanto a captura, o pacote chega na WAN nas portas que você configurou?

E na LAN, ele tenta entregar no IP certo na porta 3389 ? -

@mcury No packet capture, eu vejo pacotes chegando na IP WAN origem:3382 >>>> IP WAN pfSense:3382

Não vejo nada sendo direcionado para 3389, em nenhuma interface.

-

@ivanildogalvao Você alterou a captura de pacote para a LAN, e mudou a porta para 3389?

-

@mcury Sim, tanto WAN, como LAN, nada chegando para a 3389.

Mermão que irônico, isso é básico e já fiz outras vezes em outras versões de pfSense, faço até hoje com Sophos e Fortigate e de boa.

Estou achando que ele se enrola com as várias regras de firewall que ele cria para a 3389, mas cada uma associada ao seu NAT, tanto que quando adicionei uma segunda regra, usando a 3382 >>>>> 3389, a anterior que era 3389 pura, parou de funcionar.

-

@ivanildogalvao said in NAT com redirecionamento RDP, não funciona.:

Sim, tanto WAN, como LAN, nada chegando para a 3389.

Na WAN, não vai bater nada na 3389, o destino do pacote vai ser o IP da WAN, e porta de destino vai ser a porta 3390, ou 3387 ou a 3381.

@ivanildogalvao said in NAT com redirecionamento RDP, não funciona.:

Mermão que irônico, isso é básico e já fiz outras vezes em outras versões de pfSense, faço até hoje com Sophos e Fortigate e de boa.

O pfsense teve um bug na versão 2.5.1 onde o portforward, em multiwan, estava causando assimetria, onde o pacote chegava por uma WAN, e o pfsense devolvia pela WAN default, bug corrigido na versão 2.5.2. Está saindo a versão 2.6.0 muito em breve, estava previsto para hoje mesmo...

@ivanildogalvao said in NAT com redirecionamento RDP, não funciona.:

Estou achando que ele se enrola com as várias regras de firewall que ele cria para a 3389, mas cada uma associada ao seu NAT, tanto que quando adicionei uma segunda regra, usando a 3382 >>>>> 3389, a anterior que era 3389 pura, parou de funcionar.

Você não está seguindo as sugestões que eu dei... Como olhar os logs pra ver se está dando match nas regras de Firewall que o pfsense criou automaticamente lá pelo NAT.

Você pode criar regras de NAT especificando para não criar uma regra de NAT, e após isso você cria manualmente as regras de Firewall permitindo o acesso nas portas 3390, ou 3387 ou a 3381. -

@mcury Sim claro, na WAN não chegará nada na 3389, viagem minha, chegou quando o NAT era puro digamos assim, 3389 >>>> 3389 e até funcionou.

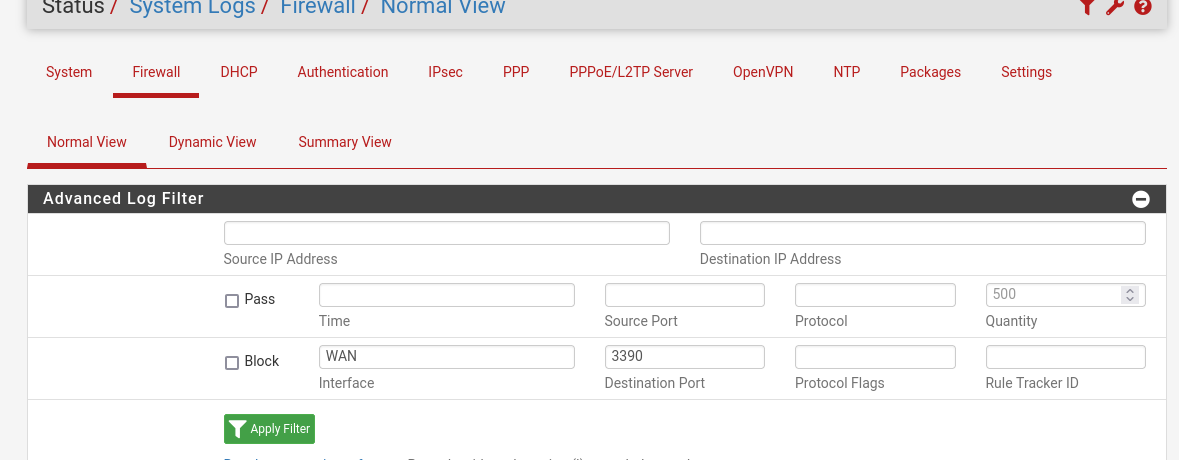

Sim, eu marquei para registrar logs na regra correspondente ao NAT 3390 >>>> 3389 por exemplo e nada chegou, em System Logs > Fiewall, comentei só do capturador de pacotes, foi mau.

Bem, NAT normal 3389 para a mesma porta, funciona, com portas diferentes não.

E como comentei antes, com outros serviços está ok, como 9090 >>>> 80, tem outra 8181 >>>>> 80, funciona.

Esse pfSense tem 3 links WAN, está virtualizado em um host ESXi 6.5, versão 2.5.2-RELEASE (amd64).

-

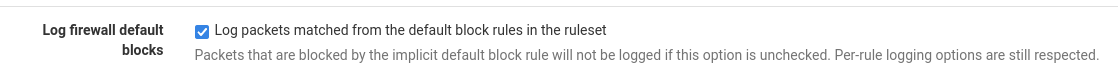

@ivanildogalvao Você está logando os pacotes dropados pela regra block implícita? Acho que é habilitado por default para logar, mas caso não esteja, faz isso clicando na chave lá nos logs de firewall

Pesquisa nos logs pra confirmar se a porta 3390 está sendo bloqueada na WAN

-

@mcury Cara, vou dar uma imprensada aqui no cara do suporte neste cliente, validei com ele gateway e firewall do Windows, me disse que estava ok, mas vou insistir em querer ver, pois vi nos logs aqui pacotes chegando na WAN, sendo direcionados para o IP LAN da máquina na 3389 e o IP de origem é justamente o do meu modem aqui.

Não é possível que o cara tenha me feito bater cabeça e perguntei várias vezes, vou pedir para ver a máquina, via anydesk.

-

@ivanildogalvao go to firewall wan rules

post your wan rule please.

-

@itg Então o IP público não está chegando direto no pfsense?

Foi aquele esquema de DMZ no modem? Tenta por em bridge... Esse esquema de DMZ as vezes faz NAT para dentro, o que mascara o IP de origem... -

@mcury Não, digo checar direto na máquina Windows mesmo, se de repente não tem duplo gateway e se realmente o firewall local está habilitado.