Huawei AR161FG-L + PfSense 2.6.0 - ipsec s2s

-

@konstanti добрый день.

перенес эту связку в боевые условия, и....скорости в туннеле нет. Я так понимаю или MTU / MSS или провайдер так решил. -

@rnduser

Еще ни разу не видел , чтобы провайдер ‘душил’ vpn канал . Попробуйте MTU 1400 сделать в настройках IPsec со стороны pf -

@konstanti на всякий случай уточнил у прова. говорят не ограничивают.

Значит всё-таки настройки.

MTU менять же на обоих концах одновременно? -

Попробуйте сначала со стороны pf

Я - не знаток HW , но что-то мне подсказывает , что так ‘лихо’ на нем не провернуть

Я как-то игрался с IPsec на hp , там mtu менял напрямую на интерфейсе . По-моему, на lan . Не помню -

@konstanti я тоже не знаток

макс MTU можем определить пингуя хосты через туннель? верно?

и после этого менять настройки?

у хуавея, на физическом WAN интерфейсе (там где НАТ и применена политика IPSEC) задан параметр

interface GigabitEthernet0/0/4

tcp adjust-mss 1200

ip address 192.168.22.100 255.255.255.0

nat outbound 3001

zone wan

ipsec policy test1 -

@rnduser

Не морочьтесь с пингами

Где-то читал , что рекомендуется 1400-1420 mtu на IPsec -

@konstanti

вот с таким MSS , со стороны Huawei вообще не пролезает ничегоC:\Users\1\Desktop\iperf-3.1.3-win32>iperf3 -c 10.12.200.1 -V -M 1400 -R

iperf 3.1.3

CYGWIN_NT-10.0-WOW HOMEPC 2.5.1(0.297/5/3) 2016-04-21 22:12 i686

Time: Thu, 26 Jan 2023 08:58:12 GMT

Connecting to host 10.12.200.1, port 5201

Reverse mode, remote host 10.12.200.1 is sending

Cookie: HOMEPC.1674723491.988558.32c8629239b

TCP MSS: 1400

[ 4] local 10.9.200.100 port 50327 connected to 10.12.200.1 port 5201

Starting Test: protocol: TCP, 1 streams, 131072 byte blocks, omitting 0 seconds, 10 second test

[ ID] Interval Transfer Bandwidth

[ 4] 0.00-1.01 sec 0.00 Bytes 0.00 bits/sec

[ 4] 1.01-2.00 sec 0.00 Bytes 0.00 bits/sec

[ 4] 2.00-3.01 sec 0.00 Bytes 0.00 bits/sec

[ 4] 3.01-4.01 sec 0.00 Bytes 0.00 bits/sec

[ 4] 4.01-5.02 sec 0.00 Bytes 0.00 bits/sec

[ 4] 5.02-6.00 sec 0.00 Bytes 0.00 bits/sec

[ 4] 6.00-7.01 sec 0.00 Bytes 0.00 bits/sec

[ 4] 7.01-8.01 sec 0.00 Bytes 0.00 bits/sec

[ 4] 8.01-9.01 sec 0.00 Bytes 0.00 bits/sec

[ 4] 9.01-10.02 sec 0.00 Bytes 0.00 bits/sec

Test Complete. Summary Results:

[ ID] Interval Transfer Bandwidth Retr

[ 4] 0.00-10.02 sec 45.1 KBytes 36.9 Kbits/sec 5 sender

[ 4] 0.00-10.02 sec 0.00 Bytes 0.00 bits/sec receiver

CPU Utilization: local/receiver 0.0% (0.0%u/0.0%s), remote/sender 0.1% (0.1%u/0.0%s)iperf Done.

-

@rnduser

Mtu 1400 а не mss -

@konstanti да, я понимаю разницу, спасиб.

Просто хочу понять тактику устранения проблемы. -

@konstanti said in Huawei AR161FG-L + PfSense 2.6.0 - ipsec s2s:

Попробуйте MTU 1400 сделать в настройках IPsec со стороны pf

В настройках WAN интерфейса же?

Не помогло -

GigabitEthernet0/0/4 current state : UP

Line protocol current state : UP

The Maximum Transmit Unit : 1500 bytes

логика в итоге какая?

с обоих сторон туннеля MTU / MSS одинаковые? -

при установлении tcp соединения при отправке SYN пакета отправляется максимальный размер сообщения

По этой цифре можно понять какой MSS согласовандля примера

IPv4 (2), length 68: 192.168.1.34.59369 > 162.247.241.4.443: Flags [S], seq 1064235115, win 65535, options [mss 1346,nop,wscale 5,nop,nop,TS val 1379599535 ecr 0,sackOK,eol], length 0 -

@konstanti добрый вечер.

Ниже прикрепил захват пакетов между хостами с разных сторон туннеля, win <-> linux. Если я правильно понял, то MSS = 1460, след. MTU = 1500.

Ещё со стороны huawei итдет трафик с flags [DF]. А дальше какая логика устранения проблемы?

1packetcapture.zip -

Сейчас нет возможности что-то смотреть

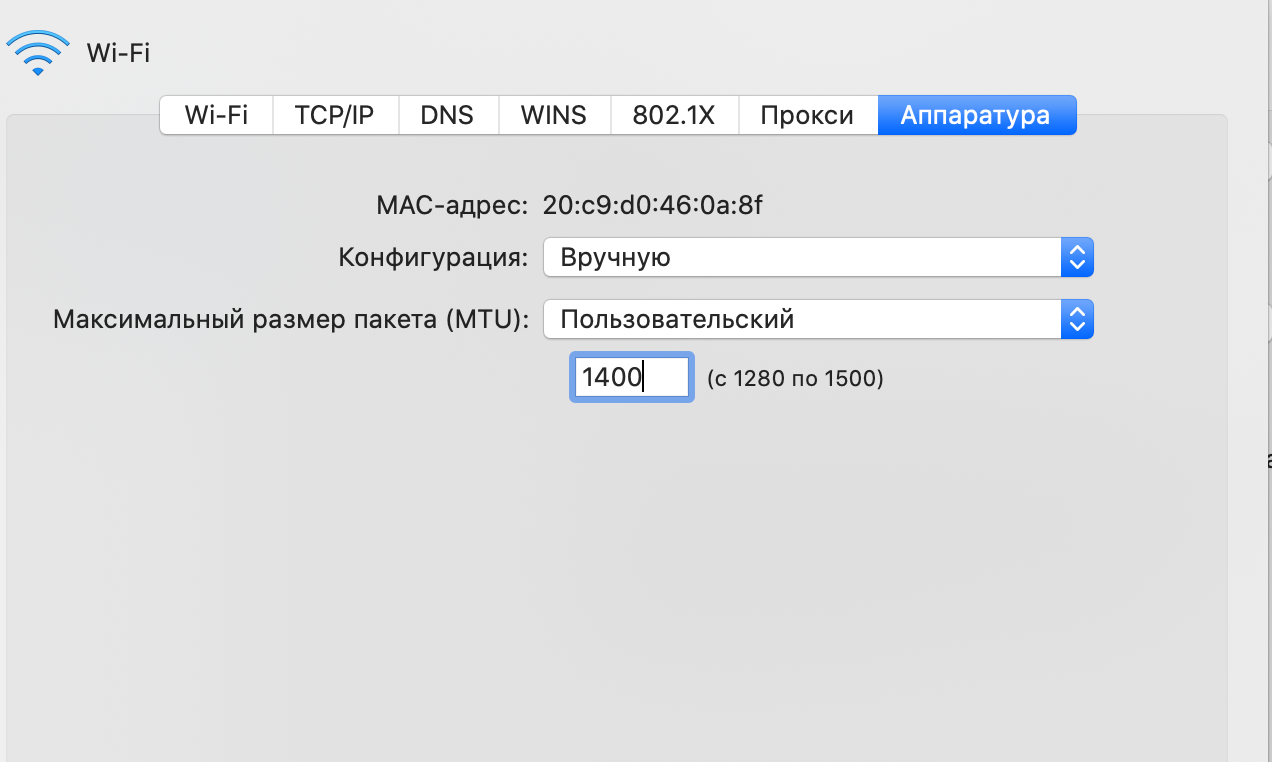

Ради интереса , можете выставить MTU на lan интерфейсе PF

или на компьютере , который инициирует соединение

И посмотрите , будут изменения или нетнапример , для Mac OS

-

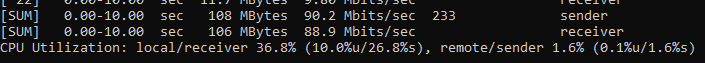

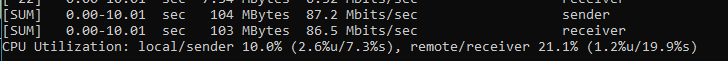

@konstanti а вот захват iperf3 между этими хостами, по 10 секунд в каждую сторону. Со стороны huawei приходят закеты len=0

1iperf.zip -

@konstanti said in Huawei AR161FG-L + PfSense 2.6.0 - ipsec s2s:

Ради интереса , можете выставить MTU на lan интерфейсе PF

или на компьютере , который инициирует соединение- изменение MTU на LAN PfSense - не оказало никакого влияния

- изменение на ПК с одной стороны - подросла скорость, но не значительно

-

@konstanti уважаемый товарищ!

Искренне благодарю за помощь. Всё починилось.

Решение : использовать NAT-T c обеих сторон туннеля.

Политики трафик перехватывают как нужно.

TCP-MSS = 1300 с обеих сторон.

а вот почему на upd / 500 не работало - вопрос.