OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

Да за инструкцию спасибо, сбросил всё на ноль по вашей предыдущей инструкции поднял заработало. Однако попробовал поднять в режиме Remote Access (SSL/TLS) для доступа клиентов из под винды, коннект проходит, а пинги опять не идут. :( Может подскажете, что может быть или для этого типа ещё инструкцию сделаете?

Вот на клиенте маршрутизация

IPv4 таблица маршрутаАктивные маршруты:

Сетевой адрес Маска сети Адрес шлюза Интерфейс Метрика

0.0.0.0 0.0.0.0 192.168.0.1 192.168.0.122 10

10.0.8.0 255.255.255.0 10.0.8.5 10.0.8.6 30

10.0.8.4 255.255.255.252 On-link 10.0.8.6 286

10.0.8.6 255.255.255.255 On-link 10.0.8.6 286

10.0.8.7 255.255.255.255 On-link 10.0.8.6 286

10.10.10.0 255.255.255.255 10.0.8.5 10.0.8.6 30

127.0.0.0 255.0.0.0 On-link 127.0.0.1 306

127.0.0.1 255.255.255.255 On-link 127.0.0.1 306

127.255.255.255 255.255.255.255 On-link 127.0.0.1 306

192.168.0.0 255.255.255.0 On-link 192.168.0.122 266

192.168.0.122 255.255.255.255 On-link 192.168.0.122 266

192.168.0.255 255.255.255.255 On-link 192.168.0.122 266

192.168.61.0 255.255.255.0 On-link 192.168.61.1 276

192.168.61.1 255.255.255.255 On-link 192.168.61.1 276

192.168.61.255 255.255.255.255 On-link 192.168.61.1 276

192.168.132.0 255.255.255.0 On-link 192.168.132.1 276

192.168.132.1 255.255.255.255 On-link 192.168.132.1 276

192.168.132.255 255.255.255.255 On-link 192.168.132.1 276

224.0.0.0 240.0.0.0 On-link 127.0.0.1 306

224.0.0.0 240.0.0.0 On-link 192.168.0.122 266

224.0.0.0 240.0.0.0 On-link 10.0.8.6 286

224.0.0.0 240.0.0.0 On-link 192.168.132.1 276

224.0.0.0 240.0.0.0 On-link 192.168.61.1 276

255.255.255.255 255.255.255.255 On-link 127.0.0.1 306

255.255.255.255 255.255.255.255 On-link 192.168.0.122 266

255.255.255.255 255.255.255.255 On-link 10.0.8.6 286

255.255.255.255 255.255.255.255 On-link 192.168.132.1 276

255.255.255.255 255.255.255.255 On-link 192.168.61.1 276 -

Сеть за сервером 10.10.10.0? Если так то почему:

10.10.10.0 255.255.255.255 10.0.8.5 10.0.8.6 30 ??

-

Кстате, ДНС пришлось в ручную прописывать у клиентского сенса в генерал сеттингс… Сам не выдает. Так и не смог решить эту проблему

-

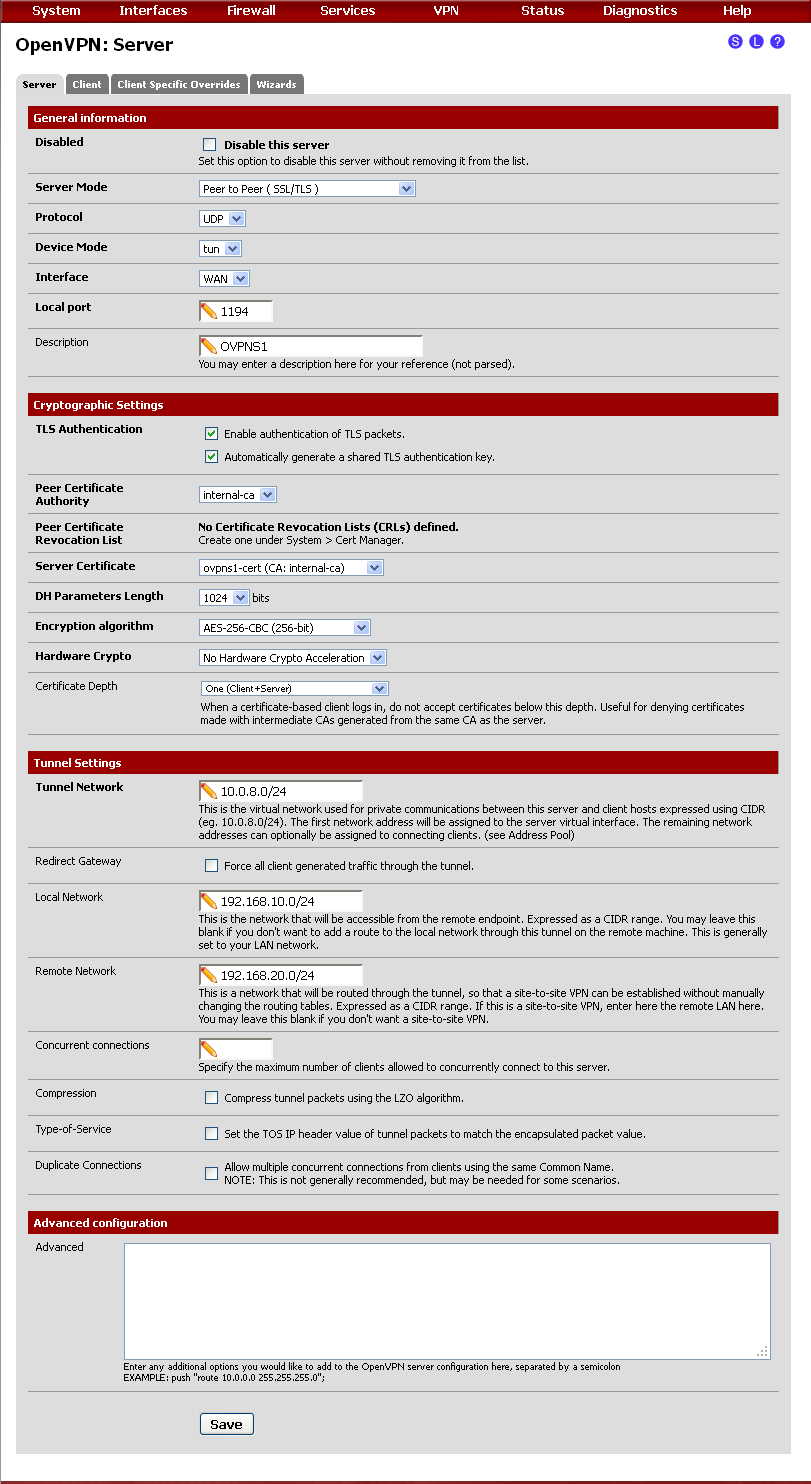

Что-то не разобрался - если на сервере pfSense1 не указывать Remote Network: 192.168.20.0/24, то как на этом сервере указать маршрутизацию в эту сеть ?

Ситуация - у меня два site-to-site, в одном пусть условно сеть 192.168.20.0/24, в другом 192.168.30.0/24, как маршрутизацию указать первому серверу в эти две сети ?

-

Что-то не разобрался - если на сервере pfSense1 не указывать Remote Network: 192.168.20.0/24, то как на этом сервере указать маршрутизацию в эту сеть ?

Ситуация - у меня два site-to-site, в одном пусть условно сеть 192.168.20.0/24, в другом 192.168.30.0/24, как маршрутизацию указать первому серверу в эти две сети ?

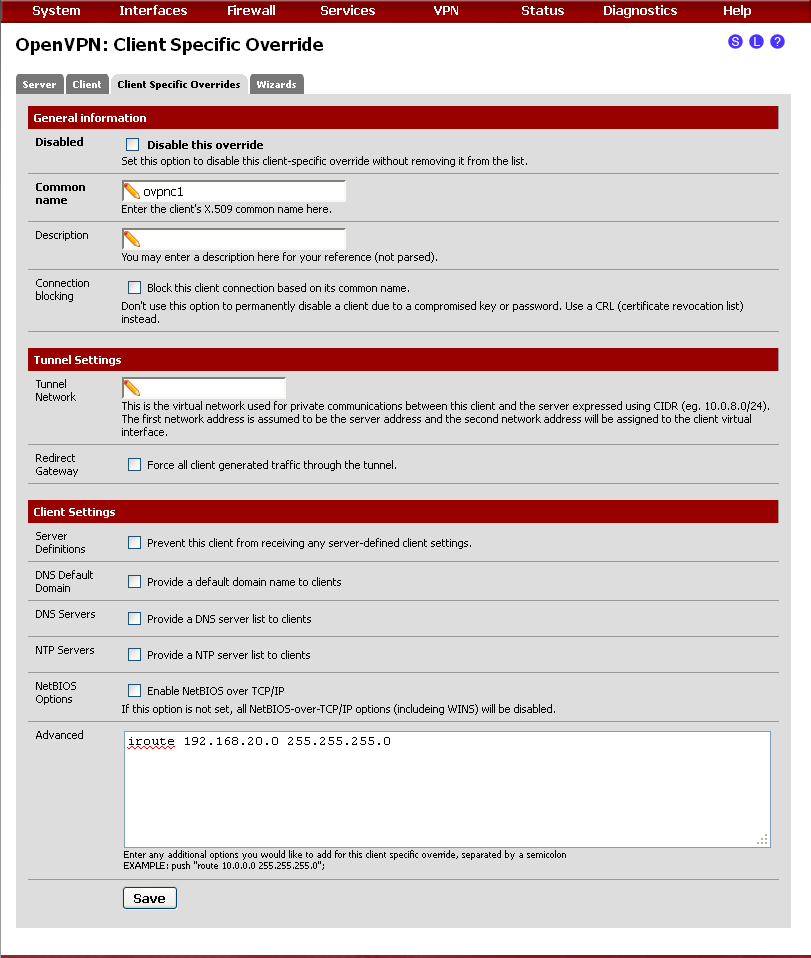

на pfSense1 в Advanced вставить:

route 192.168.20.0 255.255.255.0; route 192.168.30.0 255.255.255.0

в Client Specific Overrides -> Advanced:

iroute 192.168.20.0 255.255.255.0 для первого клиента, и:

iroute 192.168.30.0 255.255.255.0 - для второго

-

на pfSense1 в Advanced вставить:

route 192.168.20.0 255.255.255.0; route 192.168.30.0 255.255.255.0

в Client Specific Overrides -> Advanced:

iroute 192.168.20.0 255.255.255.0 для первого клиента, и:

iroute 192.168.30.0 255.255.255.0 - для второго

Вот теперь я понял, в чем суть команды iroute :D

Кажется взлетело и заработало все хозяйство.

-

Спасибо. Сделал по мануалу.

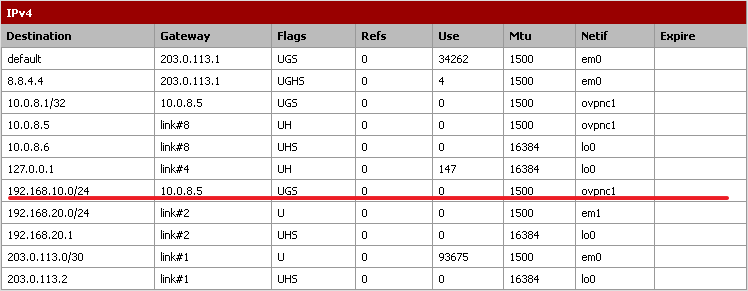

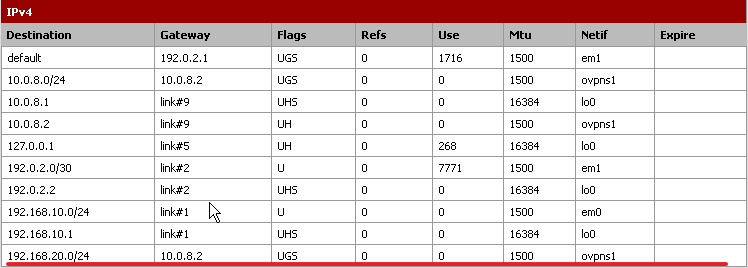

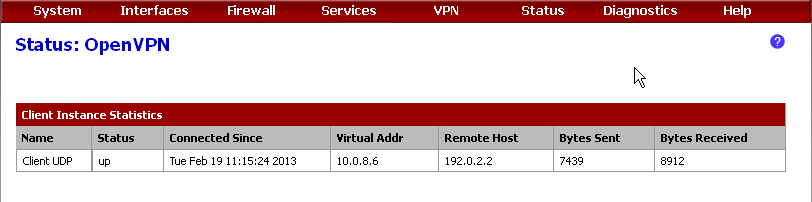

Обе сетки с белыми адресами. внутренние 192.168.0.1 сервер, 192.168.1.1 клиент. Тоннель поднимается, пинги не ходят. Помогите, где туплю. скрины маршрутов прилагаю. Поправочка: со стороны центрального (192.168.0.0) сеть 192.168.1.0 пингуется, все видно. наоборот трасировка доходит только до 10.0.8.1

Спасибо.

-

Спасибо. Сделал по мануалу.

Обе сетки с белыми адресами. внутренние 192.168.0.1 сервер, 192.168.1.1 клиент. Тоннель поднимается, пинги не ходят. Помогите, где туплю. скрины маршрутов прилагаю. Поправочка: со стороны центрального (192.168.0.0) сеть 192.168.1.0 пингуется, все видно. наоборот трасировка доходит только до 10.0.8.1

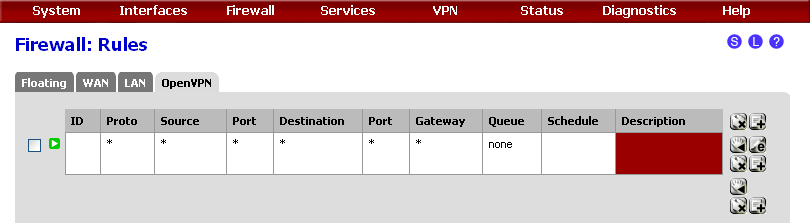

Спасибо.Маршруты, судя по всему, в порядке. Смотрите в сторону правил firewall для OpenVPN на сервере.

-

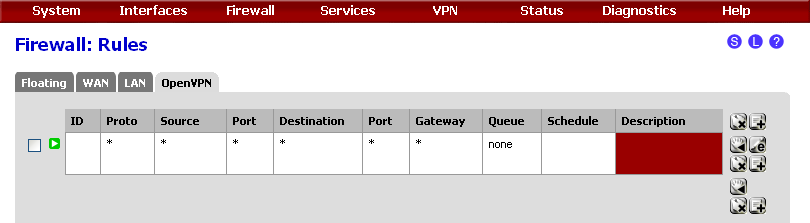

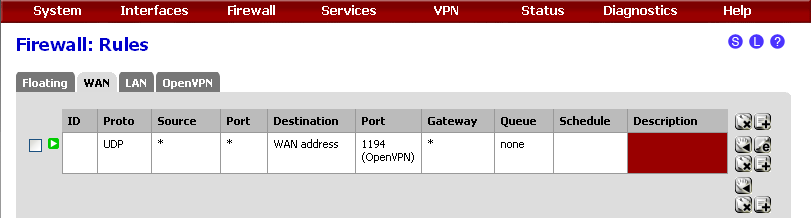

Правила как в мануале.

На wan разрешен udp на 1194

на openvpn и связанном с ним opt2 разрешено все всюду.

ничего не понимаю. со стороны центрального офиса видны даже захудалые принтера, со тороны филиала только сам пф. -

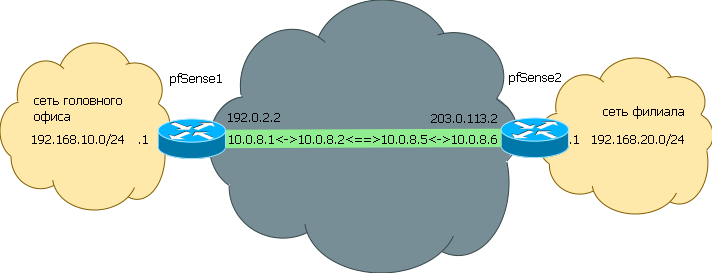

Клик о помощи в настройке.

Все сделал как по инструкции, канал OpenVPN поднимается но сети друг друга не видят. Таблица роутирования работает правильно где я мог сделать ошибку схему своего соединения прилагаю.

Заранее благодарен.

[imghttp://forum.pfsense.org/index.php?action=dlattach;topic=59081.0;attach=33465;image[/img]

-

А если убрать роутеры из этой цепочки ? Пускай пфсенсы всем "рулят".

-

Выкинуть немогу так как система нехорошо дружит с 3g модемами у которых новая прошивка, она не видит их как модем.

Возникла другая проблема когда проверяю видят ли сети друг друга по ssh то пинги идут по обе стороны, а пытюсь с рабочей станции или через веб инерфейс все куда-то теряется, настройки делал по инструкции -

нехорошо дружит с 3g модемами у которых новая прошивка, она не видит их как модем.

А переключить модемы в режим "only modem" не пробовали? Должно помочь.

-

Если в таблице маршрутов каждого pfSense присутствует маршрут в соседнюю сеть через ovpn, то еще раз проверить правила firewall на обеих сторонах и наличие iroute в Client specific overrides -> Advanced на стороне сервера.

-

таже бяда. конект есть, но сети не видят друг друга. в таблице маршрутов роуты есть.

-

таже бяда. конект есть, но сети не видят друг друга. в таблице маршрутов роуты есть.

Раз уж есть роуты - проверьте правила fw и включите логирование fw. Т.о. будет видно что и почему блокируется.

-

Я поднял на двух тестовых машинах. На обоих машинах в файрволе в разделах ван/лан/опенвпн одно правило - разрешено всем везде. Толку нет.

-

Я поднял на двух тестовых машинах. На обоих машинах в файрволе в разделах ван/лан/опенвпн одно правило - разрешено всем везде. Толку нет.

Во вкладке Status: System logs: Settings : поставить галку на Log packets blocked by the default rule: Save и , вернувшись в Status: System logs: Firewall, нажать F5 для обновления страницы в браузере. И внимательно смотреть что блокируется. Ибо чудес не бывает.

P.s. На каком этапе "затык" ? Что "говорит" tracert с обеих сторон ?

-

Я поднял на двух тестовых машинах. На обоих машинах в файрволе в разделах ван/лан/опенвпн одно правило - разрешено всем везде. Толку нет.

Во вкладке Status: System logs: Settings : поставить галку на Log packets blocked by the default rule: Save и , вернувшись в Status: System logs: Firewall, нажать F5 для обновления страницы в браузере. И внимательно смотреть что блокируется. Ибо чудес не бывает.

P.s. На каком этапе "затык" ? Что "говорит" tracert с обеих сторон ?

Трасировка говорит что пакеты улетают в свой шлюз и все, дальше не идет. Файервол ничего из подопытных не блокирует. Блокирует левые адреса, не относящиеся к делу.

-

Трасировка говорит что пакеты улетают в свой шлюз и все, дальше не идет. Файервол ничего из подопытных не блокирует. Блокирует левые адреса, не относящиеся к делу.

… и наличие iroute в Client specific overrides -> Advanced на стороне сервера

Это проверяли ?