OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

Ага, вот только пришлось для диапазона адресов удаленных клиентов и для всех хостов в локальной сети, к которым они должны обращаться, сделать разрешающие правила во вкладке LAN. Даже 1С работает. Офигеть :D

Спасибо :) -

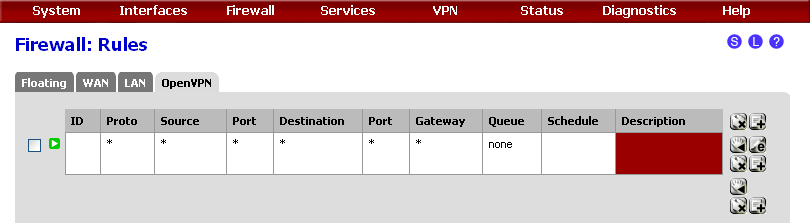

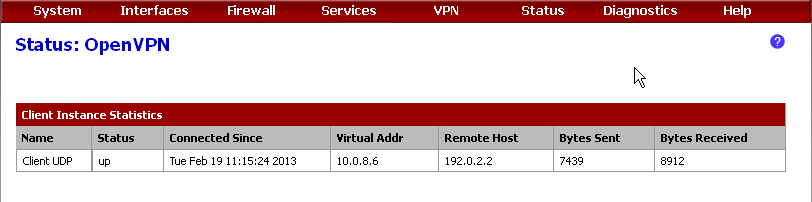

Хм…Ранее предполагалось , если удаленные клиенты имеют отношение к интерфейсу OpenVPN , то и правила fw для доступа этих клиентов ко внутренней сети (за сервером) необходимо создавать на OpenVPN-интерфейсе. Или что-то в 2.1 поменялось?

Покажите, пож-та, скринами правила вашего fw на LAN и OpenVPN.

Заранее благодарен. -

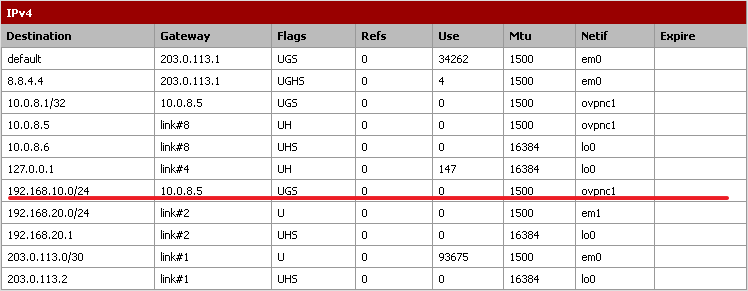

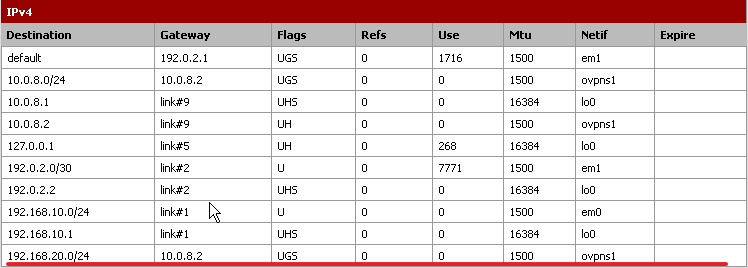

Как побороть такую штуку

OpenVPN ROUTE: failed to parse/resolve route for host/network: 192.168.0.0если выставляешь "topology subnet" на vpn-сервере?

-

Хм…Ранее предполагалось , если удаленные клиенты имеют отношение к интерфейсу OpenVPN , то и правила fw для доступа этих клиентов ко внутренней сети (за сервером) необходимо создавать на OpenVPN-интерфейсе. Или что-то в 2.1 поменялось?

Покажите, пож-та, скринами правила вашего fw на LAN и OpenVPN.

Заранее благодарен.У меня 2.0.3.

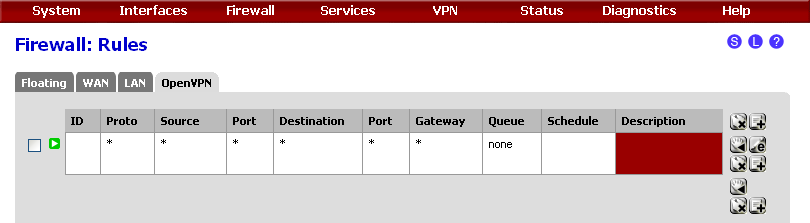

Первое правило lan, второе для OpenVPN и такое-же для Brigde (создал на всякий случай)

Адреса клиентов, подключаемых через vpn в Host, если их оттуда убрать, то 1С не открывается.

-

Bridge всё-таки странно себя как-то ведет, т.е. со стороны клиента всё шикарно, назначенный адрес и даже имя распознается (той же самой 1С), однако с сервера клиента не видно. В логах брандмауэра никаких сообщений о блокировке данного адреса и в системных логах всё спокойно…

Для нужд, тех которых это все делалось всё нормально, но пытливый ум не дает покоя "Как сделать так, что-бы все работало и в обратную сторону?" :) -

Вопрос в том, что является шлюзом по обе стороны моста?

-

2 Jetberry

Последнее разрешающее правило на LAN - избыточно указаны протоколы для большинства разрешенных Вами портов (надо только TCP). Далее - что включает в себя алиас Hosts? Если этот алиас включает в себя хосты локальной сети , то зачем тогда разрешающее правило ниже?

P.s. Мой вам совет - не уверены в правильности написания правил fw - создавайте (временно) одно - разрешено всё всем и куда угодно. Включайте на нем логирование и смотрите что открывать. Иначе не поймете почему что-то не работает.

-

2 werter

В Host прописаны адреса локальной сети, которые ходят в инет на прямую, минуя squid. Туда же добавил адреса, которые назначаются по DHCP клиентам vpn -

2 Jetberry

P.s. Мой вам совет - не уверены в правильности написания правил fw - создавайте (временно) одно - разрешено всё всем и куда угодно. Включайте на нем логирование и смотрите что открывать. Иначе не поймете почему что-то не работает.Да вот то-то и оно, что есть там правило разрешающее, которое на скрине в неактивном режиме, и когда включаю его отключая остальные, то ничегошеньки не меняется.

-

Вопрос в том, что является шлюзом по обе стороны моста?

Можно перефразировать вопрос, пожалуйста? :)

-

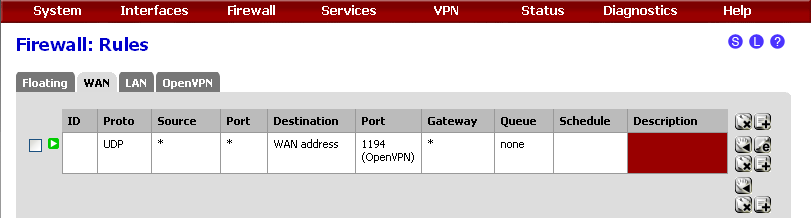

вот правила для wan. черным замазаны адреса и порты.

1194 - это мы клиенты vpn

1195 - это vpn (tun), оставил на всякий случай.

1196 - это vpn (tap), тот самый злополучный мост.

-

В Host прописаны адреса локальной сети, которые ходят в инет на прямую, минуя squid

Хмм, а я думал что эти адреса указваются совсем в другом месте - в настройках самого сквида. Даже могу подсказать где - Proxy server: General settings:Bypass proxy for these source IPs . И через точку с запятой указываете адреса (или целые подсети)

Туда же добавил адреса, которые назначаются по DHCP клиентам vpn

Вопрос - эти впн-клиенты получают адреса из LAN-диапазона, поднимая сессию ? Если нет - опять неправильно.

Ибо для работы через сквид эти адреса (если они не входят в диапазон LAN) необходимо указывать в Proxy server: Access control: Allowed subnets и только потом их же в Proxy server: General settings:Bypass proxy for these source IPs -

В Host прописаны адреса локальной сети, которые ходят в инет на прямую, минуя squid

Хмм, а я думал что эти адреса указваются совсем в другом месте - в настройках самого сквида. Даже могу подсказать где - Proxy server: General settings:Bypass proxy for these source IPs . И через точку с запятой указываете адреса (или целые подсети)

Так что это правило уже неверно и толку от него - никакого.

там они тоже прописаны. пришлось дополнительное это правило создать, т.к. через 3-4 дня стабильной работы, у этих важных адресов пропадает интернет, хз почему и приходилось перегружать pfsense. также сам squidguard при долгой работе начинает пропускать через ie соц.сети, причем гугл и мозила нормально блокируются (но это уже отдельная тема)…

Да, из Lan диапазона

-

вот правила для wan. черным замазаны адреса и порты.

Снова вопрос - у вас какие-то сервисы пробрасываются в локалку извне? Потому как не вижу в описание "замазанных" правил на WAN слова "NAT". Или вы описания в правилах удалили ? Или же это вы открыли доступ к сервисам самого pfsense (SSH, web-интерфейс etc) ? Поясните этот момент, пож-та.

-

вот правила для wan. черным замазаны адреса и порты.

Снова вопрос - у вас какие-то сервисы пробрасываются в локалку извне? Потому как не вижу в описание "замазанных" правил на WAN слова "NAT". Или вы описания в правилах удалили ? Или же это вы открыли доступ к сервисам самого pfsense (SSH, web-интерфейс etc) ? Поясните этот момент, пож-та.

Это три устройства сторонних организаций, которые расположены на нашей территории и пользуются нашим интернетом, причем когда я пришел в данную контору они уже стояли и правила уже были созданы.

А последнее это Глонас - без этого правила он не корректно работает, т.е. не обновляется информация о перемещения автотранспорта, в логах fw пошарил и создал это правило, теперь всё работает как нужно.

В NATе ничего не менял, там ничего и нет. Outbound стоит Automatic -

-

Вопрос в том, что является шлюзом по обе стороны моста?

Можно перефразировать вопрос, пожалуйста? :)

У Вас речь о бридже OVPN наверное, подумал про сбридженные интерфейсы (и тут есть свои моменты).

Снова как-то не понятно изъясняетесь :)

Поднят ovpn (tap), указал что-бы адреса назначались по dhcp в диапазоне локальной сети, в advanсed push "route наша сеть 255.255.255.0", с ним и еще с lan интерфейсом создал bridge. вот как-то так. а сбридженные интерфейсы это или нет - я не знаю, я первый раз такое делаю :) -

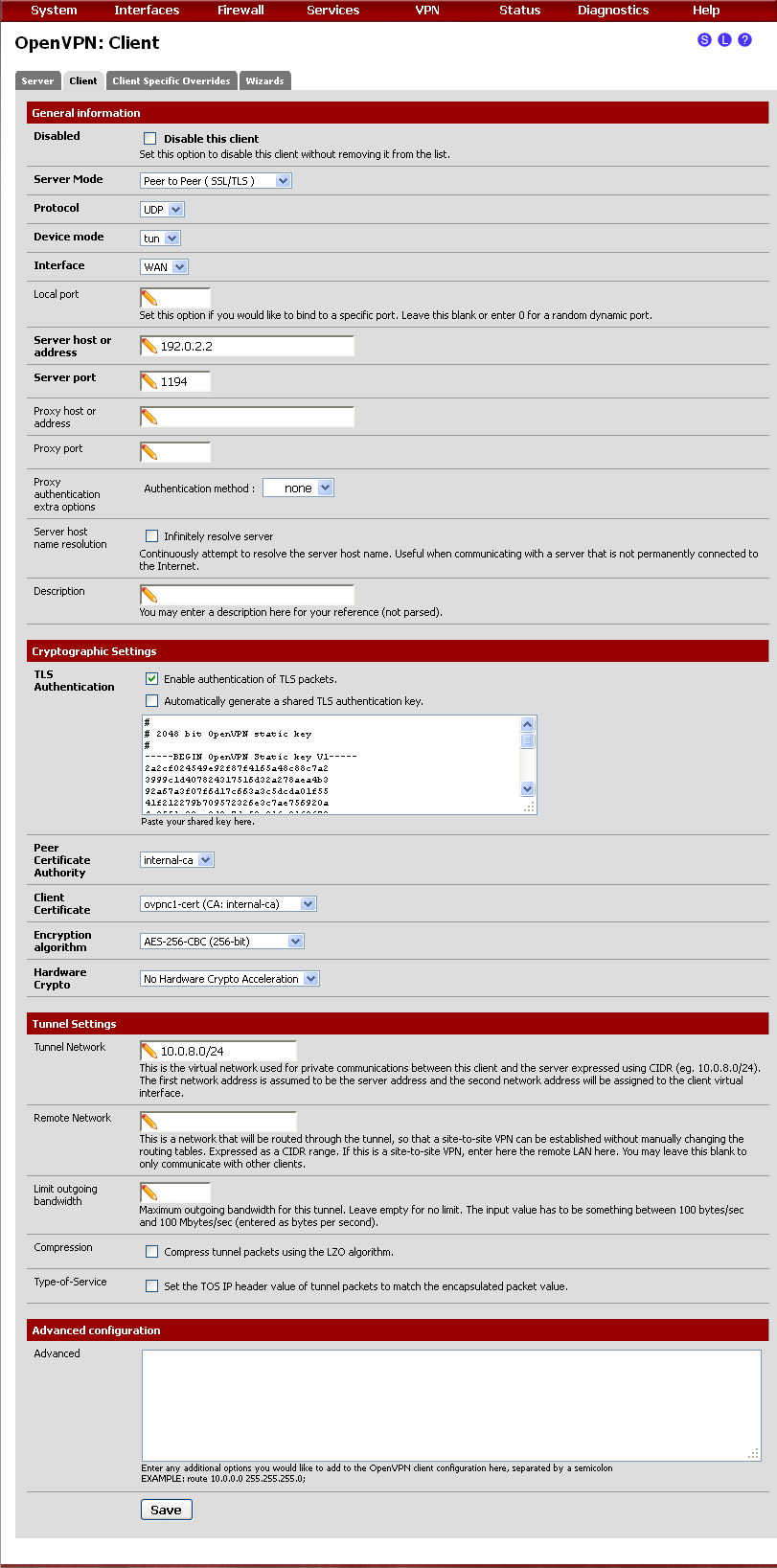

еще вопрос о бридже, в той инструкции указано server mode: Remote access я так и сделал, однако в клиентских настройках можно выбрать только Peer to Peer потому приходиться подключаться через windows клиент, хотя в идеале конечно было бы хорошо "запихнуть" всех в нашу сеть с помощью pfsense установленном на клиентской территории. Просто 1С напрямую работает только через бридж, хотя и трафика больше на это уходит.

-

1C - в каком виде ? Если это файловый режим - это одно, если же это серверный вариант - это будет работать и через tun. Плюс - как подключаются клиенты - толстый клиент, тонкий или это терминальный доступ (тогда зачем tap ?) ?

Это три устройства сторонних организаций, которые расположены на нашей территории

Эти "устройства" разве непосредственно (в виде сервисов) на pfsense крутятся? И проброса портов на WAN не вижу. Ерунда какая-то.

с ним и еще с lan интерфейсом создал bridge. вот как-то так. а сбридженные интерфейсы это или нет - я не знаю, я первый раз такое делаю

Н-дааа, Сперва делаем - потом думаем. Нужен вам этот бридж (и понимаем мы с вами этот термин по-разному, оказывается) или нет, хз.

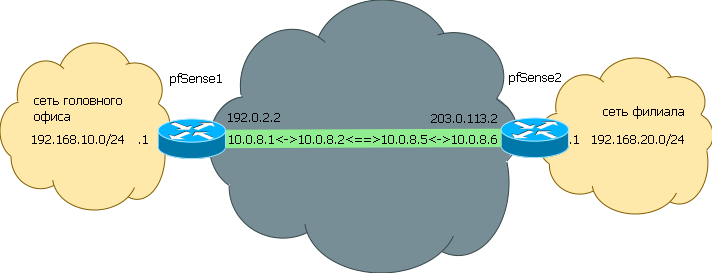

В общем так. Если хотите решить проблему - рисуйте подробную схему с адресами ЦО и ваших филиалов (будет "кино" если внутренние сети ЦО и филиалов совпадают). Плюс , узнайте что еще за уст-ва такие у вас там "живут" 8) .

-

Снова как-то не понятно изъясняетесь :)

Поднят ovpn (tap), указал что-бы адреса назначались по dhcp в диапазоне локальной сети, в advanсed push "route наша сеть 255.255.255.0", с ним и еще с lan интерфейсом создал bridge. вот как-то так. а сбридженные интерфейсы это или нет - я не знаю, я первый раз такое делаю :)Да нет, изъясняюсь-то я вполне понятно, если быть в теме. А так см. предыдущий пост.