OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

2 Jetberry

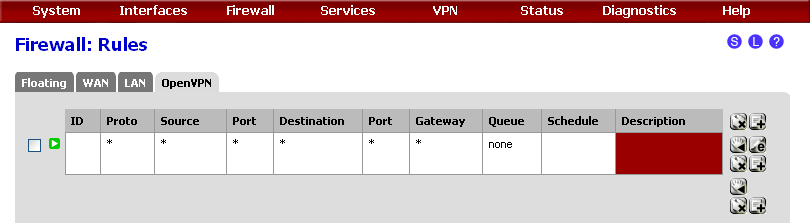

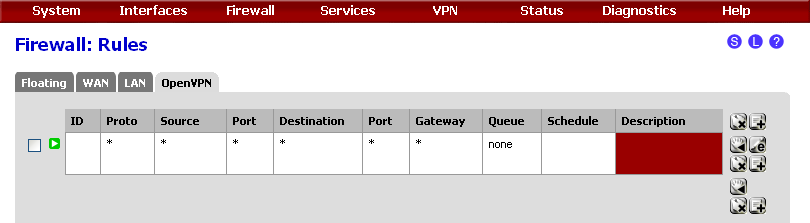

P.s. Мой вам совет - не уверены в правильности написания правил fw - создавайте (временно) одно - разрешено всё всем и куда угодно. Включайте на нем логирование и смотрите что открывать. Иначе не поймете почему что-то не работает.Да вот то-то и оно, что есть там правило разрешающее, которое на скрине в неактивном режиме, и когда включаю его отключая остальные, то ничегошеньки не меняется.

-

Вопрос в том, что является шлюзом по обе стороны моста?

Можно перефразировать вопрос, пожалуйста? :)

-

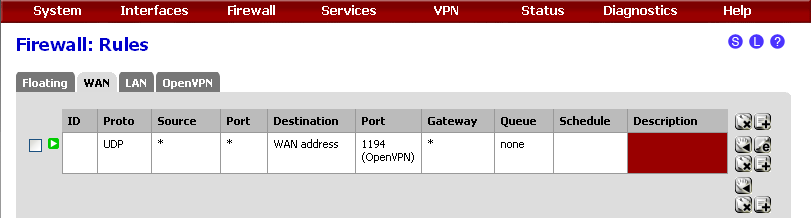

вот правила для wan. черным замазаны адреса и порты.

1194 - это мы клиенты vpn

1195 - это vpn (tun), оставил на всякий случай.

1196 - это vpn (tap), тот самый злополучный мост.

-

В Host прописаны адреса локальной сети, которые ходят в инет на прямую, минуя squid

Хмм, а я думал что эти адреса указваются совсем в другом месте - в настройках самого сквида. Даже могу подсказать где - Proxy server: General settings:Bypass proxy for these source IPs . И через точку с запятой указываете адреса (или целые подсети)

Туда же добавил адреса, которые назначаются по DHCP клиентам vpn

Вопрос - эти впн-клиенты получают адреса из LAN-диапазона, поднимая сессию ? Если нет - опять неправильно.

Ибо для работы через сквид эти адреса (если они не входят в диапазон LAN) необходимо указывать в Proxy server: Access control: Allowed subnets и только потом их же в Proxy server: General settings:Bypass proxy for these source IPs -

В Host прописаны адреса локальной сети, которые ходят в инет на прямую, минуя squid

Хмм, а я думал что эти адреса указваются совсем в другом месте - в настройках самого сквида. Даже могу подсказать где - Proxy server: General settings:Bypass proxy for these source IPs . И через точку с запятой указываете адреса (или целые подсети)

Так что это правило уже неверно и толку от него - никакого.

там они тоже прописаны. пришлось дополнительное это правило создать, т.к. через 3-4 дня стабильной работы, у этих важных адресов пропадает интернет, хз почему и приходилось перегружать pfsense. также сам squidguard при долгой работе начинает пропускать через ie соц.сети, причем гугл и мозила нормально блокируются (но это уже отдельная тема)…

Да, из Lan диапазона

-

вот правила для wan. черным замазаны адреса и порты.

Снова вопрос - у вас какие-то сервисы пробрасываются в локалку извне? Потому как не вижу в описание "замазанных" правил на WAN слова "NAT". Или вы описания в правилах удалили ? Или же это вы открыли доступ к сервисам самого pfsense (SSH, web-интерфейс etc) ? Поясните этот момент, пож-та.

-

вот правила для wan. черным замазаны адреса и порты.

Снова вопрос - у вас какие-то сервисы пробрасываются в локалку извне? Потому как не вижу в описание "замазанных" правил на WAN слова "NAT". Или вы описания в правилах удалили ? Или же это вы открыли доступ к сервисам самого pfsense (SSH, web-интерфейс etc) ? Поясните этот момент, пож-та.

Это три устройства сторонних организаций, которые расположены на нашей территории и пользуются нашим интернетом, причем когда я пришел в данную контору они уже стояли и правила уже были созданы.

А последнее это Глонас - без этого правила он не корректно работает, т.е. не обновляется информация о перемещения автотранспорта, в логах fw пошарил и создал это правило, теперь всё работает как нужно.

В NATе ничего не менял, там ничего и нет. Outbound стоит Automatic -

-

Вопрос в том, что является шлюзом по обе стороны моста?

Можно перефразировать вопрос, пожалуйста? :)

У Вас речь о бридже OVPN наверное, подумал про сбридженные интерфейсы (и тут есть свои моменты).

Снова как-то не понятно изъясняетесь :)

Поднят ovpn (tap), указал что-бы адреса назначались по dhcp в диапазоне локальной сети, в advanсed push "route наша сеть 255.255.255.0", с ним и еще с lan интерфейсом создал bridge. вот как-то так. а сбридженные интерфейсы это или нет - я не знаю, я первый раз такое делаю :) -

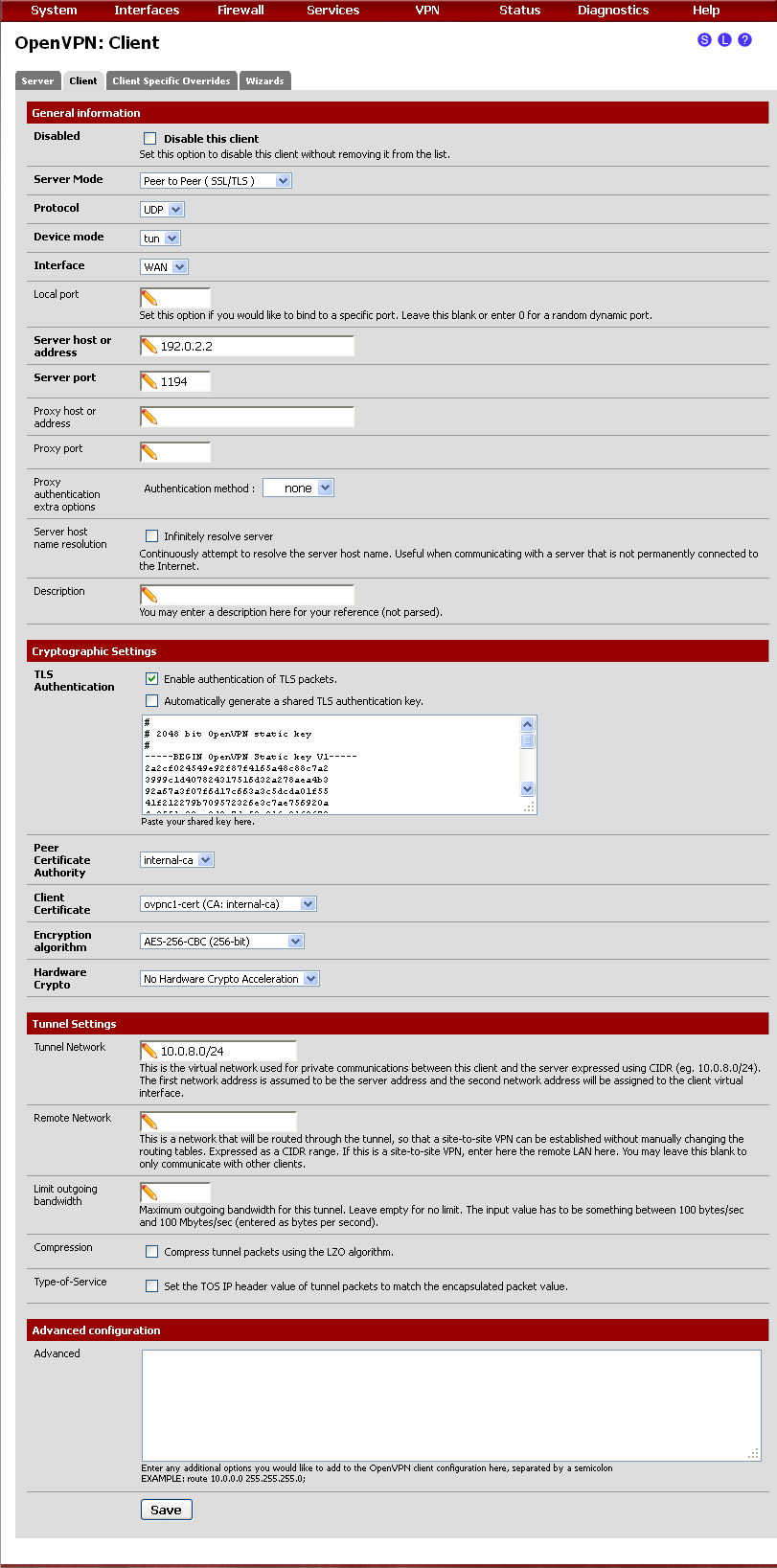

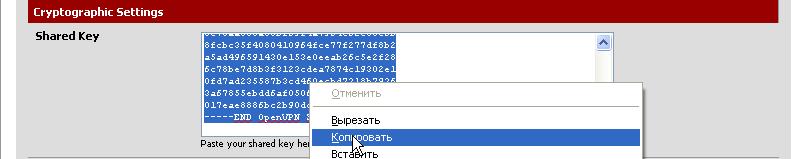

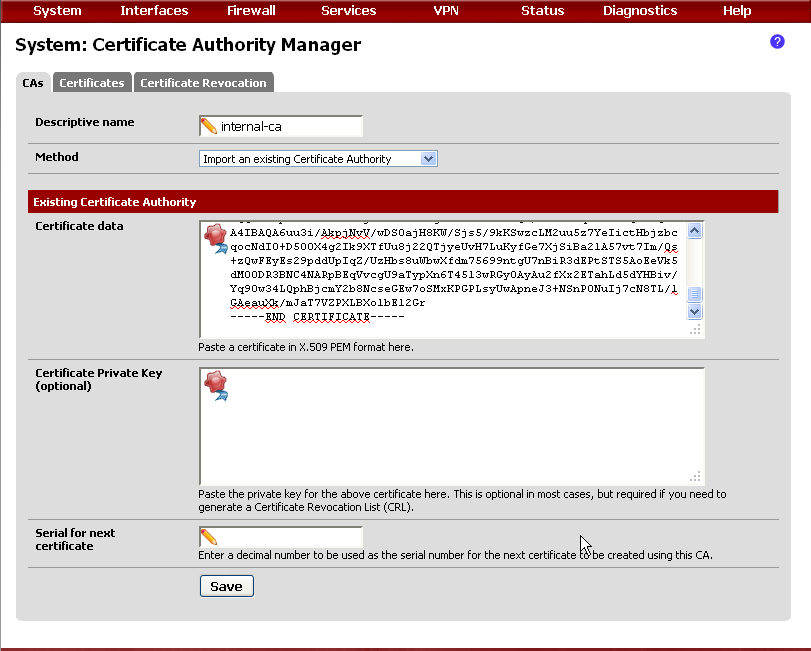

еще вопрос о бридже, в той инструкции указано server mode: Remote access я так и сделал, однако в клиентских настройках можно выбрать только Peer to Peer потому приходиться подключаться через windows клиент, хотя в идеале конечно было бы хорошо "запихнуть" всех в нашу сеть с помощью pfsense установленном на клиентской территории. Просто 1С напрямую работает только через бридж, хотя и трафика больше на это уходит.

-

1C - в каком виде ? Если это файловый режим - это одно, если же это серверный вариант - это будет работать и через tun. Плюс - как подключаются клиенты - толстый клиент, тонкий или это терминальный доступ (тогда зачем tap ?) ?

Это три устройства сторонних организаций, которые расположены на нашей территории

Эти "устройства" разве непосредственно (в виде сервисов) на pfsense крутятся? И проброса портов на WAN не вижу. Ерунда какая-то.

с ним и еще с lan интерфейсом создал bridge. вот как-то так. а сбридженные интерфейсы это или нет - я не знаю, я первый раз такое делаю

Н-дааа, Сперва делаем - потом думаем. Нужен вам этот бридж (и понимаем мы с вами этот термин по-разному, оказывается) или нет, хз.

В общем так. Если хотите решить проблему - рисуйте подробную схему с адресами ЦО и ваших филиалов (будет "кино" если внутренние сети ЦО и филиалов совпадают). Плюс , узнайте что еще за уст-ва такие у вас там "живут" 8) .

-

Снова как-то не понятно изъясняетесь :)

Поднят ovpn (tap), указал что-бы адреса назначались по dhcp в диапазоне локальной сети, в advanсed push "route наша сеть 255.255.255.0", с ним и еще с lan интерфейсом создал bridge. вот как-то так. а сбридженные интерфейсы это или нет - я не знаю, я первый раз такое делаю :)Да нет, изъясняюсь-то я вполне понятно, если быть в теме. А так см. предыдущий пост.

-

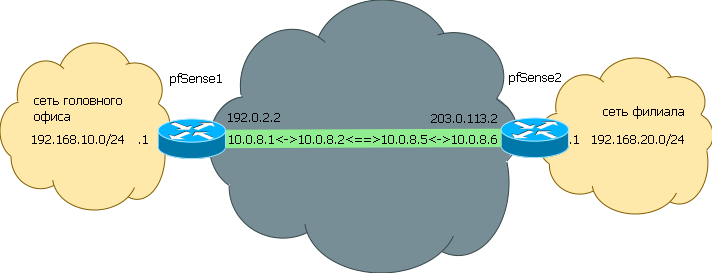

Схема простая.

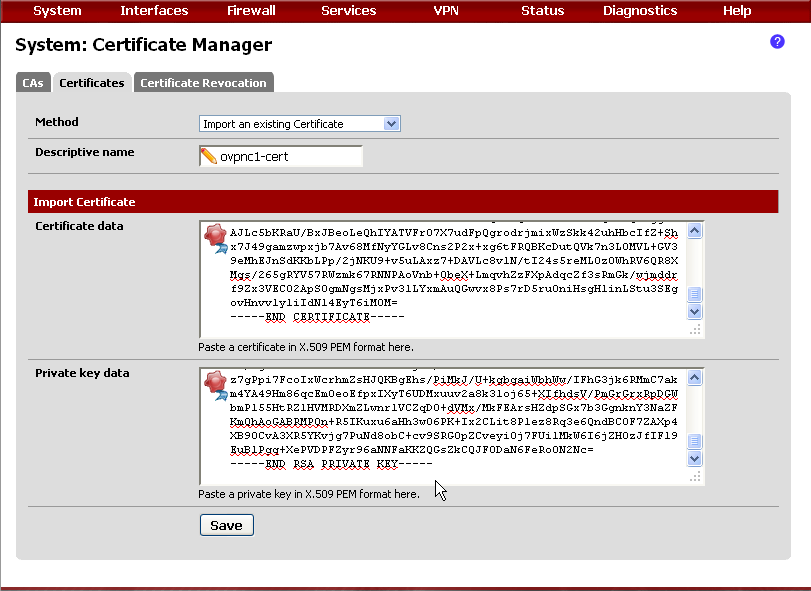

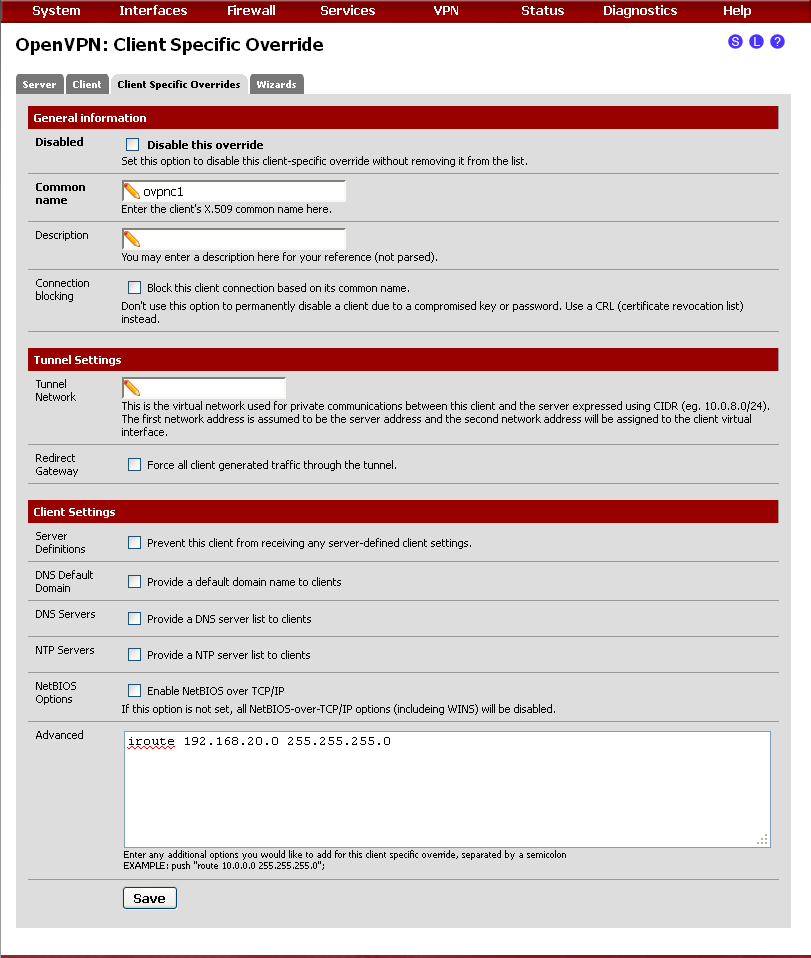

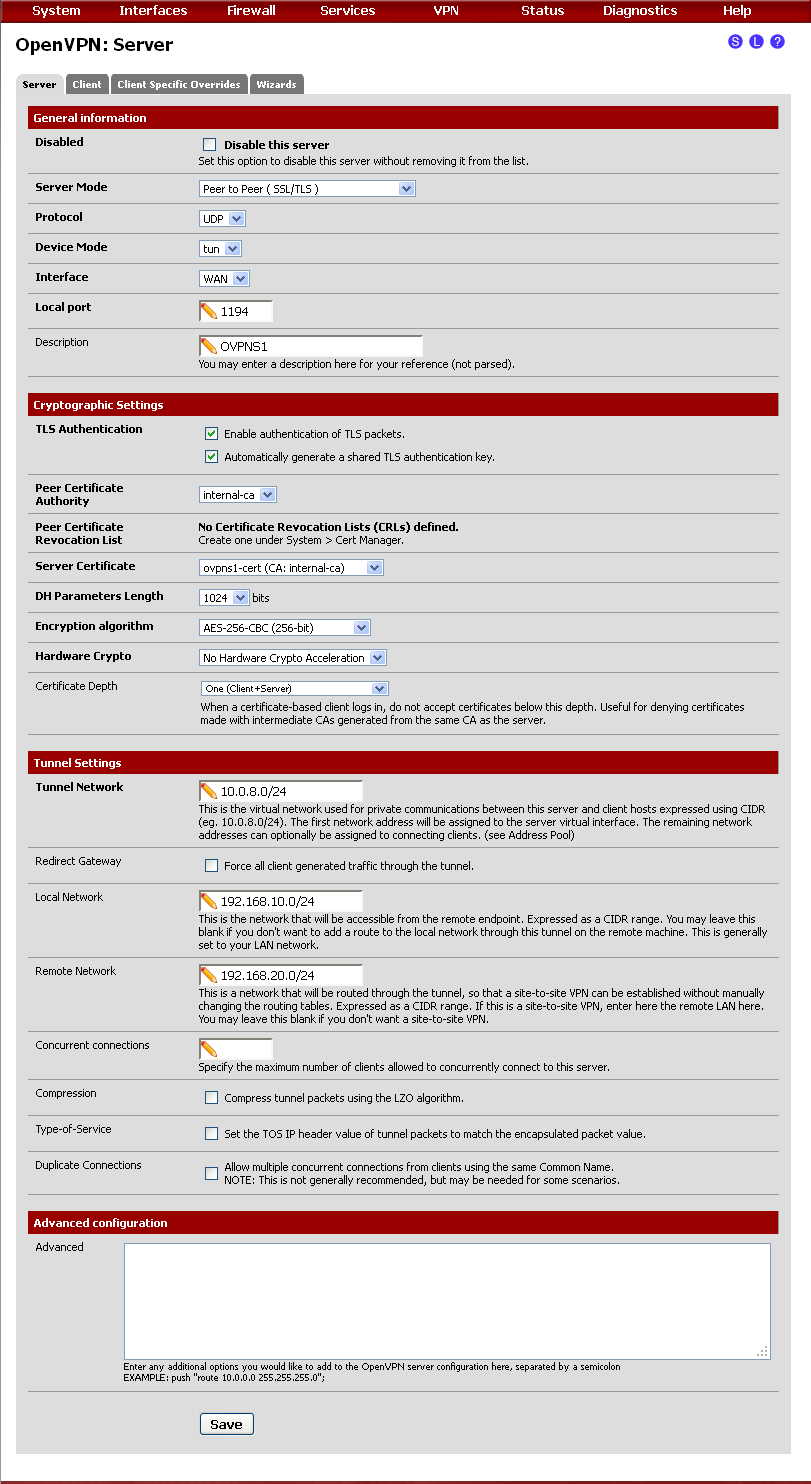

Мы являемся филиалом, подключены мы к ЦО по OVPN-туннелю (Peer to Peer), виртуальные адреса из диапазона 10.х.№филиала.х, ЦО установил нам диапазон адресов (192.168.№филиала.ххх) дабы филиалы друг с другом не путались.

В pfSense приходит интернет непрямую от провайдера на wan интерфейс (PPPoE), lan смотрит во внутреннюю сеть (статические адреса). Три банкомата подключены через нас к интернету, им присвоены адреса локальной сети и без wan разрешающих правил они не работают. Есть удаленная территория которую нужно подключить к нашей локальной сети, интернет им приходит на dsl-модем\роутер. Машин там немного, на данный момент там адреса 192.168.1.х. У нас создан tap интерфейс сбридженный с lanом, подключаемые клиенты получают по dhcp наши локальные адреса из не занятого диапазона.

1С 7.7 серверный вариант. Пока подключаются через Windows клиент к нам. Через туннель (виртуальные адреса 10.0.х.х и они не пересекаются с ЦО) работает по RDP, печать на стороне клиента была не возможна. Создал подключение через мост, заработало всё напрямую, но с нашей стороны данные клиенты не видны, т.е. в логах видно что они к нам подключаются, работают, но обратиться к ним никак не получается, в логах pfSense тем не менее всё чисто.

P.S. Если всё таки понадобится схема, то нарисую.

P.P.S. Может ошибкою было назначить им адреса 192.168.1.х, т.к. такие же адреса в ЦО? С другой стороны они же подключаются к нам получая виртуальные адреса из нашей сети (192.168.№филиала.ххх). -

Может ошибкою было назначить им адреса 192.168.1.х, т.к. такие же адреса в ЦО

Если вы полностью уверены , что клиенты, подключаясь к вам, не получают адреса, совпадающие с адресами в вашей ЛАН - то все ОК.

P.s. Рисуйте схему. Так всем будет понятнее.

-

Может ошибкою было назначить им адреса 192.168.1.х, т.к. такие же адреса в ЦО

Если вы полностью уверены , что клиенты, подключаясь к вам, не получают адреса, совпадающие с адресами в вашей ЛАН - то все ОК.

P.s. Рисуйте схему. Так всем будет понятнее.

Они получают незанятые адреса из нашей локальной сети

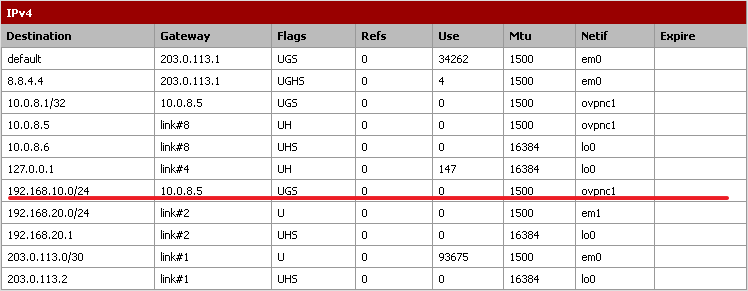

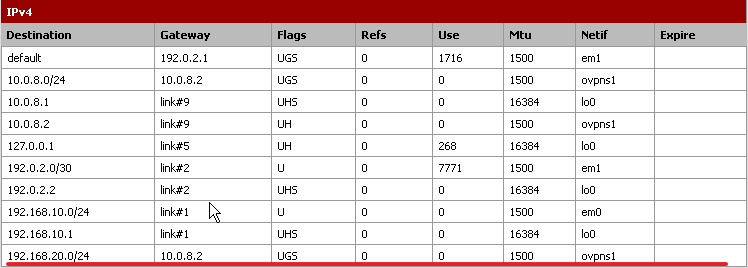

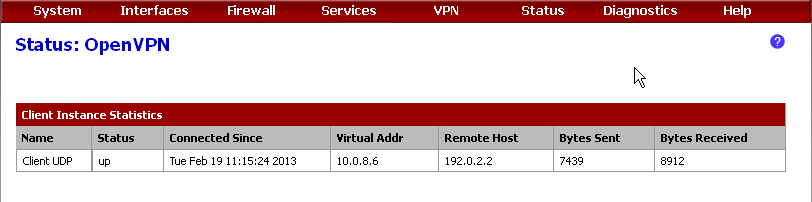

Схема

Маршруты

default xxx.xxx.xxx.xxx UGS 0 3812460 1492 pppoe0

10.0.8.0/24 10.0.8.2 UGS 0 0 1500 ovpns2

10.0.8.1 link#11 UHS 0 0 16384 lo0

10.0.8.2 link#11 UH 0 0 1500 ovpns2

10.6.0.0/24 10.7.16.2 UGS 0 0 1500 ovpnc1

10.7.16.1 link#13 UHS 0 0 16384 lo0

10.7.16.2 link#13 UH 0 0 1500 ovpnc1

10.7.39.0/30 10.7.16.2 UGS 0 0 1500 ovpnc1

xxx.xxx.xxx.xxx link#9 UHS 0 0 16384 lo0

127.0.0.1 link#8 UH 0 7928165 16384 lo0

172.16.0.0/20 10.7.16.2 UGS 0 8986 1500 ovpnc1

172.16.4.93/32 10.7.16.2 UGS 0 0 1500 ovpnc1

172.16.4.136/32 10.7.16.2 UGS 0 0 1500 ovpnc1

172.16.5.27/32 10.7.16.2 UGS 0 0 1500 ovpnc1

172.16.5.32/32 10.7.16.2 UGS 0 0 1500 ovpnc1

192.168.1.0/24 10.7.16.2 UGS 0 18414 1500 ovpnc1

192.168.2.0/24 10.7.16.2 UGS 0 0 1500 ovpnc1

192.168.16.0/24 link#2 U 0 11689984 1500 em0

192.168.16.254 link#2 UHS 0 201105 16384 lo0

-

Если хотите решить проблему - рисуйте подробную схему с адресами ЦО и ваших филиалов (будет "кино" если внутренние сети ЦО и филиалов совпадают).

Таки совпадают удаленная и ЦО.

-

Если хотите решить проблему - рисуйте подробную схему с адресами ЦО и ваших филиалов (будет "кино" если внутренние сети ЦО и филиалов совпадают).

Таки совпадают удаленная и ЦО.

В нашу сеть они всё равно попадают же с виртуальными адресами, т.е. 192.168.16.0/24 или не?. А в ЦО (это не мы) они там никому не нужны, они только нам нужны. Там 5 машин, поменять можно легко, вот только на что? 172.16.0.0 используется, 192.168.0.0 тоже и получить диапазон от ЦО для "сарая на отшибе" будет затруднительно. Потому-то и выбрал мост, т.к. вроде позволяет объединять одинаковые сети. Или ошибаюсь?

-

У вас ДВА (и более) одинаковых адреса . Как вы прикажите пфсенсу их различать ? Меняйте адресацию.

-

У вас ДВА (и более) одинаковых адреса . Как вы прикажите пфсенсу их различать ? Меняйте адресацию.

А такую подсеть выделить не получиться - 192.168.16.8/29, если выделяются по DHCP с 192.168.16.9 по 192.168.16.14? Как раз 5 адресов, даже 6.

А или Вы имели ввиду 192.168.1.0/24 на что нибудь поменять? Тогда ясно… -

Jetberry, все правильно.. сети на разных концах должны быть разные.

У меня тоже есть ЦО и филиалы. Опенвпн в режиме tap-bridge в локальную сеть. У всех филиалов сети разные делаю изначально.

Только одно "но" - опенвпн не выделяется виртуальная сеть, т.е. интерфейс опенвпн забриджен с лан и не имеет адреса. На всех клиентах прописан статический ип.

В обе стороны все работает. Костыли, конечно, но 3 года в продакшине без нареканий)) Однако раздумываю, как лучше организовать сеть для филиалов в других городах.

Кстати, я же когда-то тут (на трекере, если точнее) и запостил небольшой патч, который позволял в web выбрать режим интерфейса tap или tun из-за необходимости работы филиалов непосредственно в нашей локальной сети ;)Хотелось бы услышать какой-нибудь ответ, все таки, по поводу этого:

OpenVPN ROUTE: failed to parse/resolve route for host/network: 192.168.0.0когда выставляешь topology subnet.

Как заставить openvpn прописать маршрут в нужную сеть только после того, как подключится клиент, за которым она находится? А то получается, сервер стартует, не может найти сеть и ругается, а после подключается уже клиент, за которым она есть, но маршрут "удачно" не прописался.