Pfsense Hacklenmeye Karşı Önlem

-

Pfsenseye yabancı değilim ama prof. derece bilmiyorum. Arkadaşın kafesine pfsense kurmuştum 1 aydır problemsiz kullanıyor..

Benim istediğim uzakdan sızıp makinalara giremesinler, 4 mağaza sunucudan data alışverişi yapıyor (satış ve ciro rakamları gibi) onlar dışında dışardan tüm bağlantıları iptal etsem yeterli olurmu ?Kurmam gereken pfsense araçları(squid v.s. gibi) varmıdır, basitçe listelerseniz neler yapmam gerektiğini çok memnun olurum…

-

Pfsense değil firewall a firewall adını veren checkpoint te bile siz içerde bir makineyi misal ssh a yada uzak masa uzer,ine yada samba gibi herhangi bir uygulamaya natlasanız ve bu makinanın şifresini dışardan birisi tutturabiliyorsa burada suçu kendinizde aramanız lazım.

-

Pfsense değil firewall a firewall adını veren checkpoint te bile siz içerde bir makineyi misal ssh a yada uzak masa uzer,ine yada samba gibi herhangi bir uygulamaya natlasanız ve bu makinanın şifresini dışardan birisi tutturabiliyorsa burada suçu kendinizde aramanız lazım.

Biz suçlu aramıyoruz :) zaten firma hiçbir güvenlik önlemi almamış. Tahminimce modemden bir açıkla içeri sızmıştır.

Pfsenseyi sağlam bir firewall nasıl yapabilirim, bunu öğrenmek istiyorum.. -

Pfsense sağlamdır. Ekstra birşey yapmanıza gerek yok.

İhtiyacınıza göre konfigüre edin yeter.Bu kadar az bilgi ile soru sorarak bu forumdan yardım alamazsınız.

Ne kurulacak sistem ile bilgi vermişsiniz, ne beklentileriniz hakkında.Nasıl soru sorulur başlığına girip, detaylı bir mesaj yazmanızı öneririm.

-

Pfsense sağlamdır. Ekstra birşey yapmanıza gerek yok.

İhtiyacınıza göre konfigüre edin yeter.Bu kadar az bilgi ile soru sorarak bu forumdan yardım alamazsınız.

Ne kurulacak sistem ile bilgi vermişsiniz, ne beklentileriniz hakkında.Nasıl soru sorulur başlığına girip, detaylı bir mesaj yazmanızı öneririm.

Cevap için teşekkürler. Sorunumu açıkca dile getirdiğimi sanıyorum ama dediğim gibi saldırılara ve sisteme sızmalara karşı pfsense iş görsün benim için yeterlidir. Herhangi bir kullanıcı için izinler, cachelemeler v.s. için kullanmayacam. Sadece saldırılara karşı sunucumu korusun yeterli.

Ayrıca forumu araştırırken snort paket programını buldum, bu programı tavsiye edermisiniz ?

Edit : Bu arada pfsense için özel anakart almıştım, çift gigabitlik ethernetli intel 1.7 atom işlemcili anakart..

Üzerinde en az 512 ram ve cf kulanacam.. -

kardeş senin derdin sistemime hackeleme izinsiz girilmesin istiyorsun pfsenseyi önce bi makinaya kur güzelce öğğren ondan sonra tüm sorularının cevabını alırsın.tüm isteklerine cevap veriyor ama öğrenmek şart.öğrenmen şartıda sunun için diyorum biz senin sistemini ve yapılanmanı bilemeyiz sen kendin tasarlayıp ayarların çalışma mantığını sen yapıcaksın

-

agasar_ts61 söylediği gibi arkadaşım, ilk önce pfsense makineni kur, makine dışardan erişime zaten kapalı gelir, senin kullandığın programlar vs. verdiğin izinlerle bu eşiği aşağı düşürmeye başlarsın, örnek : en basitinden dışardan rdp verdin standart port kullanma, veya dışarıya açman mutlaka gerekli ozaman erişim şifrelerini sağlam tut, ve bence en önemlisi pfsense içerden dışarı açıktır, sen local kullanıcıların ile ilgili bir güvenlik politikası oluştur, benim acizane tavsiyemdir, buradaki üstadlar tabiki daha iyi bilir.

-

Arkadaşım tek başına hiç bir firewall yeterli değildir.

Örnek olarak benzer bir durumu yaşayan firma bana başvurdu.

pfsense kurdum… işlemler bitti. Sıra 2. aşamaya gelince adamlara derdimi zor anlattım.Server makina win.2008.srv

- üzerinde teamviewer kurulu bir normal şifreye ek olarak birde sabit şifresi var.

- Ammy çalışyor 4-5 kullanıcı kayıtlı bundada bir adet sabit şifre var.

- rdp açık dış ipden 3389 portu kullanımda

Şimdi Dedik ki ;

teamviewer sabit şifre silinecek, gerekli ise zor ve sizin bildiğiniz sabit şifre konulacak (olmazz dediler.. dışardan muhasebe desteği veren istemiyormuş)

Ammy ile tüm eski kayıt-ayarlar silinecek gerekiyorsa yeniden yapılandırılacak. (olmazz dediler.. dışardan muhasebe desteği veren istemiyormuş)

administrator şifresi sabit ve gun-ay-yıl şeklinde TARİH. dedim ki bu değişecek ve 120 günde bir değişmesi lazım. (olmazz dediler.. )

rdp olarak wan baçağından da 3389 portu kullaımda portu değişelim ve 2-3 sabit ip adresinden erişilsin dedim, her önüne gelen rdp yapamasın dedim. (olmazz dediler.. dışardan muhasebe desteği veren herhangi bir yerden bağlanacakmış).

muhasebe desteği verene openvpn kuralım öyle rpd yapsın dedik olmaz laptbuna prg istemiyormuş...

Neyse sonunda bende YA bunu bunu yapın ki güvenliği sağlayayım yada ben yokum dedim..

Sonuç mu? kurulum ücreti vs almadan bıraktım gittim... -

Arkadaşım tek başına hiç bir firewall yeterli değildir.

Örnek olarak benzer bir durumu yaşayan firma bana başvurdu.

pfsense kurdum… işlemler bitti. Sıra 2. aşamaya gelince adamlara derdimi zor anlattım.Server makina win.2008.srv

- üzerinde teamviewer kurulu bir normal şifreye ek olarak birde sabit şifresi var.

- Ammy çalışyor 4-5 kullanıcı kayıtlı bundada bir adet sabit şifre var.

- rdp açık dış ipden 3389 portu kullanımda

Şimdi Dedik ki ;

teamviewer sabit şifre silinecek, gerekli ise zor ve sizin bildiğiniz sabit şifre konulacak (olmazz dediler.. dışardan muhasebe desteği veren istemiyormuş)

Ammy ile tüm eski kayıt-ayarlar silinecek gerekiyorsa yeniden yapılandırılacak. (olmazz dediler.. dışardan muhasebe desteği veren istemiyormuş)

administrator şifresi sabit ve gun-ay-yıl şeklinde TARİH. dedim ki bu değişecek ve 120 günde bir değişmesi lazım. (olmazz dediler.. )

rdp olarak wan baçağından da 3389 portu kullaımda portu değişelim ve 2-3 sabit ip adresinden erişilsin dedim, her önüne gelen rdp yapamasın dedim. (olmazz dediler.. dışardan muhasebe desteği veren herhangi bir yerden bağlanacakmış).

muhasebe desteği verene openvpn kuralım öyle rpd yapsın dedik olmaz laptbuna prg istemiyormuş...

Neyse sonunda bende YA bunu bunu yapın ki güvenliği sağlayayım yada ben yokum dedim..

Sonuç mu? kurulum ücreti vs almadan bıraktım gittim...Bu mantıkta çalışıp ondan sonra güvenlik istemeleri hata :)

Güzel bir örnek vermişsiniz bu halde olup ta pfsense ye güvenmek yanlış olur.

-

Bilgilendirmeler için teşekkür ederim.

@akula

Bu verdiğiniz örneklerden hiçbirini kullanmıyoruz, mağazada hem ortak hem bilgi işlem hem v.s v.s işlere bakıyorum. :)

Ayrıca pc konusunda benden izinsiz veya bilgim dışında hiçbir işlem yapılmaz..Server 2003 kullanıyoruz ve ilk başda işe 3389 portu değişerek başlıyacam sonrasında pfsense ile uğraşacak ilerletirim.

Snot programı dikkatimi çekti, onun hakkında birşey yazan olmamış. Onu kullanmama gerek yok sanırım ?Ticari programlar sql üzerinden haberleştiklerinden sql portlarını açarım yeterli olur. Gerekirse dışardan rpd ye bile kapatırım.

Amaç sağlam başlayıp sağlam gitmek. Sonuçda emek bu, yıllarca herşeyimizi programa yazıp sırtımızı ona yaslıyoruz… -

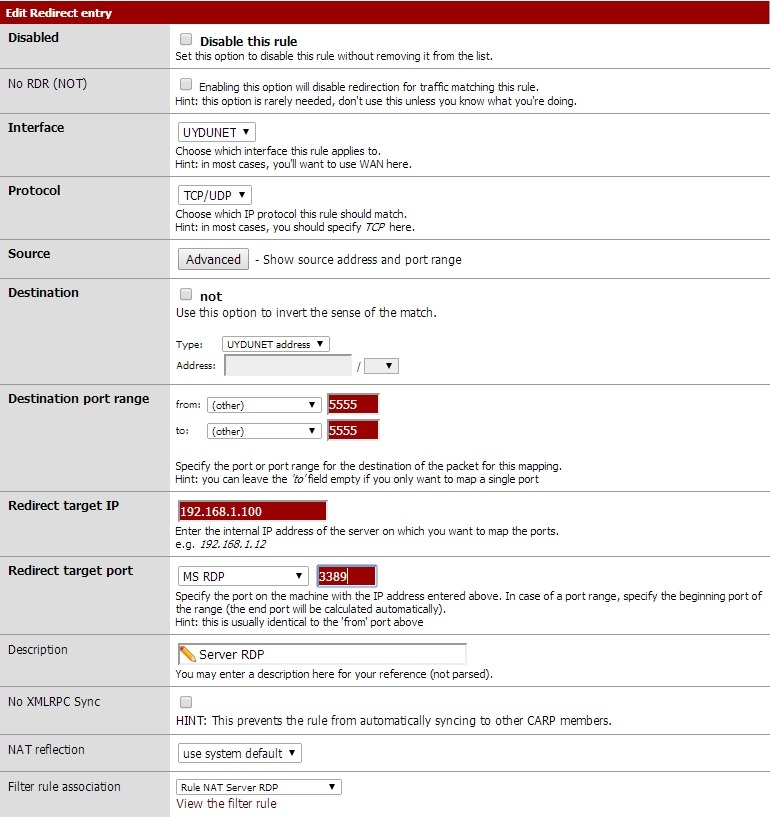

rdp portunu değiştirmenize gerek yok

pat yaparsınız olur biter

dışarıdan gelecek 5555(siz ne seçerseniz) nolu portu içerideki 192.168.1.100'e 3389'a yönlendirebilirsiniz.

dışarıdan bakıldığında 5555 nolu port açık gözükecek ama hangi protokol'ü kullandığınızı bilemeyecek her şeyi denemesi gerek

-

rdp portunu değiştirmenize gerek yok

pat yaparsınız olur biter

dışarıdan gelecek 5555(siz ne seçerseniz) nolu portu içerideki 192.168.1.100'e 3389'a yönlendirebilirsiniz.

dışarıdan bakıldığında 5555 nolu port açık gözükecek ama hangi protokol'ü kullandığınızı bilemeyecek her şeyi denemesi gerek

Mantıklı :) Bu işlemi nasıl yapabiliriz acaba?

-

Mantıklı :) Bu işlemi nasıl yapabiliriz acaba?

Resimde benim kullandığım örnekler mevcut umarım yardımcı olur.

Firewall - NAT seçeneği ekran görüntüsüdür.

-

nat kısmından resimdeki gibi ayarlarsanız çalışacaktır

-

Sadece RDP için diyebileceklerim;

RDP ile dışardan bağlanacak kişilerden static (sabit ip) kullanmalarını talep edin.

alias ile izinli-rdp gibi oluşturun ve dışardan rdp yapacakların ip adresleri bu havuza girin.

5555 gibi bir portu nat yaparken destination kısmına alias ipniz olan " izinli-rdp" yi ayarlayın.

Bu şekilde sadece " izinli-rdp" içindeki wan ipleri dışardan size 5555 portundan bağlanabilir diğerleri bağlanamaz.Yok olmaz sabit ip sorun olursa o zaman Openvpn kurun kulanıcılar openvpn ile size connect olup rdp yapsınlar.

-

Mesele, Güvenlik'ten açılmışken bende bir kaç şey ekliyim tam olsun.Lakin, forumda bazı arkadaşların yaptığı sistemlere göz attığımda WAN tarafında FULL Allow kuralını giren " Deneyimli PFSense Kullanıcıları " var. O Zaman PFSense neden konumlandırdınız diye sormazlar mı adama ?

Bence Pat yapmak,RDP portunu değiştirmek çözüm değil. Port Scanner ile ilgili port rahatlıkla bulunabilir.RDP yapacak destination adreslere sadece Rule tanımlaması yapmak daha sağlıklı olacaktır.Son olarak Ülke IP bloklarını blocklamakta büyük oranda gelecek olan Brute Force vs atakları engelleyecektir.

Tabi, bu konuda sizin yapınıza göre yapmak istediklerinize göre özel güvenlik senaryoları izlenebilir.

-

Mesele, Güvenlik'ten açılmışken bende bir kaç şey ekliyim tam olsun.Lakin, forumda bazı arkadaşların yaptığı sistemlere göz attığımda WAN tarafında FULL Allow kuralını giren " Deneyimli PFSense Kullanıcıları " var. O Zaman PFSense neden konumlandırdınız diye sormazlar mı adama ?

Bence Pat yapmak,RDP portunu değiştirmek çözüm değil. Port Scanner ile ilgili port rahatlıkla bulunabilir.RDP yapacak destination adreslere sadece Rule tanımlaması yapmak daha sağlıklı olacaktır.Son olarak Ülke IP bloklarını blocklamakta büyük oranda gelecek olan Brute Force vs atakları engelleyecektir.

Tabi, bu konuda sizin yapınıza göre yapmak istediklerinize göre özel güvenlik senaryoları izlenebilir.

Samet Bey,

Arkadaşın şirketide azerbeycandan bir türk tarafından hacklenmiş. Ülke bazında ip bloklamada baya mantıklı.

Rule tanımlaması daha sağlıklı olur demişsiniz, pfsense acemi kullanıcı olarak anlatım yapabilirseniz memnun olurum.@akula

Openvpn hakkında bilgim yoktur ama araştırma yapacam. Bilgilendirdiğiniz için teşekkür ederim.@TechnicaL, @hoscakal

Zaman ayırıp yardımcı olduğunuz için teşekkür ederim. -

Mesele, Güvenlik'ten açılmışken bende bir kaç şey ekliyim tam olsun.Lakin, forumda bazı arkadaşların yaptığı sistemlere göz attığımda WAN tarafında FULL Allow kuralını giren " Deneyimli PFSense Kullanıcıları " var. O Zaman PFSense neden konumlandırdınız diye sormazlar mı adama ?

Bence Pat yapmak,RDP portunu değiştirmek çözüm değil. Port Scanner ile ilgili port rahatlıkla bulunabilir.RDP yapacak destination adreslere sadece Rule tanımlaması yapmak daha sağlıklı olacaktır.Son olarak Ülke IP bloklarını blocklamakta büyük oranda gelecek olan Brute Force vs atakları engelleyecektir.

Tabi, bu konuda sizin yapınıza göre yapmak istediklerinize göre özel güvenlik senaryoları izlenebilir.

Portun sürekli kullanımda olmadığı için sorun yok dediğiniz doğru port scanner ile bulabilirler belki o yüzden kuralım genelde pasif durumdadır :)

-

Mesele, Güvenlik'ten açılmışken bende bir kaç şey ekliyim tam olsun.Lakin, forumda bazı arkadaşların yaptığı sistemlere göz attığımda WAN tarafında FULL Allow kuralını giren " Deneyimli PFSense Kullanıcıları " var. O Zaman PFSense neden konumlandırdınız diye sormazlar mı adama ?

Bence Pat yapmak,RDP portunu değiştirmek çözüm değil. Port Scanner ile ilgili port rahatlıkla bulunabilir.RDP yapacak destination adreslere sadece Rule tanımlaması yapmak daha sağlıklı olacaktır.Son olarak Ülke IP bloklarını blocklamakta büyük oranda gelecek olan Brute Force vs atakları engelleyecektir.

Tabi, bu konuda sizin yapınıza göre yapmak istediklerinize göre özel güvenlik senaryoları izlenebilir.

sana vereyim benim ip'mi tara

2222 502 7001 7002 8081 portlarını açık bulacaksın bunlar ne için kullanılıyor bilgin var mı ?

hadi salladın bir tanesi rdp tuttu senden kullanıcı adı şifre istedi. ki (benim server'a rdp yapan sabit ipler haricinde başka ip ile giriş yapamazsın)

3 kere yanlış şifre girdiğinde kullanıcı 15 dk banlanıyor. 15 dk boyunca şifre giremiyorsun

15 dk dan sonra yine 3 kere hatalı girdiğinde bu sefer yönetici hesabı açabiliyor sadecediğer portların ne olduğu hakkında zaten bilgin yok ya da ne amaçla kullanıldığından habersizsin

port tarama programıyla size ip bloğu vereyim binlerce açık port bulursunuz

ama ne amaçla kullanıldığını bilmedikten sonra ne işe yarar açık port ? -

Mesele, Güvenlik'ten açılmışken bende bir kaç şey ekliyim tam olsun.Lakin, forumda bazı arkadaşların yaptığı sistemlere göz attığımda WAN tarafında FULL Allow kuralını giren " Deneyimli PFSense Kullanıcıları " var. O Zaman PFSense neden konumlandırdınız diye sormazlar mı adama ?

Bence Pat yapmak,RDP portunu değiştirmek çözüm değil. Port Scanner ile ilgili port rahatlıkla bulunabilir.RDP yapacak destination adreslere sadece Rule tanımlaması yapmak daha sağlıklı olacaktır.Son olarak Ülke IP bloklarını blocklamakta büyük oranda gelecek olan Brute Force vs atakları engelleyecektir.

Tabi, bu konuda sizin yapınıza göre yapmak istediklerinize göre özel güvenlik senaryoları izlenebilir.

sana vereyim benim ip'mi tara

2222 502 7001 7002 8081 portlarını açık bulacaksın bunlar ne için kullanılıyor bilgin var mı ?

hadi salladın bir tanesi rdp tuttu senden kullanıcı adı şifre istedi. ki (benim server'a rdp yapan sabit ipler haricinde başka ip ile giriş yapamazsın)

3 kere yanlış şifre girdiğinde kullanıcı 15 dk banlanıyor. 15 dk boyunca şifre giremiyorsun

15 dk dan sonra yine 3 kere hatalı girdiğinde bu sefer yönetici hesabı açabiliyor sadecediğer portların ne olduğu hakkında zaten bilgin yok ya da ne amaçla kullanıldığından habersizsin

port tarama programıyla size ip bloğu vereyim binlerce açık port bulursunuz

ama ne amaçla kullanıldığını bilmedikten sonra ne işe yarar açık port ?Selam Özgür Abi ;

Aslında aynı dili konuşuyoruz ama sen olaya biraz daha kendi güvenlik sistemini anlatıp girmişsin. Ben burada soru soran kişiye sadece port değiştirmenin bir güvenlik önlemi olmayacağını söyledim.Senin söylediğin gibi Windows tarafında ve PFSense tarafında sadece portlara belirli destination adreslerinin ulaşmasının sağlanması daha sağlıklı olacaktır.

İnternet ortamında tutun RDP Brute Force ataklarından, ftp server portunu bulup gerçekten o ftp server'amı sahip olup olmadığını test eden yazılımlar mevcut.Yani senin portu değiştirdikten sonra o portun ne işe yaradığını bulmaları çokta zamanını almaz.

En basitinden son zamanlarda gelişen bir olay, Windows Server 2003 üzerinde bulunan RDP açığı sayesinde adamlar, ülke ip bloğunu taratip 3389 portu açık olanları bulup sunucuyu hackleyebiliyorlar. Ama bu genel yapılan bir saldırı, siz eğer 3389 portunu değiştirdiyseniz doğal olarak o scanner olayında kullanıcıya sonuç vermeyecektir.

Ama şöyle düşünürseniz, eski bir bilgi işlem personeliniz işten ayrıldı ve sizin wan ip adresinize scanner yaptı. Açık olan portları tespitini yaptı.

Örnek Portlar : 5555,5453,2223

Sonra kötü niyetli adam bu portların ne işe yaradığını öğrendi ve brute force ataklarını yapmaya başladı. Bu durumda yapmannız gereken işlemler ?

- Belirli destination adreslerin portlara erişmesini sağlamak.

- Yazılımsal olarak gelebilecek ataklarda sistemin cevap vermesini engellemek.

ve bir çok konfigurasyon yapılabilir.