OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

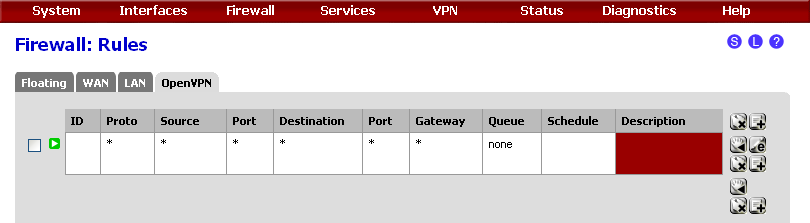

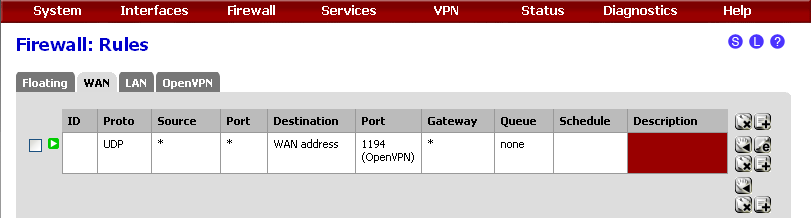

Невнимательно сходили :

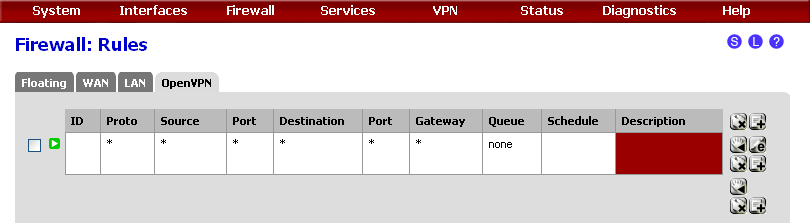

**IPv4 *** LAN Net * 192.168.101.0/24 * * none

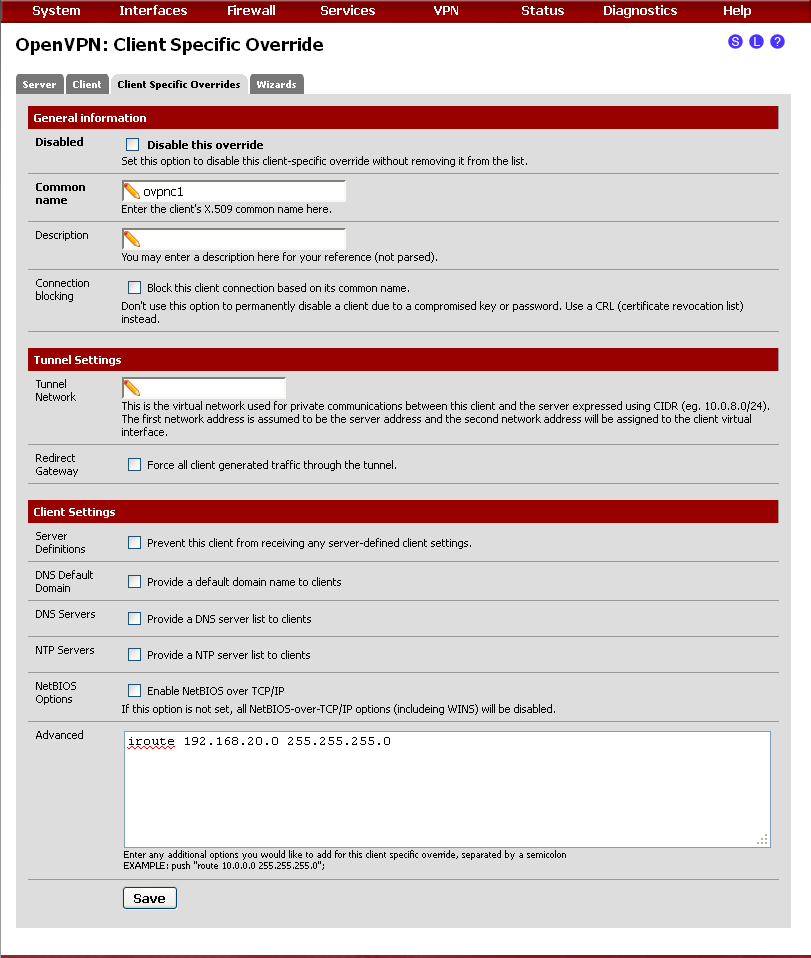

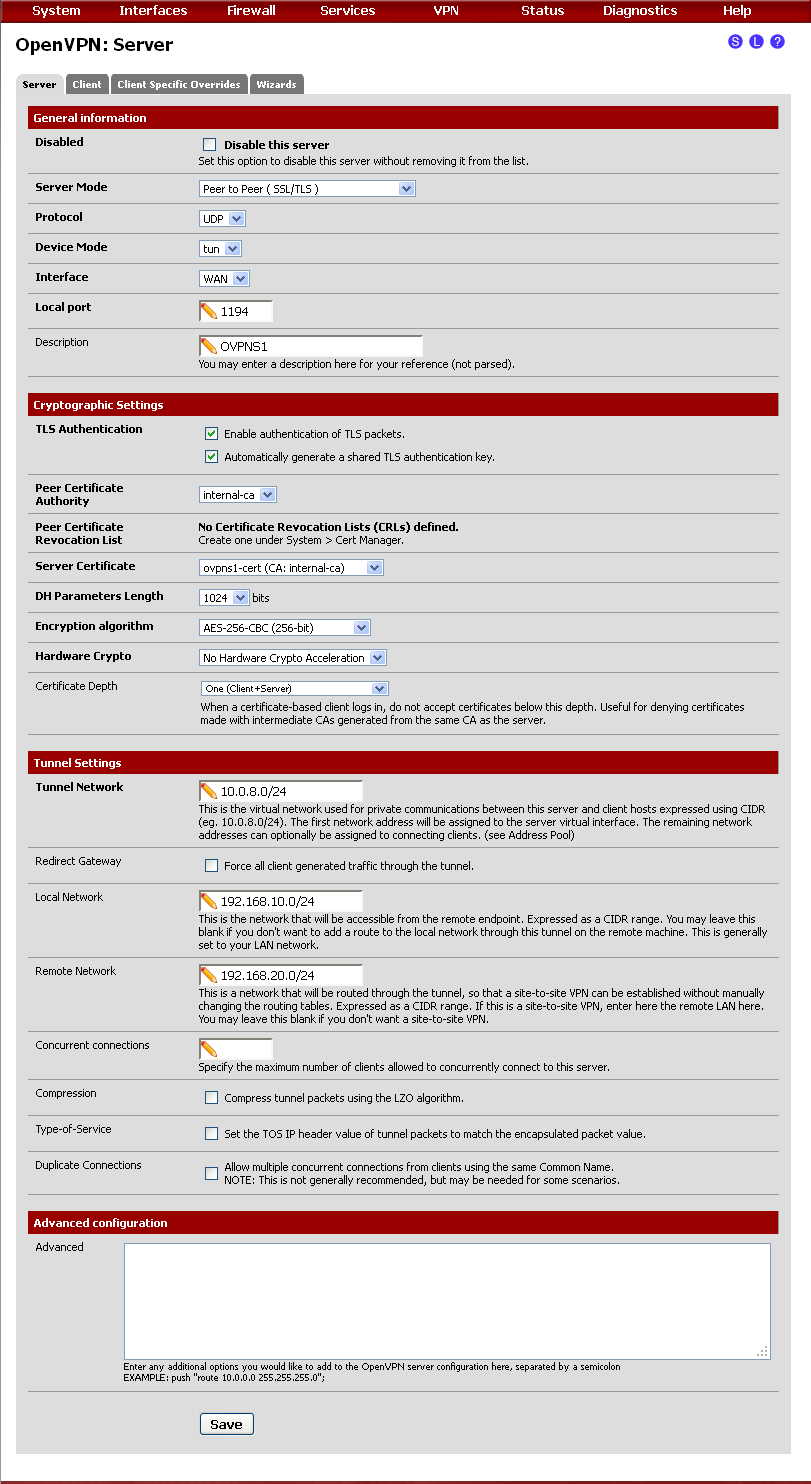

Добавил в настройки сервера еще одного потенциального клиента

А iroute добавили на сервере?

P.s. Покажите скрин разделов Certificates и OpenVPN-> Client-specific overrides на сервере.

-

Mikrotik as OpenVPN client - http://unblockvpn.com/support/how-to-set-up-openvpn-on-router-mikrotik.html

-

Невнимательно сходили :

**IPv4 *** LAN Net * 192.168.101.0/24 * * none

Добавил в настройки сервера еще одного потенциального клиента

А iroute добавили на сервере?

P.s. Покажите скрин разделов Certificates и OpenVPN-> Client-specific overrides на сервере.

Исправил правило, спасибо и для сети 10.0.5.0 все заработало.

Отсюда вопросы:

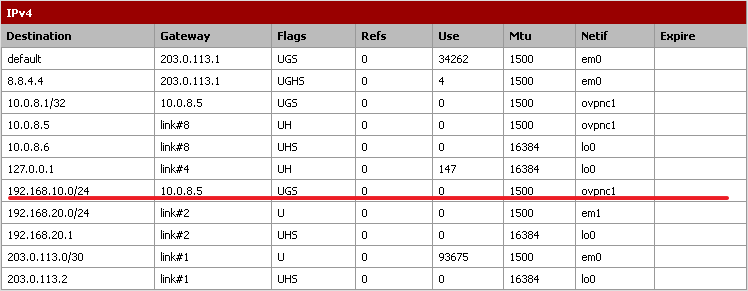

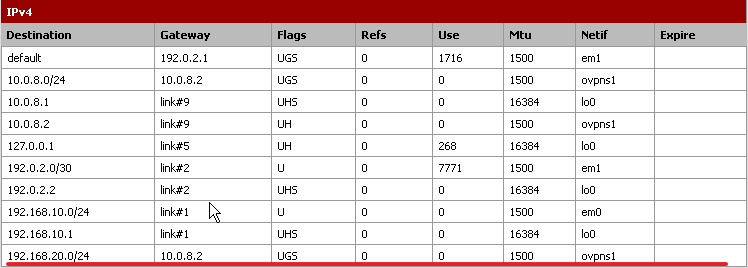

1**. Почему для 10.0.4.0 такого правила создавать не было нужно?**

2. Такие правила нужно будет создавать для всех сетей за клиентами?

3. Если это так - не внести ли необходимость их создания в FAQ? Вопросы недоступности сетей - самые популярные.За ссылку на настройке Микротик - был там в свое время. В свое время задавал тут вопрос как раз на эту тему. Был послан искать решение по непрофильному продукту :). Нашел. Проблема состояла в том, что Микротик не дает настроить OVPN-клиента без указания user\password котрые в обсуждаемых конфигурациях не используются. На деле в user\password следует вписать все что угодно.

Да и реально работающая настройка OVPN-клиента Микротик применительно к обсуждаемой конфигурации pfsense гораздо проще.

Спасибо werter за терпеливость, KARLAGIN за правильную подсказку, rubic за инструкцию и саму тему.

-

@ pigbrother

А всего-то нужно было включить логирование fw на pfsense, запустить ping на машине за сервером и смотреть логи fw при этом.

-

@ pigbrother

А всего-то нужно было включить логирование fw на pfsense, запустить ping на машине за сервером и смотреть логи fw при этом.

Согласен.

И все же - можно надеяться на ответы по вопросам 1,2,3? -

@ pigbrother

А всего-то нужно было включить логирование fw на pfsense, запустить ping на машине за сервером и смотреть логи fw при этом.

Согласен. Хотя предположить блокировку файрволлом в этом случае в голову бы не пришло никак - ведь для 10.0.4.0 не требовалось никаких усилий.

И все же - можно надеяться на ответы по вопросам 1,2,3? -

1. Почему для 10.0.4.0 такого правила создавать не было нужно?

Не скажу, ибо не видел скрин правил fw в тот момент (особенно на LAN)

2. Такие правила нужно будет создавать для всех сетей за клиентами?

Может создать одно.

3. Если это так - не внести ли необходимость их создания в FAQ? Вопросы недоступности сетей - самые популярные.

Я это уже предлагал. Кстати, кажется, такая проблема возникла только с переходом на вер. 2.1

-

Согласен. Хотя предположить блокировку файрволлом в этом случае в голову бы не пришло никак

Золотое правило сисадмина - всегда первым делом читать\смотреть логи

-

Кстати, кажется, такая проблема возникла только с переходом на вер. 2.1

Да, тут пытаются объяснить, почему:

https://forum.pfsense.org/index.php?topic=73825.msg403581#msg403581Но у меня то - вообще 2.0.х.

-

@ pigbrother

Но у меня то - вообще 2.0.х.

Это легко проверить, создав на LAN самым верхним нижеследующее правило (правило, касаемое OpenVPN временно задизейблить) :

* LAN subnet * * * *

И после этого проверьте доступность всех ваших впн-клиентов и сетей за ними. Заработает - ок, потом обновитесь до 2.1.х и проверьте снова - уже не должно работать без явного указания в Destination адресов сетей OpenVPN-клиентов.

P.s. А почему не самые дешевые роутеры выбрали в кач-ве клиентов ? Присмотритесь к Asus - модели rt-n12 d1, rt-n10p, rt-n10u + прошивка TomatoUSB shibby's mode (http://tomato.groov.pl/) . Возможности - более чем.

-

* LAN subnet * * * *

Правило временное, верно?Заработает - ок, потом обновитесь до 2.1.х и проверьте снова - уже не должно работать без явного указания в >Destination адресов сетей OpenVPN-клиентов.

Так и поступлю.

А почему не самые дешевые роутеры выбрали в кач-ве клиентов ? Присмотритесь к Asus - модели rt-n12 d1, rt-n10p, >rt-n10u + прошивка TomatoUSB shibby's mode

1. Сначала понравилась работа WDS-WiFi в Микротик, да и вообще работа с WiFi в них сделана замечательно.

2. Повторяемость решений на любых моделях, единые настройки, которые переносятся в секунды.

3. Возможность купить Микротик взамен сгоревшего\украденного и не зависеть от наличия на рынке моделей с возможностью заливки альтернативной прошивки.

4. Цены на простые Микротик в абсолютном выражении уже весьма близки к ценам того же Asus.

5. Аппаратные плюшки - watchdog, POE…

......

Не сказать что я уж очень горячий сторонник Микротик, многие вещи в pfsense, например, мне нравятся намного больше, но как устройство класса "поставил-забыл" Микротик вполне достоин рассмотрения. -

@ pigbrother

Спасибо за ответ по Mikrotik.Но с ценой не соглашусь :

Mikrotik

http://hotline.ua/network/besprovodnoe-oborudovanie/?q=mikrotik (для перевода в $ делите на 12) . Сколько стоит самый дешевый с wi-fi ?

vs

Asus :

http://hotline.ua/network-besprovodnoe-oborudovanie/asus-rt-n10p/

http://hotline.ua/network-besprovodnoe-oborudovanie/asus-rt-n12-d1/

http://hotline.ua/network-besprovodnoe-oborudovanie/asus-rt-n10u-b1/ -

Спасибо за ответ по Mikrotik.

Ну это я описывал тоько плюсы. Минусов\трудностей тоже хватает.

Что же касается цены… Если учесть стоимость открытия новой площадки (склада\магазина\офиса) переплата в $20-30 просто не видна. Для дома выбор Mikrotik - скорее удел энтузиастов, чем реальная необходимость.

Из перечисленных ранее плюсов, выделю, пожалуй, п.3

-

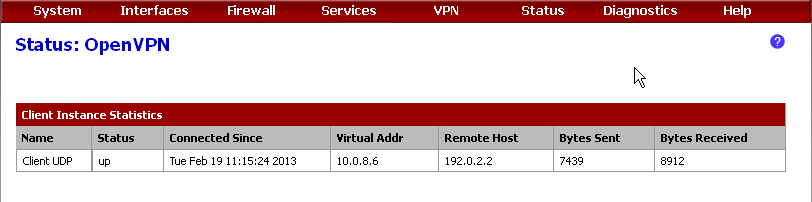

Привет, парни. С обновлением на 2.1.3 у меня появилась проблема с ovpn. Очень часто стало происходить переподключение клиента к серверу в режиме Site-to-Site.

Лог клиентаMay 15 09:30:01 openvpn[64470]: Initialization Sequence Completed May 15 09:30:01 openvpn[64470]: Preserving previous TUN/TAP instance: ovpnc1 May 15 09:29:59 openvpn[64470]: [srv-r1.domain.ru] Peer Connection Initiated with [AF_INET]xxx.xxx.xxx.xxx:11194 May 15 09:29:59 openvpn[64470]: UDPv4 link remote: [AF_INET]xxx.xxx.xxx.xxx:11194 May 15 09:29:59 openvpn[64470]: UDPv4 link local (bound): [AF_INET]yyy.yyy.yyy.yyy May 15 09:29:59 openvpn[64470]: NOTE: the current --script-security setting may allow this configuration to call user-defined scripts May 15 09:29:59 openvpn[64470]: WARNING: No server certificate verification method has been enabled. See http://openvpn.net/howto.html#mitm for more info. May 15 09:29:57 openvpn[64470]: SIGUSR1[soft,ping-restart] received, process restarting May 15 09:29:57 openvpn[64470]: [srv-r1.domain.ru] Inactivity timeout (--ping-restart), restartingЛог сервера

May 15 09:30:01 openvpn[64669]: srv-r2.domain.ru/yyy.yyy.yyy.yyy:32885 send_push_reply(): safe_cap=940 May 15 09:29:59 openvpn[64669]: srv-r2.domain.ru/yyy.yyy.yyy.yyy:32885 MULTI_sva: pool returned IPv4=10.0.18.6, IPv6=(Not enabled) May 15 09:29:59 openvpn[64669]: yyy.yyy.yyy.yyy:32885 [srv-r2.domain.ru] Peer Connection Initiated with [AF_INET]yyy.yyy.yyy.yyy:32885 May 15 09:29:39 openvpn[68832]: Initialization Sequence Completed May 15 09:29:39 openvpn[68832]: /usr/local/sbin/ovpn-linkup ovpnc2 1500 1541 172.16.202.21 172.16.202.22 init May 15 09:29:39 openvpn[68832]: /sbin/ifconfig ovpnc2 172.16.202.21 172.16.202.22 mtu 1500 netmask 255.255.255.255 up May 15 09:29:39 openvpn[68832]: do_ifconfig, tt->ipv6=1, tt->did_ifconfig_ipv6_setup=0 May 15 09:29:39 openvpn[68832]: TUN/TAP device /dev/tun2 opened May 15 09:29:39 openvpn[68832]: TUN/TAP device ovpnc2 exists previously, keep at program end May 15 09:29:37 openvpn[68832]: [ticket-server] Peer Connection Initiated with [AF_INET]zzz.zzz.zzz.zzz:1196 May 15 09:29:36 openvpn[68832]: UDPv4 link remote: [AF_INET]zzz.zzz.zzz.zzz:1196 May 15 09:29:36 openvpn[68832]: UDPv4 link local (bound): [AF_INET]xxx.xxx.xxx.xxx May 15 09:29:36 openvpn[68420]: NOTE: the current --script-security setting may allow this configuration to call user-defined scripts May 15 09:29:36 openvpn[68420]: WARNING: No server certificate verification method has been enabled. See http://openvpn.net/howto.html#mitm for more info. May 15 09:29:36 openvpn[68420]: OpenVPN 2.3.2 amd64-portbld-freebsd8.3 [SSL (OpenSSL)] [LZO] [eurephia] [MH] [IPv6] built on Mar 27 2014 May 15 09:29:36 openvpn[1195]: SIGTERM[hard,] received, process exiting May 15 09:29:36 openvpn[1195]: /usr/local/sbin/ovpn-linkdown ovpnc2 1500 1541 172.16.202.21 172.16.202.22 init May 15 09:29:36 openvpn[64669]: Initialization Sequence Completed May 15 09:29:36 openvpn[64669]: UDPv4 link remote: [undef] May 15 09:29:36 openvpn[64669]: UDPv4 link local (bound): [AF_INET]xxx.xxx.xxx.xxx:11194 May 15 09:29:36 openvpn[1195]: event_wait : Interrupted system call (code=4) May 15 09:29:36 openvpn[62072]: /usr/local/sbin/ovpn-linkup ovpns1 1500 1557 10.0.18.1 10.0.18.2 init May 15 09:29:36 openvpn[62072]: /sbin/ifconfig ovpns1 10.0.18.1 10.0.18.2 mtu 1500 netmask 255.255.255.255 up May 15 09:29:36 openvpn[62072]: do_ifconfig, tt->ipv6=1, tt->did_ifconfig_ipv6_setup=0 May 15 09:29:36 openvpn[62072]: TUN/TAP device /dev/tun1 opened May 15 09:29:36 openvpn[62072]: TUN/TAP device ovpns1 exists previously, keep at program end May 15 09:29:36 openvpn[62072]: Control Channel Authentication: using '/var/etc/openvpn/server1.tls-auth' as a OpenVPN static key file May 15 09:29:36 openvpn[62072]: NOTE: the current --script-security setting may allow this configuration to call user-defined scripts May 15 09:29:36 openvpn[62072]: OpenVPN 2.3.2 amd64-portbld-freebsd8.3 [SSL (OpenSSL)] [LZO] [eurephia] [MH] [IPv6] built on Mar 27 2014 May 15 09:29:36 openvpn[97729]: SIGTERM[hard,] received, process exiting May 15 09:29:36 openvpn[97729]: /usr/local/sbin/ovpn-linkdown ovpns1 1500 1557 10.0.18.1 10.0.18.2 init May 15 09:29:36 openvpn[97729]: event_wait : Interrupted system call (code=4) May 15 09:28:59 openvpn[1195]: Initialization Sequence Completed May 15 09:28:59 openvpn[1195]: /usr/local/sbin/ovpn-linkup ovpnc2 1500 1541 172.16.202.21 172.16.202.22 init May 15 09:28:59 openvpn[1195]: /sbin/ifconfig ovpnc2 172.16.202.21 172.16.202.22 mtu 1500 netmask 255.255.255.255 up May 15 09:28:59 openvpn[1195]: do_ifconfig, tt->ipv6=1, tt->did_ifconfig_ipv6_setup=0 May 15 09:28:59 openvpn[1195]: TUN/TAP device /dev/tun2 opened May 15 09:28:59 openvpn[1195]: TUN/TAP device ovpnc2 exists previously, keep at program end May 15 09:28:57 openvpn[1195]: [ticket-server] Peer Connection Initiated with [AF_INET]zzz.zzz.zzz.zzz:1196 May 15 09:28:57 openvpn[1195]: UDPv4 link remote: [AF_INET]zzz.zzz.zzz.zzz:1196 May 15 09:28:57 openvpn[1195]: UDPv4 link local (bound): [AF_INET]xxx.xxx.xxx.xxx May 15 09:28:57 openvpn[1114]: NOTE: the current --script-security setting may allow this configuration to call user-defined scripts May 15 09:28:57 openvpn[1114]: WARNING: No server certificate verification method has been enabled. See http://openvpn.net/howto.html#mitm for more info. May 15 09:28:57 openvpn[1114]: OpenVPN 2.3.2 amd64-portbld-freebsd8.3 [SSL (OpenSSL)] [LZO] [eurephia] [MH] [IPv6] built on Mar 27 2014 May 15 09:28:57 openvpn[3639]: SIGTERM[hard,] received, process exiting May 15 09:28:57 openvpn[3639]: /usr/local/sbin/ovpn-linkdown ovpnc2 1500 1541 172.16.202.21 172.16.202.22 init May 15 09:28:57 openvpn[97729]: Initialization Sequence Completed May 15 09:28:57 openvpn[97729]: UDPv4 link remote: [undef] May 15 09:28:57 openvpn[97729]: UDPv4 link local (bound): [AF_INET]xxx.xxx.xxx.xxx:11194 May 15 09:28:57 openvpn[3639]: event_wait : Interrupted system call (code=4) May 15 09:28:57 openvpn[95558]: /usr/local/sbin/ovpn-linkup ovpns1 1500 1557 10.0.18.1 10.0.18.2 init May 15 09:28:57 openvpn[95558]: /sbin/ifconfig ovpns1 10.0.18.1 10.0.18.2 mtu 1500 netmask 255.255.255.255 up May 15 09:28:57 openvpn[95558]: do_ifconfig, tt->ipv6=1, tt->did_ifconfig_ipv6_setup=0 May 15 09:28:57 openvpn[95558]: TUN/TAP device /dev/tun1 opened May 15 09:28:57 openvpn[95558]: TUN/TAP device ovpns1 exists previously, keep at program end May 15 09:28:57 openvpn[95558]: Control Channel Authentication: using '/var/etc/openvpn/server1.tls-auth' as a OpenVPN static key file May 15 09:28:57 openvpn[95558]: NOTE: the current --script-security setting may allow this configuration to call user-defined scripts May 15 09:28:57 openvpn[95558]: OpenVPN 2.3.2 amd64-portbld-freebsd8.3 [SSL (OpenSSL)] [LZO] [eurephia] [MH] [IPv6] built on Mar 27 2014 May 15 09:28:57 openvpn[99580]: SIGTERM[hard,] received, process exiting May 15 09:28:57 openvpn[99580]: /usr/local/sbin/ovpn-linkdown ovpns1 1500 1557 10.0.18.1 10.0.18.2 init May 15 09:28:57 openvpn[99580]: event_wait : Interrupted system call (code=4)Помогите пожалуйста разобраться что изменилось в настройках после обновления.

Отцы, а мне поможете?

-

@ Ilyuha

1. Удалите старый сервер OpenVPN \ клиент OpenVPN

2. Настройте заново в том же режиме или в режиме Remote access (SSL/TLS)Вы бы это давно уже сделали и забыли про проблему.

-

@ Ilyuha

1. Удалите старый сервер OpenVPN \ клиент OpenVPN

2. Настройте заново в том же режиме или в режиме Remote access (SSL/TLS)Вы бы это давно уже сделали и забыли про проблему.

Сделал все по новой: перегенерировал сертификаты, настроил в режиме P2P - результат тотже. Настораживает первая строчка в логе перед разрывом соединения

May 21 10:35:08 openvpn[99686]: [srv-r1.домен.ru] Inactivity timeout (--ping-restart), restartingГде можно посмотреть настройки параметра неактивности?

PS Отключил пока мониторинг ВПН шлюза со стороны клиента, может он думает что нет связи.

PPS Не помогло отключение мониторинга шлюза ВПН… -

У меня в настройках клиента :

keepalive 5 10

ping-timer-remЕсли для вас это слишком часто :

keepalive 60 120

http://tuxnotes.ru/articles.php?a_id=26 :

keepalive < seconds > < seconds > - является совмещением сразу двух команд - ping и ping-restart. Использует сразу два параметра в секундах, перечисленных через пробел. Пример:

keepalive 10 180

Означает следующее: каждые 10 секунд посылать ping на удаленный хост, и, если за 180 секунд не было получено ни одного пакета - то перезапускать туннель. -

У меня в настройках клиента :

keepalive 5 10

ping-timer-remЭто слишком часто , согласен, смените, например, на :

keepalive 60 120

http://tuxnotes.ru/articles.php?a_id=26 :

keepalive < seconds > < seconds > - является совмещением сразу двух команд - ping и ping-restart. Использует сразу два параметра в секундах, перечисленных через пробел. Пример:

keepalive 10 180

Означает следующее: каждые 10 секунд посылать ping на удаленный хост, и, если за 180 секунд не было получено ни одного пакета - то перезапускать туннель.На клиенте в Advanced configuration добавить```

keepalive 60 120 -

Верно. Пробуйте.

-

werter

Увеличил keepalive 60 300 и по прежнему происходит реконнект.May 22 13:31:10 openvpn[15065]: Initialization Sequence Completed May 22 13:31:10 openvpn[15065]: Preserving previous TUN/TAP instance: ovpnc2 May 22 13:31:08 openvpn[15065]: [srv-r1.domain.ru] Peer Connection Initiated with [AF_INET]xxx.xxx.xxx.xxx:11194 May 22 13:31:08 openvpn[15065]: UDPv4 link remote: [AF_INET]xxx.xxx.xxx.xxx:11194 May 22 13:31:08 openvpn[15065]: UDPv4 link local (bound): [AF_INET]yyy.yyy.yyy.yyy May 22 13:31:08 openvpn[15065]: NOTE: the current --script-security setting may allow this configuration to call user-defined scripts May 22 13:31:08 openvpn[15065]: WARNING: No server certificate verification method has been enabled. See http://openvpn.net/howto.html#mitm for more info. May 22 13:31:06 openvpn[15065]: SIGUSR1[soft,ping-restart] received, process restarting May 22 13:31:06 openvpn[15065]: [srv-r1.domain.ru] Inactivity timeout (--ping-restart), restartingВ чем еще может быть проблема?