OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

Друзья, товарищи, братья! Творится какая-то дичь с этим pfSense 2.2.5 (или со мной).

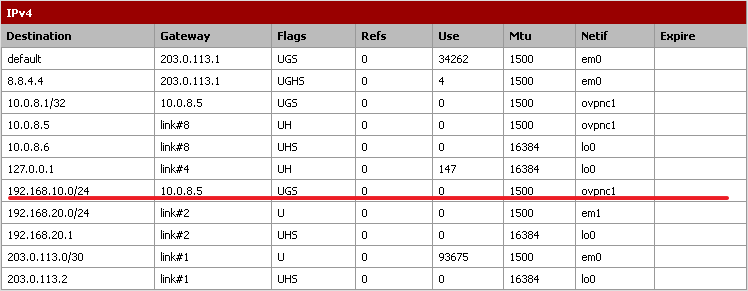

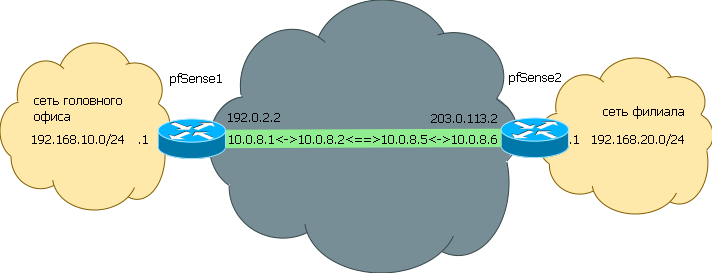

Та же ситуация, что и у fenix_0 несколькими постами ранее (https://forum.pfsense.org/index.php?topic=59081.msg575475#msg575475): сети главного и дополнительного офиса не видят друг-друга, в отличие от pfSens'ов, каждый из которых видит другой pfSense, а также свою и удаленную сети.

Проделывал все рекомендуемые выше операции, перезагружался, но сети так и не видят друг-друга.

Покажите настройки Openvpn (все вкладки) на сервере и клиенте.

Так же скрины правил fw на сервере и клиенте.И да, у Вас имеется правило fw на LAN сервера и клиента явно разрешающее прохождение трафика из одной сети в другую ?

Это обязательно. -

Вот как-то так.

Кстати, если поднимать OpenVPN сервер в режиме Remote Access, то локальная сеть сервера видна (правда не работают DNS-имена локальных сайтов).

M1-GW (клиент) –> ping --> M2-RMS (сервер) = Да

M1-GW (клиент) --> ping --> 192.168.2.0/24(сеть сервера) = Да

M2-RMS (сервер) --> ping --> M1-GW (клиент) = Да

M2-RMS (сервер) --> ping --> 192.168.152.0/24 (сеть клиента) = Да192.168.152.0/24 (сеть клиента) --> ping --> 192.168.2.10 = Да

192.168.152.0/24 (сеть клиента) --> ping --> 192.168.2.0/24 = Нет192.168.2.0/24 (сеть сервера) --> ping --> 192.168.152.1 = Нет

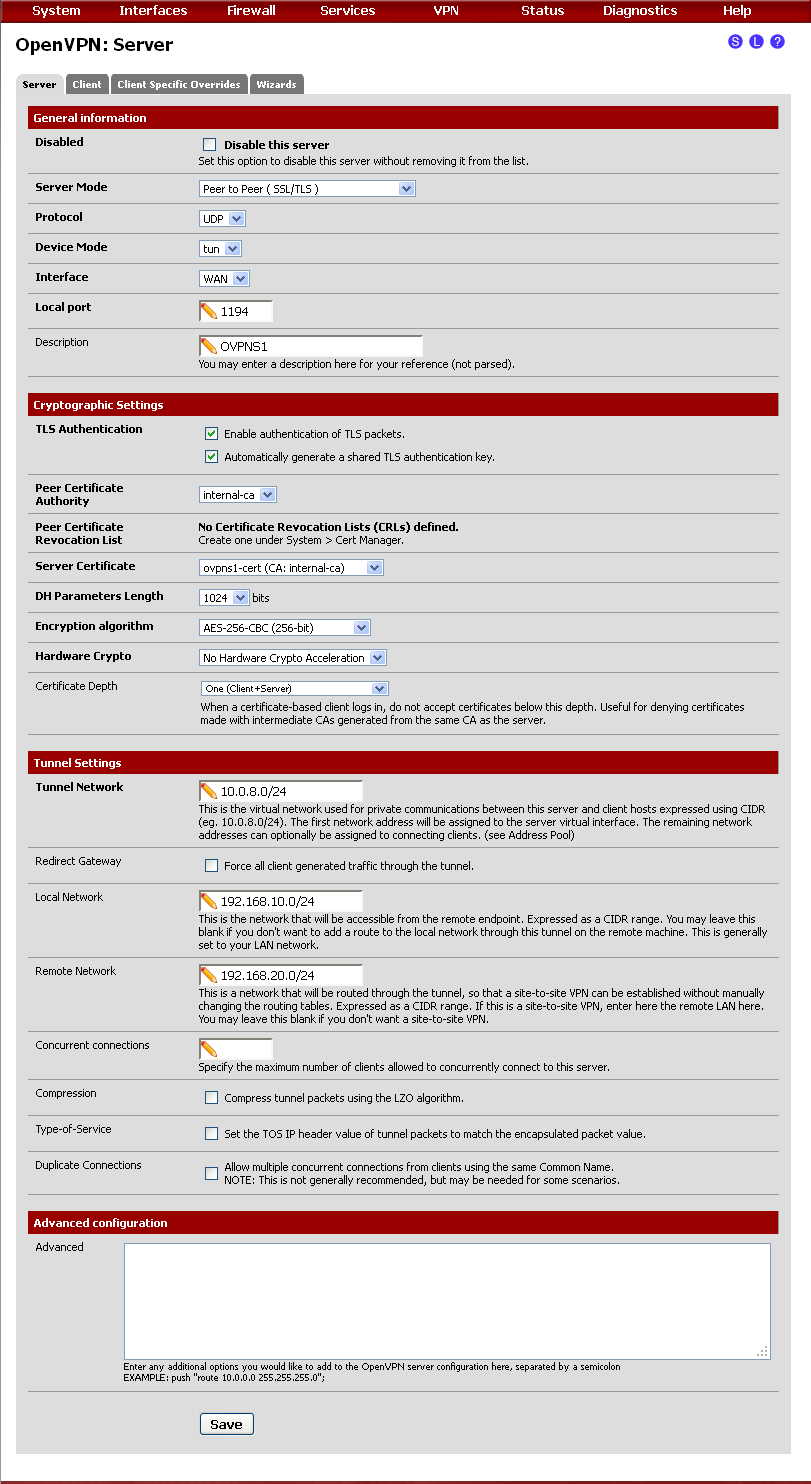

192.168.2.0/24 (сеть сервера) --> ping --> 192.168.152.0/24 = НетНастройки сервера (вкладка Server):

Server Mode: Peer to Peer (SSL/TLS)

Protocol: UDP

Device Mode: tun

Local port: 1194IPv4 Tunnel Network: 10.0.8.0/24

IPv4 Local Network/s: 192.168.2.0/24

IPv4 Remote Network/s: пустоAdvanced configuration: route 192.168.152.0 255.255.255.0

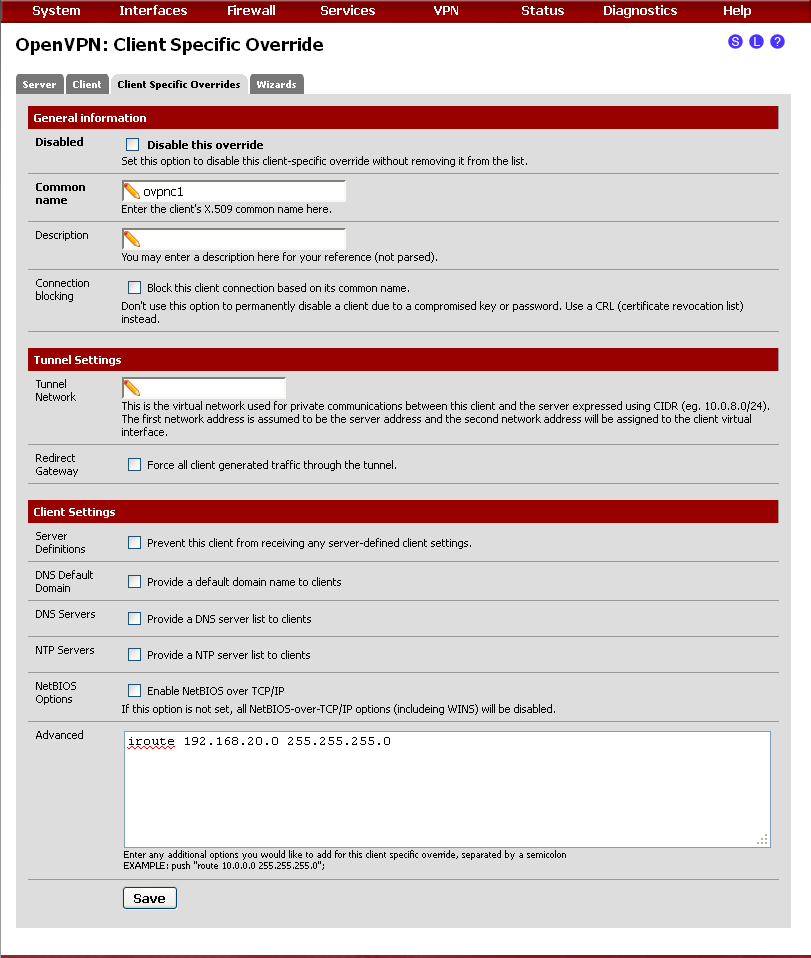

Настройки сервера (вкладка Client Specific Overrides):

Tunnel Network: 10.0.8.0/24

IPv4 Local Network/s: пусто

IPv4 Remote Network/s: пустоAdvanced: iroute 192.168.152.0 255.255.255.0

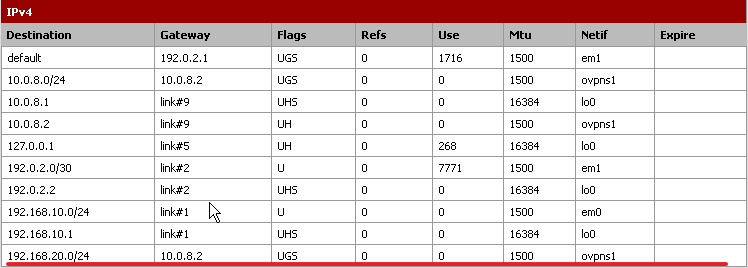

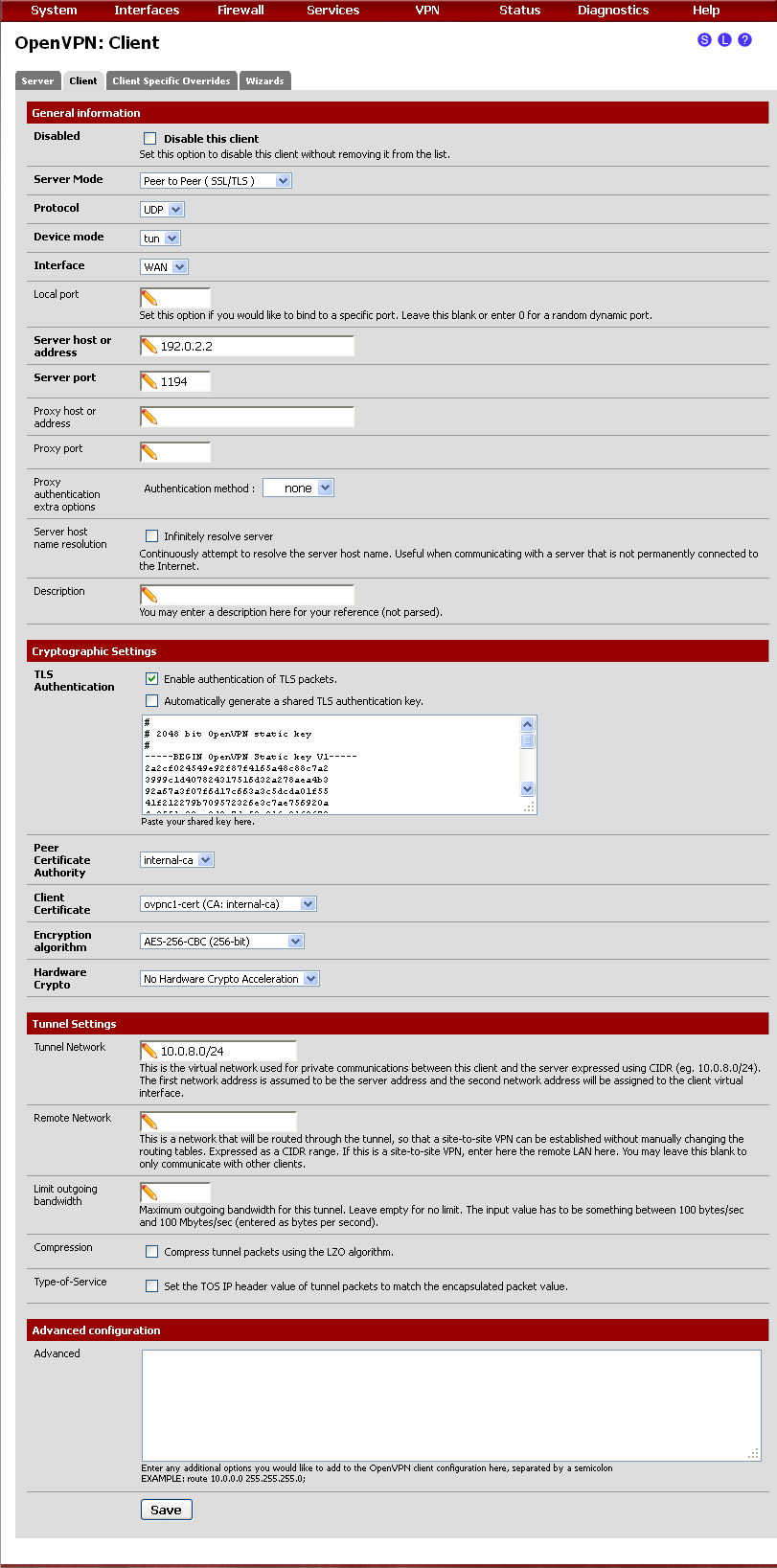

Настройки клиента (вкладка Client):

Server Mode: Peer to Peer (SSL/TLS)

Protocol: UDP

Device Mode: tun

Server host or address: ...IPv4 Tunnel Network: 10.0.8.0/24

IPv4 Remote Network/s: пустоAdvanced configuration: route 192.168.2.0 255.255.255.0

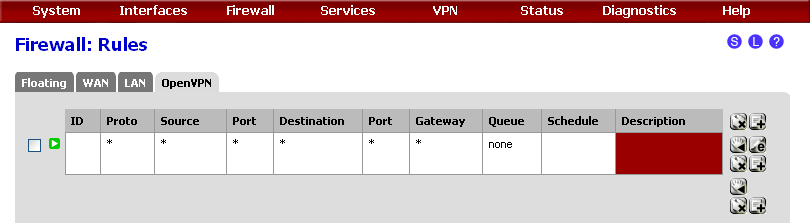

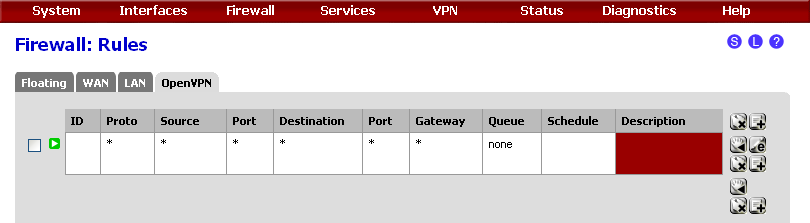

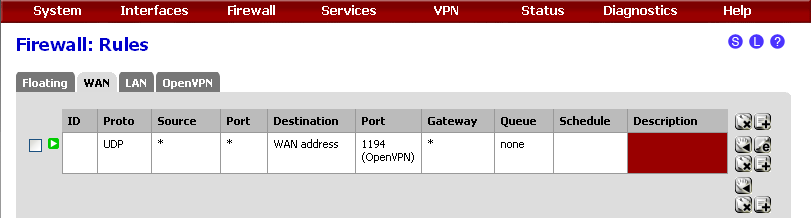

Настройки фаервола на сервере:

Настройки фаервола на клиенте:

-

В актуальной версии pfSense не нужно ничего прописывать в Advanced. Для того, что туда писалось, разработчики сделали специальные поля, пользуйтесь ими:

Настройки сервера

IPv4 Remote Network/s: 192.168.152.0/24 == route 192.168.152.0 255.255.255.0

и на сервере в Client Specific Overrides:

IPv4 Remote Network/s: 192.168.152.0/24 == iroute 192.168.152.0 255.255.255.0

сеть туннеля в Client Specific Overrides указывать не нужно, если уже указали в настройках сервера, Common Name в настройках Client Specific Overrides должно совпадать с CN сертификата клиента

-

Common Name в настройках Client Specific Overrides должно совпадать с CN сертификата клиента

Проверил еще раз – совпадает.

В актуальной версии pfSense не нужно ничего прописывать в Advanced. Для того, что туда писалось, разработчики сделали специальные поля, пользуйтесь ими:

Сделал по вашему совету, но, к сожалению, ситуация не изменилась.

Попробую полностью удалить настройки сервера и клиента и настроить заново OpenVPN-туннель.

-

2 Ablukov_A.A

Настраивайте в режиме клиент-сервер, а не p2p.

-

По данной инструкции соединил два филиала и все прекрасно работало.

Но недавно пришло письмо от провайдера, о том, что необходимо изменить настройки сети, т.к. у них меняются ip-адреса. Я изменил настройки в главном офисе и все ок. Но когда настройки поменял на сервере филиала, то туннель перестал работать. Из другой сети к офису можно подключиться.

Может ли это быть связано, что в офисе и филиале один провайдер у которого шлюз и днс адреса одинаковые, отличие только в ip-адресах. IP естественно статические и там и там. -

Может ли это быть связано, что в офисе и филиале один провайдер у которого шлюз и днс адреса одинаковые, отличие только в ip-адресах. IP естественно статические и там и там.

Маловероятно. У меня центральный офис и 2 филиала - в той же ситуации, но работе это не мешает.

Пинг\трейс между филиалом и офисом по внешним IP ходят? Не блокирует ли провайдер порт, который слушает сервер?

-

Порты провайдер не блокирует. Кстати с виндового впн я могу подключиться к офису.

А на сервере филиала статус клиента OpenVPN down.Вот лог:

[UNDEF] Inactivity timeout (–ping-restart), restarting

SIGUSR1[soft,ping-restart] received, process restarting

WARNING: No server certificate verification method has been enabled. See http://openvpn.net/howto.html#mitm for more info.

NOTE: the current –script-security setting may allow this configuration to call user-defined scripts

UDPv4 link local (bound): [AF_INET]xxx.xxx.xxx.xxx

UDPv4 link remote: [AF_INET]xxx.xxx.xxx.xxx:1194 -

WARNING: No server certificate verification method has been enabled. See http://openvpn.net/howto.html#mitm for more info.

Это, вроде, не критическая ошибка, у меня с ней работало.

Включите более детальный лог, verb 4, например.И что в логе сервера при неудачном коннекте?

-

В логах сервера нет ничего.

Но когда я подключался с виндового клиента, то лог такой:

xxx.xxx.xxx.xxx:61544 [cert1] Peer Connection Initiated with [AF_INET]xxx.xxx.xxx.xxx:61544

cert1/xxx.xxx.xxx.xxx:61544 MULTI_sva: pool returned IPv4=10.0.8.6, IPv6=(Not enabled)

cert1/xxx.xxx.xxx.xxx:61544 send_push_reply(): safe_cap=940

cert1/xxx.xxx.xxx.xxx:61544 [cert1] Inactivity timeout (–ping-restart), restarting -

В логах сервера нет ничего.

Совсем никаких следов попытки подключения?

Установите на сервере принудительно verb 3 или verb 4

-

Вот еще лог:

openvpn[14527]: MANAGEMENT: Client connected from /var/etc/openvpn/server1.sock

openvpn[14527]: MANAGEMENT: CMD 'status 2'

openvpn[14527]: MANAGEMENT: CMD 'quit'

openvpn[14527]: MANAGEMENT: Client disconnected

openvpn[14527]: event_wait : Interrupted system call (code=4)

openvpn[14527]: /sbin/route delete -net 10.0.8.0 10.0.8.2 255.255.255.0

openvpn[14527]: /sbin/route delete -net 192.168.1.0 10.0.8.2 255.255.255.0

openvpn[14527]: Closing TUN/TAP interface

openvpn[14527]: /usr/local/sbin/ovpn-linkdown ovpns1 1500 1557 10.0.8.1 10.0.8.2 init

openvpn[14527]: SIGTERM[hard,] received, process exiting

openvpn[30007]: OpenVPN 2.3.6 amd64-portbld-freebsd10.1 [SSL (OpenSSL)] [LZO] [MH] [IPv6] built on Dec 1 2014

openvpn[30007]: library versions: OpenSSL 1.0.1k-freebsd 8 Jan 2015, LZO 2.08

openvpn[30076]: NOTE: the current –script-security setting may allow this configuration to call user-defined scripts

openvpn[30076]: Control Channel Authentication: using '/var/etc/openvpn/server1.tls-auth' as a OpenVPN static key file

openvpn[30076]: TUN/TAP device ovpns1 exists previously, keep at program end

openvpn[30076]: TUN/TAP device /dev/tun1 opened

openvpn[30076]: do_ifconfig, tt->ipv6=1, tt->did_ifconfig_ipv6_setup=0

openvpn[30076]: /sbin/ifconfig ovpns1 10.0.8.1 10.0.8.2 mtu 1500 netmask 255.255.255.255 up

openvpn[30076]: /usr/local/sbin/ovpn-linkup ovpns1 1500 1557 10.0.8.1 10.0.8.2 init

openvpn[30076]: UDPv4 link local (bound): [AF_INET]xxx.xxx.xxx.xxx:1194

openvpn[30076]: UDPv4 link remote: [undef]

openvpn[30076]: Initialization Sequence Completed -

Проблема решена. Оказывается провайдер заблокировал

-

Проблема решена. Оказывается провайдер заблокировал

Вешайте openvpn на стандартный порт типа 80 tcp ,443 tcp, 53 tcp\udp

-

Проблема решена. Оказывается провайдер заблокировал

Страницей назад вас спрашивал:

Пинг\трейс между филиалом и офисом по внешним IP ходят? Не блокирует ли провайдер порт, который слушает сервер?

Вы отвечаете:

Порты провайдер не блокирует.

-

Я звонил в техподдержку, они ответили, что ничего не блокируют, а когда я им написал на support, то все сразу же решилось.

-

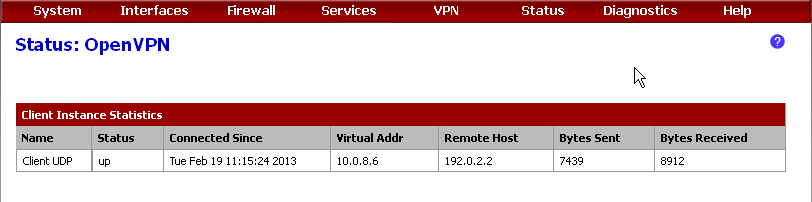

Уважаемые эксперты!

Подскажите, пожалуйста, что нужно сделать, чтобы подключить второй филиал?

Соединение есть, второй клиент подключается, но ping не идет. Вероятно, что-то с маршрутами.

Пробовал экспериментировать с маршрутами, но ничего не вышло. Кто знает, что нужно сделать?Заранее благодарен

-

Уважаемые эксперты!

Подскажите, пожалуйста, что нужно сделать, чтобы подключить второй филиал?

Соединение есть, второй клиент подключается, но ping не идет. Вероятно, что-то с маршрутами.

Пробовал экспериментировать с маршрутами, но ничего не вышло. Кто знает, что нужно сделать?Заранее благодарен

По идее

достаточно добавить route a.b.с.d 255.255.255.0 в Advanced configuration или, что то же самое - a.b.с.d/24 в IPv4 Local Network/s в настройках каждого сервера.

a.b.с.d 255.255.255.0 - сеть за "дружественным" OVPN-сервером.

и

iroute c.d.f.e 255.255.255 или или, что то же самое - c.d.f.e/24 в IPv4 Remote Network/s для передачи серверу маршрута в сеть за клиентом, это, предпложу, у вас для работющей пары клиент-сервер уже настроено.

Для передачи клиенту маршрута в сеть за другим сервером - push "route … или, что то же самое - добавляем сеть в IPv4 Local Network/s

Это делается в Client Specific OverridesРуками никакие маршруты в System: Static Routes добавлять не следует, так же, как добавлять не следует явные OVPN-интерфейсы в меню Interfaces: Assign.

-

pigbrother, спасибо Вам огромное за помощь. Пожалуйста, помогите еще решить один вопрос.

На pfsense 1 (сервер openvpn) убрал из remote network адрес 192.168.5.0, а в advanced добавил два адреса:

route 192.168.5.0 255.255.255.0; route 192.168.10.0 255.255.255.0Теперь из главного офиса вижу сеть 192.168.5.0 и 192.168.10.0 и они видят офисную сеть 192.168.1.0, но как сделать так, чтобы сети 192.168.5.0 и 192.168.10.0 видели друг друга?

В client specific overrides добавлял push route, но что-то не получилось, может не так что делаю?

-

1.На LAN интерфейсах pfSense есть ли правило(а)

IPv4 * LAN net * 192.168.х.0/24 * * none

192.168.х.0/24 - удаленные сети за другими pfSense

2. pfSense - шлюз по умолчанию?

3. Брандмауэр Windows блокирует все пакеты из чужих сетей