OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

В логах сервера нет ничего.

Совсем никаких следов попытки подключения?

Установите на сервере принудительно verb 3 или verb 4

-

Вот еще лог:

openvpn[14527]: MANAGEMENT: Client connected from /var/etc/openvpn/server1.sock

openvpn[14527]: MANAGEMENT: CMD 'status 2'

openvpn[14527]: MANAGEMENT: CMD 'quit'

openvpn[14527]: MANAGEMENT: Client disconnected

openvpn[14527]: event_wait : Interrupted system call (code=4)

openvpn[14527]: /sbin/route delete -net 10.0.8.0 10.0.8.2 255.255.255.0

openvpn[14527]: /sbin/route delete -net 192.168.1.0 10.0.8.2 255.255.255.0

openvpn[14527]: Closing TUN/TAP interface

openvpn[14527]: /usr/local/sbin/ovpn-linkdown ovpns1 1500 1557 10.0.8.1 10.0.8.2 init

openvpn[14527]: SIGTERM[hard,] received, process exiting

openvpn[30007]: OpenVPN 2.3.6 amd64-portbld-freebsd10.1 [SSL (OpenSSL)] [LZO] [MH] [IPv6] built on Dec 1 2014

openvpn[30007]: library versions: OpenSSL 1.0.1k-freebsd 8 Jan 2015, LZO 2.08

openvpn[30076]: NOTE: the current –script-security setting may allow this configuration to call user-defined scripts

openvpn[30076]: Control Channel Authentication: using '/var/etc/openvpn/server1.tls-auth' as a OpenVPN static key file

openvpn[30076]: TUN/TAP device ovpns1 exists previously, keep at program end

openvpn[30076]: TUN/TAP device /dev/tun1 opened

openvpn[30076]: do_ifconfig, tt->ipv6=1, tt->did_ifconfig_ipv6_setup=0

openvpn[30076]: /sbin/ifconfig ovpns1 10.0.8.1 10.0.8.2 mtu 1500 netmask 255.255.255.255 up

openvpn[30076]: /usr/local/sbin/ovpn-linkup ovpns1 1500 1557 10.0.8.1 10.0.8.2 init

openvpn[30076]: UDPv4 link local (bound): [AF_INET]xxx.xxx.xxx.xxx:1194

openvpn[30076]: UDPv4 link remote: [undef]

openvpn[30076]: Initialization Sequence Completed -

Проблема решена. Оказывается провайдер заблокировал

-

Проблема решена. Оказывается провайдер заблокировал

Вешайте openvpn на стандартный порт типа 80 tcp ,443 tcp, 53 tcp\udp

-

Проблема решена. Оказывается провайдер заблокировал

Страницей назад вас спрашивал:

Пинг\трейс между филиалом и офисом по внешним IP ходят? Не блокирует ли провайдер порт, который слушает сервер?

Вы отвечаете:

Порты провайдер не блокирует.

-

Я звонил в техподдержку, они ответили, что ничего не блокируют, а когда я им написал на support, то все сразу же решилось.

-

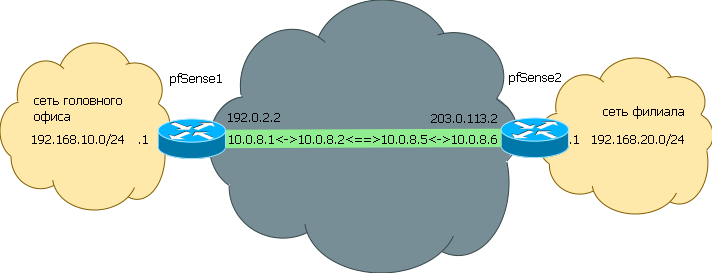

Уважаемые эксперты!

Подскажите, пожалуйста, что нужно сделать, чтобы подключить второй филиал?

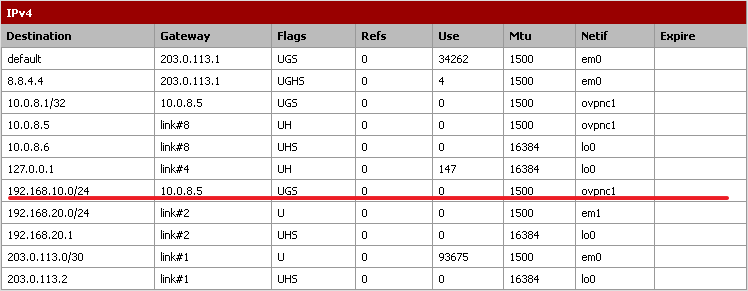

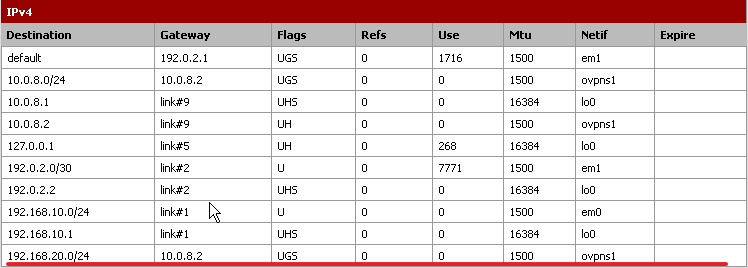

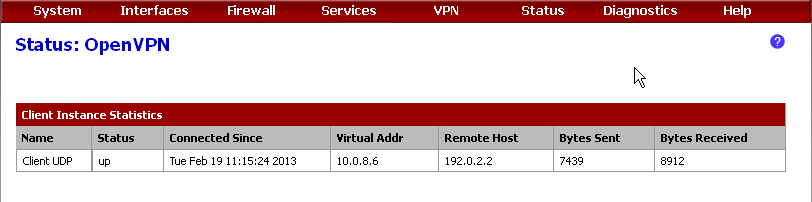

Соединение есть, второй клиент подключается, но ping не идет. Вероятно, что-то с маршрутами.

Пробовал экспериментировать с маршрутами, но ничего не вышло. Кто знает, что нужно сделать?Заранее благодарен

-

Уважаемые эксперты!

Подскажите, пожалуйста, что нужно сделать, чтобы подключить второй филиал?

Соединение есть, второй клиент подключается, но ping не идет. Вероятно, что-то с маршрутами.

Пробовал экспериментировать с маршрутами, но ничего не вышло. Кто знает, что нужно сделать?Заранее благодарен

По идее

достаточно добавить route a.b.с.d 255.255.255.0 в Advanced configuration или, что то же самое - a.b.с.d/24 в IPv4 Local Network/s в настройках каждого сервера.

a.b.с.d 255.255.255.0 - сеть за "дружественным" OVPN-сервером.

и

iroute c.d.f.e 255.255.255 или или, что то же самое - c.d.f.e/24 в IPv4 Remote Network/s для передачи серверу маршрута в сеть за клиентом, это, предпложу, у вас для работющей пары клиент-сервер уже настроено.

Для передачи клиенту маршрута в сеть за другим сервером - push "route … или, что то же самое - добавляем сеть в IPv4 Local Network/s

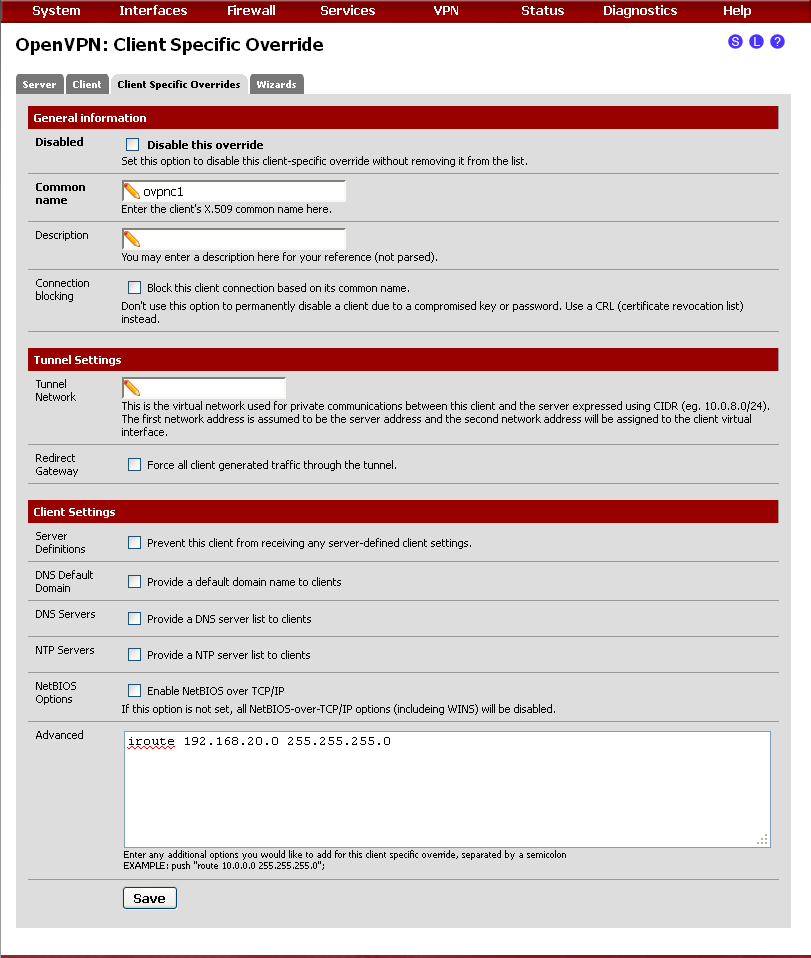

Это делается в Client Specific OverridesРуками никакие маршруты в System: Static Routes добавлять не следует, так же, как добавлять не следует явные OVPN-интерфейсы в меню Interfaces: Assign.

-

pigbrother, спасибо Вам огромное за помощь. Пожалуйста, помогите еще решить один вопрос.

На pfsense 1 (сервер openvpn) убрал из remote network адрес 192.168.5.0, а в advanced добавил два адреса:

route 192.168.5.0 255.255.255.0; route 192.168.10.0 255.255.255.0Теперь из главного офиса вижу сеть 192.168.5.0 и 192.168.10.0 и они видят офисную сеть 192.168.1.0, но как сделать так, чтобы сети 192.168.5.0 и 192.168.10.0 видели друг друга?

В client specific overrides добавлял push route, но что-то не получилось, может не так что делаю?

-

1.На LAN интерфейсах pfSense есть ли правило(а)

IPv4 * LAN net * 192.168.х.0/24 * * none

192.168.х.0/24 - удаленные сети за другими pfSense

2. pfSense - шлюз по умолчанию?

3. Брандмауэр Windows блокирует все пакеты из чужих сетей -

1. Правило везде есть

2. если вы имеете ввиду в general setup use gateway, то везде установлено none

3. Брандмауэр отключен.p.s. также пробовал пинговать с самого pfsense. Получается следующее: с pfsense 1 пингуется и pfsense 2 и pfsense 3. А вот с pfsense 2 пингуется только первый, также и с pfsense 3 пингуется только pfsense 1. Я думаю дело в маршруте

-

если вы имеете ввиду в general setup use gateway, то везде установлено none

Нет, я имел в виду pfSense - шлюз для всех компьютеров своей сети.

Не знаю причину у вас - у меня все сети за OVPN видят друг друга без дополнительных усилий,

route на всех серверах в дружественные сети

iroute и push route в client specific overridesдостаточно, клиенты - либо Микротик, либо одиночные пользователи на разных платформах.

-

pigbrother, если не трудно, можно подробнее объяснить. Возможно, я что-то делаю не так.

Сервер OVPN - сеть 192.168.1.0

Клиент 1 - сеть 192.168.5.0

Клиент 2 - сеть 192.168.10.0Если не затруднит, можно поподробнее описать настройки сервера и client specific override. Я имею ввиду поля advanced и где route, iroute и push route

Заранее благодарен

-

pigbrother, если не трудно, можно подробнее объяснить. Возможно, я что-то делаю не так.

Сервер OVPN - сеть 192.168.1.0

Клиент 1 - сеть 192.168.5.0

Клиент 2 - сеть 192.168.10.0Если не затруднит, можно поподробнее описать настройки сервера и client specific override. Я имею ввиду поля advanced и где route, iroute и push route

Заранее благодарен

Мы в ответе за тех, кого мы экзюпери (С)

Ситуация приблизилась к состоянию, когда легче сделать самому, чем найти, в чем ошибка.

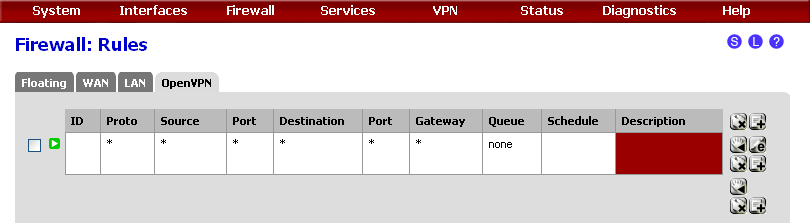

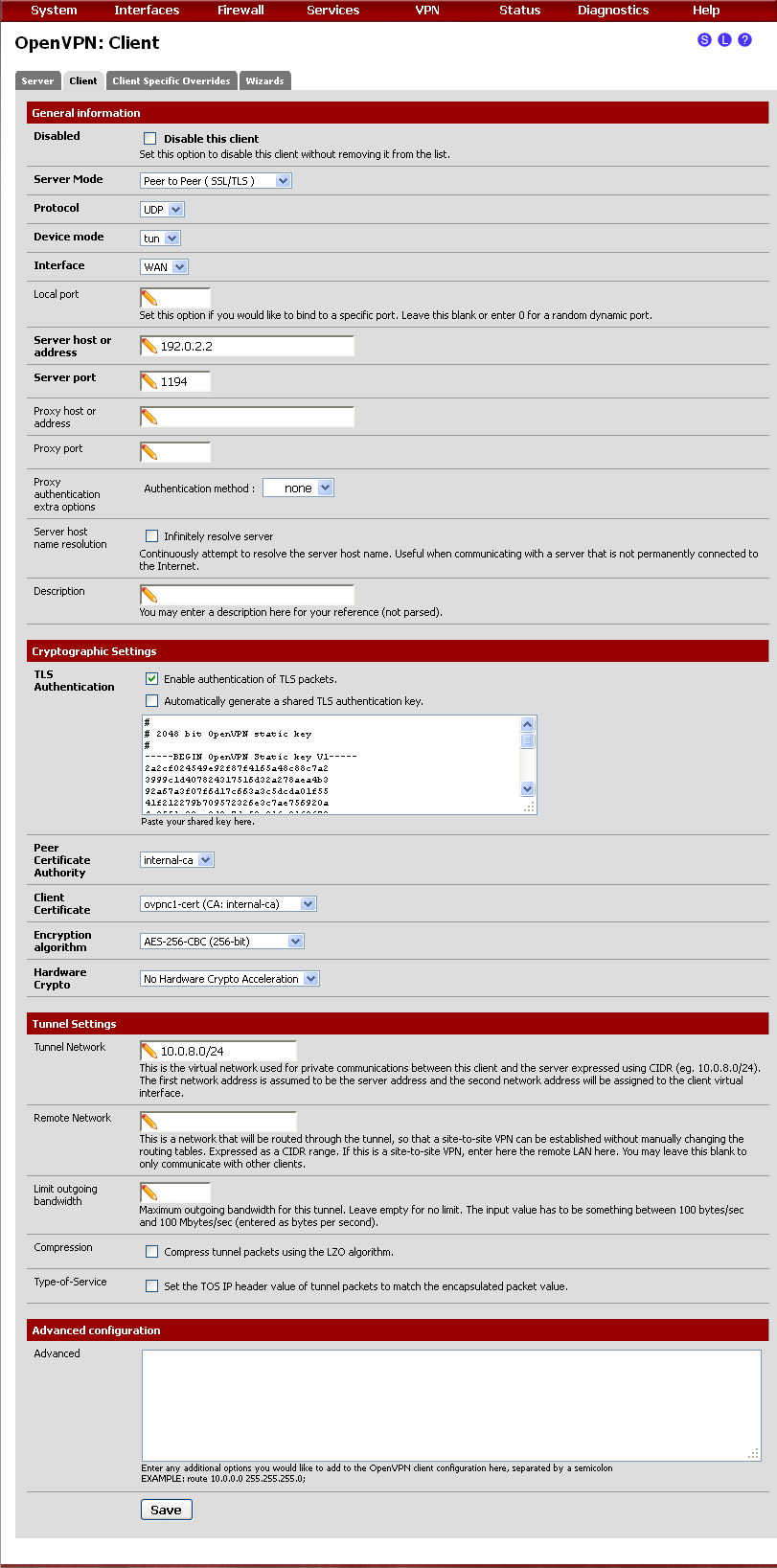

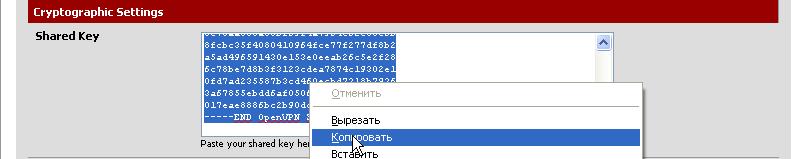

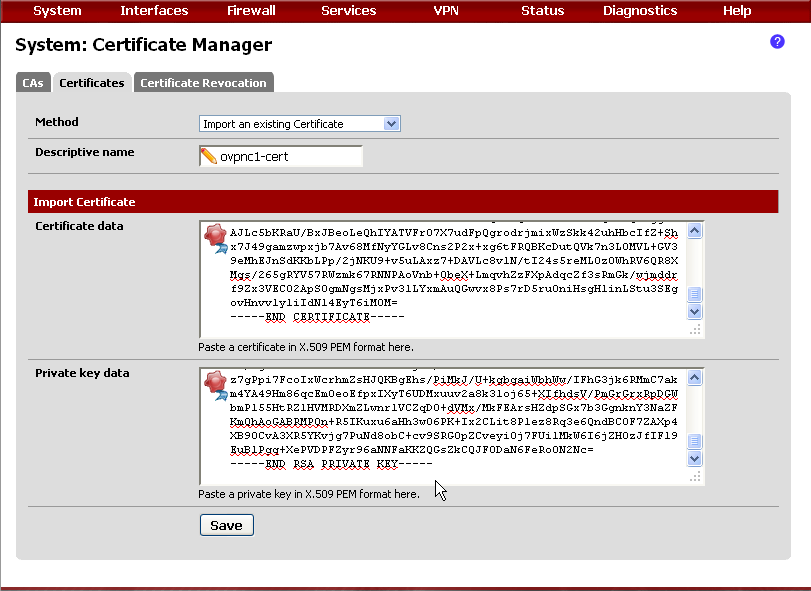

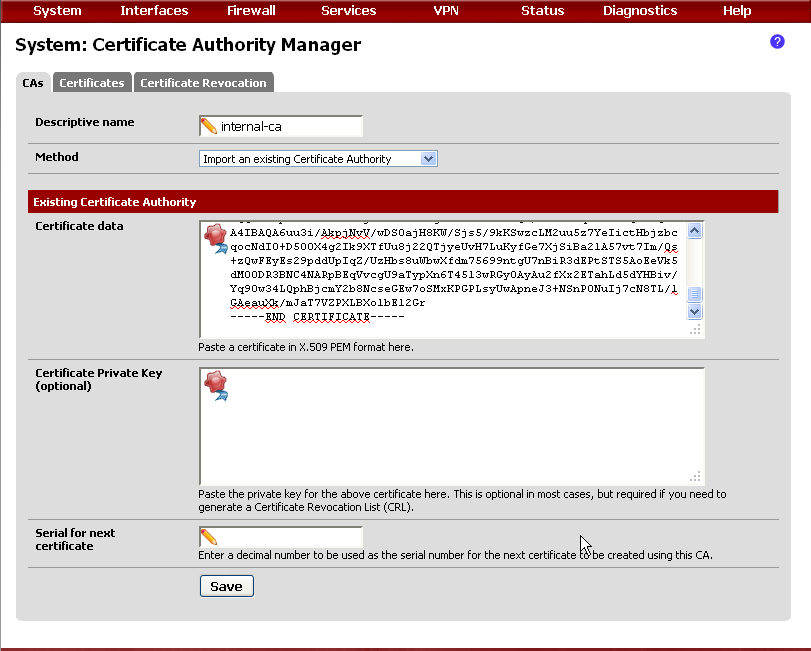

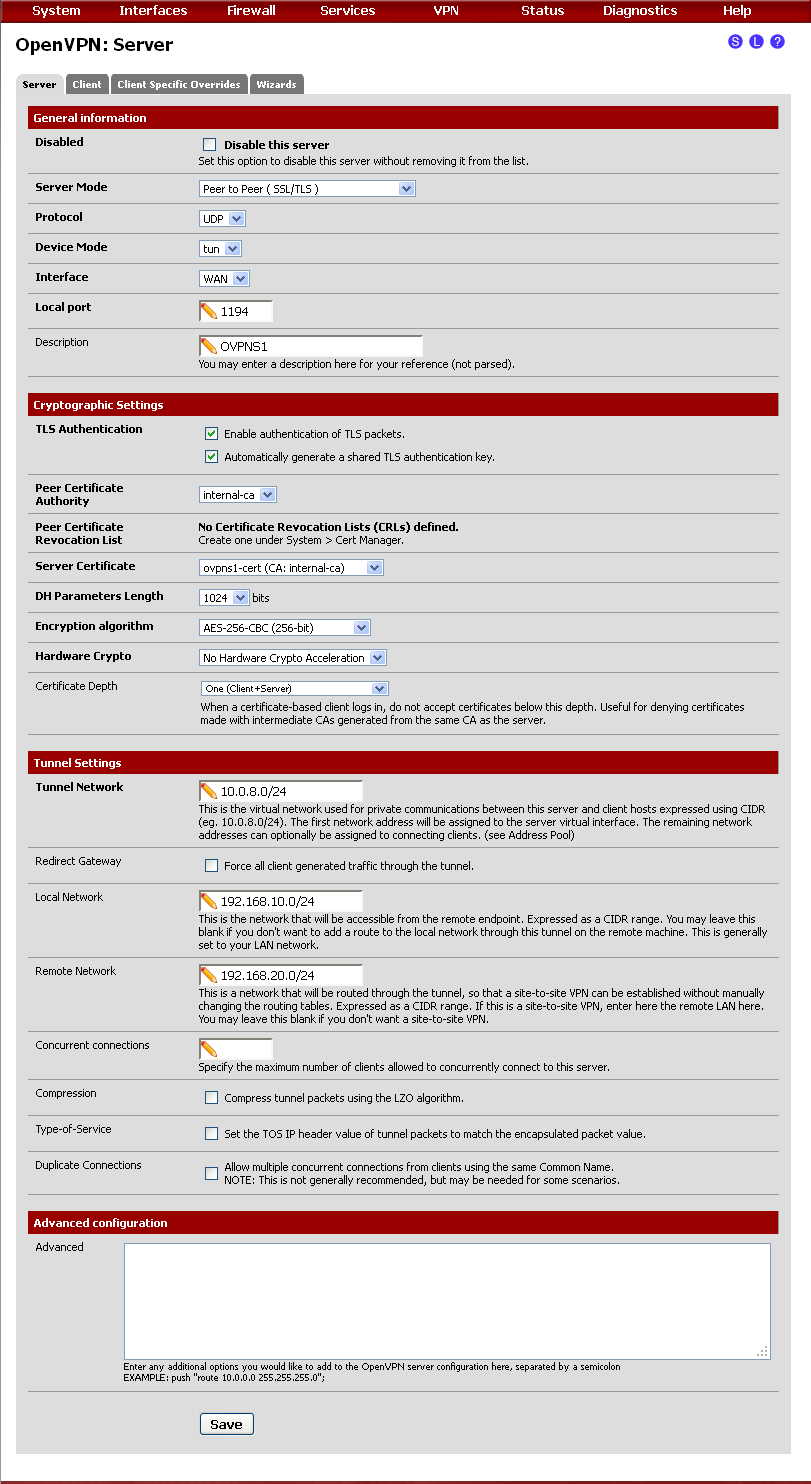

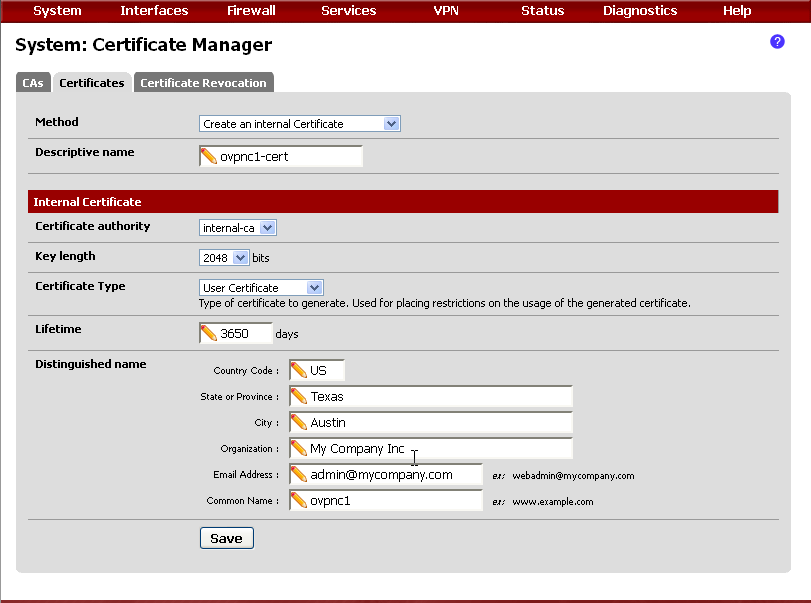

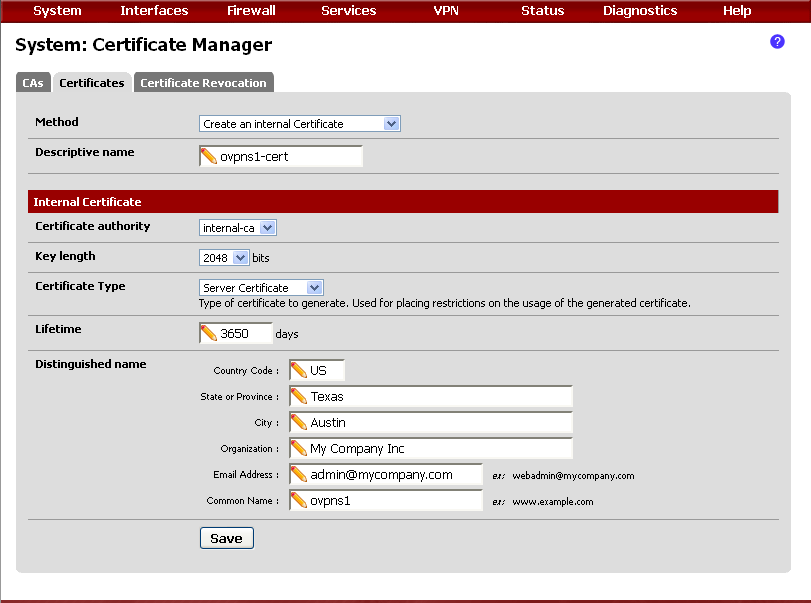

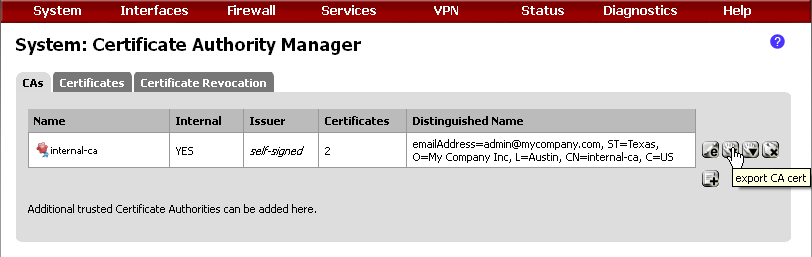

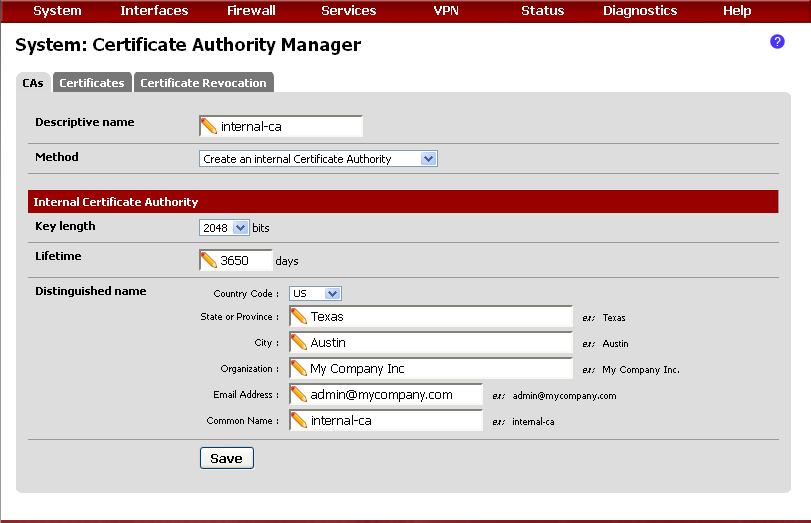

Из любви к Open VPN.Создание сертификатов, настройку туннелей опускаем. Предполагаем, что подсети офиса, филиалов, туннелей не пересекаются. Будем использовать, в основном, поля advanced, хотя с 2.2.х стало возможным оперировать полями IPv4 Local Network/s и IPv4 Remote Network/s в настройках сервера и в client specific override.

Сервер:

IPv4 Local Network/s - 192.168.1.0/24

Advanced - route 192.168.5.0 255.255.255.0;route 192.168.10.0 255.255.255.0;Firewall:

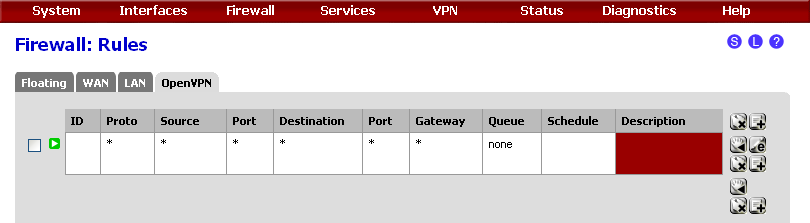

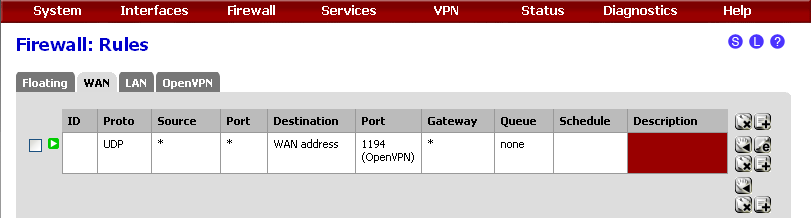

LAN:

IPv4 * LAN net * 192.168.5.0/24 * * none

IPv4 * LAN net * 192.168.10.0/24 * * noneclient specific overrides

Common name=client1:

iroute 192.168.5.0 255.255.255.0;push route "192.168.10.0 255.255.255.0";Common name=client2:

iroute 192.168.10.0 255.255.255.0;push route "192.168.5.0 255.255.255.0";

–-----------------------------------------------------------------------------------------------На pfSense филиалов правила на LAN, аналогичные приведенным для сервера.

На всех pfSense

Firewall: Rules:OpenVPN

IPv4 * * * * * * none -

pigbrother, огромное тебе человеческое спасибо дружище.

Все заработало по твоей инструкции.))) :) -

Поделитесь, что было неправильно\не сделано?

-

Поделитесь, что было неправильно\не сделано?

Не правильно указывал маршрут. Нужно было быть внимательнее.

-

Уважаемый pigbrother!

Подскажите, пожалуйста, а чтобы еще и клиенты windows подключившись к офису могли видеть помимо офиса и два филиала, какие маршруты нужно прописать?

Я в client specific override прописывал push, но не помогло, а также еще и iroute прописывал, но тоже без толку. А iroute я так понимаю, что не надо прописывать, т.к. нет сети за клиентом.Заранее благодарен

-

Да, для "одиночных" клиентов iroute вам не нужен.

Для начала - для клиентов windows используется тот же экземпляр OVPN-сервера, что и для подключения филиалов?

В моем случае используется 2 экземпляра, один для site-to-site (филиалов), второй - для клиентских подключений.Для роутинга "одиночных" клиентов в сети филиалов достаточно в client specific override в поле IPv4 Local Network/s указать сети филиалов в виде

х.0.3.0/24,х.0.4.0/24Того же результата можно добиться добавив через запятую х.0.3.0/24,х.0.4.0/24 в поле IPv4 Local Network/s настроек сервера, тогда эти маршруты будут добавляться всем клиентам без необходимости использовать client specific overrides

-

Да, для "одиночных" клиентов iroute вам не нужен.

Для начала - для клиентов windows используется тот же экземпляр OVPN-сервера, что и для подключения филиалов?

В моем случае используется 2 экземпляра, один для site-to-site (филиалов), второй - для клиентских подключений.Для роутинга "одиночных" клиентов в сети филиалов достаточно в client specific override в поле IPv4 Local Network/s указать сети филиалов в виде

х.0.3.0/24,х.0.4.0/24Того же результата можно добиться добавив через запятую х.0.3.0/24,х.0.4.0/24 в поле IPv4 Local Network/s настроек сервера, тогда эти маршруты будут добавляться всем клиентам без необходимости использовать client specific overrides

Экземпляр сервера тот же, что и для подключения филиалов.

А как лучше? Вы советуете сделать еще один экземпляр сервера?Прописал в client specific override, но не помогло. В поле настроек сервера пока не прописывал, поэтому не знаю сработало бы или нет, но не и хотелось бы, т.к. не всем нужно видеть все сети.