Доступ из одной подсети в другую

-

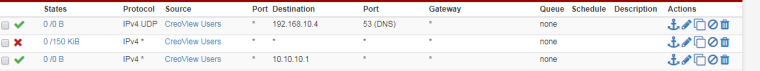

@oxigen1987 Так вы же создавали правило , чтобы он имел доступ только к 10.10.10.1 . Оно существует ???

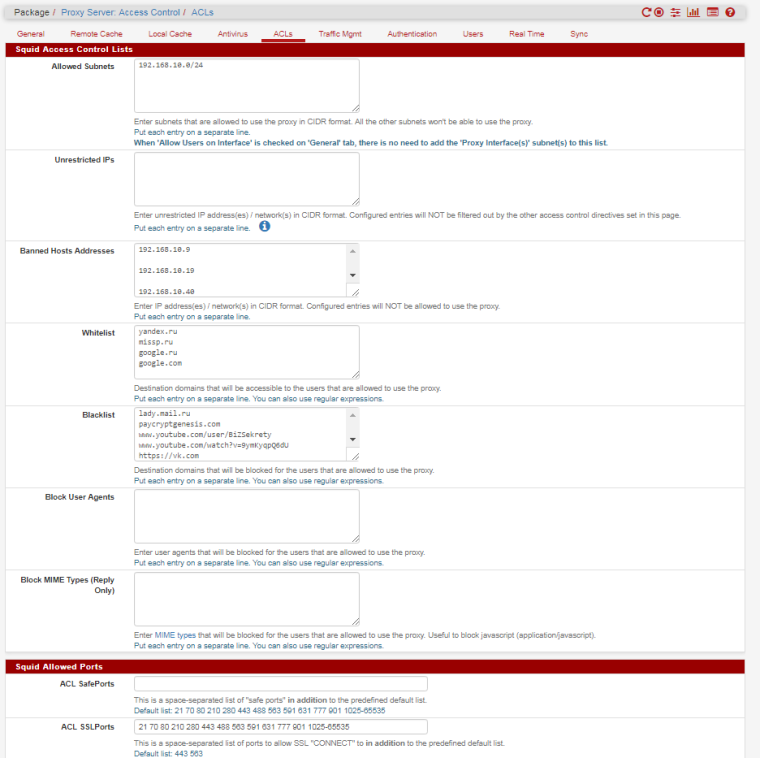

Покажите пож настройки acl proxy для blacklist

я правильно понимаю , что Вы блокируете всем кто включен в ACL доступ по порту 80 и 443 на интерфейсе LAN ??

Можно не мучаться и не добавлять этого пользователя в ACL

а разрешить ему в правилах доступ только к 10.10.10.1 (к примеру , порты 80,443,53)

Или создать ACL разрешающий доступ к 10.10.10.1 -

-

@oxigen1987

В теории я бы сделал так ( не знаком со squid хорошо)

в squid

1 создал бы whitelist где разрешил бы доступ всем доступ к 10.10.10.1

2 создал бы blacklist , который блокировал бы все что нужно Вам

очередность правил acl важна

3 на интерфейсе lan оставил бы правило , разрешающее доступ к 10.10.10.1 от того хоста , которому нужен доступ

те была бы связка firewall + squid на портах 80,443

в теории тогда бы ,когда хост 192.168.10.74 обращался бы к 10.10.10.1 через браузер

он бы был пропущен firewall-ом и squid -

Создать еще один White list насколько я знаю невозможно.

Смысл сквида такой. Пользователи, которые не в Banned list имеют доступ к интернету, но только если прописан шлюз. Либо в браузере, либо в свойствах сетевой карты -

@oxigen1987 Хорошо , задам вопрос так

куда делось правило , разрешающее 192.168....74 доступ к 10.10.10.1 ???

если оно живо , то зачем еще 74 хост включать в acl squid ?

если и так у Вас этот хост никуда больше доступа не имеет -

-

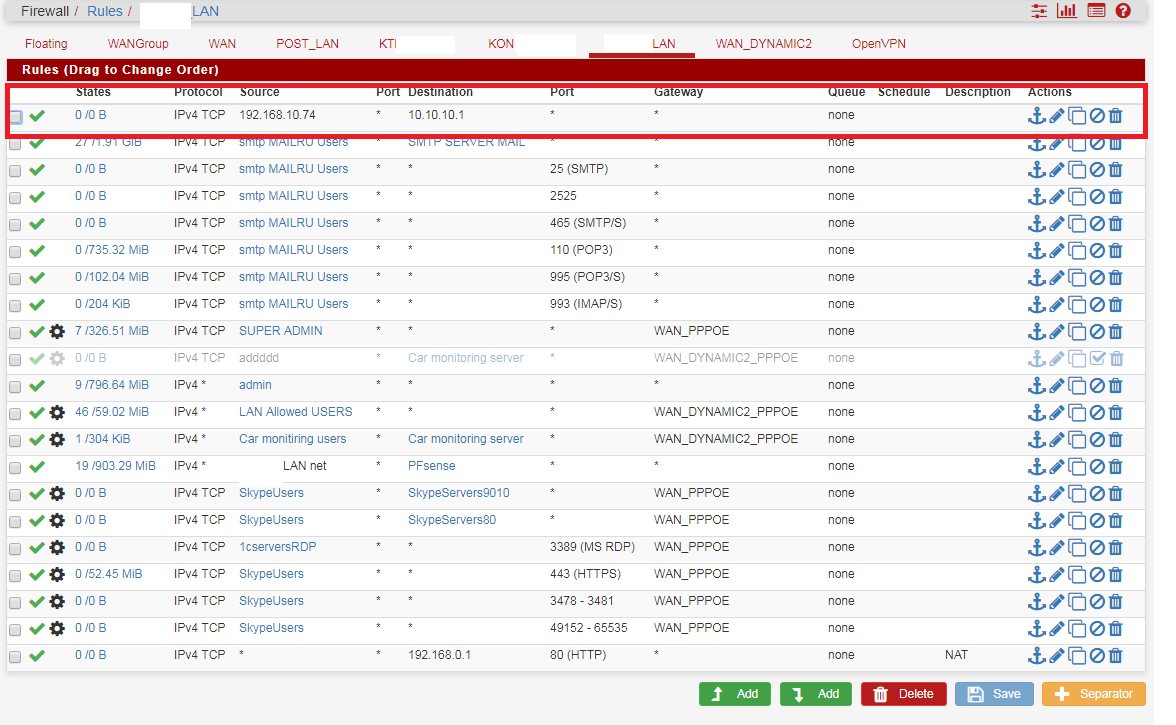

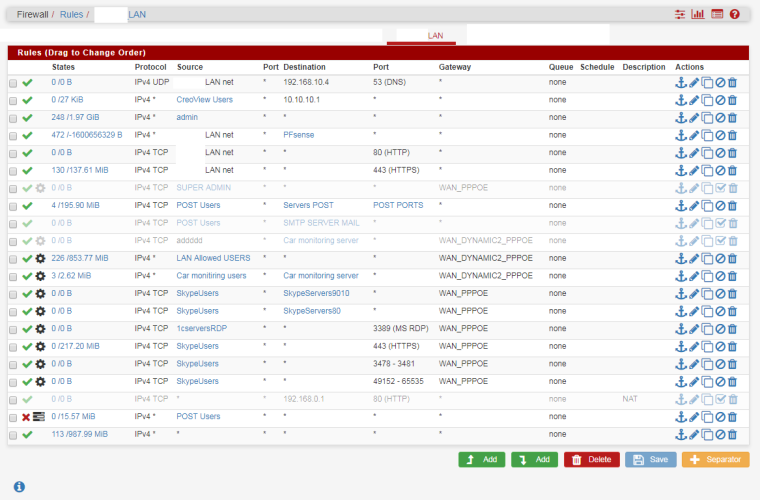

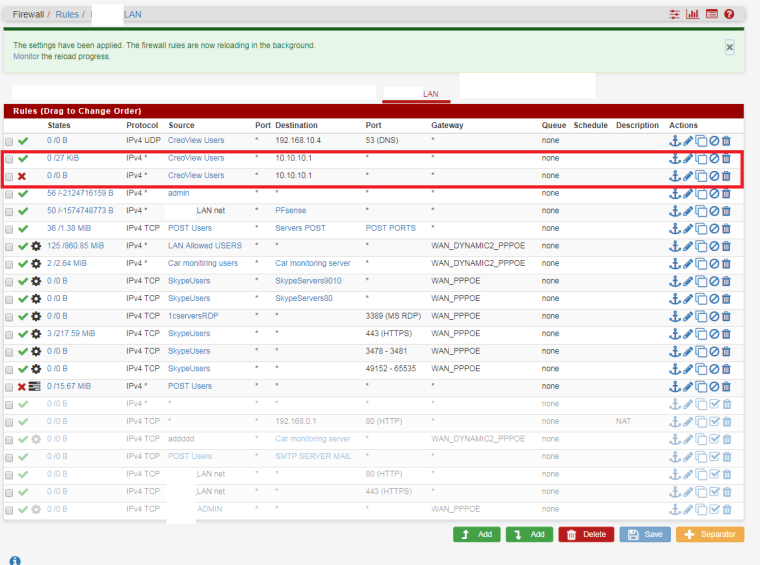

@oxigen1987 Настоятельно рекомендую правила в порядок привести

Согласно этой таблице вся сеть 192.168.10.0 кроме POST users имеет доступ ко всему ( т е не имеет ограничений на интерфейсе lan) -

Может последнее правило удалить?

-

@oxigen1987 Вы меня об этом спрашиваете ????

Вы настраиваете сеть, а не я

а так да , именно оно разрешает все

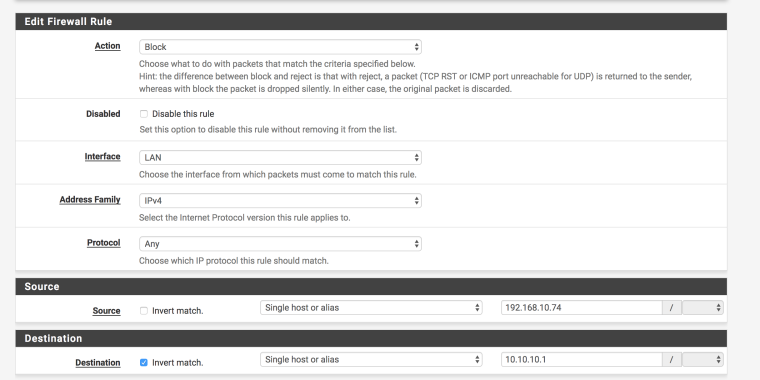

Применительно к Вашей ситуации , я бы сделал вот такое правило

Это правило блокирует весь трафик от 74 хоста , если оно не для 10.10.10.1

-

Немного непонятно это вот так должно выглядеть? -

@oxigen1987 Нет

это должно быть модифицированное первое правило ( второе в Вашем списке)

Вам не сложно четко сформулировать ТЗ ?

Вам надо чтобы хост 74 имел только доступ к 10.10.10.1 ?

Тогда Вам надо

вариант 1

1 раззрешить весь весь трафик от хоста 74 к 10.1

2 запретить весь остальной трафик для хоста 74

итого будет 2 правила

вариант 2

1 запретить весь трафик от хоста 74 не для 10.1 (см мою картинку)

итого 1 правило -

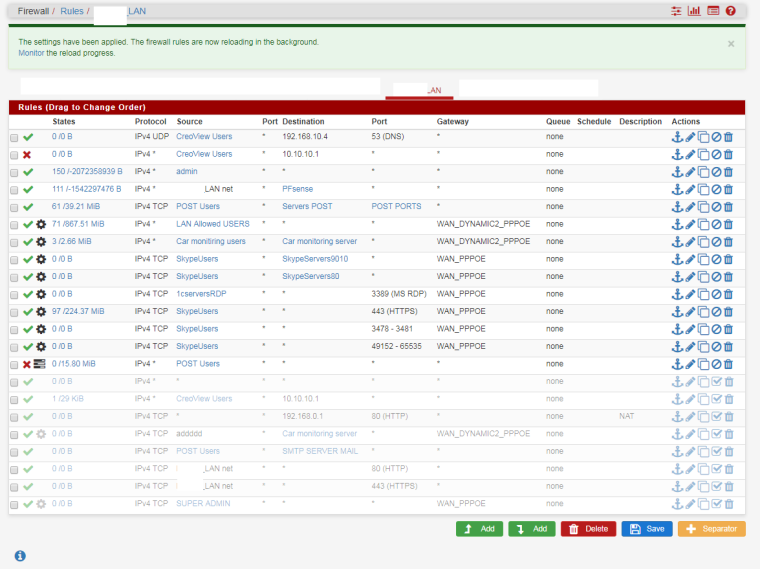

Т.е. картина по 2 му варианту должна быть такой?

-

Инверт отметили для 10.1?

Там галочка рядом с 10.1 должна стоять -

@konstanti said in Доступ из одной подсети в другую:

Инверт отметили для 10.1?

Там галочка рядом с 10.1 должна стоять

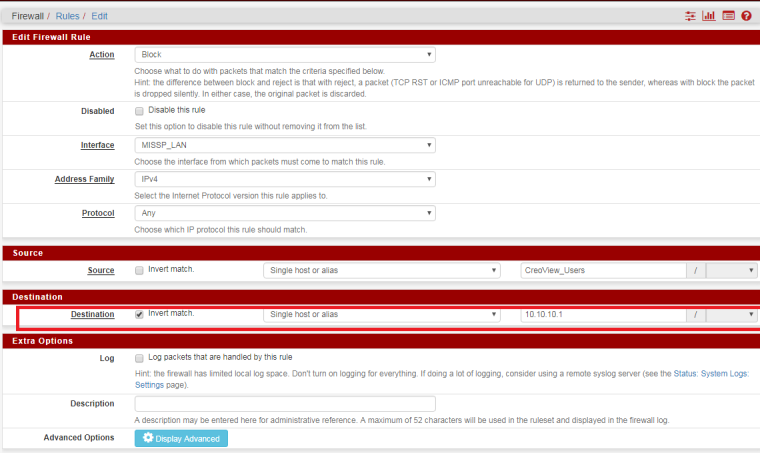

Это вот это?

Простите а для чего он? -

Ох! Поставил и потерял даже доступ к шлюзу!!! И ничего не грузится!!!

-

@oxigen1987 Так , стоп , спокойно

Восстановили доступ ?

Если нет , расскажите , что делали ???

Просто Вы вносите одновременно столько изменений , что я не успеваю за ходом Ваших мыслей

Вы создали только правило , которое блокирует весь трафик от CreoUsers ( не знаю что это в Вашем варианте) ко всему , кроме 10.10.10.1

Или еще что-то ? Что такое CreoView Users ?

Вы пробовали подключиться к шлюзу с других компов ?

С другой сети ?

На крайний случай , у Вас есть доступ к консоли шлюза ?

Или доступ к шлюзу по ssh ? -

Доступ восстановил из другой подсети.

CreoView Users там прописаны пользователи подсети 192.168.10.0/24.Которые будут иметь доступ к 10.10.10.1 -

Так заново. Чудеса. Вчера все работало -сегодня нет. При доступе 192.168.10.74 к Server.corp.local (IP 10.10.10.1) - пишет в браузере

Не удается получить доступ к сайту

Не удается найти DNS address сервера server.corp.local.Сейчас картина такая.

CreoView Users там прописаны пользователи подсети 192.168.10.0/24.Которые будут иметь доступ к Server.corp.local (IP 10.10.10.1)

Нужно настроить таким образом чтобы- Некоторые пользователи из списка

CreoView Users (IP 192/168/10/0/24) имели доступ к Server.corp.local (IP 10.10.10.1/24) в браузере и не имели доступа к интернет - Некоторые пользователи из списка

CreoView Users (IP 192.168.10.0/24) имели доступ к Server.corp.local (IP 10.10.10.1/24) в браузере и имели выход в интернет

До этого всего доступ к интернету для подсети 192.168.10.0/24 регулировался так-

В SquidProxyServer (вкладка ACL) добавлялся IP, которому запрещается выход в интернет. Больше ничего - Некоторые пользователи из списка

-

@oxigen1987

Да , все понятно

Моя ошибка , дело в том , что правило с инвертом я советовал Вам в расчете на то , что останется правило разрешающее все . Сейчас его нет

Поэтому вариантов 2

1 Или вернуть правило - разрешить всем все ( что не есть хорошо)

2 Или вернуться к варианту 2-х правил

а. разрешить creousers доступ к 10.1

б. след пунктом запрещаем creousers все ( в этом случае к инету никто не будет иметь доступа) -

Вот так получается?