Installation PFSense auf alten PC per USB-Stick

-

Das ist doch das, was du möchtest, oder?

Jedenfalls hast du es so oben formuliert:

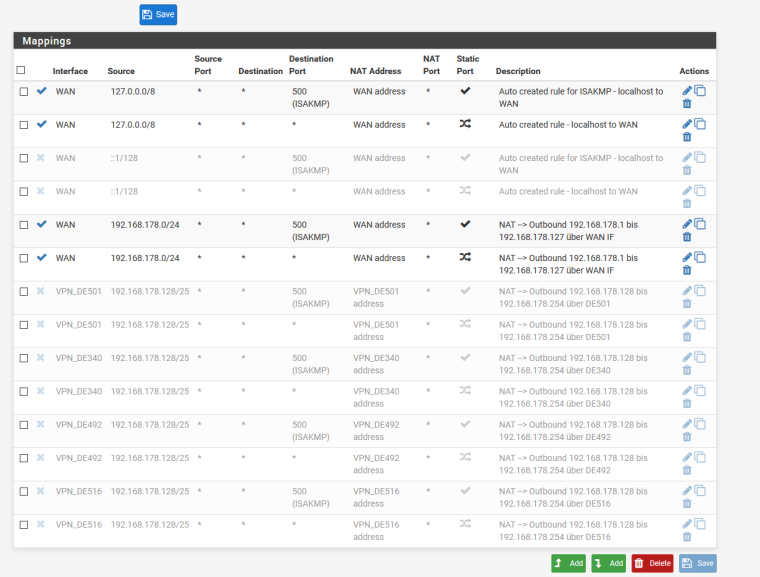

@dogfight76 said in Installation PFSense auf alten PC per USB-Stick:Also der Bereich "Ausgehend 192.168.178.128 bis 192.168.178.254 über VPN-FO"

und der Bereich 192.168.178.1 - 192.168.178.127 ohne VPN -

Hallo,

also mein Ziel ist es den Bereich 192.168.178.1 - 192.168.178.127 ohne VPN ins Internet zu gehen, also über die normale IP vom Anbieter

Und dann einen Bereich 192.168.178.128 - 192.168.178.254 der nur über VPN ins Internet geht.

Wenn ich meinen PC zum testen nehme und ihn auf 192.168.178.5 einstelle komme ich ins Internet mit der IP vom Provider = OK

Wenn ich jetzt aber umstelle wie auf dem IP-Konfig Screenshot (192.168.178.130) sollte ich doch entsprechend der Tier 1-4 Vergabe über VPN im Internet surfen. Also mit der jeweiligen VPN-IP

So wollte ich bestimmten Geräten im Haus dann IP‘s zuweisen für „VPN“ oder halt „Non-VPN“ Zugang zum Internet

Oder habe ich da einen groben Denkfehler drin ?

Gruß

-

@dogfight76 said in Installation PFSense auf alten PC per USB-Stick:

Wenn ich jetzt aber umstelle wie auf dem IP-Konfig Screenshot (192.168.178.130) sollte ich doch entsprechend der Tier 1-4 Vergabe über VPN im Internet surfen. Also mit der jeweiligen VPN-IP

Ja, genau.

Was passiert nun tatsächlich? -

Ich bekomme keine Verbindung zum Internet, ich rufe wieistmeineip.de , aber er bekommt keine Verbindung.

Gruß

-

Hast du die Outbound NAT Regeln aller VPNs wieder aktiviert?

-

Ne, natürlich nicht.......sooo doof !!!

Müssen auch die WAN wieder aktiviert werden ?

-

Die beiden deaktivierten WAN-Regeln sind für IPv6. Wenn du das am WAN nicht nutzt, werden sie nicht benötigt.

-

SUPER !!! Danke , es läuft !!

Sowohl mit als auch ohne VPN !!!

Vielen Danke für die Hilfe !!!

Können die Screenshots alle so drin bleiben oder sollten die gelöscht werden ?

Gruß

dogfight76 -

Drin lassen, hilft ja vielleicht auch anderen die vorbei kommen und die selbe Frage haben, dafür ist ein Forum ja da.

-Rico

-

Das bleibt dir überlassen oder soll @JeGr, der Moderator, entscheiden.

Meiner Meinung könnte alles ab Post 11 gelöscht werden, weil es sich nicht mehr auf das Thema bezieht.Grüße

-

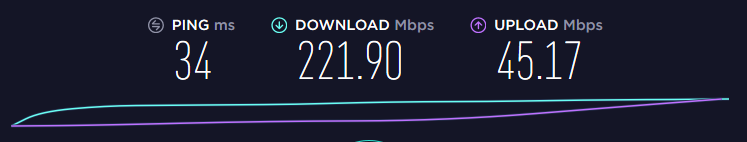

Ookla-Speedtest und über wieistmeineip sind beide gleich und TOP:

Jetzt wären nur noch 2x Sachen wichtig:

1.Wie mache ich vom pfsense-Setup eine Backup-Sicherung

2.wie verschiebe ich jetzt Geräte im Haushalt in den VPN BereichAls Beispiel:

Mein Receiver "VU+ Ultimo 4K" läuft jetzt über 192.168.178.55 mit einigen Portfreigaben um von außerhalb auch auf meinem iPhone TV streamen zu können.Wenn jetzt der Receiver in den VPN-Bereich soll, einfach an der Box die ändern auf den VPN-Bereich ? z.b. 192.168.178.131

Und die Portfreigaben bleiben erhalten ?Gruß

-

Diagnostics > Backup & Restore

-Rico

-

@rico

Wenn kein Daten gezeigt werden die irgend jemanden es ermöglichen in mein Netz zu kommen, dann lasst sie hier stehen. Wäre ja schön wenn es anderen helfen könnte.Aber sonst hätte ein Mod bestimmt auch schon reagiert, oder ?

Gruß

-

Ports solltest du von außen gar nicht direkt auf Endgeräte öffnen aus Sicherheitsgründen, sondern ein eigenen VPN Remote Access Server erstellen, das geht mit OpenVPN z.B. sehr schnell und einfach auf der pfSense.

-Rico

-

@rico

Mit oder ohne Haken hier:Skip RRD data

Do not backup RRD data (NOTE: RRD Data can consume 4+ megabytes of config.xml space!)"VPN Remote Acces", na das hört sich ja wieder abenteuerlich für mich NOOB an ;)

-

@dogfight76 said in Installation PFSense auf alten PC per USB-Stick:

Mit oder ohne Haken hier:

Skip RRD datamache ich immer ohne.

@dogfight76 said in Installation PFSense auf alten PC per USB-Stick:

"VPN Remote Acces", na das hört sich ja wieder abenteuerlich für mich NOOB an ;)

zum Glück gibt es bei pfSense jede Menge gute Doku. ;-)

https://www.netgate.com/docs/pfsense/vpn/openvpn/openvpn-remote-access-server.html-Rico

-

Mal eine Frage an dich aus eigenem Interesse, du hast nun aktuell eine Fritzbox online und dahinter die pfSense im Bridge Modus gleichzeitig?

Beides mit den selben Zugangsdaten gleichzeitig? Welcher Provider ist das?-Rico

-

Zugangsdaten sind nur in der Fritzbox 6590.

Der pfsense-PC hängt dann an dem Port 2 der Fritte. Den Port habe ich in den Bridge-Modus gesetzt.

Provider ist Vodafone mit Kabel-DSLHoffe das hast du gemeint :)

Gruß

-

Ah verstehe.

Die externe IP ist bei beiden aber unterschiedlich?-Rico

-

Ne, wenn du die externe ip von Vodafone meinst dann müsste die in pfSense und der Fritzbox ja die selbe sein.

Oder verstehe ich dich jetzt falsch ??Gruß