Chiarimento DMZ

-

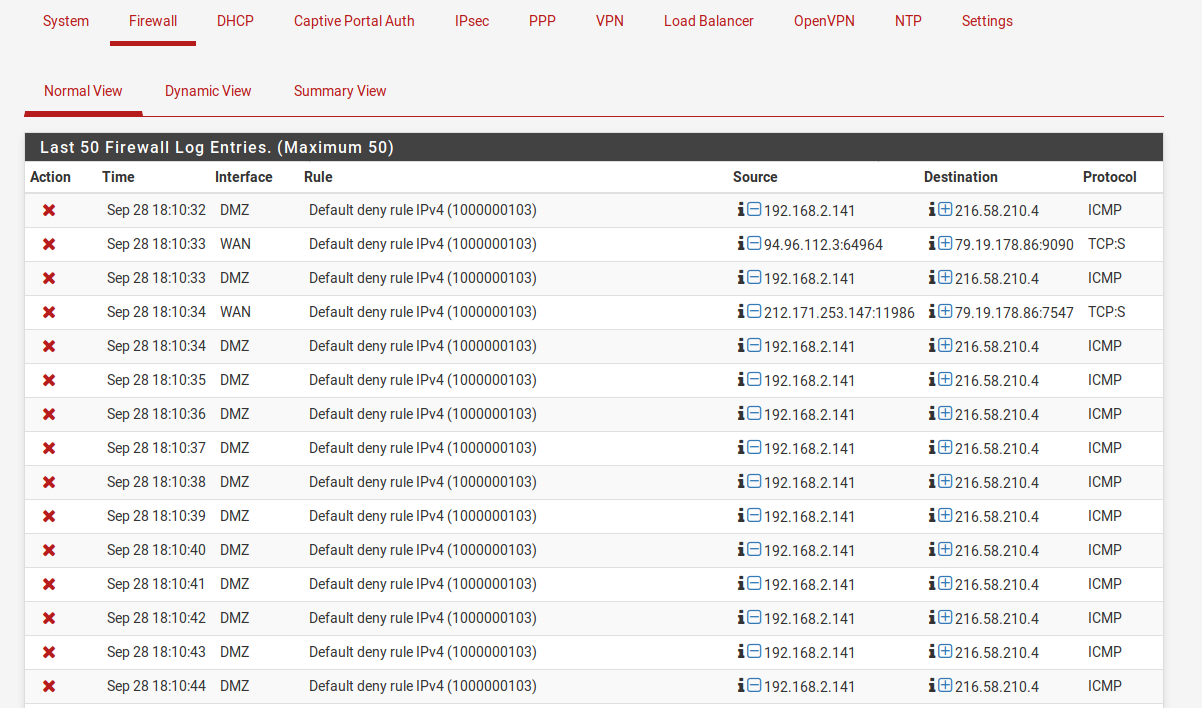

prova a navigare e a fare uno screenshot di

Status \ System Logs \ Firewall \ Normal View -

-

se stavi cercando di fare un ping devi creare una regola che lo permetta

il dns funziona perchè www.google.it e' stato correttamente identificato come 216.58.210.4

-

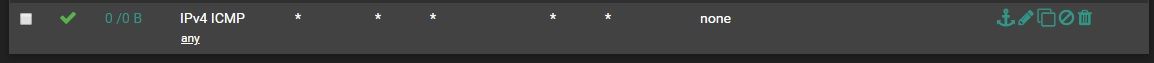

ho messo anche la regola del ping (che ora ho tolto) ma comunque non pinga...

-

e da LAN riesci a pingare?

comunque rimetti la regola del ping , riprova a navigare e rifai lo screenshot, da li vedo solo che il firewall ha bloccato il tuo ping per mancanza della regola icmp -

Dalla lan riesco a pingare il notebook, mentre dalla DMZ pingo solo il gateway 192.168.2.1, allego lo screeshot con la regola icmp

-

non c'e' niente neanche qui, non ho idea

non riesci a pingare neanche l'ip 8.8.8.8 ad esempio? -

no non pingo nemmeno 8.8.8.8, inoltre ho abilitato il DHCP su DMZ, il notebook prende l'IP e il gateway ma comunque non naviga. Ho creato anche una regola sulla lan per permettere l'accesso alla DMZ e funziona.

Mica bisogna fare un NAT oppure una cosa simile? -

no assolutamente, per uscire e navigare nn devi fare NAT, ma mi chiedo cosa hai in quella interfaccia Openvpn che ho visto in una foto precedente. potresti avere problemi di routing se hai smanettato troppo in giro

-

Pfsense è configurato con la VPN, durante queste prove ho più volte anche disattivato la VPN ma il risultato non cambia...

c'è un modo per fare un reset di Pfsense così da poter configurare tutto da capo senza la VPN?

Altrimenti faccio proprio una nuova installazione, a proposito la versione è la 2.4.4-RELEASE-p1 e mi chiede di aggiornare

alla Versione 2.4.4_3, sarà questo il problema? -

è sempre consigliabile aggiornare all'ultima release stabile.

sotto il menu Diagnostic c'e' Factory defaults

disattivando la vpn credo che le rotte comunque rimangano e l'unico modo è quella di cancellarla proprio ma ti conviene resettare e aggiornare -

ho fatto il reset e aggiornato, ho configurato lan e dmz senza vpn ed ha funzionato tutto al primo colpo.

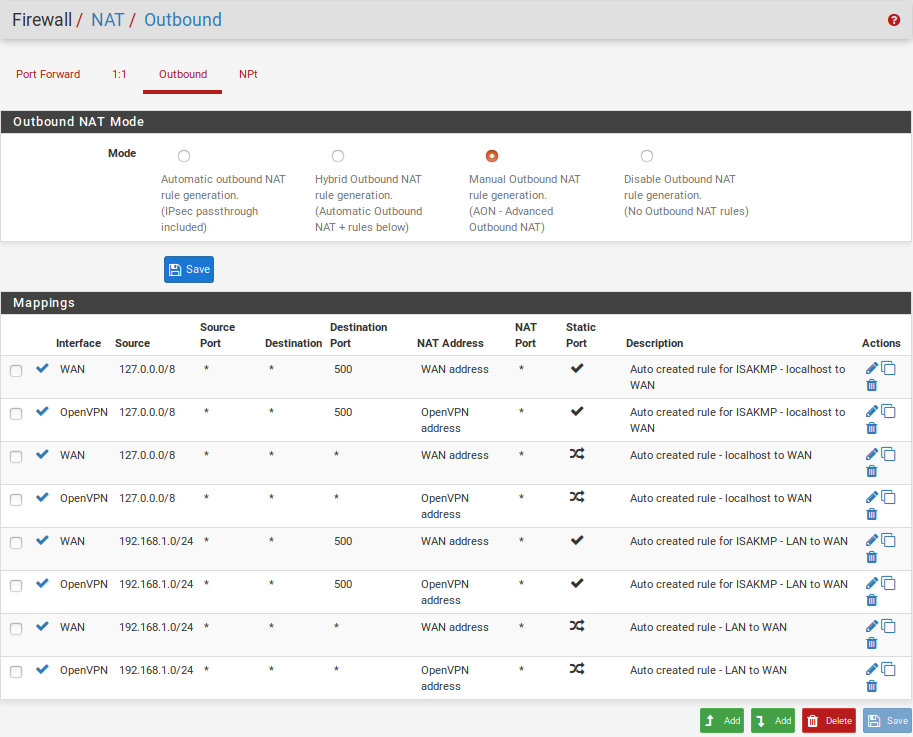

Però solo ora mi sono ricordato che quando avevo configurato la VPN avevo messo mano anche in Firewall/NAT/Outbound

(allego uno screenshot non mio, per farti capire), infatti solo con la lan è presente l'ip Wan address, io non ho controllato prima, ma sicuramente con la DMZ sicuramente era presente un'altra Wan address con il relativo ip da configurare, quindi come dicevi tu anche disattivando la VPN restavano delle rotte...

Ora sono senza VPN, domani credo di configurare la VPN e ti faccio sapere.

-

ok, adesso che funziona fatti un backup della configurazione da diagnostic / backup and restore

così se succede qualcosa puoi ripristinare ad uno stato funzionante -

This post is deleted! -

@kiokoman Una spiegazione sulla DMZ. Nella spiegazione che dai la DMZ protegge la LAN e non il server, esatto? Ad esempio nell' albergo dove lavoro il gestionale è su un server tutto suo, se il server subisce un attacco il server è morto ma i pc dell'ufficio sono salvi?

Immagino di non aver campito una mazza perché mi sembra un controsenso.... -

la dmz è solo un'altra rete

i server che offrono servizi verso il web sono esposti ad attacchi esterni e quindi sono i primi ad essere violati. spostando il server su un'altra rete impedisci che anche la lan sia esposta e quindi violata.

non puoi violare una lan dietro ad un firewall, devi per forza sfruttare un servizio esposto per compromettere un pc.

ecco perchè esistono i trojan che come insegna la storia aprono un accesso dall'interno

quindi diventa vero anche il contrario, se la tua lan viene compromessa perchè hai involontariamente scaricato un trojan o hai aperto una email che non dovevi, questo potrebbe impedire di violare il server che si trova in un altra rete e ancora protetto da un firewall -

@kiokoman confermo che sei meglio di google. Grazia

-

@kiokoman

quello che mancava era proprio la configurazione in Firewall/NAT/Outbund sull'interfacia Wan address della DMZ, ora funziona tutto....

adesso provo a smanettare sulle regole, in DMZ vorrei mettere anche la PS4 di mio figlio perchè gioca sempre online, strada facendo quando ho difficoltà replico a questo post.A proposito di regole, c'è un'ordine preciso per gestirle in modo corretto nella sezione Firewall/Rulse?

Mi spiego meglio, in cima vanno sempre quelle che "permettono" e a seguire quelle che "bloccano"? -

le regole vengono anallizzate dalla prima in alto in discesa verso il basso, la prima regola che corrisponde al traffico viene applicata e le successive ignorate. dipende quindi dalla situazione, non necessariamente il blocco va messo per forza alla fine

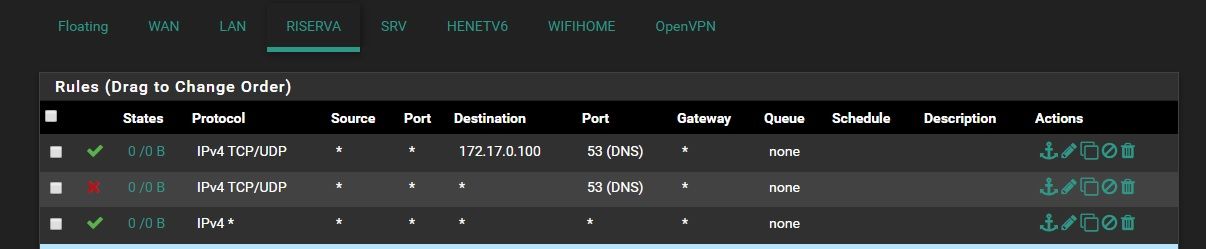

prendiamo ad esempio queste regole che ho messo ad esempio

con la prima permetto all'interfaccia RISERVA di usare il dns server fornito dal mio server

con la seconda impedisco a qualsiasi pc dell'interfaccia RISERVA di utilizzare qualsiasi altro server dns che non sia il mio

con la terza regola permetto ai pc di andare dove vogliono

il risultato è che possono andare dove vogliono purchè usino il mio server dns per risolvere i nomi di dominio

in questo specifico caso sono costretto a mettere il blocco dns prima del "permetti tutto" altrimenti non avrebbe alcun effetto / non verrebbe mai applicato. -

@kiokoman

ok grazie ancora per l'esempio

siccome ho anche il WiFi quindi se parliamo di sicurezza è bene metterlo in DMZ, sfruttare l'altra interfaccia OPT2 oppure lasciare tutto sulla Lan?

Per ogni segmento di rete (OPT1, OPT2, LAN) posso usare un solo switch per sismistare il traffico ai relativi host,

oppure devo usare nell'eventualita uno switch per ogni segmento di rete?

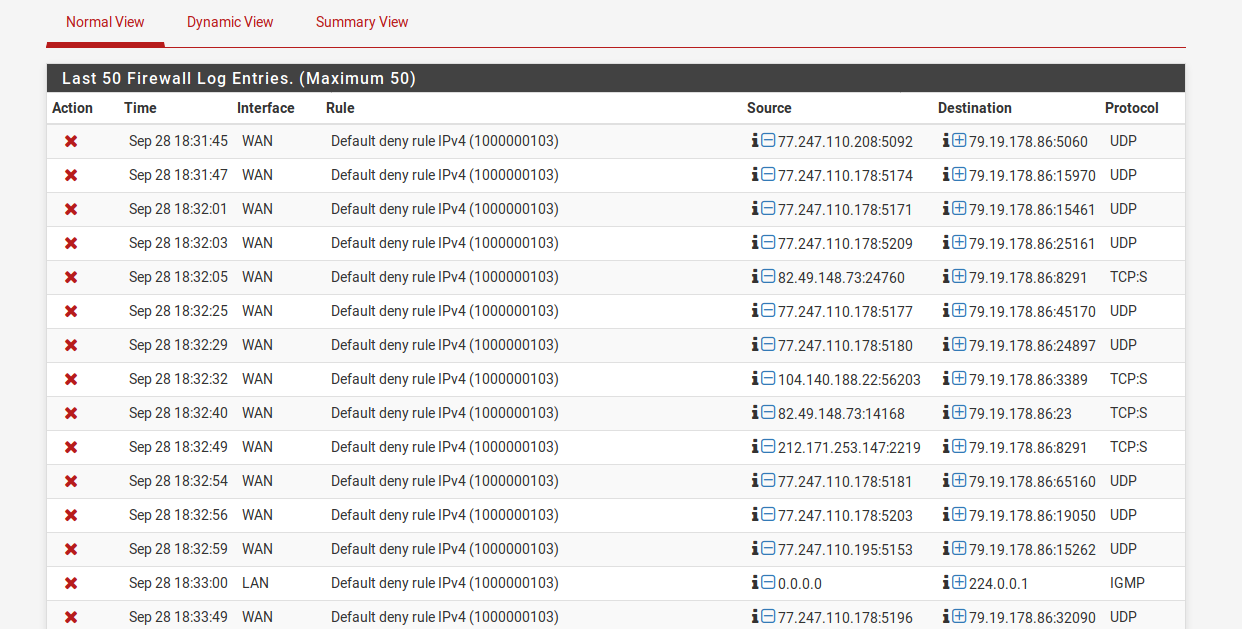

Nello screeshot di sopra relativo al mio log sull'interfaccia Wan l'ip del campo souce corrisponde ad un eventuale "attacco"?

Cosa si intende per Alias IP?