Маршрутизация клиента OpenVPN в две сети IPSec

-

@Konstanti да я уже понял что там должно быть.

-

@Kowex

Поменяйте ikeV1 на ikeV2 -

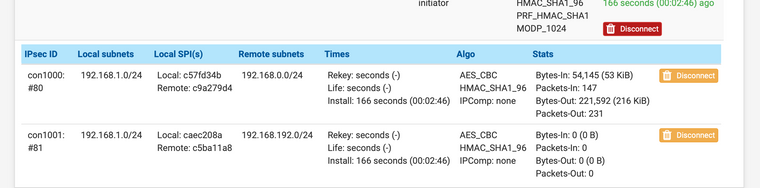

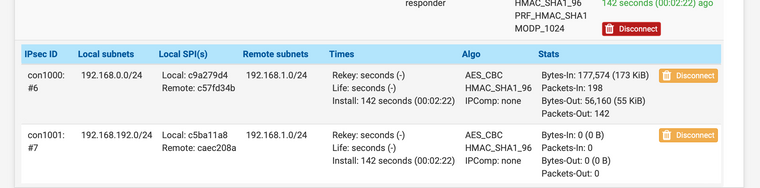

@Konstanti вторая фаза в фазе 2 появилась, но так и не видно сеть сервера 2

-

@Kowex

Не видно кому и откуда ???

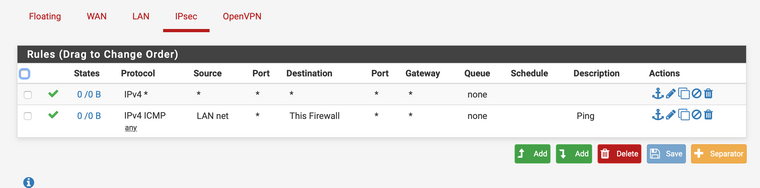

В любом случае - проверьте правила на Ipsec интерфейсе

и если там все нормально , то надо уже подключать Packet Capture и смотреть , что происходит -

-

И после перезагрузки серверов опять пропала вторая фаза из фаз.

Сплит подключения надо галки поставить на обеих серверах? -

@Kowex

Здр

Для начала нужно перейти на IKEv2 и снова смотреть логи , почему не поднимается дополнительная фаза-2. Или все заработало ? -

Добрый.

@Kowex

Когда настроите ipsec + openvpn , то меняйте адресацию в своих сетях. И никогда не пользуйте сети 192.168.(0|1).X в работе. Потому что такая адресация со 100% вероятностью будет у тех, кто вам подключается извне по впн со своих ви-фи "мыльниц". 100500 раз говорено было ( -

@Konstanti Добрый день. Нет не заработало, но фаза вторая поднялась.

-

@Kowex Если поднялась вторая фаза-2 , то запускайте tcpdump и смотрите , где теряются пакеты

-

@werter если стоит такая адресация, значит так и надо и я знаю какие клиенты с какими адресами будут подключаться.

-

@Kowex

Запустите бесконечный пинг со стороны любого клиента , который не работает

и покажите ,для начала , вывод tcpdump на на wan интерфейсах с обеих сторон туннеля

в идеале должно выглядеть вот так[2.4.4-RELEASE][admin@ru.xxxxxx.org]/root: tcpdump -netti igb0 esp tcpdump: verbose output suppressed, use -v or -vv for full protocol decode listening on igb0, link-type EN10MB (Ethernet), capture size 262144 bytes 1590054954.221616 , ethertype IPv4 (0x0800), length 346: 79.1.1.1 > 94.1.1.1: ESP(spi=0xc9790a7d,seq=0x3a79), length 312 1590054954.392088 ethertype IPv4 (0x0800), length 138: 94.1.1.1 > 79.1.1.1: ESP(spi=0xc3f0cd08,seq=0x4e1a), length 104 -

@Konstanti said in Маршрутизация клиента OpenVPN в две сети IPSec:

tcpdump -netti igb0 esp

сервер №1 - WAN

[2.4.5-RELEASE][admin@office.domen.ru]/root: tcpdump -netti re0 esp tcpdump: verbose output suppressed, use -v or -vv for full protocol decode listening on re0, link-type EN10MB (Ethernet), capture size 262144 bytes 1590065560.560319 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e83), length 148 1590065560.560424 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e84), length 148 1590065560.560481 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e85), length 148 1590065570.849217 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e86), length 148 1590065570.849363 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e87), length 148 1590065570.849396 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e88), length 148 1590065580.891418 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e89), length 148 1590065580.891486 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e8a), length 148 1590065580.891529 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e8b), length 148 1590065620.561597 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e8c), length 148 1590065620.561694 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e8d), length 148 1590065620.562191 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e8e), length 148 1590065630.895852 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e8f), length 148 1590065630.895920 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e90), length 148 1590065630.895961 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e91), length 148 1590065640.897340 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e92), length 148 1590065640.897411 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e93), length 148 1590065640.897454 00:9a:67:33:1b:02 > 6c:1e:d5:11:82:01, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2e94), length 148 -

@Kowex said in Маршрутизация клиента OpenVPN в две сети IPSec:

@werter если стоит такая адресация, значит так и надо и я знаю какие клиенты с какими адресами будут подключаться.

Уверен на 146%, что будет иначе. Дело ваше.

Есть 2 офиса которые между собой объединены IPSec,

Мысль использовать openvpn вместо ipsec для связи между офисами приходила? Овпн и проще и гибче.

-

This post is deleted! -

Сервер №2 - WAN

всё что прошло, больше ничего не было.[2.4.5-RELEASE][admin@shop.domen.ru]/root: tcpdump -netti re1 esp tcpdump: verbose output suppressed, use -v or -vv for full protocol decode listening on re1, link-type EN10MB (Ethernet), capture size 262144 bytes 1590066544.951370 14:6b:1e:2a:a5:03 > 00:9a:67:33:1b:02, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2f16), length 148 1590066544.951398 14:6b:1e:2a:a5:03 > 00:9a:67:33:1b:02, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2f17), length 148 1590066544.951420 14:6b:1e:2a:a5:03 > 00:9a:67:33:1b:02, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2f18), length 148 1590066554.951883 14:6b:1e:2a:a5:03 > 00:9a:67:33:1b:02, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2f19), length 148 1590066554.951975 14:6b:1e:2a:a5:03 > 00:9a:67:33:1b:02, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2f1a), length 148 1590066554.951991 14:6b:1e:2a:a5:03 > 00:9a:67:33:1b:02, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2f1b), length 148 1590066594.434426 14:6b:1e:2a:a5:03 > 00:9a:67:33:1b:02, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2f1c), length 148 1590066594.434461 14:6b:1e:2a:a5:03 > 00:9a:67:33:1b:02, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2f1d), length 148 1590066594.434551 14:6b:1e:2a:a5:03 > 00:9a:67:33:1b:02, ethertype IPv4 (0x0800), length 182: 1.1.1.2 > 1.1.1.1: ESP(spi=0xced89d52,seq=0x2f1e), length 148@werter said in Маршрутизация клиента OpenVPN в две сети IPSec:

Уверен на 146%, что будет иначе.

Вот интересно, откуда такая уверенность? Написал же что я знаю из каких сетей будут клиенты, а вы опять про своё.

@werter said in Маршрутизация клиента OpenVPN в две сети IPSec:

Мысль использовать openvpn вместо ipsec для связи между офисами приходила?

Ну вот в последнее время эта мысль приходит всё чаще. Просто изначально всё было сделано на ipsec, только потом уже прикрутил ovpn.

-

Те что видим

что от 1.1.1.2 к 1.1.1.1 пакеты приходят , те в данном случае это уже не проблема сервера-2.

Дальше можете , смотреть так

tcpdump -i ovpn1 (или как он у Вас называется) icmpи смотреть , что происходит на этом интерфейсе в момент пинга

и так дальше по цепочкелично мое мнение - проблема в настройке маршрутизации OpenVPN ( но это мое мнение , субъективное)

-

@Konstanti said in Маршрутизация клиента OpenVPN в две сети IPSec:

лично мое мнение - проблема в настройке маршрутизации OpenVPN ( но это мое мнение , субъективное)

У меня если честно складывается такое же мнение, но где ошибка.

Перевел с IPsec на ovpn site to site, но результат такой же. -

@Kowex

Надо дальше идти по цепочке tcpdump-ом и смотреть, где теряются пакеты .

По поводу смены ipsec на openvpn - по-моему , это лишнее . -

- На Сервере №1 подключающимся овпн-клиентам пушить 192.168.1.0/24 (push "route 192.168.1.0 255.255.255.0";), а не 192.168.192.0/24

- На Сервере №2 выдать маршрут в сеть 192.168.192.0/24 (создать доп фазу №2 между серверами)

Если трогали NAT на обоих - вернуть в дефолт.

Вот интересно, откуда такая уверенность? Написал же что я знаю из каких сетей будут клиенты, а вы опять про своё.

Поверьте, я знаю, что говорю.

Вы точно не в состоянии проконтролировать КАКАЯ внутренняя сеть будет у ОЧЕРЕДНОГО внешнего овпн-клиента. Столкнетесь и будете голову ломать "ПОЧЕМУ этому клиенту недоступен адрес 192.168.(1|0).10"? А потому, что это его ЛОКАЛЬНЫЙ адрес, к-ый ему выдала ви-фи "мыльница" в кафе. КАК еще объяснить?

По-хорошему, за использование ТАКОЙ адресации в сети ПРЕДПРИЯТИЯ(-Й) нужно уволнять за профнепригодность. Вам мало 10.0.0.0/8? В чем проблема пользовать 10.0.130.0/24, напр.?