Problema IPSEC x SRV AD

-

Fala galera, boa tarde!

Consegui implementar um IPSEC site to site entre matriz e filial, ping e tracert funciona de boa e até consigo acessar o painel do firewall, até colocar o nome do SRV e domínio pelo tracert e chega até o destino.

Só estou com problema para se conectar ao AD, a filial não consegue conectar.

Alguém tem um sugestão?

-

@luick Você adicionou a rede remota lá no reverse DNS do AD?

Os usuários da rede remota não conseguem se tornar membros do domínio?

A rede remota está utilizando o servidor DNS do AD?

As portas TCP/UDP 53, TCP/389 e TCP/445 estão permitidas?Caso não seja isso, informe mais detalhes.

-

Você adicionou a rede remota lá no reverse DNS do AD? É preciso realizar está tarefa, tenho uma rede com o openvpn client to site e não precisei colocar a rede.

Os usuários da rede remota não conseguem se tornar membros do domínio? Isso, apresenta aquela mensagem que não é possível encontrar o domínio.

A rede remota está utilizando o servidor DNS do AD? Então, mesmo eu configurando direto na placa de rede da estão de trabalho , não pega o dominio.

As portas TCP/UDP 53, TCP/389 e TCP/445 estão permitidas? Todo o trafego pelo IPSEC está lcomo any.

-

@luick said in Problema IPSEC x SRV AD:

Você adicionou a rede remota lá no reverse DNS do AD? É preciso realizar está tarefa, tenho uma rede com o openvpn client to site e não precisei colocar a rede.

Você adicionou a rede remota lá no reverse DNS do AD? É preciso realizar está tarefa, tenho uma rede com o openvpn client to site e não precisei colocar a rede.

R: Para se tornar membro ou ingressar no domínio, as redes de origem precisam estar declaradas lá no reverse DNS do AD.Os usuários da rede remota não conseguem se tornar membros do domínio? Isso, apresenta aquela mensagem que não é possível encontrar o domínio.

R: Tem algum log do servidor, ou até uma captura de pacote durante a tentativa para que possamos avaliar?A rede remota está utilizando o servidor DNS do AD? Então, mesmo eu configurando direto na placa de rede da estão de trabalho , não pega o dominio.

R: Você pode utilizar o DNS do pfsense local mesmo, apenas coloque lá no DNS override, o domínio e o IP do servidor AD.As portas TCP/UDP 53, TCP/389 e TCP/445 estão permitidas? Todo o trafego pelo IPSEC está lcomo any.

R: Ok. -

Consegue me passar mais detalhes sobre está questão do DNS do Windows Server?

Amanhã, vou realizar um teste e tentar capturar algum log.

-

@luick Para autenticar por LDAP, você não precisa de dns reverse lookup para cada subnet.

De repente você até consiga ingressar no domínio sem isso configurado, mas:Não criando um reverse DNS para cada subnet, você vai ter problemas para seu servidor de e-mail caso o tenha, e alguns aplicativos que dependam disso não irão funcionar, normalmente baseados em Citrix e VMware.

Você também terá problemas com kerberos, onde sem configurar o DNS reverso, apenas o nome netbios pode ser retornado, e não o fqdn, te impedindo de gerar tickets até para um simples compartilhamento de pasta, relacionado ao principal name e serviços.

Em adição a isso, até o Squid pode utilizar a autenticação kerberos caso assim você o configure, e isso terá problemas também.Referência:

https://www.conversantgroup.com/wp-content/uploads/2020/02/DC-CUGC-10-Things-in-AD.pdfAlém disso, te ajudará bastante em troubleshooting caso o configure, nslookup tools, entre outras coisas, tem algumas implicações de segurança também mas agora não me recordo totalmente.

Então, reformulando, dependendo do seu cenário, e do que usa dentro dele, pode ser ou não necessário, mas é uma boa prática e irá te salvar de vários problemas, e te ajudar a identificar outros.

-

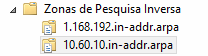

Fiz a inclusão da REDE na zona de DNS Inversa.

Agora está IP da Matriz e Filial.

Mesmo assim não tive exito, -

@luick Você pingar o domínio?

Por ex, domínio local.lan

Tente pingar local.lan da rede remota -

Sim, consigo realizar o Ping.

-

Você está usando NAT na VPN?

Tente repetir o processo, sem NAT na VPN caso esteja usando, e apenas com o DNS do DC configurado no cliente. -

Não, estou sem NAT na Rede remota.

Está só apontando para rede de origem e rede remota.

-

@luick Cliente é Windows?

Dá um telnet do computador remoto que está com problema pro IP do DC na porta 389 e vê se completa pfv.. Pode ser o Firewall do WIndows Server ou do samba caso esteja usando linux -

Problema foi resolvido, realizado a liberação da porta LDAP na rede LAN da Filial.

-

@luick Fico feliz que tenha resolvido :)

-

@mcury, estou tentando fazer pelo OpenVPN Site to Site, e a rede filial não consegue ping para o AD, interessante que para o FW funciona.

Quando ping de uma maquina que está na filial para o AD da matriz.

Ficando: Resposta de 00.00.00.0: A vida útil (TTL) expirou em trânsito.

-

Dê um traceroute da filial para o AD da matriz e confirme se não há um loop ou assimetria pfv

-

Fica um loop apontando para o FW da Filial.

Os 30 salto fica apontando para o IP do FW da Filial.

-

@luick Então há um problema de roteamento, pois se entendi corretamente o que você informou, o pacote não sai da filial, ele chega no Firewall da filial mas não sai pelo túnel.

Pode ser um problema de rotas sobrepostas, por ex você tem um 10.x.x.x/16 na tabela de roteamento da filial, e está tentando sair pelo túnel openvpn para uma rede 10.y.y.y/16

Dê uma conferida se não existem redes sobrepostas, e também na configuração do openvpn

-

Não existe pelo menos olhei nas configurações e nada.

Cara testei aqui e só está com problema no IP específico que é o do AD, muito estranho.

-

@luick Hm, só no IP do AD?

Pingando da filial você consegue então pingar outros IPs da mesma rede do AD, mas não o AD?