Conexao VPN

-

Boa tarde caros colegas, estou com a seguinte situação em meu pfsense: possuo um aliases de IPs (atribuidos a roteadores cisco) locais que utilizam a mesma porta (500 e 4500) para fechar um túnel VPN utilizando um único link de internet.

Dito isto, deste aliases de ips apenas um único ip consegue fechar a conexão vpn e os outros ips ficam tentando conectar, mas não conseguem se conectar a vpn pois as portas estão fechadas. Contudo, se eu desativo o ip que se conectou, outro ip do mesmo aliases de ips consegue fechar conexão automaticamente.

Importante dizer: os equipamentos são conectados a um servidor mundial onde diversas empresas utilizam e não têm a mesma situação que eu estou enfrentando.Poderiam me ajudar? Estou labutando para resolver esta situação.

-

@Leandro-Branco Olá Leandro.

Creio que é só criar uma regra de liberação de portas. Segue o exemplo.Edit Firewall Rule

Action = pass

Interface = internet

Address Family = ipv4

Protocol = TCP/UDPSource

Destination = seu link de internet

Destination Port Range = (From) OpenVPN (1194) / (To) OpenVPN (1194)Creio que só falta isso para sua conexão funcionar.

-

@fgebaili Bom dia caro colega,

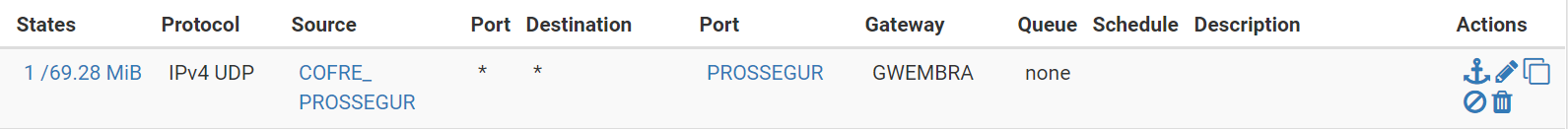

minha regra no firewall ja existe:

Contudo, do aliases COFRE_PROSSEGUR (com 5 ips locais) apenas um ip local consegue realizar comunicação. e no roteador CISCO é informado que existe um bloqueio na porta 500 e 4500. O que me leva a conjecturar que o pfsense esteja barrando mais de uma conexão pela mesma porta no mesmo link de internet. Falo isso pois se eu desativo o ip que está comunicando o outro ip que não estava comunicando comunica instantaneamente.

Acho que consegui me explicar melhor :-) ....

-

Entendi. No seu alias PROSSEGUR vc colocou uma ou mais portas?

Creio que o "Destination Port" é melhor deixar "Any" . Mas você pode olhar nos logs de bloqueio e verificar tbm se há mais algum bloqueio quando você faz a solicitação. -

como ta a regra de NAT de saída ?

-

@ismarcs Boa tarde, estão em modo automático.

-

@fgebaili Bom dia, coloquei todas as portas solicitadas pelo provedor da VPN.

-

Seus Roteadores CISCO que estão por traz do PFsense que estão se conectando a VPN ?

Ambos se conectam a mesma VPN com as mesmas portas ? -

@ismarcs Bom dia caro colega, sim os roteadores que se conectam a VPN e sim ao mesmo servidor VPN e com as mesmas portas.

-

@Leandro-Branco Consegue ver no LOG alguma coisa bloqueada ?

Já fez um teste com esse Source sem as portas ? Como se estivesse em um DMZ ?

Para ver se conecta normal. -

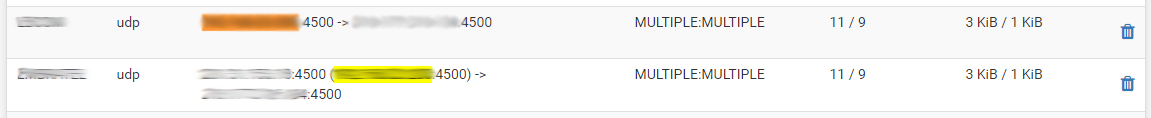

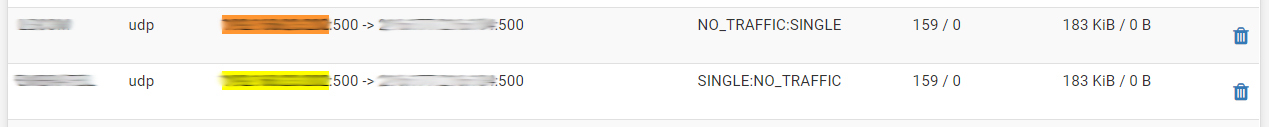

@ismarcs em Status > System Logs > Firewall nao aprece nenhum endereço, que é utilizado na comunicaçao VPN, bloqueado. Já em Status > System Logs > General não aprece nenhum alerta de erros. Já a tabela de States aparecem assim:

-- o que consgue fechar a vpn:

-- os que nao nao conseguem fechar a vpn:

Já fiz o teste de deixar tudo como default accept e não resolveu, continuou apenas um ip, de um aliases com 5 ips, conectar na vpn. E se eu desligo este que conectou outro ip, apenas um, consegue realizar a comunicaçao.

-

@Leandro-Branco

você tem que ter um NAT para cada porta vpninterface: link 1

Protocol: UDPDestination: Link 1

Destination port range: OpenVPNRedirect target IP 127.0.0.1

Redirect target port: OpenVPN -

@fgebaili Olá, ele esta usando a VPN do roteadores CISCO que estão por traz do PFsense.

@Leandro-Branco Nunca fiz multiplas VPNs por traz do PFsense, mas eu imagino que seja porque seus Roteadores CISCO estão com as mesmas portas, pode ser até por isso que sobe um por vez, quando a porta esta liberada.

no seu Aliases tem 5 IPS, e no outro as portas 500 e 4500. Porta de destino ok, e a de retorno ?

-

Entendi @ismarcs . Provavelmente o pfsense está bloqueando o trafego gerado pelas portas requisitadas atraves do cisco. Se for esse o caso é só criar NAT com as portas solicitas pelo roteador.

-

@fgebaili Exato, mas os CISCO dele, estão todos usando a mesma porta para fechar essa VPN, acho que dessa forma nao vai funcionar né ?

-

-