Tunnel ipsec entre 2 site ne monte pas

-

Bonjour

J'ai un souci avec un tunnel ipsec entre 2 sites:

équipements:

1 site X netgate n1100, livebox 6 pro, client applicatif W 7

2 site Y netgate n2100, livebox 6 pro, client applicatif W10 prole client applicatif n'est pas très important pour le moment

schéma WAN site X

livebox 192.168.1.1, netgate 192.168.1.2

ip publique xx.yy.zz.aaschéma LAN site X

gateway 19.168.3.1 DHCP activéschéma WAN site Y

livebox 192.168.1.1, netgate 192.168.1.2

ip publique xx.yy.zz.bbschéma LAN site Y

gateway 19.168.77.1 DHCP activéj'ai fait mon P1 et P2 sur les 2 sites, j'ai double-checké et ils ont les mêmes paramètres!

IKV2

remote gateway ip publique de X et Y (1 sur chaque coté)

AES128

SHA256

DH14 (2048)

clé partage le même sur les 2 sites

DPD desactiverregles wan any-any

regles lan par défaut

regles ipsec any-any

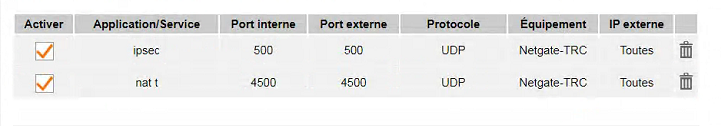

route création route (outbound) automatic sur le 500sur mon livebox j'ai fait un any-any sur les ports 500/4500

mon site X est bien le initiator et mon Y le responder

mon P1 se connecte mais pas mon P2 dans les logs j'ai: peer is not responding.

Est ce que vous auriez une petit idée, s'il faut plus d'information je peux les fournir.

Est ce que le fait que les 2 netgate, livebox ont le même ip de chaque coté ont la mêmes ip que ça pose problème?

Merci davance pour votre future aide

cordialement

-

@ritchie said in Tunnel ipsec entre 2 site ne monte pas:

Est ce que le fait que les 2 netgate, livebox ont le même ip de chaque coté ont la mêmes ip que ça pose problème?

Bien évidemment, il faut changer cet adressage ! (Evitez les réseaux 192.168.0.x/24 ou 192.168.1.x/24: par exemple, 192.168.44.x/24 pour la Loire-Atlantique et 192.168.144.x/24 si même département !)

Parce qu'en phase 1, il y a échange d'identifiant et c'est, la plupart du temps, l'ip WAN, ici identique, qui est échangé !On n'insiste jamais assez sur MÊMES paramètres tant sur la phase 1 que les phases 2 ...

Je ne vois pas ce qu'est 'any-any sur les ports 500/4500' pour Livebox : il est simple de configurer l'ip WAN en tant que 'DMZ' de la Livebox. Par ailleurs, il FAUT toujours indiquer le protocole et le port : IPSEC avec NAT traversal, ici nécessaire, c'est 500/udp et 4500/udp !

Règles WAN any-any : je ne vois pas, cela n'a aucun sens !

-

@jdh Merci pour votre confirmation

pour les ports 500/4500 sur le livebox je sais qu'il ne sont pas ouvert par défaut car j'ai déjà fait des tunnels ipsec via le livebox mais il n'est vraiment pas conçu pour ça, d'ailleurs le support N3 d'Orange (oui je l'ai eu, pas de mensonges) m'a confirmé qu'il y a un souci avec l'ipsec enfin ça ne change rien!

pour les règles j'ai juste tout ouvert pour pour si je pouvais monter le tunnel.

On est d'accord donc sur le fait:

pour mon site X le wan je le change en 192.168.59.1 pour le livebox et 192.168.59.2 pour mon netgate

le site Y je ne change pas

Supposant que je veux connecté en site Z avec mon Y est que je peux utilisé aussi 192.168.59.1 et 192.168.59.2 pour faire mon tunnel avec le même site Y?

je sais maintenant ce qu'il me reste a faire.

Merci pour votre aide

-

Bien évidemment, une Livebox (ou n'importe quelle box) doit être configuré pour 'forwarder' le trafic utile.

Encore une fois, cessez de parler de port 500, mais 500/udp !

Un peu de bon sens : 1 site avec Box - Firewall = 1 (numéro de) réseau distinct : soit vous démarrez 192.168.100.x/24, puis, site suivant, 192.168.101.x/24 puis 192.168.102.x/24 et ainsi de suite, soit vous utilisez ce que vous voulez mais DISTINCT, c'est juste idiot d'avoir des réseaux identiques !

On est assez loin du sens pratique et d'une approche rationnelle et sûre ...

-

J'ai changé mes ip.

Maintenant j'ai pour X (initiator)

WAN: 192.168.13.0

LAN: 192.168.3.0

IP Livebox 192.168.13.1

IP WAN Netgate 192.168.13.2

DMZ sur la box oket pour Y (responder)

WAN: 192.168.177.0

LAN: 192.168.77.0

IP Livebox 192.168.177.1

IP WAN Netgate 192.168.177.2

DMZ sur la box okj'ai supprimé l'ancien WANG et mis les nouvelles passerelles les 2 cotés et j'ai forwardé ipsec 500/udp et nat-t 4500/udp

Je n'ai pas réussi a monter mon tunnel pour l'instant

-

update...

J'ai finalement trouver le souci, enfin j'ai essayé de monter le tunnel par le prompt via les commande de strongswan (si je comprends bien ce le nom du pkg ipsec das linux).

d'un coté la commande passé bien avec pas mal de ligne d'exlication mais de l"autre coté il me disait qu'il ne trouvait pas dans le rep var\etc\etc et il ne pouvait pas executer la commande strongswan, c'est la ou j'ai réalisé qu'il avait peut-être un problème avec le pkg strongswan.

Enfin j'ai mis a ajour de 22-->23 des 2 cotés j'ai fait la même commande le tunnel est monté tout de suite.

ping de 2 coté ok

j'ai fait la même chose avec le deuxième site

pas de problème non plusPar contre arrivé site nr 3, le tunnel monte je ping mes 2 cotès mais on dirait qu'il se drop et reconnecte tous le 2-3-4 secondes car mon establish n'est jamais plus longue que 2-3-4 secondes

quelqu'un a un idée?