Защита от сброса пароля.

-

Всем привет.

Подскажите такой момент. Если железка с Pfsense попадает плохому человеку в руки. Согласно этой статье можно сбросить пароль

https://osbsd.com/vosstanovlenie-sbros-parolya-pfsense.html

И тогда можно собственно попасть и посмотреть конфиг.

А есть какие нибудь инструменты защиты от этого.

один из которых возможно я думаю есть это шифрование раздела , но я не знаю как это работает. И если после перезапуска нужно вводить ключ постоянно то это не мой вариант.

Может кто подскажет? -

Добрый

@DIMADUR

Если у него будет физич. доступ к пф , то только шифрование. -

это стандартная процедура сброса пароля. Чтобы получить доступ к меню консоли, вам необходимо перезагрузить ее и подключить USB-кабель или иметь доступ по SSH. Это не тот предмет, о котором стоит беспокоиться. Маршрутизаторы Cisco также имеют специальный сброс пароля с настройкой регистров и перезагрузкой. У всех есть процесс сброса, но вопрос в том, кто может подключиться к нему напрямую, чтобы выполнить этот процесс. не беспокойся об этом.

-

@JonathanLee

В этом то и проблема.

Что есть потребность защиты конфигурации.

Вот к примеру Микротик. там нет механизма сброса пароля без сброса конфигурации. -

Роутеры Mikrotik выглядят потрясающе. Спасибо, что поделились этим. Теперь я понимаю, что вы хотите иметь доступ к сохраненной конфигурации, а также иметь возможность сбросить пароль. Проблема в том, что у вас позже возникнут проблемы со старым оборудованием. Пример: однажды я купил старый брандмауэр Cisco PIX в магазине подержанной электроники, и этот брандмауэр PIX никогда не форматировался при замене, поэтому для доступа к глобальному интерфейсу командной строки мне пришлось запустить процедуру сброса после того, как я получил доступ ко всему, что было сохранено на каждом IP-адресе. сертификат и так далее. Я не плохой парень, поэтому я просто удалил его и установил свою конфигурацию, но у плохого парня в такой ситуации будет доступ к гораздо большему количеству ресурсов. Да, в некоторых ситуациях вам потребуется сбросить пароль и файл конфигурации, я бы просто сохранил файл config.xml. Поддержите это. Опять же, должен быть способ получить конфигурацию, если это необходимо. У меня есть идея попробовать открыть билет TAC, может быть, они помогут. Это для таких ситуаций, как недовольство администратора или ситуации с правоохранительными органами?

-

Добрый

@DIMADUR

К роутеру микротик еще и человек со ЗНАНИЯМИ (хотя бы) модели OSI прилагаться должен.

Постоянно сталкиваюсь с ситуацией ,когдавладельцы3х ларьковмалый бизнесЬ, купив по "совету" микрот (понтЫ), ладу ему дать не могут.

Вместо того, чтобы взять тотже кинетик, в к-м мультиван в ТРИ клика настраивается, напр. -

@JonathanLee

Не дай бог иметь ситуацию с органами :-)

Просто оборудование стоит в месте где к нему спокойно могут получить доступ . А на сколько я понимаю получая доступ к диску с pfsense можно получить практически все данные. Это очень плохой примет.

в пример микротика есть опция Protected RouterBOOT.

Что дает защиту.

что касается человека в придачу к микротику, то тут не совсем понял.

Разве к Pfsense такого человека не требуется? -

Им нужен чип TPM для шифрования SSD, или, возможно, будущее программное обеспечение может использовать чип Netgate SafeXcel Crypto для шифрования диска.

-

@DIMADUR

Если бы у меня стояла подобная задача, где есть вероятность физического доступа к консоли лиц не имеющих на это прав, с целью обеспечения конфиденциальности конфига. Я бы вложил pfSense в виртуализацию, например в Proxmox -

@DIMADUR said in Защита от сброса пароля.:

Согласно этой статье можно сбросить пароль

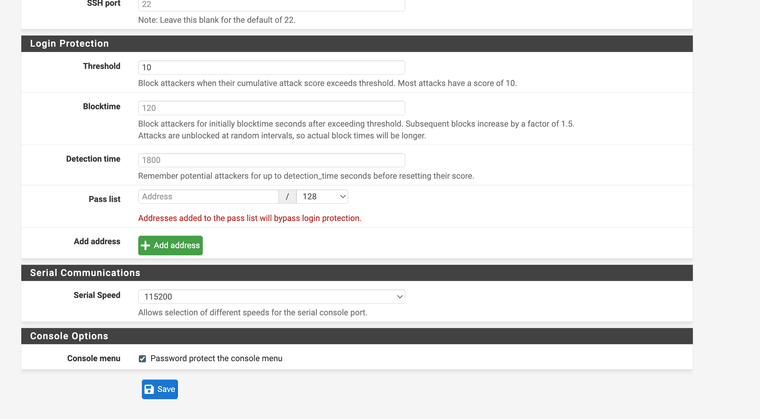

Как быстрый вариант половинчатого решения - включить

Password protect the console menu

Меню сброса пароля из консоли не будет доступно быстро и сразу. -

@pigbrother

Речь идет о том. Что есть доступ к файловой системе. Через нее возможен сброс пароля администратора. -

Да, блокировка сеансов консоли паролем. Мой требует пароль для доступа к терминальной сессии.

-

@JonathanLee

Read this article. everything is written down there.

https://osbsd.com/vosstanovlenie-sbros-parolya-pfsense.html