Firewal Regeln mit WireGuard

-

Wenn auf meinen Handy Wireguard eingeschaltet ist, komme ich immer von außen in mein Netzwerk.

Es sei denn ich bin zu Hause, dann funktioniert der Zugriff auf meine Synology nicht mehr solange Wireguard eingeschaltet ist.In den Synology Apps habe ich den Zugang mit der DynDNS Adresse eingetragen, damit es extern auch ohne VPN funktioniert, im DNS Resolver unter Host Overrides habe ich die Adresse und die IP der Synology eingetragen.

Was fehlt denn hier noch?

Gruß

Alexander -

@alex303 said in Firewal Regeln mit WireGuard:

In den Synology Apps habe ich den Zugang mit der DynDNS Adresse eingetragen, damit es extern auch ohne VPN funktioniert, im DNS Resolver unter Host Overrides habe ich die Adresse und die IP der Synology eingetragen.

Ich fahre inzwischen nur noch Always On VPN mit Wireguard auf dem Android, dann kannst Du auch einfach die IP der Synology dauerhaft durch's VPN routen, auch wenn Du Zuhause bist.

So ganz ist mir dein Setup mit dem Host Overrides nicht klar.

-

@slu said in Firewal Regeln mit WireGuard:

So ganz ist mir dein Setup mit dem Host Overrides nicht klar.

Im Notebook habe ich die Synology Apps wie DS Drive auch mit DynDNS eingetragen, damit die Anbindung auch wo anders funktioniert.

Unter DNS Resolver / General Settings / Host Overrides:

Hier habe ich die DynDNS Adresse auf die entsprechende IP weiter geleitet, damit der ganze Traffic nicht über die WAN Schnittstelle geht.Das funktioniert bei mir solange WireGuard ausgeschaltet ist.

-

@alex303

was spricht dagegen die 192.168.40.222+251 immer über das WireGuard zu schicken?Das wäre viel einfacher, dann musst Du nur das WireGuard immer aktivieren und nichts mehr darüber nachdenken ob du intern oder extern bist....

-

-

@m0nji said in Firewal Regeln mit WireGuard:

was nutzt du denn für eine dns adresse wenn du per wireguard verbunden bist?

Für die WireGuard Verbindung nutze ich ipv64.net.

@m0nji said in Firewal Regeln mit WireGuard:

andere interne hosts kannst du erreichen wenn du zu hause mit dem wireguard verbunden bist?

Nein, es funktioniert kein Host wenn WireGuard aktiv ist.

-

@alex303 ich meine den dns server, welcher in der wireguard config im telefon eingetragen ist. nicht die remote adresse um die verbindung nach hause aufzubauen. also sinnvollerweise ist der dns server deine pfsense lan oder wg adresse, je nachdem wie du dein dns resolver eingestellt hast. um das dns thema aber erstmal auszuschließen, solltest du mal eine app wie "net analyzer" auf dem telefon probieren und testen ob du überhaupt via interner ip die synology anpingen kannst.

-

@m0nji said in Firewal Regeln mit WireGuard:

ich meine den dns server, welcher in der wireguard config im telefon eingetragen ist.

Ach so, dort hatte ich die pfsense und 9.9.9.9.

Habe 9.9.9.9 gegen die IP vom Wireguard Server getauscht, das hat auch nicht geholfen.@m0nji said in Firewal Regeln mit WireGuard:

je nachdem wie du dein dns resolver eingestellt hast

Was genau meinst Du?

-

@m0nji said in Firewal Regeln mit WireGuard:

er schreibt ja gerade, dass er die DS NICHT erreichen kann wenn er im wireguard ist ;)

Ich denke das es hier ein mix aus DNS und Routing gibt, daher meine Frage ob es nicht sinnvoll und möglich ist einfach ALLES durch den WG zu schicken.

Das kommt halt darauf an ob noch jemand ohne WG darauf zugreifen will...

-

Jetzt habe ich den Fehler gefunden.

In den Firewall Regeln vom Wireguard Gateway hatte ich das Protokoll auf TCP stehen, anstatt auf Any.

Jetzt funktioniert alles. -

Habe mit WireGuard noch zwei Probleme:

-

Wenn ich mit dem Handy über Mobil unterwegs bin, verbindet sich WireGuard nicht immer.

Liegt es vielleicht an ipv6? -

Wenn sich mein Handy nicht zu Hause im Netz befindet, ob Mobil oder in einem anderen WLAN

Netz, dann funktioniert der Seitenaufbau sehr schlecht.

Sobald WireGuard ausgeschaltet ist, ist die Seite sofort aufgebaut.

Gruß

Alexander -

-

@alex303 said in Firewal Regeln mit WireGuard:

Netz, dann funktioniert der Seitenaufbau sehr schlecht.

Das klingt tatsächlich eher nach DNS als nach VPN selbst. Routest du alles via WG? Ist dann ein DNS erreichbar? Mal testen obs an DNS oder IP liegt.

Cheers

-

@JeGr said in Firewal Regeln mit WireGuard:

Routest du alles via WG?

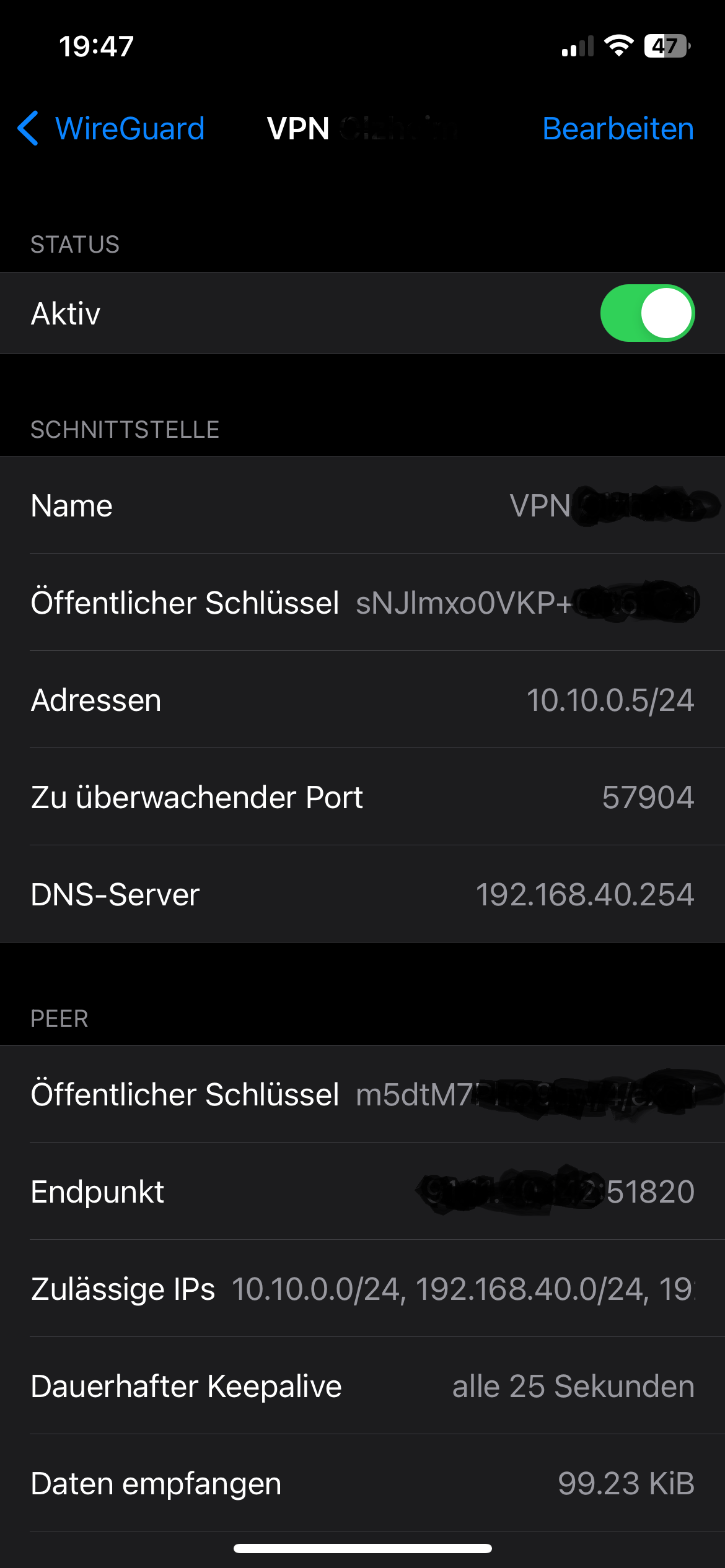

Nein, unter Peer -> Zulässige IPs habe ich nur die IPs vom Wireguard Tunnel und von meinen LAN zu Hause eingetragen.

@JeGr said in Firewal Regeln mit WireGuard:

Ist dann ein DNS erreichbar?

Unter Schnitstelle -> DNS-Server habe ich nur die IP von meinem Router zu Hause eingetragen.

Das LAN zu Hause ist sofort erreichbar.

Wenn ich bei DNS-Server z.B. noch zusätzlich 8.8.8.8. eintrage, dann ist mein LAN zu Hause nicht mehr erreichbar. -

@alex303 said in Firewal Regeln mit WireGuard:

Das LAN zu Hause ist sofort erreichbar.

Per IP oder DNS?

@alex303 said in Firewal Regeln mit WireGuard:

Unter Schnitstelle -> DNS-Server habe ich nur die IP von meinem Router zu Hause eingetragen.

Wo hast du das eingetragen? Sagt mir jetzt gerade nichts. In deinem WG Client aufm Telefon? Wenn du dich verbindest und den DNS daheim eingetragen hast, dann kanns halt sein, dass der dich via WG nicht ran lässt und deshalb du keinen DNS bekommst. Klar, wenn du irgendeinen externen DNS einträgst dass dann dein HeimLAN nicht mehr via DNS geht - das wird ja nicht im public DNS stehen ;)

Die Frage war eben, ob dein DNS zu Hause auch die Anfragen via WG sauber auflöst oder nicht und ob das langsame daher kommt, dass der DNS via WG in timeout rennt und dann dein Handy eben nen anderen DNS nimmt. Ich weiß ja auch leider nicht was du wie in irgendwelchen Clients eingetragen hast noch. Das ist genau so ein Knackpunkt, den ich bei OVPN wesentlich transparenter finde. Da weiß ich was ich eingestellt habe oder gepusht bekomme oder eben nicht :)

Cheers

-

@JeGr said in Firewal Regeln mit WireGuard:

Per IP oder DNS?

Die Visu erreiche ich per IP, aber DS Note über die DynDNS Adresse.

@JeGr said in Firewal Regeln mit WireGuard:

Wo hast du das eingetragen?

Hier auf meinen Handy unter DNS ist aktuell die IP von meinem Router eingetragen.

So erreiche ich meine DS aber bei manchen DNS Adressen aus dem Internet funktioniert es nicht.

Füge ich dort z.B. 8.8.8.8 hinzu, kann ich die Internet Adressen sofort erreichen, aber meine DS nicht mehr.@JeGr said in Firewal Regeln mit WireGuard:

Die Frage war eben, ob dein DNS zu Hause auch die Anfragen via WG sauber auflöst

Wie kann ich das überprüfen?

Gruß

Alexander -

@alex303 Dann müsstest du mal prüfen oder in den Logs nachsehen, ob 10.10.x.y überhaupt auf 192.168.40.x zugreifen darf, vielleicht ist das schlicht geblockt und darum geht dein DNS so nicht?

Ohne mehr Details zu Regelwerk oder Setup kann ich da leider schlecht was zu sagen.

Cheers :)