Como definir o MSS

-

[PT-BR]

Olá pessoal,

Alguém poderia me orientar sobre como definir o MSS (Maximum Segment Size) nas regras da LAN no pfSense?

Tenho percebido alguns problemas de conectividade/interrupções em conexões TCP, especialmente com VPNs e alguns sites específicos, e acredito que esteja relacionado ao tamanho do MTU na minha rede. Li que ajustar o MSS nas regras pode ajudar a evitar fragmentação ou pacotes sendo descartados.

No meu caso, uso Policy-Based Routing (PBR) para forçar que o tráfego da LAN saia por gateways específicos. Por isso, acredito que o ajuste do MSS diretamente nas regras da LAN seja o local correto.

Como posso adicionar a configuração de MSS corretamente nessas regras? É necessário aplicar em todas as regras com PBR ou apenas na regra de saída principal?

Agradeço qualquer ajuda!

[EN]

Hi everyone,

Can someone help me understand how to set the MSS (Maximum Segment Size) in LAN rules on pfSense?

I'm having some connectivity issues and broken TCP sessions, especially with VPNs and certain websites. I suspect this might be due to MTU size mismatches in my network. I’ve read that adjusting MSS in firewall rules can help avoid packet fragmentation or drops.

In my setup, I’m using Policy-Based Routing (PBR) to force LAN traffic out through specific gateways. So I believe applying the MSS fix directly in the LAN rules is the proper approach.

How should I correctly configure MSS in these rules? Do I need to apply it to all rules with PBR or just the main outbound rule?

Thanks in advance for any guidance!

-

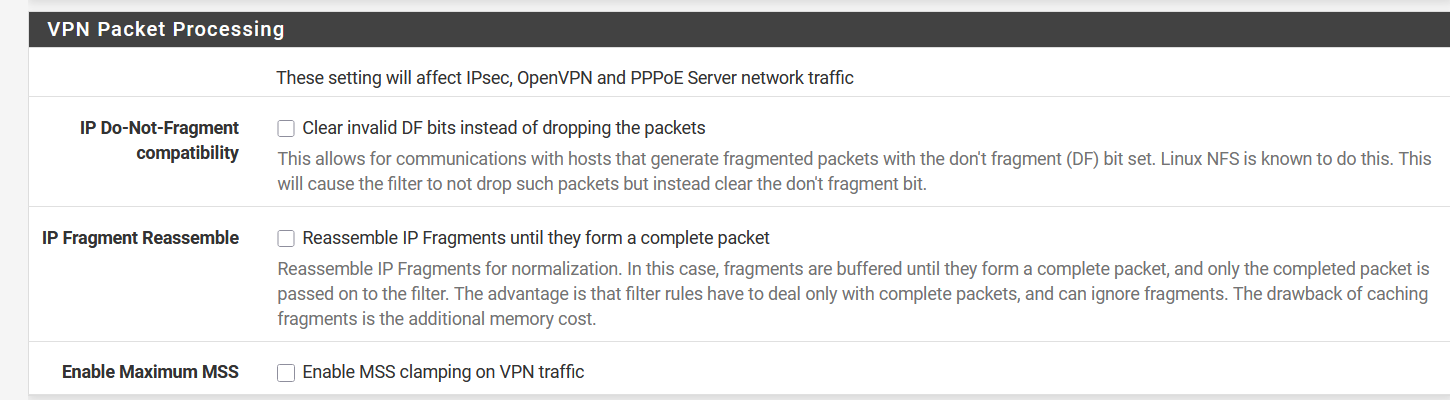

@dorabiatto System > Advanced > Firewall & NAT

Lá tem a opção de MSS.

-

e se eu setar MTU e MSS nas Interfaces WAN e LAN resolveria o problema?

queria setar globalmente, pq se afeta VPN, pode afetar outros pacotes, conexões, que as vezes nem percebemos.

Nas regras de LAN já percebi que não dá pra marcar, setar MSS e MTU.

-

@dorabiatto said in Como definir o MSS:

e se eu setar MTU e MSS nas Interfaces WAN e LAN resolveria o problema?

Se você setar na WAN, vai afetar todas as conexões e não apenas da VPN, perdendo performance.

Se é uma conexão IPsec com problema, e se o outro lado suportar IPsec VTI, sugiro você usar VTI pois você pode configurar cada túnel com um MTU e MSS específicos.

Ou, seta o MSS clamping nesse campo que te sugeri que já resolve.

Se precisar de ajuda para descobrir o MTU e MSS adequados, avisa, posso ajudar.