OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

Хм… странно раньше маршруты добавлялись...

изменил в Advanced роуты с добавлением gatewayroute 192.168.10.0 255.255.255.0 10.8.0.1;

route 192.168.11.0 255.255.255.0 10.8.0.1;

route 192.168.12.0 255.255.255.0 10.8.0.1;заработало... теперь к двум станциям есть таки доступ.... одна выделывается... постоянно рвется связь...

этот совет нашел здесь

хотя тут написано что нужно как в примерекстати там же на форуме пишет человек что и в Client Specific Override где команда iroute так же указывать vpn_gateway и когда я так попробовал….. то произошло вообще нечто фантастическое..... те станции что уже работали перестали пинговаться... а вот та что никак не пинговалась стала работать .... Оо

мдее ничего не понятно... а можно как-то сделать что бы Virtual Address клиентам выдавало всегда один и тот же...?

-

http://fastinetserver.wordpress.com/2013/03/09/pfsense-openvpn-static-ip-for-clients/

http://www.iceflatline.com/2014/01/how-to-assign-static-ip-addresses-to-openvpn-clients-in-pfsense/

-

Oo ….мдее..... очередной раз перезагрузил удаленные роутеры, перезагрузил свой..... и все запустилось.... но только с указанием gateway в командах iroute и route а не только сети и маски....

Заметил так же что правила фаервола иногда применяются сразу... а иногда нужно обязательно перезагрузить... очень путает... :(

за ссылки благодарю... завтра поэксперементирую...

-

Можно попробовать вместо ребута делать reset states.

P.s. А версия продукта-то у вас какая ? Не х64 часом?

-

С радостью увидел бы ваши окончательные настройки.

Настройка OpenVPN в pfSense 2.1.х - весьма своеобразный квест.

-

P.s. А версия продукта-то у вас какая ? Не х64 часом?

У всех стоит

2.1.3-RELEASE (i386)

built on Thu May 01 15:52:17 EDT 2014

FreeBSD 8.3-RELEASE-p16С радостью увидел бы ваши окончательные настройки.

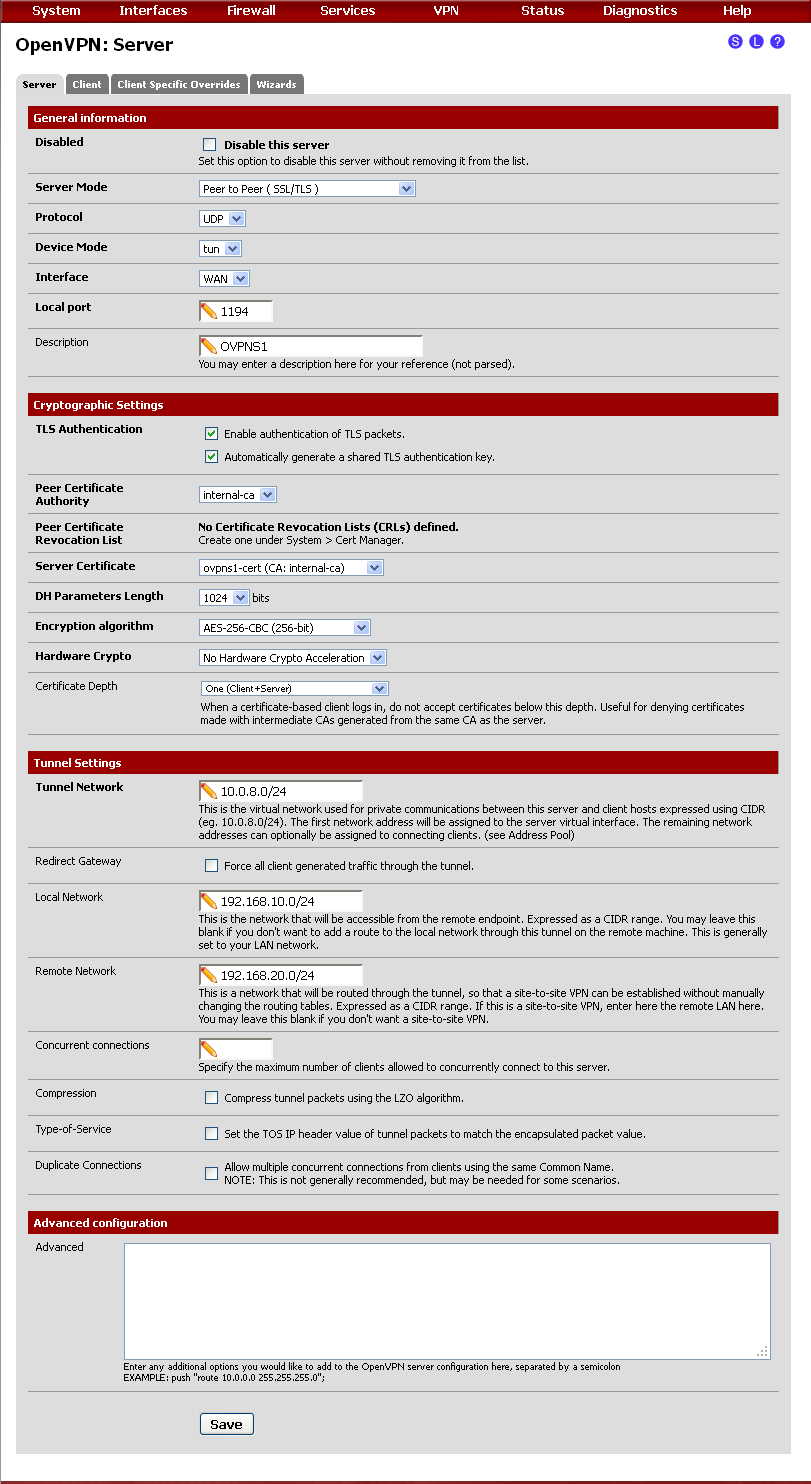

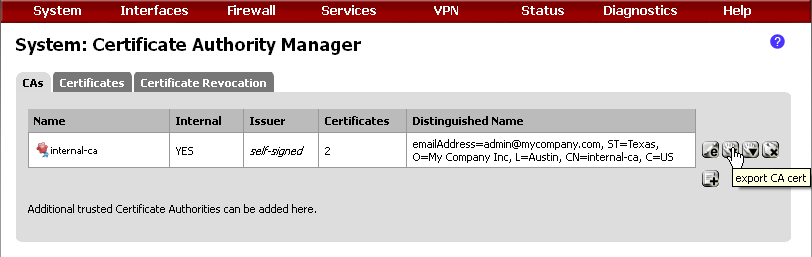

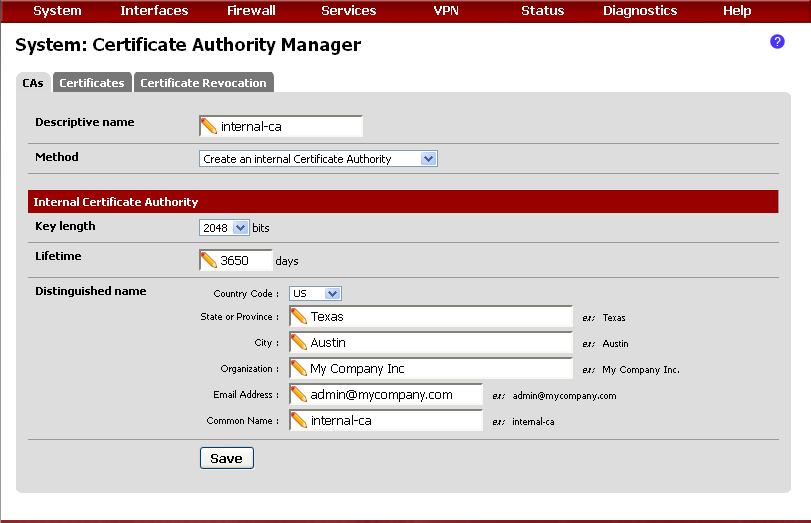

чуть позже…. хотя у меня все как в инструкции... на первой странице....

только в поле Advanced на сервере добавил (выделено жирным)

topology subnet;

route 192.168.10.0 255.255.255.0 10.8.0.1;

route 192.168.11.0 255.255.255.0 10.8.0.1;

route 192.168.12.0 255.255.255.0 10.8.0.1;

route 192.168.13.0 255.255.255.0 10.8.0.1;где 10.8.0.1 - адрес VPN сервера в тунеле… а сети 192.168.10.0 - .....11.0 - .....12.0 - .....13.0 - это сети филиалов которые подключаются как клиенты

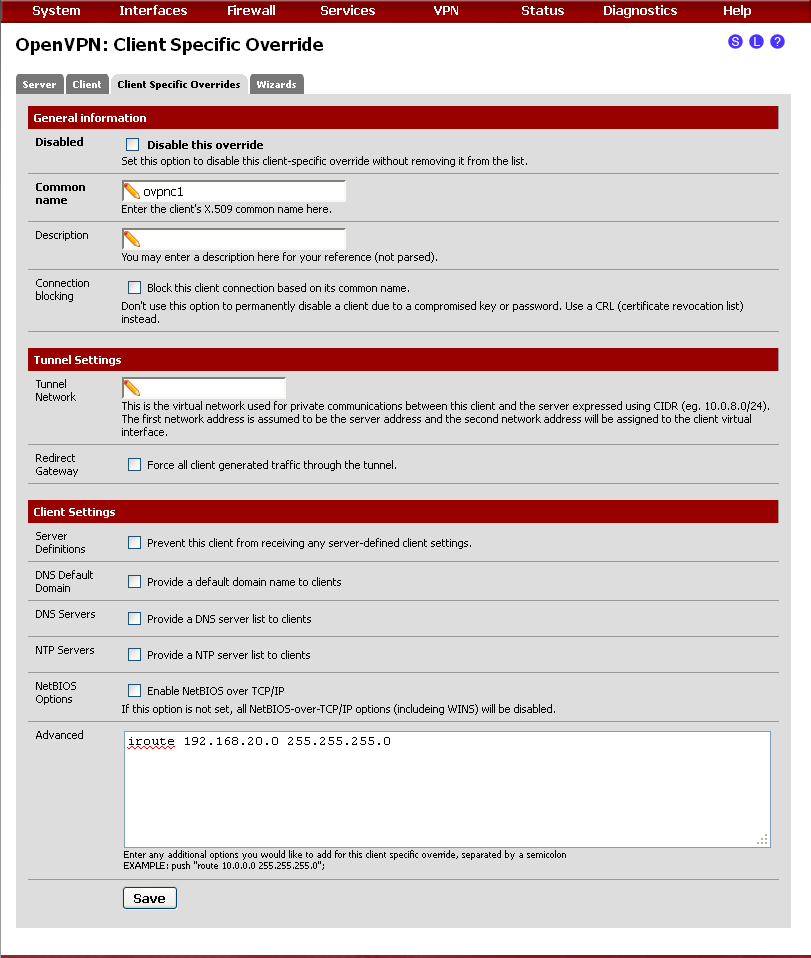

и Client Specific Override выглядит так:

для каждого клиента свой IP (192.168.10.0 - .....11.0 - .....12.0 - .....13.0)

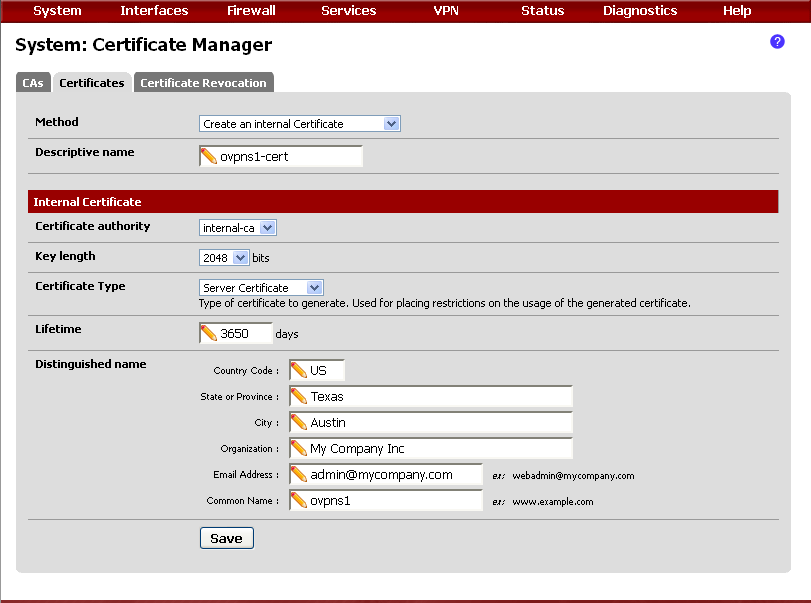

iroute 192.168.10.0 255.255.255.0 10.8.0.1главное в точности написать Common Name (CN - в сертификате клиента)

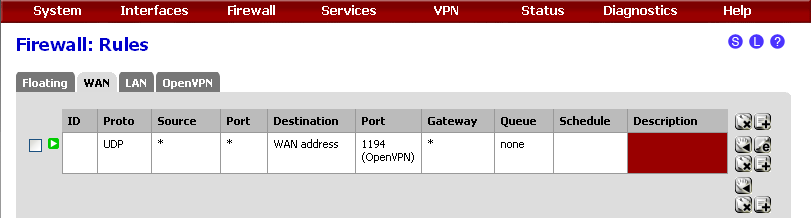

В фаерволе на интерфейсах WAN (у меня их аж три :D ) не забыть открыть доступ на тот порт на котором настроен сервер OpenVPN

Ну и не забывайте перезагружать все устройства ;) на всякий случай… если что-то не запустилось, а настроено правильно... (будьте внимательны 8) если что я не виноват коли вы себе доступ на ВебИнтерфейс закроете) -

А если 10.8.0.1 сменить на vpn_gateway; . Ибо явно указывать адрес шлюза - не комильфо.

-

Спасибо за настройки.

Сервер в режиме Remote Access?

topology subnet - обязательно? C topology subnet вроде как невозможно подключить Windows-клиентов.Мне тоже приходилось использовать директиву с указанием gateway, правда помещал ее в Client Specific Override:

push route "%network% %mask% %gateway%"

Без нее не получал маршрут один из клиентов (железных) в сеть другого клиента.

-

Спасибо за статью!

А как быть с windows клиентами, подключающимися к данной схеме?

Между сетями на PfSense трафик ходит в обе стороны, но при подключении к такому серверу с обычного windows клиента, трафик идет только от клиента к серверу.

Подскажите, если кто сталкивался.Конфиг клиента windows:

tls-client

client

dev tun

remote xxx.xxx.xxx.xxx 1194 udp

cipher AES-256-CBC

verb 3

ns-cert-type server

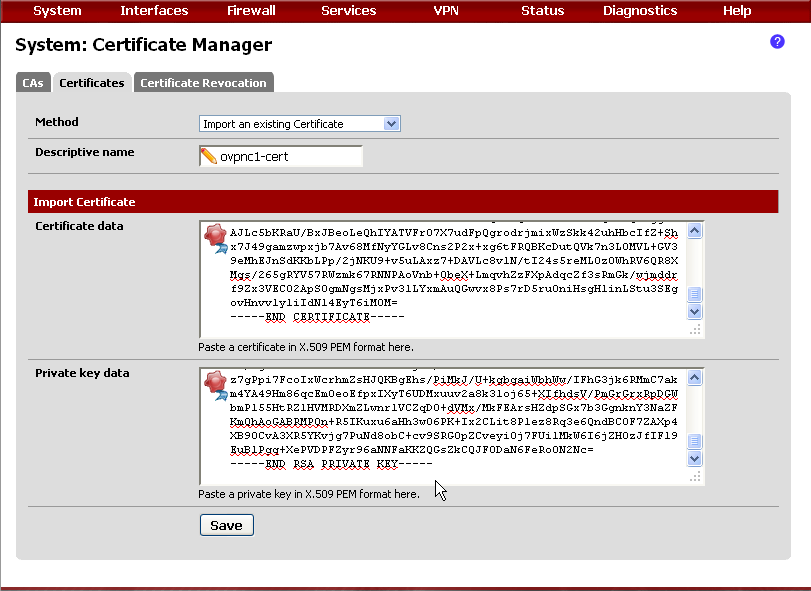

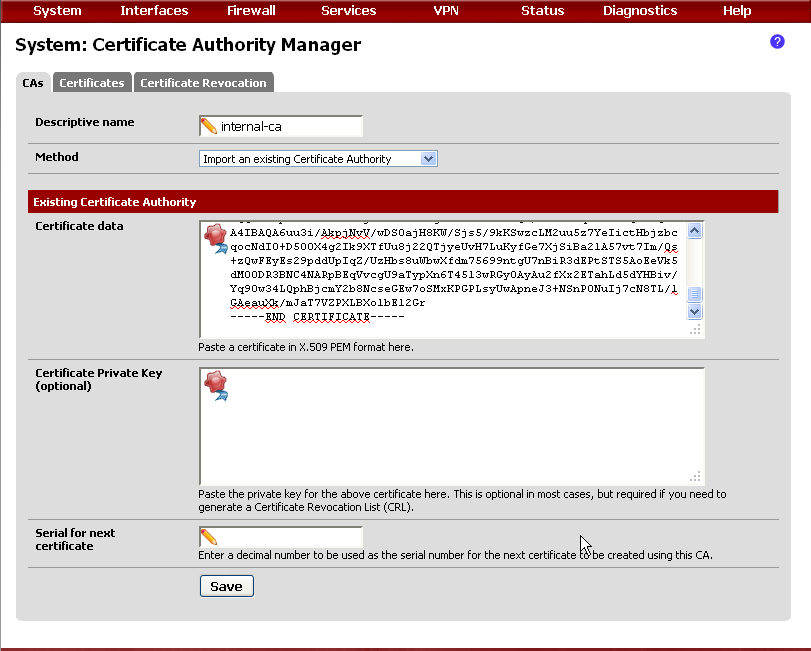

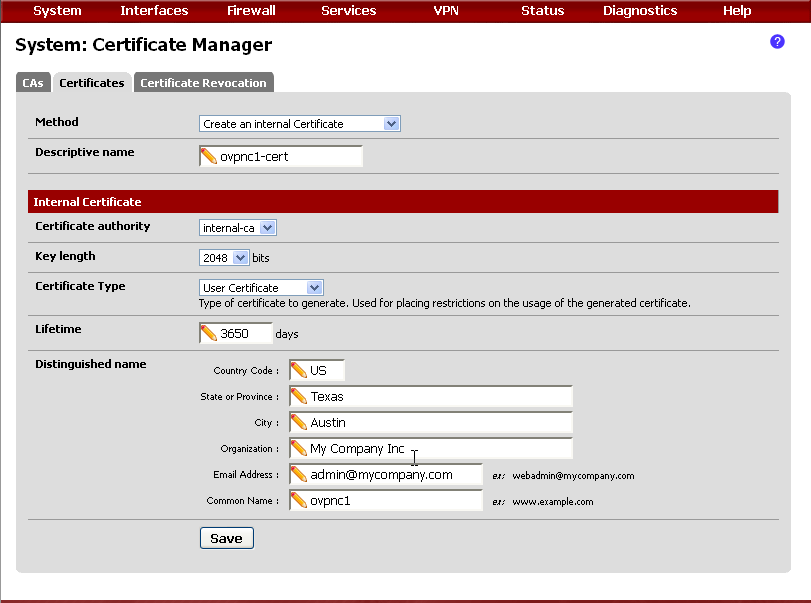

ca internal-ca.crt

cert ovpnc1-cert.crt

key ovpnc1-cert.key -

@ ngubz

трафик идет только от клиента к серверу.

Т.е. сеть за сервером клиенту видна, а сети за сервером клиентская сеть - нет?

-

Удаленному клиенту (домашнему пользователю), подключающемуся с windows клиента Openvpn, сети офисов пингуются, а компьютеры в офисах не пингуют такого удаленного клиента. Очень нужно, чтоб трафик ходил и от клиента, т.к. в сети работает VoIP, а у удаленных (домашних) пользователей сейчас голос ходит только в одну сторону (они слышат, их - нет).

С портами все в порядке, я знаю, что дело в OpenVPN, но не знаю, что я таком случае делать. Не ставить же каждому домашнему пользователю сервер с PfSense)

-

Рисуйте схему.

-

Рисуйте схему.

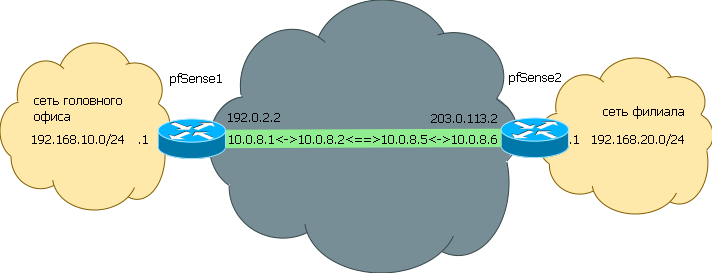

Трафик между пользователями офисов ходит во все стороны. OpenVPN сервер и клиентов настраивал по этой статье.

С удаленными пользователями (у которых Windows OpenVPN клиент) трафик идет только к ним. От них ответа нет. Удаленные клиенты пингуют пользователей любого филиала, но никто не может пинговать удаленных пользователей.Собственно и вопрос, как подключать таких пользователей. Что писать в конфигах openvpn клиентов и нужно ли так же создавать правила Client Specific Overrides для них.

-

В каком режиме работает OpenVPN на головном офисе - в режиме сервера или в режиме p2p?

P.s. Добавьте на этих моб. клиентах в конфиг строки route x.x.x.x y.y.y.y до тех сетей, к-ые Вам нужны.

-

В каком режиме работает OpenVPN на головном офисе - в режиме сервера или в режиме p2p?

P.s. Добавьте на этих моб. клиентах в конфиг строки route x.x.x.x y.y.y.y до тех сетей, к-ые Вам нужны.

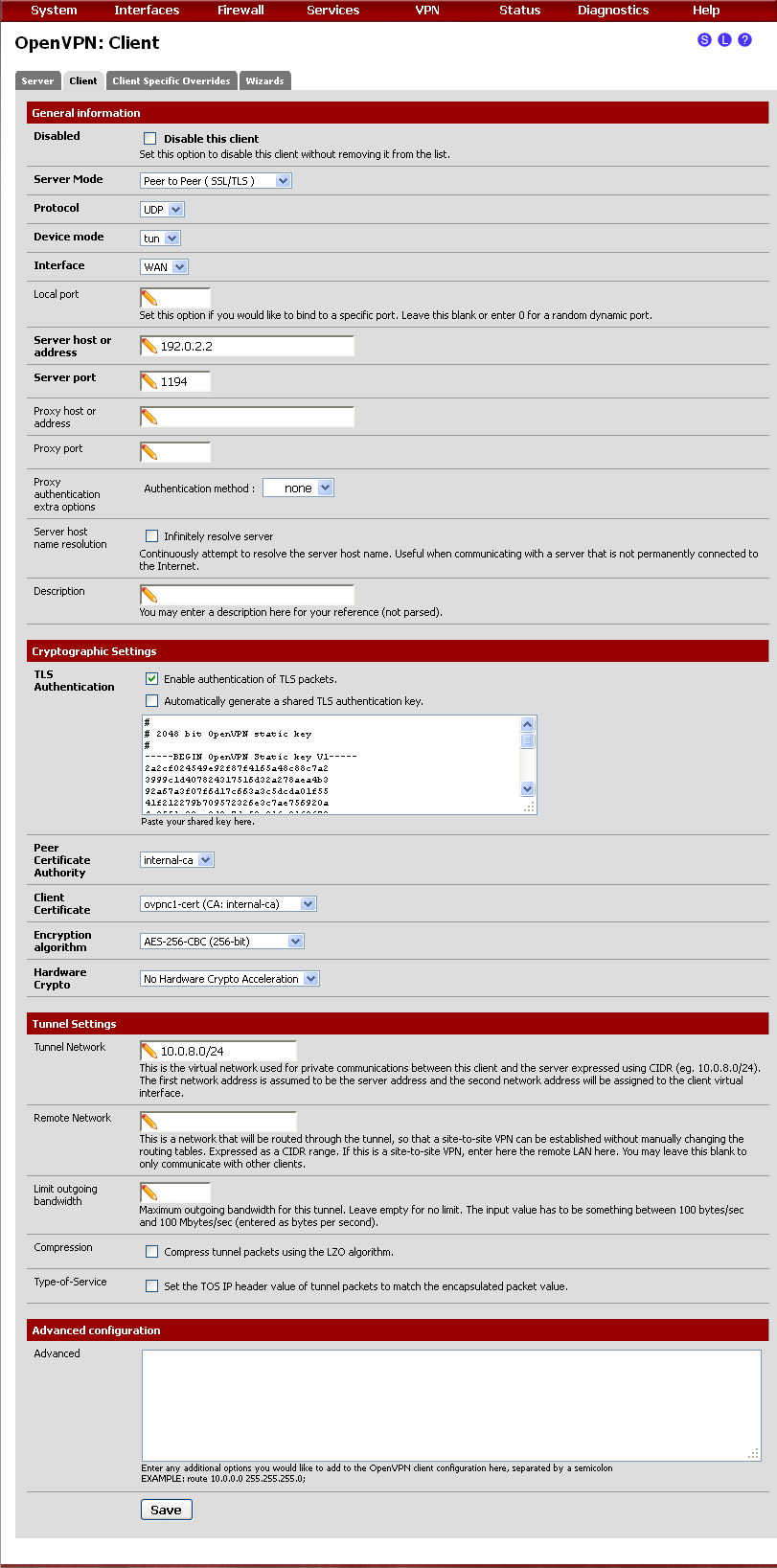

В головном офисе OpenVPN работает в режиме Server Mode: Peer to peer (SSL/TLS) (все как в статье :))

Добавил в конфиг моб. клиента:

route 192.168.1.0 255.255.255.0

route 192.168.2.0 255.255.255.0

route 192.168.3.0 255.255.255.0

Не помогло.

Забыл сказать, что ip адрес туннеля (vpn network) мобильных клиентов, пингуется. А локальный - нет.сеть за pfsense 1: 192.168.1.0/24

сеть за pfsense 2: 192.168.2.0/24

сеть за pfsense 3: 192.168.3.0/24

сеть vpn туннеля: 10.99.99.0/24

локальный ip одного из моб. клиентов: 192.168.100.101 - не пингуется

vpn ip этого же моб. клиента: 10.99.99.6 - пингуетсяв поле Advenced на сервере:

route 192.168.2.0 255.255.255.0; route 192.168.3.0 255.255.255.0; route 192.168.100.0 255.255.255.0;в Client Specific Overrides добавлено 2 клиента: pfsense 2 и pfsense 3. Пробовал добавить туда же мобильного клиента по имени сертификата и написать ему в advenced iroute 192.168.100.0 255.255.255.0

Сети за pfsense 1, pfsense 2, pfsense 3 друг друга пингуют.

VoIP между офисами тоже отлично работает, а с мобильными клиентами голос только в одну сторону. Хотя подключение и звонок проходит. Я думаю все дело в том, что локальный ip мобильного клиента не пингуется. -

https://community.openvpn.net/openvpn/wiki/NatOverWindows2008

http://support.microsoft.com/kb/315236/ruили

google -> ipenablerouter openvpn

1. Enabling IP forwarding Press Windows+R and type:

regedit.exeNow navigate to the:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\Tcpip\Parametersand set

IpEnableRouterto 1

-

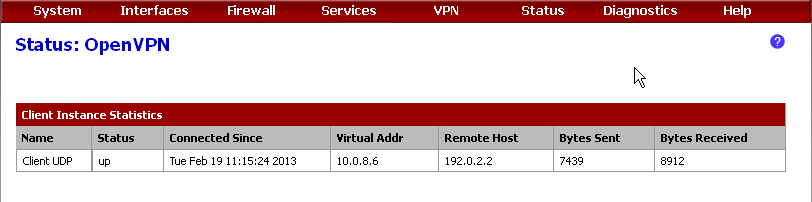

Вопрос спецам по сабжу: должен ли отвечать на пинги серверный конец тунеля?

Система pfSense 2.1.4 (x64), под тунель назначена сетка 172.19.19.0/24, topology subnet.

Пробовал сервер в режиме и p2p и RA - 172.19.19.1 на пинги не отзывается (правило "пропускать все" для OpenVPN добавлено) -

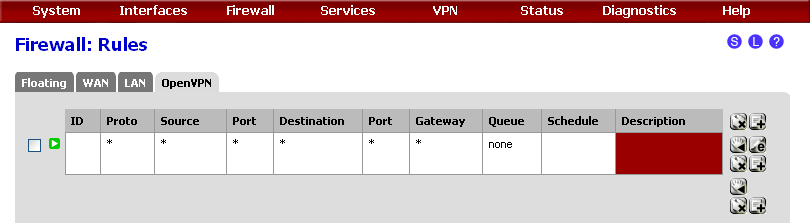

(правило "пропускать все" для OpenVPN добавлено)

Точно ВСЁ ? Потому как по-умолчанию правило только для TCP создается.

Далее ,хотелось бы увидеть таблицу маршрутизации при установленном соединение.

P.s. А проще так - включайте логирование fw и смотрите что блокируется.

-

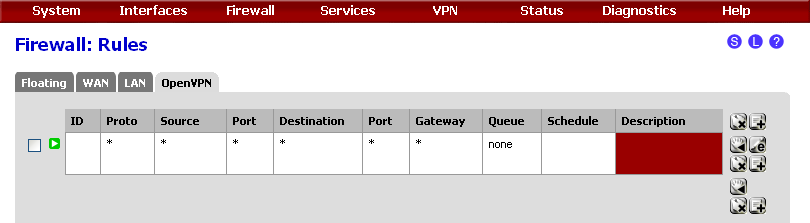

в правилах:

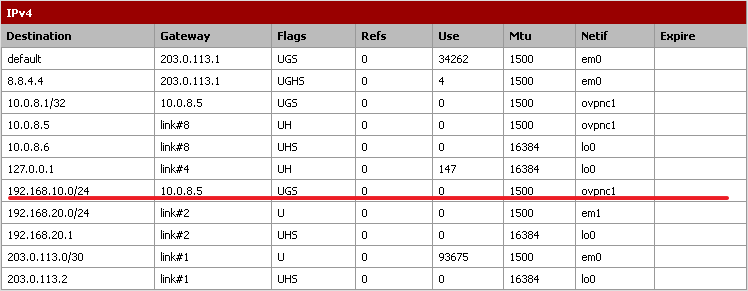

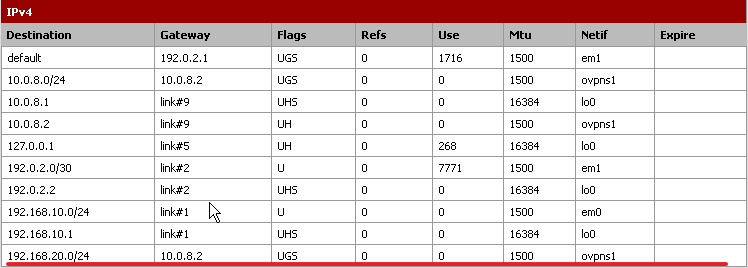

IPv4 * * * * * * noneмаршруты на сервере:

172.19.17.0/24 172.19.19.2 UGS 0 0 1500 ovpns1

172.19.19.0/24 172.19.19.1 UGS 0 696 1500 ovpns1

172.19.19.1 link#11 UH 0 25 1500 ovpns1И я правильно вас понял, что на пинги 172.19.19.1 при правильных настройках отзываться должен?

-

Глупо, но со стороны сервера или со стороны клиента отзываться должен?

Далее у вас пакеты между подсетями сервера и клиента (-ов) нормально "бегают"? Если - да, то не заморачивайтесь.P.s. А проще так - включайте логирование fw и смотрите что блокируется.

Это проверили? Смотрите логи fw - что может быть проще и нагляднее?