OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

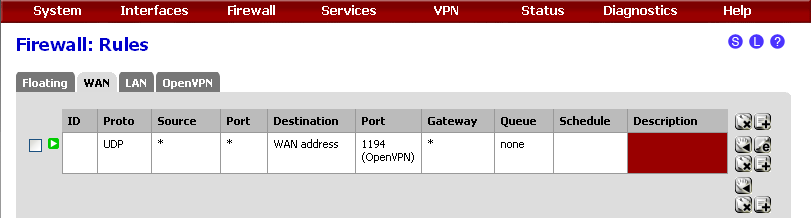

1. Правило везде есть

2. если вы имеете ввиду в general setup use gateway, то везде установлено none

3. Брандмауэр отключен.p.s. также пробовал пинговать с самого pfsense. Получается следующее: с pfsense 1 пингуется и pfsense 2 и pfsense 3. А вот с pfsense 2 пингуется только первый, также и с pfsense 3 пингуется только pfsense 1. Я думаю дело в маршруте

-

если вы имеете ввиду в general setup use gateway, то везде установлено none

Нет, я имел в виду pfSense - шлюз для всех компьютеров своей сети.

Не знаю причину у вас - у меня все сети за OVPN видят друг друга без дополнительных усилий,

route на всех серверах в дружественные сети

iroute и push route в client specific overridesдостаточно, клиенты - либо Микротик, либо одиночные пользователи на разных платформах.

-

pigbrother, если не трудно, можно подробнее объяснить. Возможно, я что-то делаю не так.

Сервер OVPN - сеть 192.168.1.0

Клиент 1 - сеть 192.168.5.0

Клиент 2 - сеть 192.168.10.0Если не затруднит, можно поподробнее описать настройки сервера и client specific override. Я имею ввиду поля advanced и где route, iroute и push route

Заранее благодарен

-

pigbrother, если не трудно, можно подробнее объяснить. Возможно, я что-то делаю не так.

Сервер OVPN - сеть 192.168.1.0

Клиент 1 - сеть 192.168.5.0

Клиент 2 - сеть 192.168.10.0Если не затруднит, можно поподробнее описать настройки сервера и client specific override. Я имею ввиду поля advanced и где route, iroute и push route

Заранее благодарен

Мы в ответе за тех, кого мы экзюпери (С)

Ситуация приблизилась к состоянию, когда легче сделать самому, чем найти, в чем ошибка.

Из любви к Open VPN.Создание сертификатов, настройку туннелей опускаем. Предполагаем, что подсети офиса, филиалов, туннелей не пересекаются. Будем использовать, в основном, поля advanced, хотя с 2.2.х стало возможным оперировать полями IPv4 Local Network/s и IPv4 Remote Network/s в настройках сервера и в client specific override.

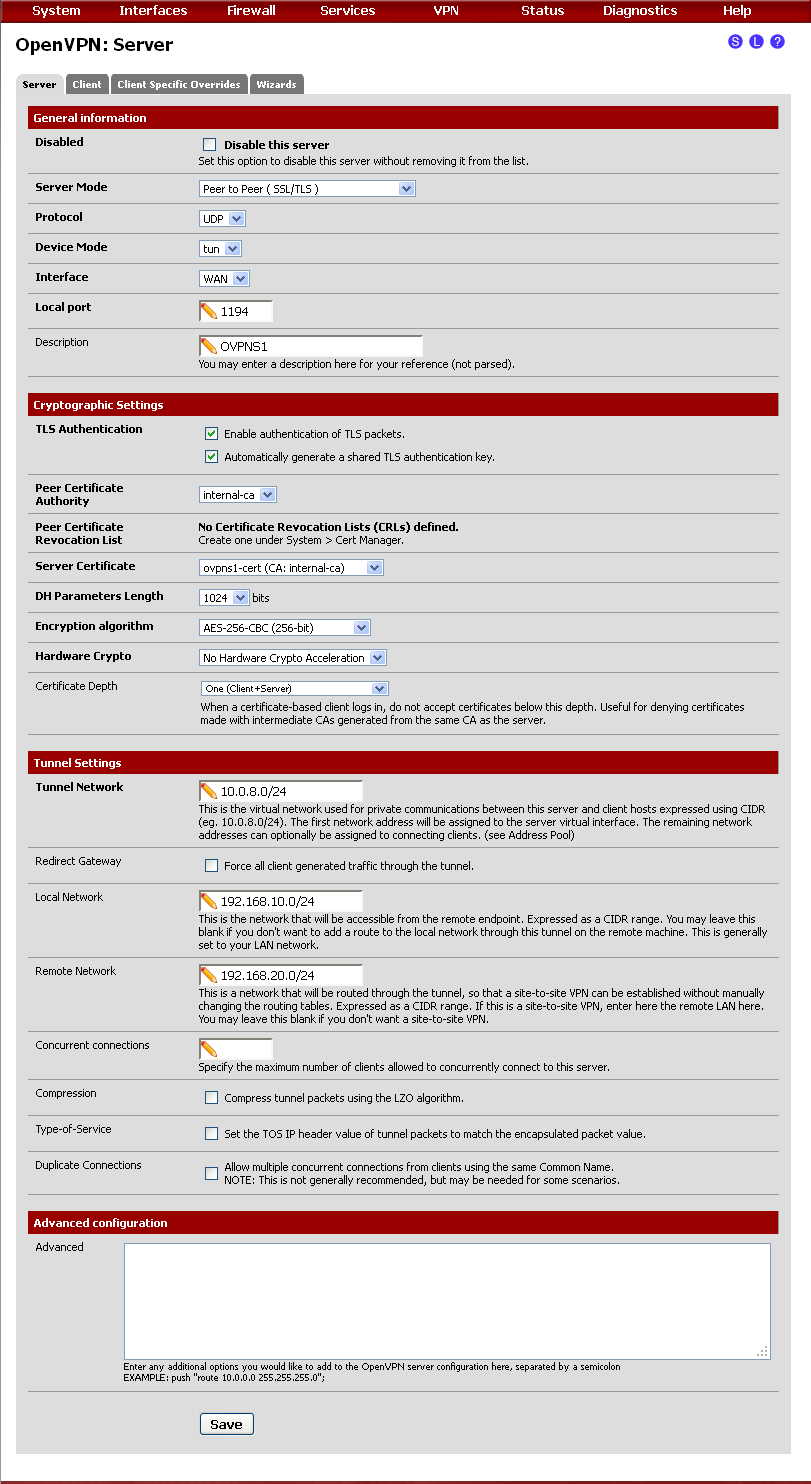

Сервер:

IPv4 Local Network/s - 192.168.1.0/24

Advanced - route 192.168.5.0 255.255.255.0;route 192.168.10.0 255.255.255.0;Firewall:

LAN:

IPv4 * LAN net * 192.168.5.0/24 * * none

IPv4 * LAN net * 192.168.10.0/24 * * noneclient specific overrides

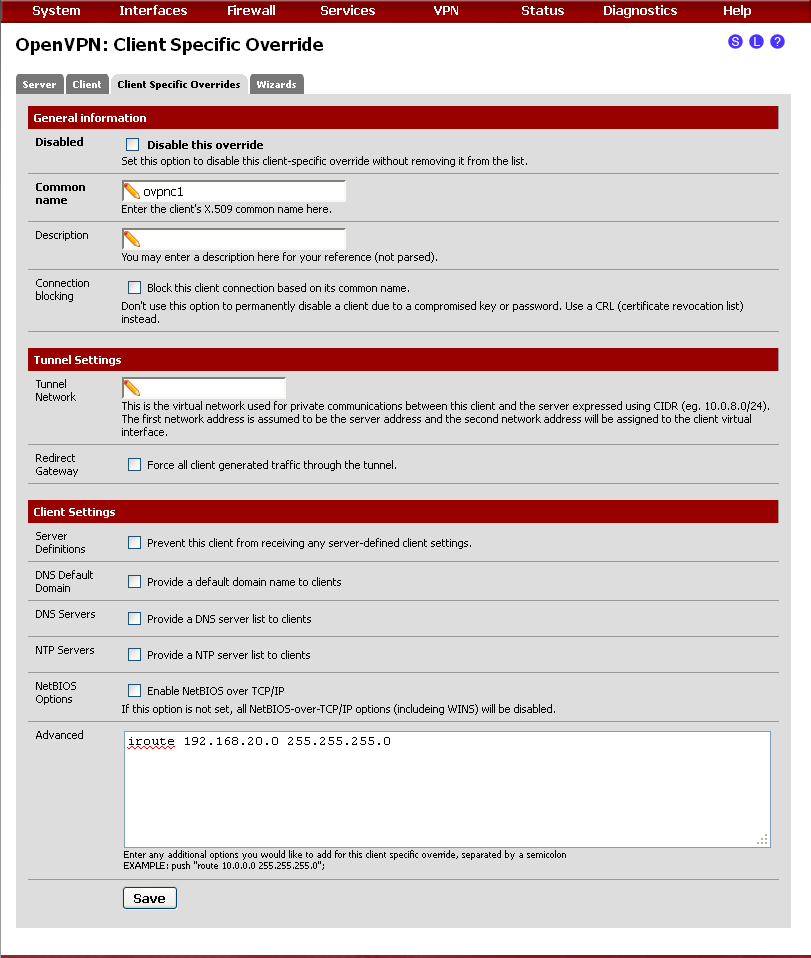

Common name=client1:

iroute 192.168.5.0 255.255.255.0;push route "192.168.10.0 255.255.255.0";Common name=client2:

iroute 192.168.10.0 255.255.255.0;push route "192.168.5.0 255.255.255.0";

–-----------------------------------------------------------------------------------------------На pfSense филиалов правила на LAN, аналогичные приведенным для сервера.

На всех pfSense

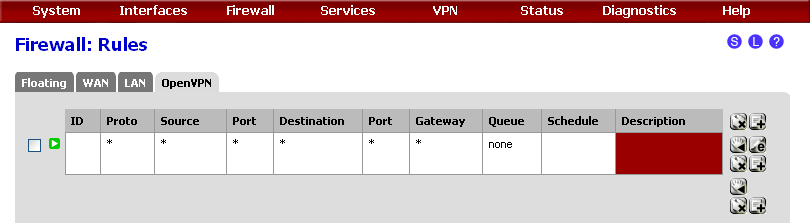

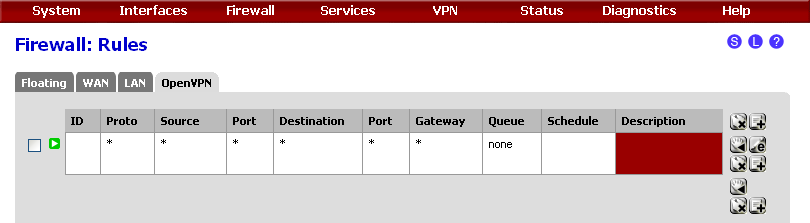

Firewall: Rules:OpenVPN

IPv4 * * * * * * none -

pigbrother, огромное тебе человеческое спасибо дружище.

Все заработало по твоей инструкции.))) :) -

Поделитесь, что было неправильно\не сделано?

-

Поделитесь, что было неправильно\не сделано?

Не правильно указывал маршрут. Нужно было быть внимательнее.

-

Уважаемый pigbrother!

Подскажите, пожалуйста, а чтобы еще и клиенты windows подключившись к офису могли видеть помимо офиса и два филиала, какие маршруты нужно прописать?

Я в client specific override прописывал push, но не помогло, а также еще и iroute прописывал, но тоже без толку. А iroute я так понимаю, что не надо прописывать, т.к. нет сети за клиентом.Заранее благодарен

-

Да, для "одиночных" клиентов iroute вам не нужен.

Для начала - для клиентов windows используется тот же экземпляр OVPN-сервера, что и для подключения филиалов?

В моем случае используется 2 экземпляра, один для site-to-site (филиалов), второй - для клиентских подключений.Для роутинга "одиночных" клиентов в сети филиалов достаточно в client specific override в поле IPv4 Local Network/s указать сети филиалов в виде

х.0.3.0/24,х.0.4.0/24Того же результата можно добиться добавив через запятую х.0.3.0/24,х.0.4.0/24 в поле IPv4 Local Network/s настроек сервера, тогда эти маршруты будут добавляться всем клиентам без необходимости использовать client specific overrides

-

Да, для "одиночных" клиентов iroute вам не нужен.

Для начала - для клиентов windows используется тот же экземпляр OVPN-сервера, что и для подключения филиалов?

В моем случае используется 2 экземпляра, один для site-to-site (филиалов), второй - для клиентских подключений.Для роутинга "одиночных" клиентов в сети филиалов достаточно в client specific override в поле IPv4 Local Network/s указать сети филиалов в виде

х.0.3.0/24,х.0.4.0/24Того же результата можно добиться добавив через запятую х.0.3.0/24,х.0.4.0/24 в поле IPv4 Local Network/s настроек сервера, тогда эти маршруты будут добавляться всем клиентам без необходимости использовать client specific overrides

Экземпляр сервера тот же, что и для подключения филиалов.

А как лучше? Вы советуете сделать еще один экземпляр сервера?Прописал в client specific override, но не помогло. В поле настроек сервера пока не прописывал, поэтому не знаю сработало бы или нет, но не и хотелось бы, т.к. не всем нужно видеть все сети.

-

Второй сервер (remote access) для клиентов хоть и не обязателен, но позволяет гибче управлять доступом\маршрутами.

Добавляемые маршруты push route должны быть видны либо в конфиге сервера(ов):/var/etc/openvpn

serverN.confлибо в

/var/etc/openvpn-csc

имена файлов равны common name клиентов.Клиента OVPN GUI запускаете с правами администратора? Что говорит лог клиента о получении маршрута? Добавьте verb в конфиг клиента.

-

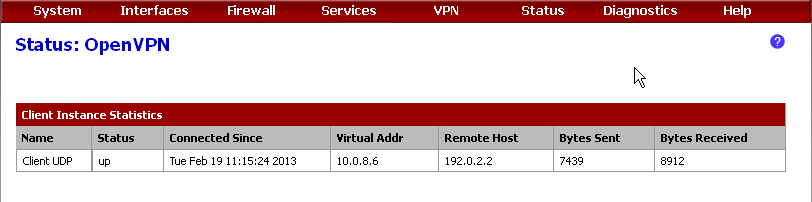

утро доброе

Настроил канал согласно инструкции, сам канал поднимается, но подсети друг друга не видят, пр попытке трассировки всё валиться на первом шаге, то есть первая точка адрес tunnel network, далее пусто.

Фаерволы на обоих системах отключал, результат тот же. Не подскажете куда рыть?upd. Сам шлюз сервера видеться, пингуется, но компьютеры за этим шлюзом не видны,то есть проблема маршрутов, но куда ещё их прописать это вопрос.

-

Про правила на LAN не забыли?

https://forum.pfsense.org/index.php?topic=59081.msg606332#msg606332

-

Нет, всё прописал.

получается сервер 4.31 за ним клиенты

клиент 51.1 за ним клиенты

с стороны сервера клиенты 51.1-255 видны

с стороны клиента из подсети 51.1 виден только сетевой интерфейс 4.31

правила на обеих сторонах под опенвпн

States Protocol Source Port Destination Port Gateway Queue Schedule Description Actions

0/58 KiB

IPv4 * * * * * * none

уже на стороне сервера написал принимать все соединения из подсети шлюзов 10.0.8.0/24

и принимать все что приходит с сетевого интерфейса на подсеть 4.0/22 это подсеть сервера

видимо где то затык в маршрутизации, подскажите где глянуть -

В принципе по приведенной ссылке инструкция, по которой все реально должно работать.

видимо где то затык в маршрутизации, подскажите где глянуть

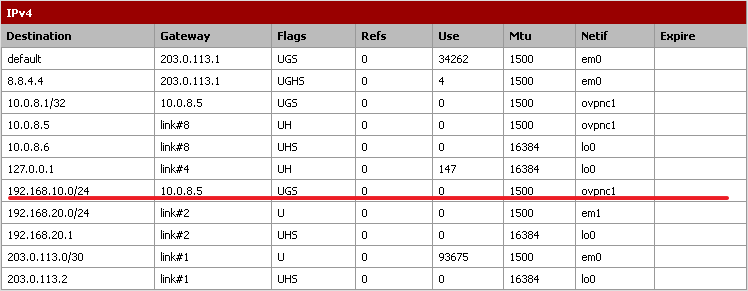

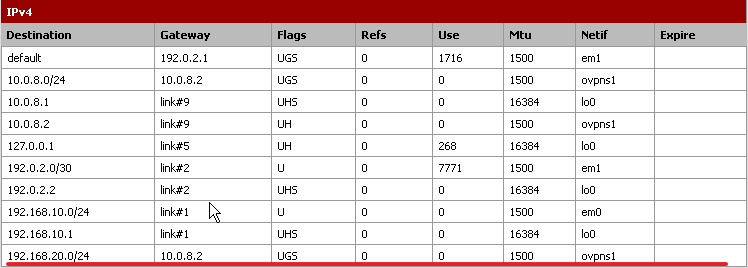

Diagnostics/Routes

-

Доброе.

1. Шлюзами на обоих концах должны быть пф. Проверить.

2. Откл. временно антивирусы, fw на обоих концах . В том числе и встроен. в Вин.

3. Исп. волшебн. команду traceroute с обоих конфцов для поиска затыка. -

Доброе.

1. Шлюзами на обоих концах должны быть пф. Проверить.

2. Откл. временно антивирусы, fw на обоих концах . В том числе и встроен. в Вин.

3. Исп. волшебн. команду traceroute с обоих конфцов для поиска затыка.1. и да и нет, основную маршрутизацию выполняет другая железка, но мне кажется это не отменяет что pf должен выпускать в lan

2. уже делал не помогло

3. traceroute сделал сразу же, если роутить внутренний ресурс на серверной части сети то останавливается на виртуально ip адресе тунельного шлюза. Если посмотреть маршрут до 4,31 который и является серверной частью, то он вообще маршрут заканчивает на первом шлюзе, при этом сам 4,31 пингуется.В принципе по приведенной ссылке инструкция, по которой все реально должно работать.

Diagnostics/Routes10.0.8.0/24 10.0.8.1 UGS 0 1500 ovpns1

10.194.51.0/24 10.0.8.2 UGS 27 1500 ovpns1

10.0.8.2 link#7 UH 0 1500 ovpns1

все три маршрута верны в общем то

Первый это тунельный дипазон

второй подсеть клиента

третий сами понимаете. -

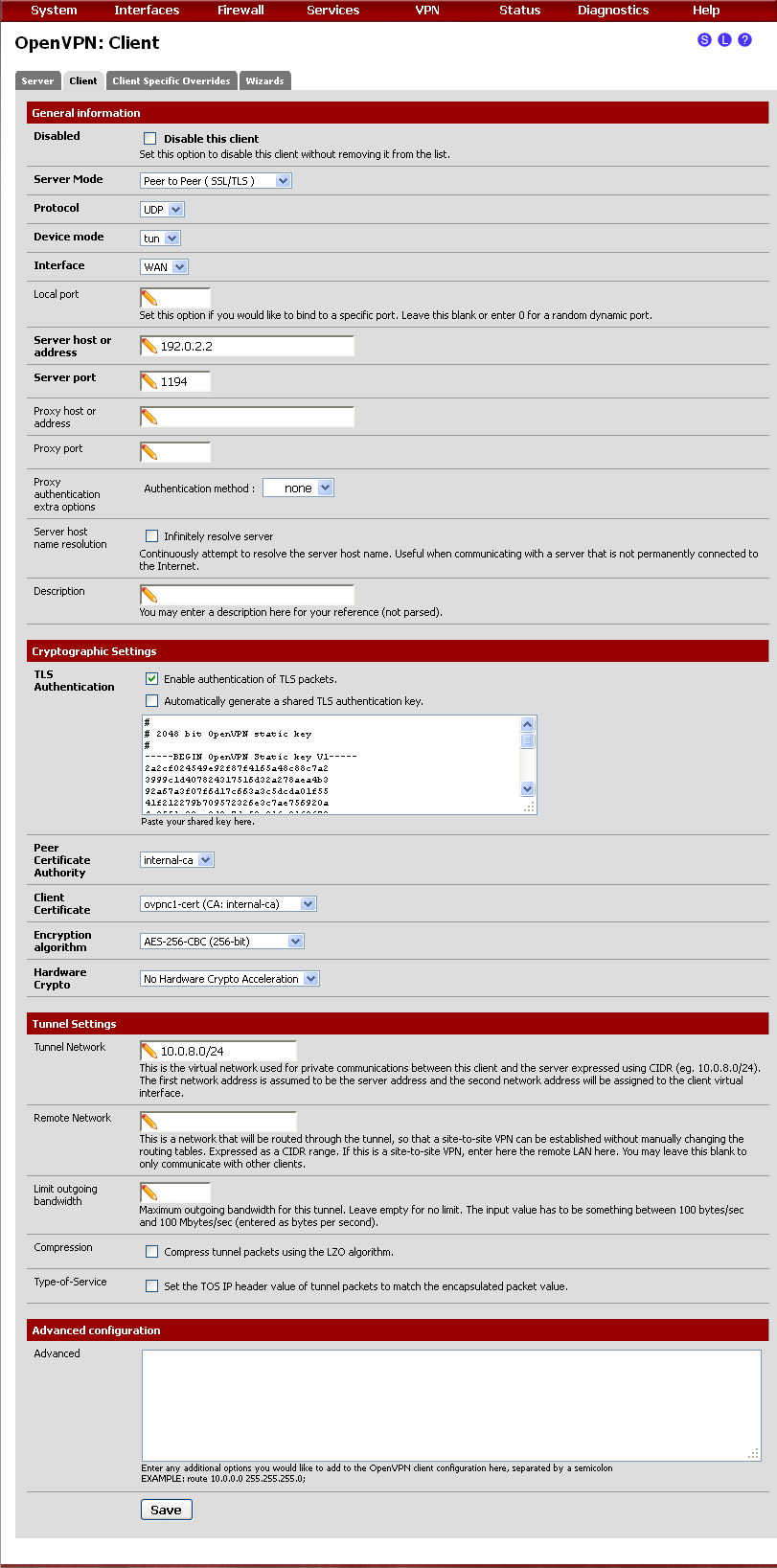

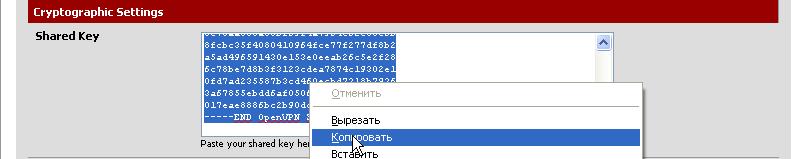

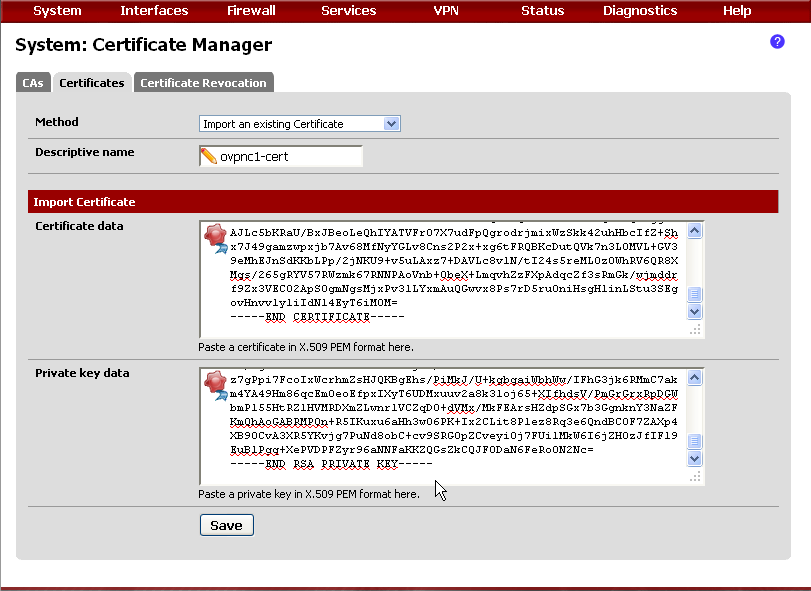

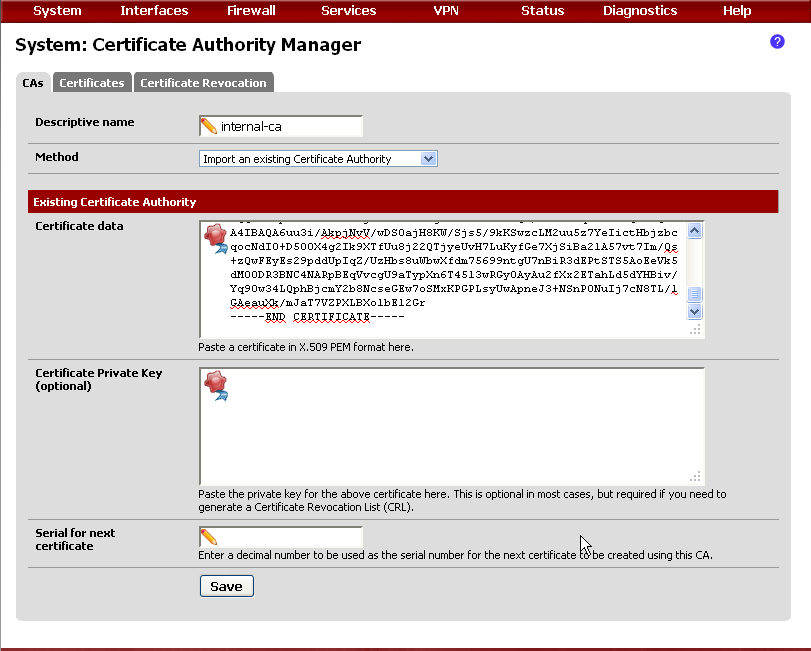

Скрины :

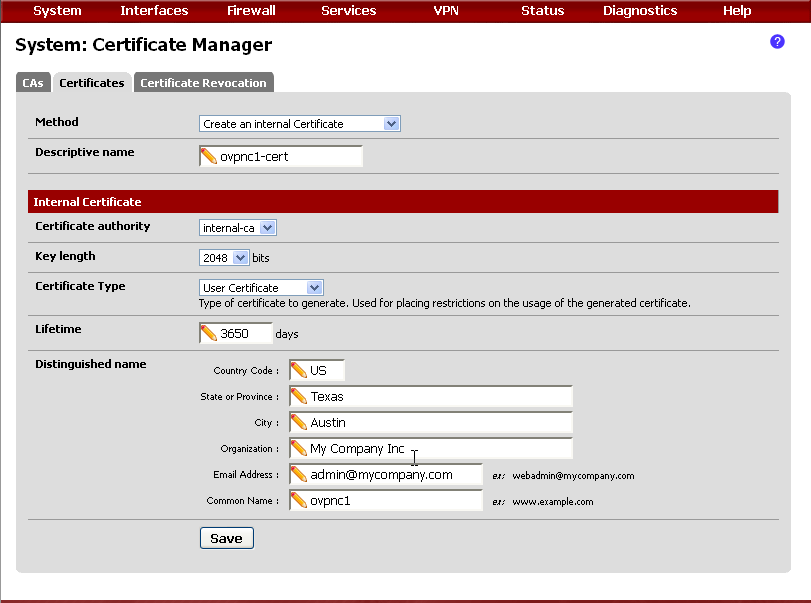

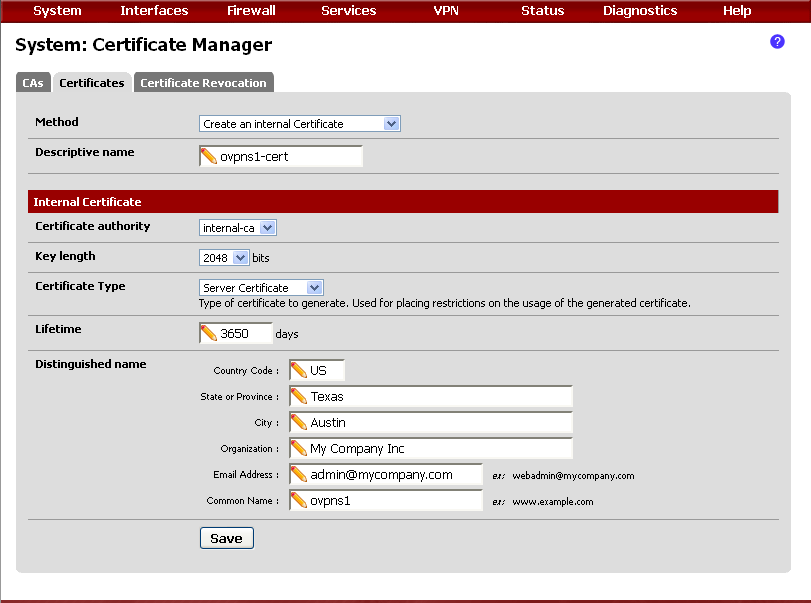

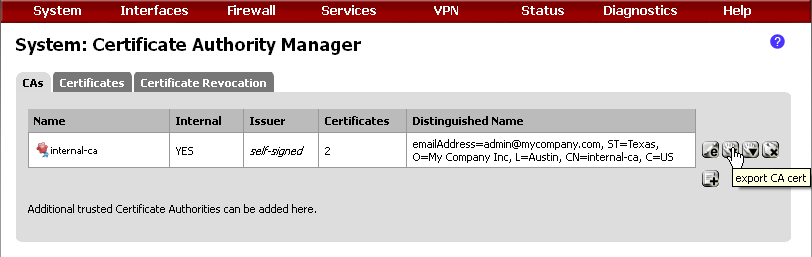

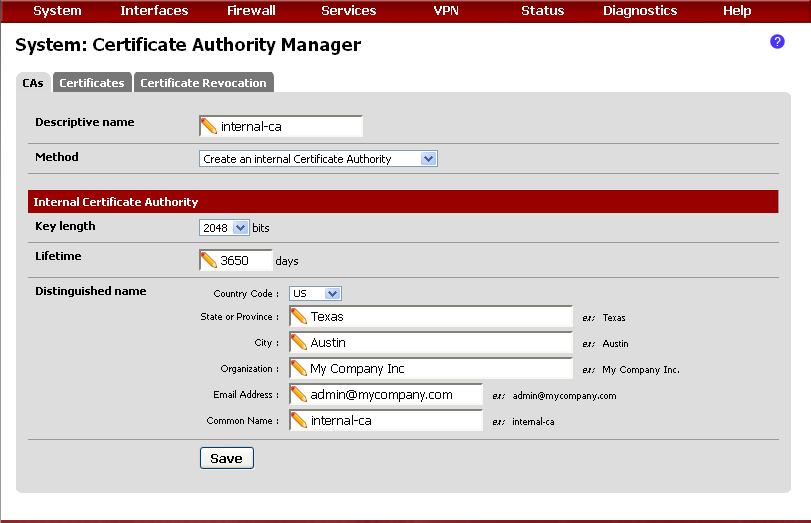

1. Certificates (сервер)

2. Правил fw на LAN.

3. Настройка vpn на сервере\клиенте.

3.1. Настройка Client specific overrides на vpn-сервере

4. Настройка NAT сервер\клиент.основную маршрутизацию выполняет другая железка

Зайдите на эту железку. Видна ли проблемная сеть с нее ?

-

Скрины :

1. Certificates (сервер)

2. Правил fw на LAN.

3. Настройка vpn на сервере\клиенте.

3.1. Настройка Client specific overrides на vpn-сервере

4. Настройка NAT сервер\клиент.основную маршрутизацию выполняет другая железка

Зайдите на эту железку. Видна ли проблемная сеть с нее ?

Проблема в том, что с стороны сервера я клиента и его подсеть вижу, а вот обратно не работает.

То есть с стороны клиента виден только интерфейс lan pf сервера.По изборажениям сейчас выложу, но мне кажется оно не поможет.

NAT везде включён на Automatic outbound NAT rule generation.

(IPsec passthrough included)На клиенте только адресь шлюза прописан и тунельная подсеть. Насколько я понял он должен по сертификату всё взять с сервера.

-

Скрин правил fw на клиенте не увидел. Или проглядел ?

У вас несколько LAN на сервере ? Или это в правилах fw на LAN сервера "каша" ?

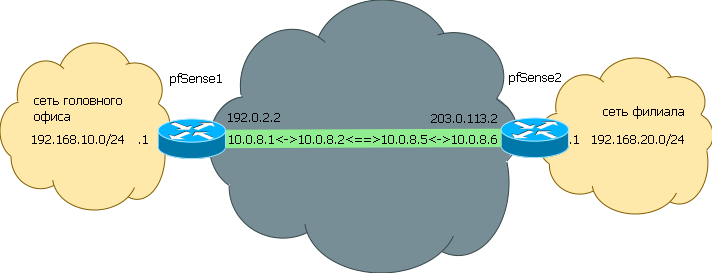

Схему с адресацией , если можно, приложите.

Золотое правило:

В правилах fw на интерфейсах в src указываются только те сети, к-ые живут на этих интерфейсах.

Ни WAN, ни ВПН-сети в src на LAN в fw там не указываются (и наоборот).То есть с стороны клиента виден только интерфейс lan pf сервера.

Может все же виден ip впн-интерфейса пф, а не LAN ?