Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense

-

@sysadminfromhell said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

Danke dir vielmals!

Gern geschehen.

@sysadminfromhell said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

wie reduzierst du dein Package Loss bei hoher auslastung?

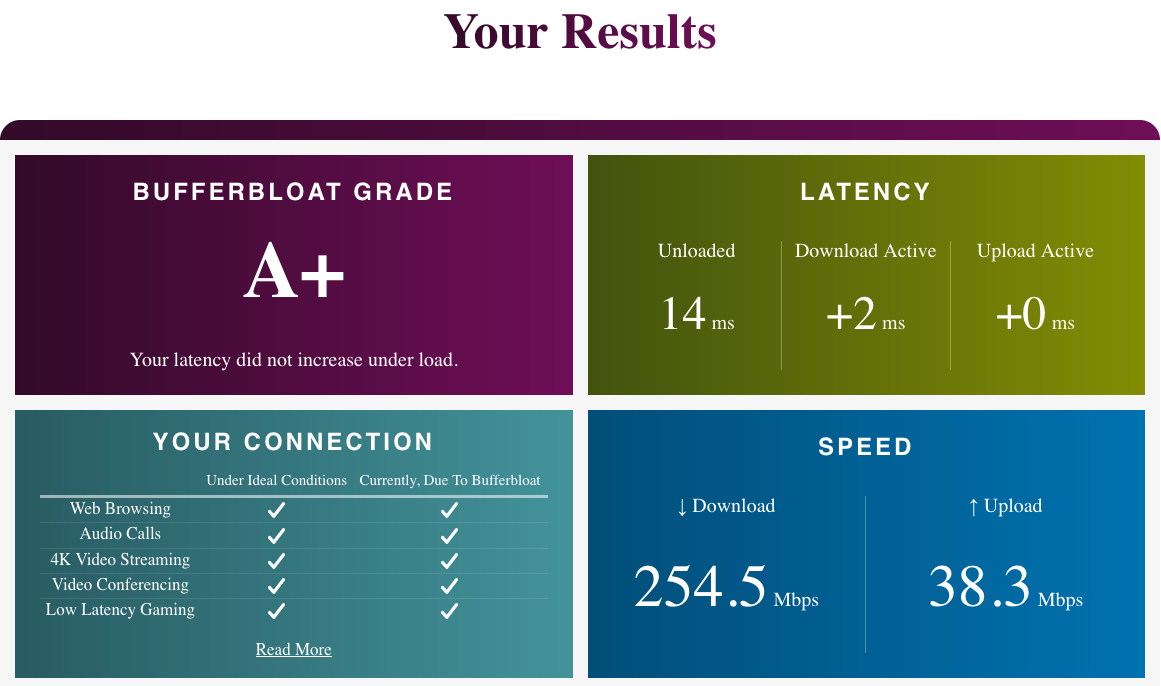

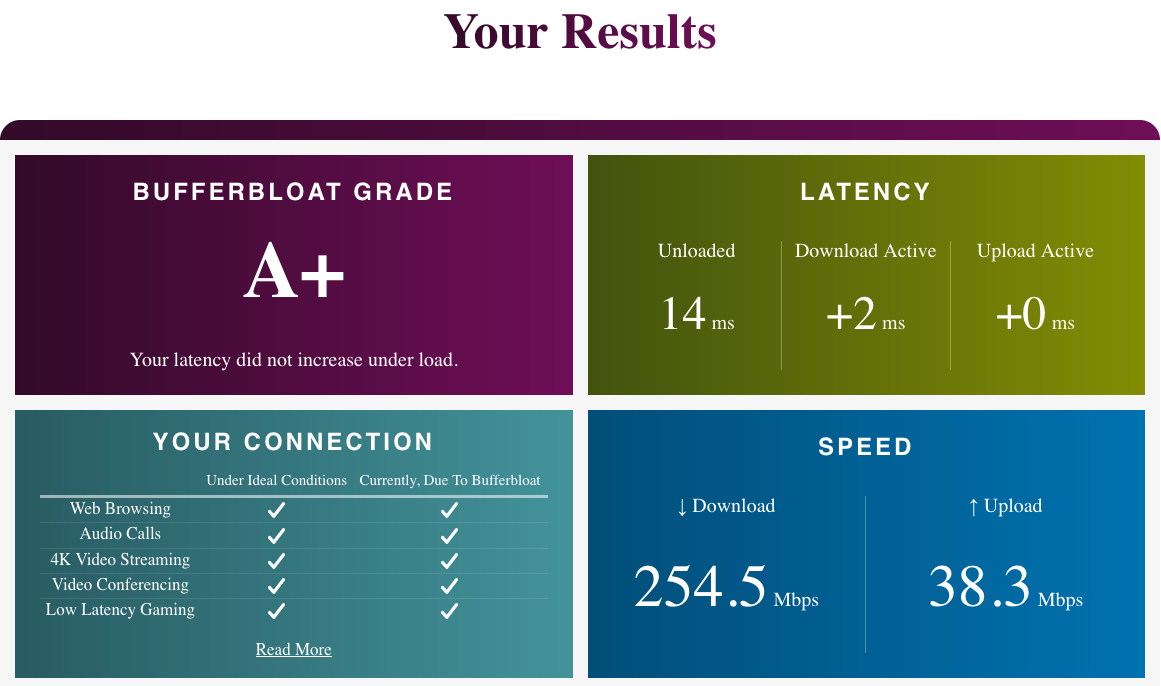

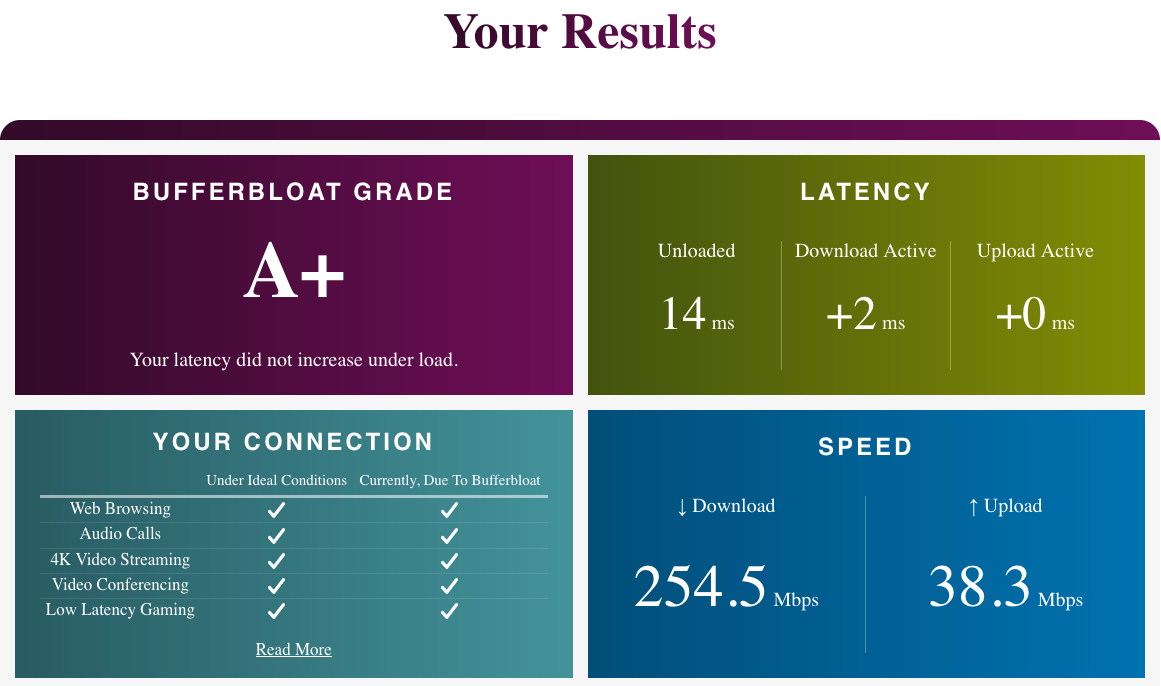

Benutzt du da die Traffic Sharper?Das ist Bufferbloat. Das kannst du hier testen.

Bufferbloat Test by WaveformSo sieht es die Dokumentation von Netgate vor.

https://docs.netgate.com/pfsense/en/latest/recipes/codel-limiters.htmlUnd so würde ich es machen (ohne dem ICMP)

https://isc.sans.edu/forums/diary/Securing+and+Optimizing+Networks+Using+pfSense+Traffic+Shaper+Limiters+to+Combat+Bufferbloat/27102/So ähnlich könnte dann das Resultat aussehen wenn es funktioniert.

-

@nonick Warum fordert ihr eigentlich alle keine IPv6 Adresse an, nur einen Prefix? Beim rR bekommt doch das WAN seine eigene IP-Adresse und den Prefix bekommt man unabhängig davon. Ich würde also vermuten, der Haken kann in jedem Fall da raus.

-

@bob-dig Du benötigst doch nur den Präfix. Der Rest wird doch gewürfelt oder von der MAC Adresse abgeleitet.

-

@nonick Auch wieder wahr.

-

@nonick said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

@sysadminfromhell said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

Danke dir vielmals!

Gern geschehen.

@sysadminfromhell said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

wie reduzierst du dein Package Loss bei hoher auslastung?

Benutzt du da die Traffic Sharper?Das ist Bufferbloat. Das kannst du hier testen.

Bufferbloat Test by WaveformSo sieht es die Dokumentation von Netgate vor.

https://docs.netgate.com/pfsense/en/latest/recipes/codel-limiters.htmlUnd so würde ich es machen (ohne dem ICMP)

https://isc.sans.edu/forums/diary/Securing+and+Optimizing+Networks+Using+pfSense+Traffic+Shaper+Limiters+to+Combat+Bufferbloat/27102/So ähnlich könnte dann das Resultat aussehen wenn es funktioniert.

Super, vielen Dank. Bin jetzt von B- auf A gekommen. Denke mal mehr ist da nicht drin. Wobei da steht dass der Ping dann zwischen 10 und 15 ist was denke ich ok ist.

-

N nonick referenced this topic on

N nonick referenced this topic on

-

N nonick referenced this topic on

N nonick referenced this topic on

-

@nonick said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

@sysadminfromhell said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

Danke dir vielmals!

Gern geschehen.

@sysadminfromhell said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

wie reduzierst du dein Package Loss bei hoher auslastung?

Benutzt du da die Traffic Sharper?Das ist Bufferbloat. Das kannst du hier testen.

Bufferbloat Test by WaveformSo sieht es die Dokumentation von Netgate vor.

https://docs.netgate.com/pfsense/en/latest/recipes/codel-limiters.htmlUnd so würde ich es machen (ohne dem ICMP)

https://isc.sans.edu/forums/diary/Securing+and+Optimizing+Networks+Using+pfSense+Traffic+Shaper+Limiters+to+Combat+Bufferbloat/27102/So ähnlich könnte dann das Resultat aussehen wenn es funktioniert.

Hi, du ich brauch doch nochmal deine Hilfe und zwar hab ich ein kleines Problem festgestellt und ich habe dazu leider nichts finden können:

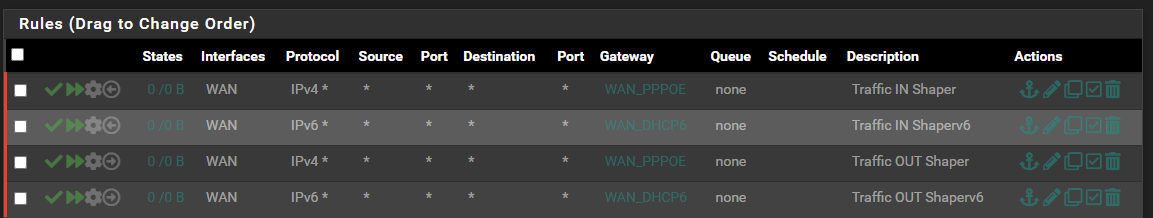

Ich verwende auch port Forwarding und jetzt wird es tricky, lass ich die Floating Rules für die Shaper aktiv dann kann ich keinerlei Port Forwarding verwenden und auch eingehender Verkehr verhält sich sehr komisch (ssh (TCP-22) ist aufeinmal offen?).

Hab ich die Floating rules einfach falsch gebaut bzw. gibt es da noch was zu beachten?

Beste Grüße und vielen Dank für deine super Hilfe!

-

@sysadminfromhell Du hast als Aktion statt Match - Pass und zusätzlich Quick ausgewählt. Damit sind das Firewallregeln und kein Filter.

-

@nonick Wobei das bei Limitern normal ist und laut offizieller Anleitung aus der Doku so zu machen ist. Aber die Regeln sind halt fehlerhaft und nicht 1zu1 übernommen worden. Hier wurde quasi die Firewall komplett abgeschaltet!!

-

@bob-dig Laut Netgate Dokumentation ja, aber meiner Meinung nach völlig falscher Ansatz. Du erstellst unter Floating Rule eine Firewallregel die alles darf, unabhängig von den eigentlichen Regeln des jeweiligen Interface. Das ist ein riesiges Sicherheitsrisiko!

-

@nonick Jetzt darf ich mal widersprechen.

Die offizielle Regel ist ja nur WAN-Adresse ausgehend, d.h. hier muss schon vorher etwas den Traffic erlaubt haben und damit ist das sauber.PS: Wenn mir jemand sagt, wie ich die Regeln wieder einzeilig bekomme, wäre ich dankbar!

-

@bob-dig said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

Jetzt darf ich mal widersprechen.

Gerne

Das stimmt, sonst wäre das von Netgate auch völlig falsch und grob fahrlässig. Um aber wie in diesem Fall nicht versehentlich die Firewall zu öffnen empfiehlt sich immer bei Traffic Shaper Regeln Match statt Pass zu wählen. Netgate macht das ja auch so über dem Assistenten wenn man Traffic Shaper Regeln erstellt. Damit ist man auf der sicheren Seite und überschreibt keine andere Firewallregel. -

@nonick said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

Netgate macht das ja auch so über dem Assistenten wenn man Traffic Shaper Regeln erstellt.

Shaper ≠ Limiter

Wobei hier gab es ja zuletzt Änderungen am Code, vielleicht muss man das in Zukunft nicht mehr unterscheiden?

-

@nonick said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

@sysadminfromhell Du hast als Aktion statt Match - Pass und zusätzlich Quick ausgewählt. Damit sind das Firewallregeln und kein Filter.

Super da hab ich einfach Blind der Anleitung gefolgt

Danke dir, bist mein Held der Woche

Beste Grüße,

-

@sysadminfromhell said in Hilfegesuch bei Telekom VDSL Anschluss mit VIGOR167 und pfSense:

Super da hab ich einfach Blind der Anleitung gefolgt

Leider nein, sonst wäre dir dieser Fauxpas ja nicht passiert. Aber zumindest dein Nick passt.

-

Das ist ja eine klasse verlinkte Anleitung!

Die werde ich bei mir auch mal umsetzen.

Frage dich noch habe: wenn ich die Limiter gemäß Anleitung umgesetzt habe, braucht es dann noch den Shaper, den ich per Wizard erstell habe?

Im Netzwerk wird sehr viel mit MS Teams gearbeitet. -

Limiter nutzt Trafic Shaping, man kann den manuell anlegen ohne Assistent.

Wichtig Floating out mit match und auf keinen Fall quick, dann läuft es auch.

Und zur Sicherheit noch mal ICMP out regeln davor, sonst klemmt das schon mal mit der einen oder anderen Version und der Dpinger liefert verzerrte Werte und max Last.QoS ist noch mal eine eigene Sache für sich, kann man auch machen um dann noch mal gewissen Dienste, wenn die denn das Flag mit bringen, per Sonderspur direkt am Limiterstau vorbei zu mogeln.

-

P patient0 referenced this topic on

P patient0 referenced this topic on

-

Dieser Post scheint mir der beste im mir Google-baren Bereich zu sein. Ich sitze vor ähnlicher Ausgangslage wie @OG . Nur bei mir ist es ein Vigor 130. Sofern du, oder einer der anderen hier noch ergänzen könnten, ob du die MTU beim Vigor ebenfalls auf 1492 gesetzt hast, oder ob du die Standard 1500 gelassen hast, weil du ja den Vlan Tag durch den Vigor einsetzen lässt, wäre das Thema für viele weitere zukünftige Leser noch zielführender.

Vielleicht hast ja auch du @sysadminfromhell die Lösung für uns?

Grüße -

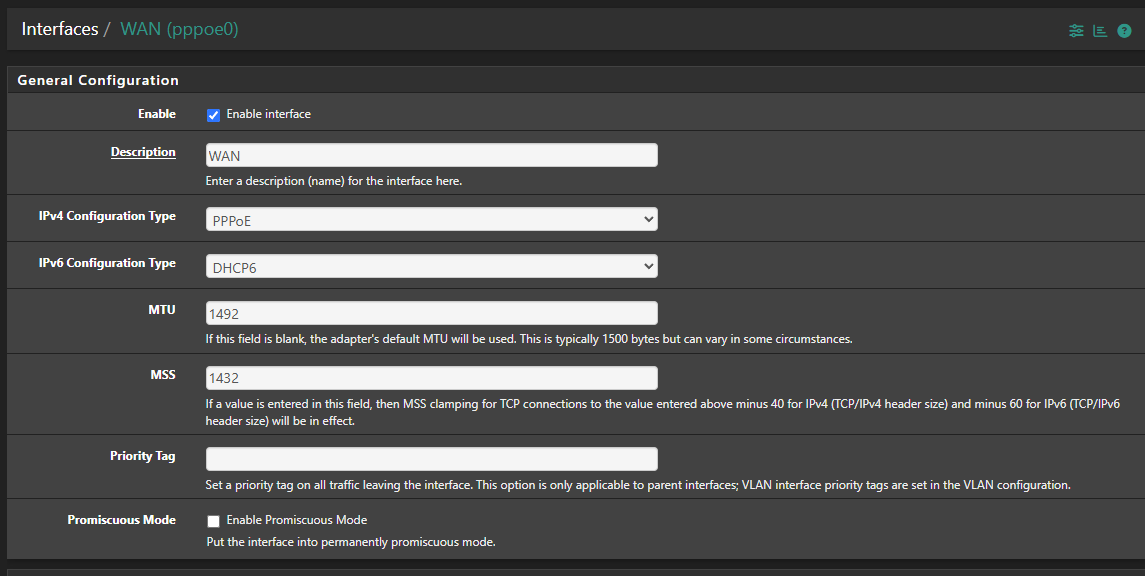

@paolo256 Moin Moin, also in der pfSense hab ich im PPPoE eine MTU von 1492 und eine MSS von 1432:

-

@sysadminfromhell kann natürlich sein, dass sich der Vigor 130 und der 167 so sehr unterscheiden, aber kannst du da unter den Bridge Einstellungen im Vigor nicht zufällig auch nochmal eine MTU Einstellung vornehmen? Beim Vigor 130 ist dort eine MTU von 1500 vorkonfiguriert, wie ebenfalls das VLAN 7 tagging.

In der pfsense hab ich die gleichen Einstellungen wie du.

-

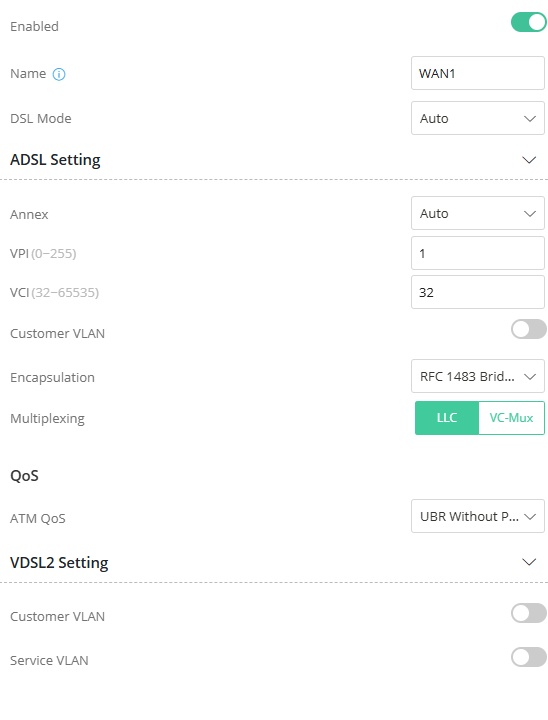

@paolo256 Das ist alles was ich da habe:

Ich kann mit dem Customer VLAN das VLAN Tagging dort vornehmen aber nichts weiter, das habe ich ja bewusst auf die pfSense geschoben. Ich schaue mal ob ich was via CLI im Vigor sehe...