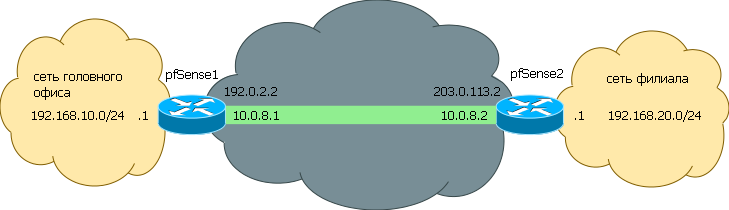

OpenVPN PSK: Site-to-Site инструкция для обсуждения

-

@Bansardo:

Красота, молодец! Только еще додумать надо как инет пустить туда ;)

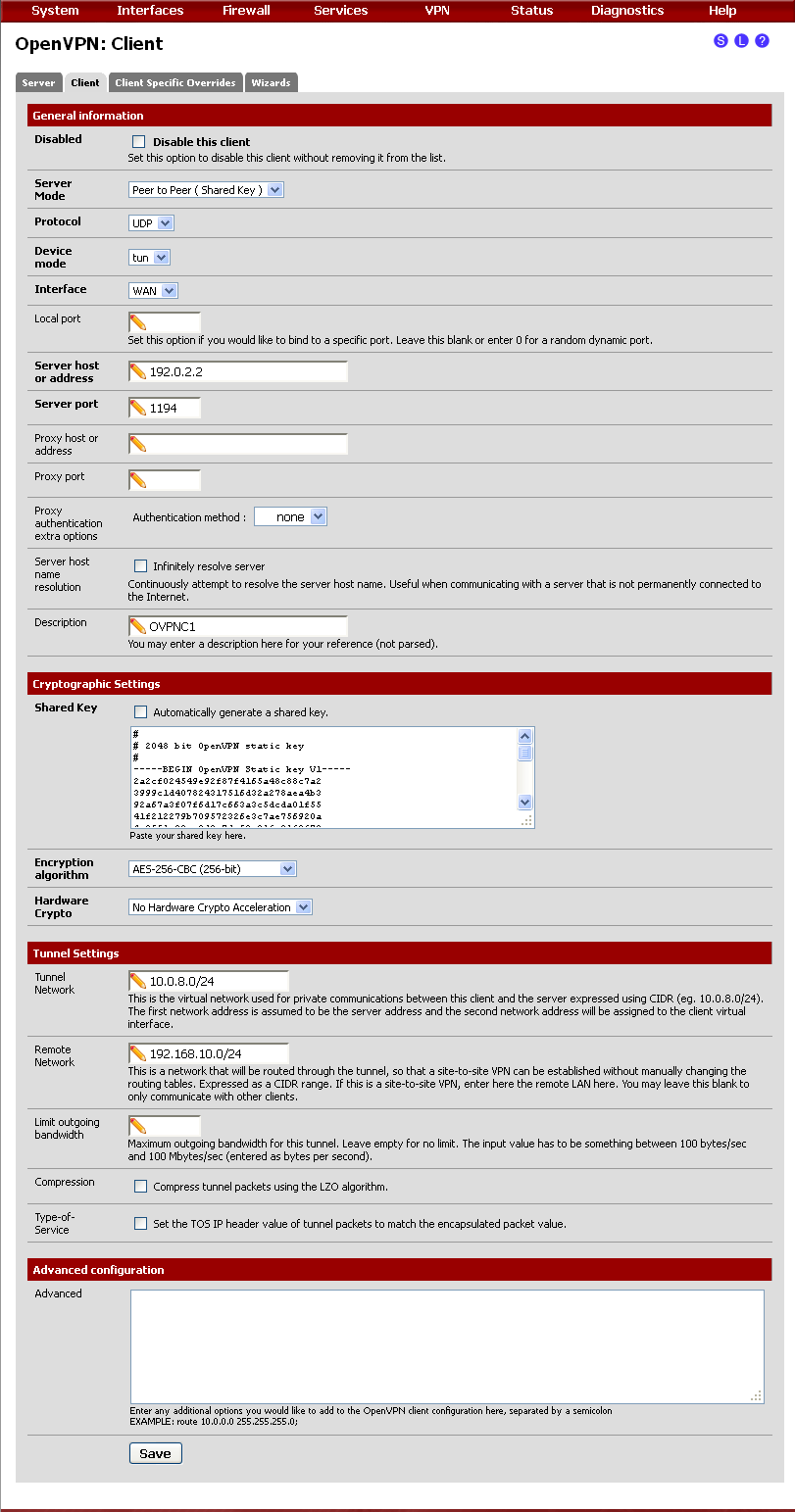

Для того, чтобы филиал выходил в интернет через головной офис, нужно пустить весь трафик, идущий из LAN филиала в интернет, через туннель. Сделать это можно только назначив этому трафику новый gateway. Но, так как gateway в pfSense назначаются только интерфейсам, нужно объявить интерфейс OpenVPN в pfSense явно:

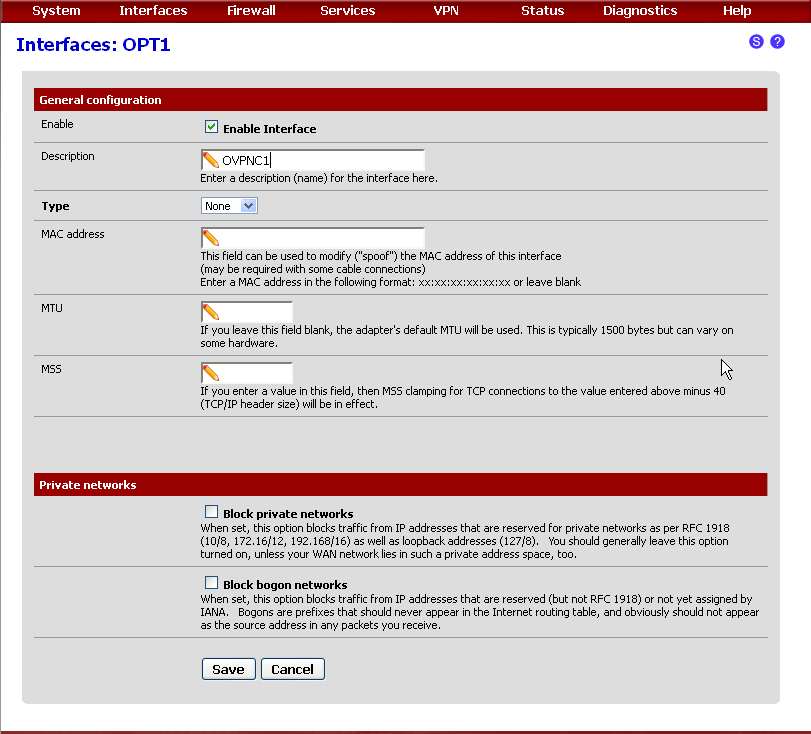

На клиенте идем в Interfaces -> (assign), жмем "+" и выбираем ovpnc1

Жмем "Save", переходим в Interfaces -> OPT1 и ставим галку в Enable Interface.

Даем новому интерфейсу имя, больше ничего не меняем. Жмем "Save" - "Apply changes", идем в VPN -> OpenVPN на вкладку Client и жмем "е" для редактирования клиента. Ничего не меняем, посто жмем "Save" внизу, чтобы перезапустить туннель.

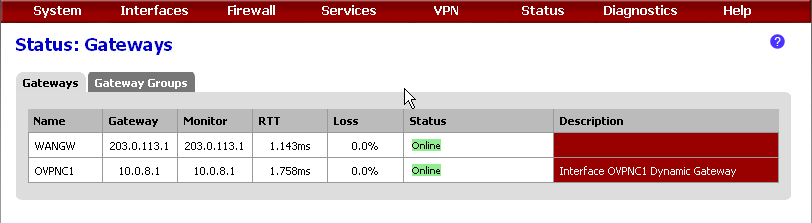

Теперь в Status -> Gateways должна наблюдаться такая картина:

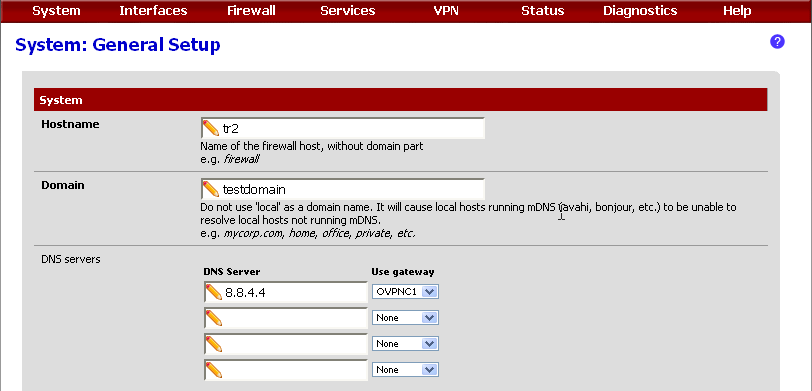

Если в System -> General Setup прописан какой-то левый DNS сервер, то его тоже надо пустить через новый gateway:

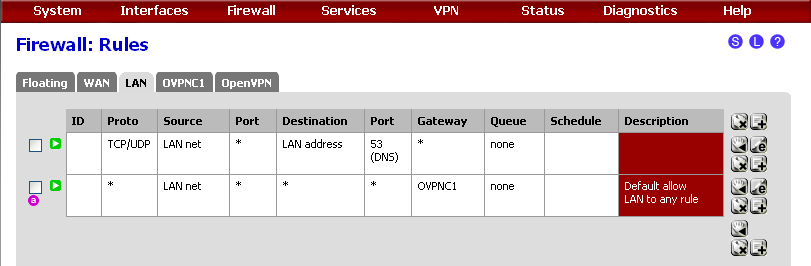

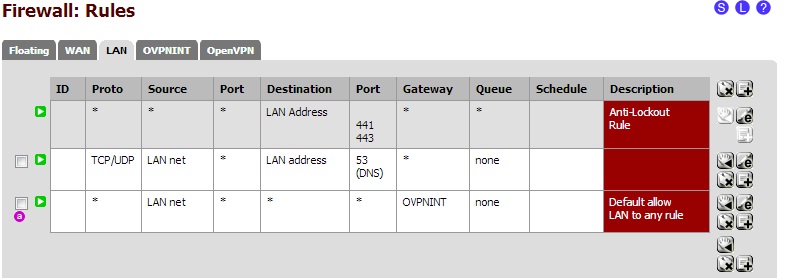

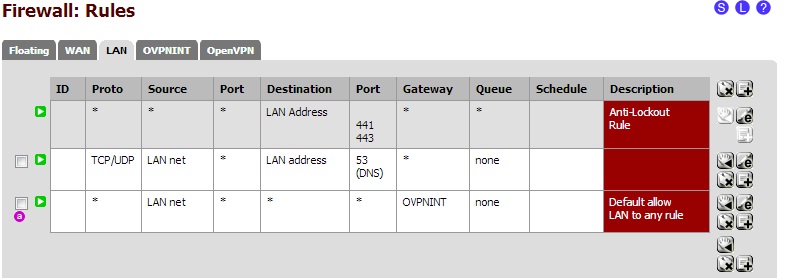

Переходим в Firewall -> Rules на вкладку LAN и приводим правила к такому виду:

То есть дефолтному правилу мы назначили новый gateway, а над дефолтным сделали еще правило для доступа из LAN к DNS Forwarder'у pfSense, иначе бы эти запросы полетели в новый gateway т.е. в никуда.

На этом настройка клиента с некоторыми оговорками закончена.

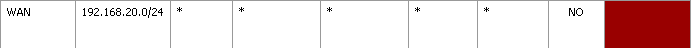

На сервере (т.е. в головном офисе) заходим в Firewall -> NAT на вкладку Outbound и если стоит Automatic outbound NAT rule generation, то переводим в Manual и сохраняем. Добавляем правило:

Где 192.168.20.0/24 - локальная сеть клиента (т.е. филиала).

На этом все, компы филиала выходят в интернет через головной офис.

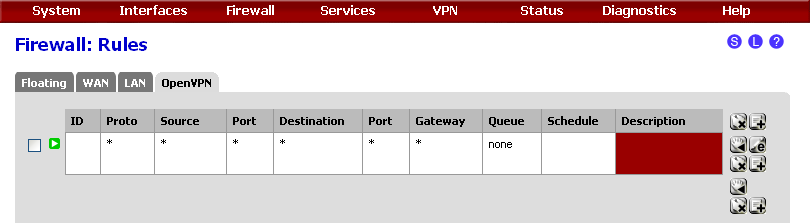

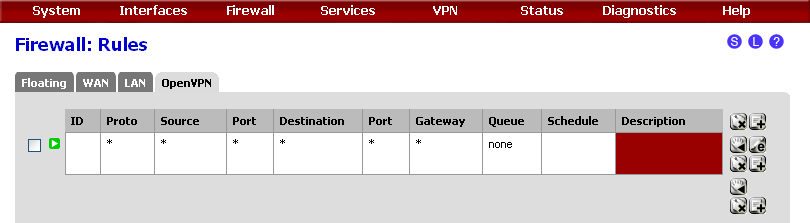

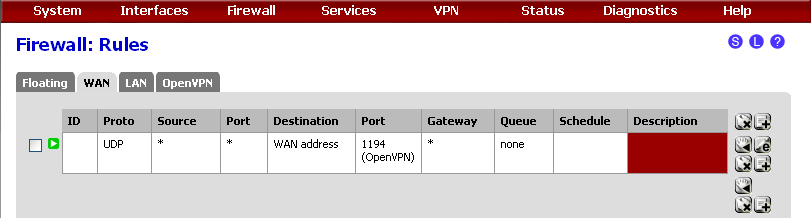

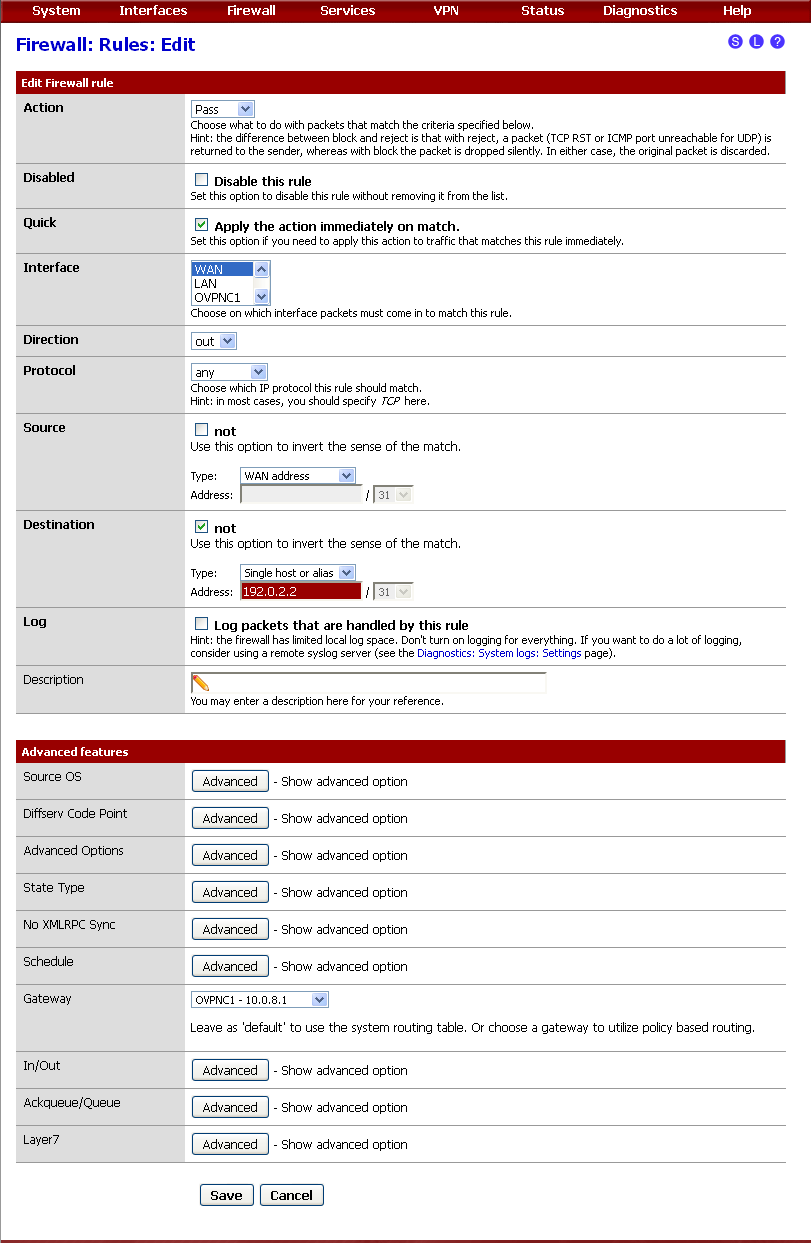

Если на pfSense филиала изначально интернета нет, а просто провайдер дал вам виртуальный канал для связи с головным офисом и вы в этом канале сделали еще канал OpenVPN, то сам pfSense филиала при таких настройках в интернет (например за пакетами или обновлениями) не попадет. Чтобы он тоже ходил в интернет через туннель заходим на нем в Firewall -> Rules на вкладку Floating и добавляем правило:

Здесь 192.0.2.2 - WAN адрес головного офиса, остальное должно быть точно как на картинке. Это правило заворачивает трафик самого pfSense филиала в туннель и он попадает в головной офис. Там его еще нужно проNATить. На pfSense головного офиса опять заходим в Firewall -> NAT на вкладку Outbound и создаем правило:

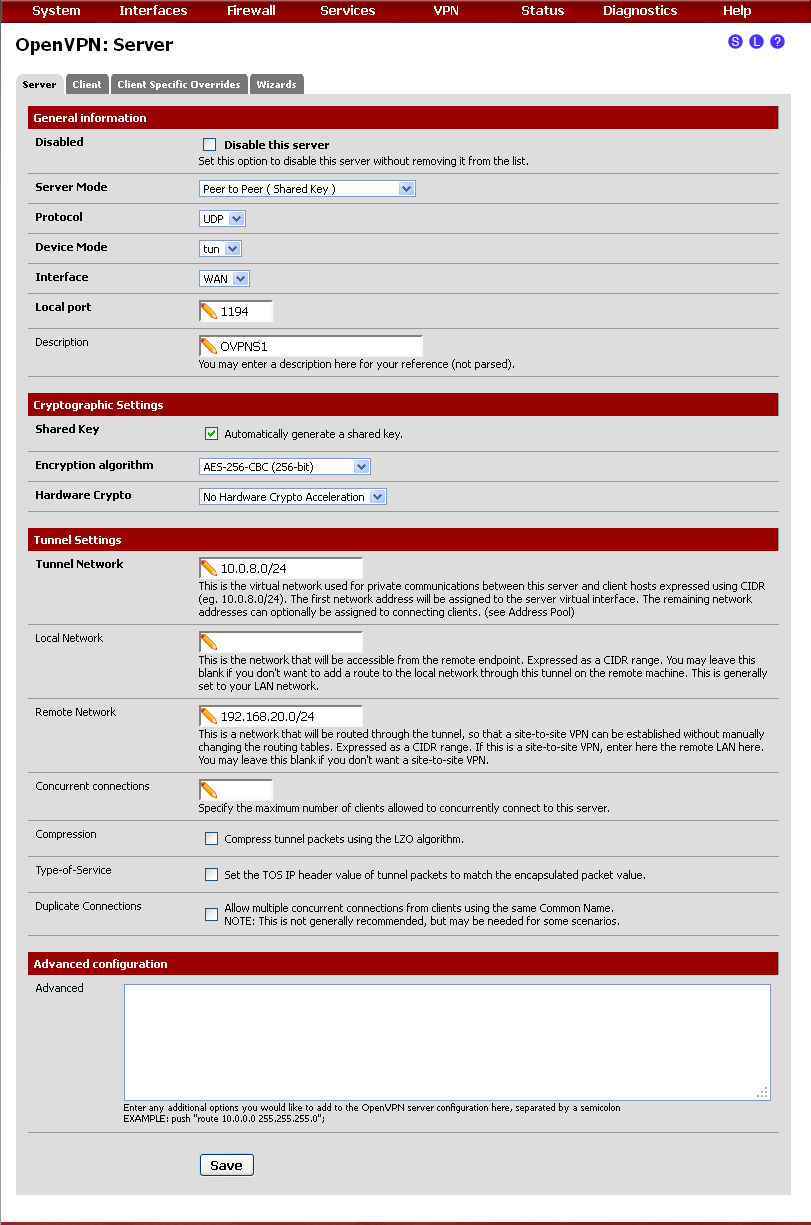

Где 203.0.113.2 - WAN адрес филиала. Но pfSense головного офиса так же не знает что ответные пакеты на WAN адрес филиала теперь нужно посылать через туннель. Заходим на нем в свойства OpenVPN сервера и в Advanced пишем route 203.0.113.2 255.255.255.255.

Это все. Если кто-нибудь скажет мне, что это не работает, пусть будет готов запостить столько же скриншотов, сколько я

-

Сегодня протестирую дополнение!

-

-

Так, вобщем после тго как я прописал в генерале ДНС, интернет появился на ван интерфейсе и на виртуальном интерфейсе… с лан не хочет пинговать... в чем тут дело?

Плюс сейчас нарвался на подвисания веб интерфейса... интернета так и нет...

Более того, пошли какието непонятки на сервере... ничего в адвансед не написано а в логах сразу

openvpn[48071]: ERROR: FreeBSD route add command failed: external program exited with error status: 1

статус канал не пишет, в табличке заполнена только первая срочка… не могу понять что творится -

Обновил 3 пост топика OSPF!

-

-

http://forum.pfsense.org/index.php/topic,58764.msg316116.html#msg316116

Вот так вот подвисло все -

Спасибо за развернутый мануал.

Не поверишь, но у меня нет в продакшене ни ovpn, ни ospf. Просто самому стало интересно и вопросы эти в последнее время как-то часто стали вставать в сообшестве.

Если можно, закрепи тему вверху или в FAQ. Чую не раз еще к этому вернемся)) -

Спасибо за развернутый мануал.

Не поверишь, но у меня нет в продакшене ни ovpn, ни ospf. Просто самому стало интересно и вопросы эти в последнее время как-то часто стали вставать в сообшестве.

Если можно, закрепи тему вверху или в FAQ. Чую не раз еще к этому вернемся))Уже в FAQ. Аналогично, хотелось заняться этой темой, но времени катастрофически не хватает.

-

Спасибо за развернутый мануал.

Не поверишь, но у меня нет в продакшене ни ovpn, ни ospf. Просто самому стало интересно и вопросы эти в последнее время как-то часто стали вставать в сообшестве.

Если можно, закрепи тему вверху или в FAQ. Чую не раз еще к этому вернемся))Уже в FAQ. Аналогично, хотелось заняться этой темой, но времени катастрофически не хватает.

О! Спасиб! Из-за такой зарплаты что ли у меня времени вагон? Надо пересмотреть приоритеты))

-

Инструкция и правда очень хорошая, счас ее протестим на все и будет серьезный мануал!

-

Переходим в Firewall -> Rules на вкладку LAN и приводим правила к такому виду:

То есть дефолтному правилу мы назначили новый gateway, а над дефолтным сделали еще правило для доступа из LAN к DNS Forwarder'у pfSense, иначе бы эти запросы полетели в новый gateway т.е. в никуда.

Этого я не пойму, как антилок по дефолту вынести из фаервола?

У меня на виртуальном интерфейсе интернет есть, а вот на лане и на ване нету…

Ping output:

PING www.ru (194.87.0.50) from 192.168.1.10: 56 data bytes--- www.ru ping statistics ---

3 packets transmitted, 0 packets received, 100.0% packet lossПлюс, если не прописать в генерале днс по дефолту, то ничего не получится даже на интерфейса виртуальном у клиента

-

Пока объяснял уже сам все понял. Дела… Сегодня заставил наконец бегать OSPF по OpenVPN между работой и домашним микротиком. Полгода назад неделю на это убил безрезультатно. Пришлось править quagga_ospfd.inc

-

короче счас все опишу что творится ) погодите

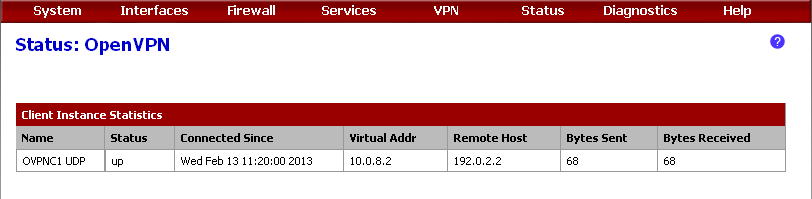

Клиент:

Сервер:

Творится следующее:

На клиентской части сам пфсенс в нет невыходит (я немогу смотреть пакеты)

Со стороны клиента подсеть не может выйти в интернет…

ДНС сервера не выдаются... -

На сервере Outbound NAT для 192.168.1.0/24 интерфейс не VPN, а PPPOE должен быть.

-

Все работает! Мануалы супер! Автор красавчик!

-

Хорошая инструкция. Было бы неплохо нарисовать ещё мануал IP2IP+IPSec, как более орднунг.

-

Провайдер подкинул еще одну делему.

Дело в том, что он мне назначил для точки подключения 1 адрес 10.1.1.0/30. То есть их порт будет занимать 10.1.1.1/30 и далее мой серв с впн 10.1.1.2/30. Во второй точке они мне назначили 10.1.2.0/30 то есть 10.1.2.1/30 это их порт и 10.1.2.2/30 это клиентская моя коробка с сенсом. Кто о опыту скажет как быть? А то ездить между филиалами не айс(

Хороо бы это в ман добавить а то елеком так всех подключаетЯ сделал так:

На сервере

Ну а на клиенте гейт 10.10.2.1/30 и роутинг до 10.10.1.0/30 через него.

пингует с 10.10.1.2/30 порт на другой стороне 10.10.2.1/30, поидее все должно быть нормально?

Вобщем ничего не работает. Понять не могу. Логи заканчиваются на том что опен правильно определил локал и ремоут и все. Через пинг пиршуется удаленный порт, сам сенс не пингуется… -

Почему в тексте 10.1.1.0/30, а на скринах 10.10.1.1?

-

Почему в тексте 10.1.1.0/30, а на скринах 10.10.1.1?

10.10 правильно

Вобщем в чем состоит дело. Все было настроено на 10.1.1.0/30.

Потом пров сделал так:

в офисе 1 он назначил подсеть 10.10.1.0/30, то есть 10.10.1.1/30 это порт а 10.10.1.2/30 это сенс сервер впн.

в офисе 2 он назначил подсеть 10.10.2.0/30, то есть 10.10.2.1/30 это порт а 10.10.2.2/30 это сенс клиент впн.

Я прописал роутинги как описано выше.

Картина такая:

На сервере (10.10.1.2/30) я могу пингануть 10.10.2.1/30. При этом 10.10.1.1/30 не пингуется

На клиенте (10.10.2.2/30) я могу пинговать 10.10.2.1/30 и 10.10.1.1/30, не пингуется 10.10.1.2.

Не могу понять почему не пингуется сам порт 10.10.1.1/30 с сервера 10.10.1.2/30…

Мне кажется что нат режет трафик. А может и нет.

Лог ВПН с клиента:Feb 18 19:23:29 openvpn[22850]: UDPv4 link local (bound): [AF_INET]10.10.2.2 Feb 18 19:23:29 openvpn[22850]: UDPv4 link remote: [AF_INET]10.10.1.2:1194 Feb 18 19:23:29 openvpn[22850]: write UDPv4: No route to host (code=65) Feb 18 19:23:29 openvpn[22850]: write UDPv4: No route to host (code=65) Feb 18 19:23:30 openvpn[22850]: write UDPv4: No route to host (code=65) Feb 18 19:23:31 openvpn[22850]: write UDPv4: No route to host (code=65) Feb 18 19:24:29 openvpn[22850]: Inactivity timeout (--ping-restart), restarting Feb 18 19:24:29 openvpn[22850]: SIGUSR1[soft,ping-restart] received, process restarting Feb 18 19:24:31 openvpn[22850]: NOTE: the current --script-security setting may allow this configuration to call user-defined scripts Feb 18 19:24:31 openvpn[22850]: Re-using pre-shared static key Feb 18 19:24:31 openvpn[22850]: Preserving previous TUN/TAP instance: ovpnc1 Feb 18 19:24:31 openvpn[22850]: UDPv4 link local (bound): [AF_INET]10.10.2.2 Feb 18 19:24:31 openvpn[22850]: UDPv4 link remote: [AF_INET]10.10.1.2:1194