4 WAN в 1 LAN

-

@konstanti said in 4 WAN в 1 LAN:

Ну, если я правильно понял первый пост , то нужен доступ именно к модемам , у которых ip динамический

Доступ не столько к модемам сколько к интерфейсам, если быть точным.

@konstanti said in 4 WAN в 1 LAN:

Не совсем понял Вашу мысль про софт и домен .

Имеется ввиду разный софт, не только браузер.

@werter said in 4 WAN в 1 LAN:

Предположу, что

Ну всё спалил контору.

-

This post is deleted! -

This post is deleted! -

@konstanti said in 4 WAN в 1 LAN:

Если то , что предположил werter

Не совсем.

Давайте проще, нужно тоже самое что по ссылке выше (моб.прокси partnerkin.com/tribuna/blog_sensey/kak_podnyat_mobilnye_proksi_3___nastrojka_i_zapusk) но на PF.Но там он использует модемы с прошивкой hilink, а у меня stik. Hilink модемы определяются как сетевая с своим статическим ip, который можно изменить.

-

@gena77

Пытаюсь разобраться , как это организовано в PF

если несложно , можно увидеть вывод 2-х команд при подключенных модемах

1 ifconfig

2 ngctl list -

@gena77 said in 4 WAN в 1 LAN:

@konstanti said in 4 WAN в 1 LAN:

конкретизировать задачу

На входе один итерфейс LAN.

На выходе четыре интерфейса (3g модемы) и возможно Wan проводной.Полагаю цель --- накрутка счётчиков и рассылка спама.

Оттого и задача иметь динамический и "чистый" адрес для выхода в интернет,

меняющийсяпо кликубез лишних движений. -

-

@gena77

Добрый вечер

Итак , мое субъективное мнение

В модемах и и MPD5 разбираюсь не очень , поэтому скажу так

1 по вашей ссылке - 3proxy настроены на отдельном компьютере ,который находится во внутренней сети, и указанный проброс портов происходит при подключении снаружи внутрь , а не в обратную сторону .

Т е грубо схема внешнего подключения клиента такова (на примере Вашей ссылки)

Внешн клиент -> ROUTER WAN (белый IP) порт 50056 -> проброс на 192.168.1.10 порт 50056 -> Модем 1 -> Интернет -> и обратно по цепочке

2 Удаленное управление модемами

В основном опирался вот на эту статью

http://kak-podnyat-proksi-ipv6.ru/kak-podnyat-mobilnye-proksi/

Итак , удаленно получить доступ к модемам вряд ли получится

если надо их перегружать с заданной периодичностью , то надо писать скрипт (

см. пример из статьи , но с учетом того , что там Linux, а тут Freebsd ) и

привязывать его к Cron или разбираться , возможно ли это делать с помощью

mpd5.C учетом всего написанного, вопросы

1 о каком пробросе идет речь ?

2 все-таки можно ли услышать/увидеть четкую задачу , которая ставится ????

Чтобы PF сам поменял порт назначения на какой-то из списка и отправлял

трафик через нужный модем ??? Возможно ли такое стандартными средствами , не знаю -

@konstanti said in 4 WAN в 1 LAN:

Итак , удаленно получить доступ к модемам вряд ли получится

Еще и потому, что

@gena77 said in 4 WAN в 1 LAN:

ppp0: flags=89d1<UP,POINTOPOINT,RUNNING,NOARP,PROMISC,SIMPLEX,MULTICAST> metric 0 mtu 1492

inet 10.111.216.0 --> 10.66.63.1@gena77 said in 4 WAN в 1 LAN:

ppp1: flags=89d1<UP,POINTOPOINT,RUNNING,NOARP,PROMISC,SIMPLEX,MULTICAST> metric 0 mtu 1492

inet 10.251.161.221 --> 10.65.62.2Т.е. адреса ожидаемо для мобильного интернета "серые".

@konstanti said in 4 WAN в 1 LAN:

все-таки можно ли услышать/увидеть четкую задачу , которая ставится ????

Совершенно с вами согласен.

-

@gena77 said in 4 WAN в 1 LAN:

@scodezan said in 4 WAN в 1 LAN:

накрутка счётчиков и рассылка спама.

Вы серьёзно?

Вполне. Однажды меня просили сделать именно такое именно с такой целью. А поскольку Вы скрываете истинную цель, лично мне больше нечего представить.

На сколько я вижу у других участников обсуждения тоже крышу рвёт от размытости Вашего ТЗ.

Начните с описания ЦЕЛИ.

-

-

@werter said in 4 WAN в 1 LAN:

Спамеров быстро блокируют на данный момент (ip в блэк-лист и доказывай потом, что не слон)

Врядли ТС занимается спамом в чистом виде. Мобильные операторы обычно используют NAT, более продвинутые - Carrier-grade NAT, соответвтенно прямая SMTP-рассылка будет встречать массовые отказы в доставке.

-

@gena77

Всем доброго вечера

После целого дня мучений получилось настроить PF так , чтобы менялся порт , не зная ip назначения (как бы проброс изнутри наружу без смены ip назначения)

Т е задача ТС на ethernet портах решается стандартными средствами на 95%

5% - это компиляция 2 модулей ядра из дистрибутива Freebsd и перенос их на PFSense

Как будет выглядеть мое решение в связке с ppp + mpd5 + netgraph ,не знаю ( это надо проверять и настраивать ) . А у меня нет модемов для этого

Если интересно , расскажу

Кстати , есть еще парочка ноу-хау- как настроить PF IPSEC site-to-site (если только один адрес белый)

- как можно добавить через PF еще одну сеть для туннеля IPSEC , если нет доступа к удаленной точке для создания дополнительной фазы 2)

если кому-то нужно , обращайтесь

-

@konstanti said in 4 WAN в 1 LAN:

Кстати , есть еще парочка ноу-хау

как настроить PF IPSEC site-to-site (если только один адрес белый)

как можно добавить через PF еще одну сеть для туннеля IPSEC , если нет доступа к удаленной точке для создания дополнительной фазы 2)если кому-то нужно , обращайтесь

Опубликуйте это прямо на форуме, весьма интересно.

Жаль что нет модератора, способного выносить полезное в шапку. Интереснейшие вещи тонут во времени.

-

@werter said in 4 WAN в 1 LAN:

ТС и 100 модемов не хватит. Спамеров быстро блокируют на данный момент (ip в блэк-лист и доказывай потом, что не слон)

Если говорить про почтовый трафик, блокируют блоками /24, узнаёшь о том что попал под блокировку далеко не сразу. Прямо вагон эмоций.

А вообще я имел ввиду форумы, вики и социалки. А так-же фейковые отзывы. Ну и подбор паролей к sip, ssh, rdp.

-

@pigbrother к сожалению , сейчас нет времени писать много

как разгребусь с делами и соберусь с мыслями , обязательно напишу что и как -

@konstanti said in 4 WAN в 1 LAN:

как разгребусь с делами и соберусь с мыслями , обязательно напишу что и как

Буду (будем?) ждать.

-

@pigbrother

Пока нашел/вспомнил следущее

1 ссылка - это создание динамических правил для мобильных ipsec клиентов ( те

мы не знаем IP , которого получит клиент , но хотим ограничить ему доступ )https://forum.netgate.com/topic/139356/restrict-access-for-certain-vpn-users/

2 ссылка - это создание правила binat для фазы 2 ipsec туннеля , который позволяет нам использовать NAT в ipsec туннеле и добавлять сети , которых нет в списках TS (traffic selectors) и нет возможности влиять на удаленную сторону

https://forum.netgate.com/topic/140626/snat-from-openvpn-user-to-a-ipsec-tunnel-possible/

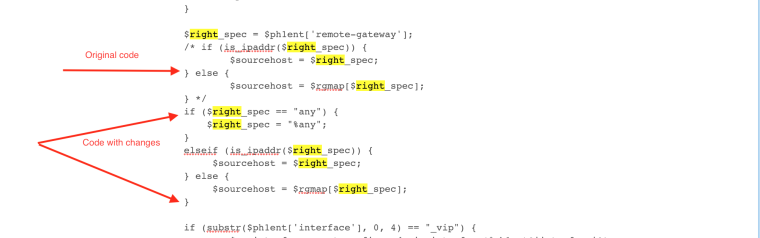

3 по поводу создания туннеля Site-to-site IPSEC , когда у инициатора нет постоянного ip , у меня осталась только картинка с теми изменениями , которые я вносил в VPN.INC , чтобы при настройке фазы 1 я мог бы вместо ip/доменного имени можно было использовать 'any', тогда в strongswan.conf параметр right = %any. (это на англ , потому что я делал это для пакистанца )

4 задачу ТС для этой ветки я решал/решил с помощью Netgraph , тут все непросто ( каждый случай индивидуален ) , но в любом случае , Netgraph - это то средство , которое позволяет менять/проверять содержимое IP, TCP/UDP пакета , до того как пакет попадет в лапки "pf". Например , тут есть ветка , где ТС хотел бы блокировать все DNS запросы к домену 'tv'.Вот такую задачу можно решить с помощью Netgraph , анализируя содержимое DNS запроса .

-

@konstanti Благодарю. Хоть IPSEC и использую по "остаточному принципу", ваши советы безусловно могут пригодиться.

-

@pigbrother

Скажу так , всегда интересно решать нестандартные задачи . Тем более такие , которые ,и на первый взгляд , кажутся не решаемыми , а на деле имеют решение .