Chiarimento DMZ

-

@kiokoman SCUSA ma non sono ferratissimo sulle vlan. quindi ti chiedo due chiariarimenti...

quando dici che le porte sono configurate trunk come L2 per le varie vlan vuole dire che hai configurato lo switch con il nome della per la porta specifica, poi PFSense aggancia quel nome in vlan e assegna gli ip tramite dhcp ecc....

io ho questa situazione.

pfsense in come macchina virtuale, quindi teoricamente devo assegnare uno switch virtuale nel Vmware, agganciarci una scheda di rete specifica, coniugare lo switch trunk, e PFSense con gestione vlan della OTP1 (webcam).spero di essermi spiegato bene.

-

non sono molto pratico di vmware, in pratica quello che ho fatto io e' creare le vlan sul pfsense che arrivano tutte all'uplink dello switch poi ad ogni porta dello switch ho assegnato la vlan che volevo

-

@kiokoman in pratica l’unico dubbio che ho è se assegnare schede di rete fisiche a VMware e collegare alla macchina virtuale o lavorare sullo switch virtuale della lan.... farò dei test

-

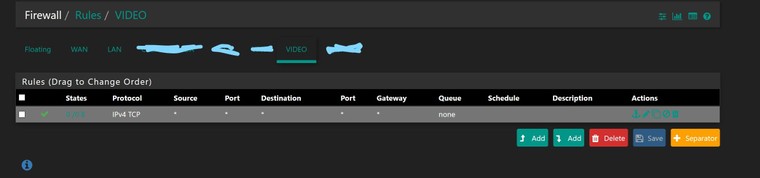

@kiokoman Risolti tutti i problemi di base pfsense metto mano alla configurazione della DMZ ma qualcosa no torna.

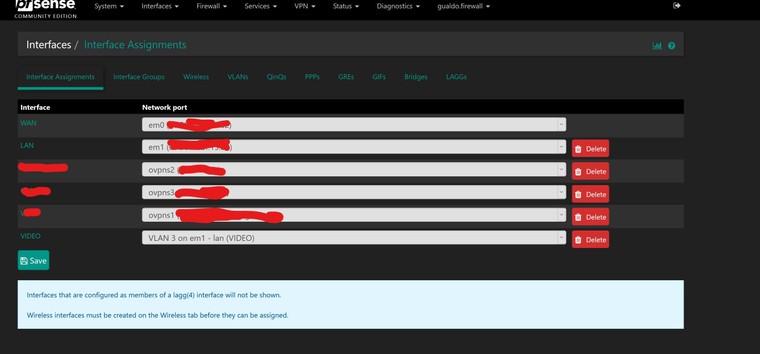

1- creo l'interfaccia

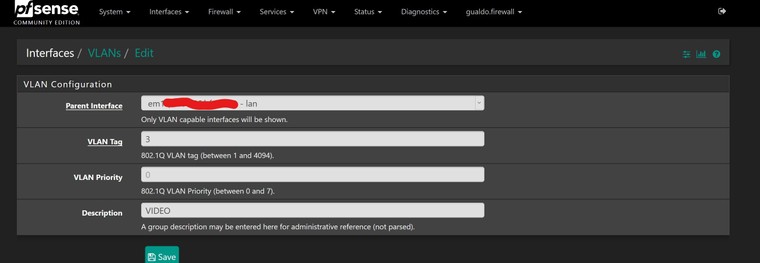

2 - creo la vlans

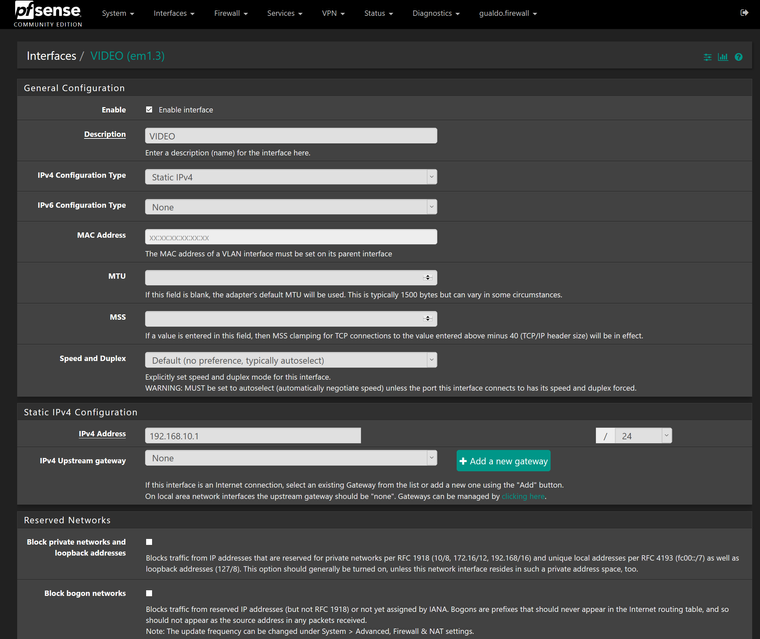

3 - abilito l'intrefaccia e gli assegno l'ip

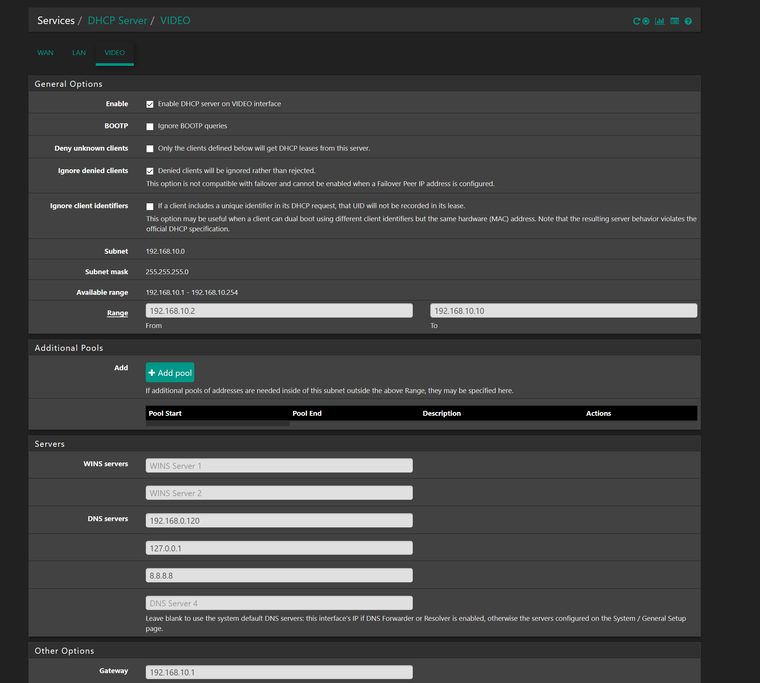

4 - abilito il dhcp all'interfaccia

5 - edito i ruless e dò tutto passante (per testare)

6 - poi vado sullo switch e configuro la vlan e l'assegno alla porta dove c'è collegata la webacam

però non funziona..... dove ho sbagliato??

-

non prende neanche l'ip dal dhcp?

i dns sono siruamente sbagliati

non puoi assegnare 127.0.0.1 ai client

non so cosa sia 192.168.0.120, un tuo server dns?, c'e' una regola sul firewall che permetta il traffico verso di lui?

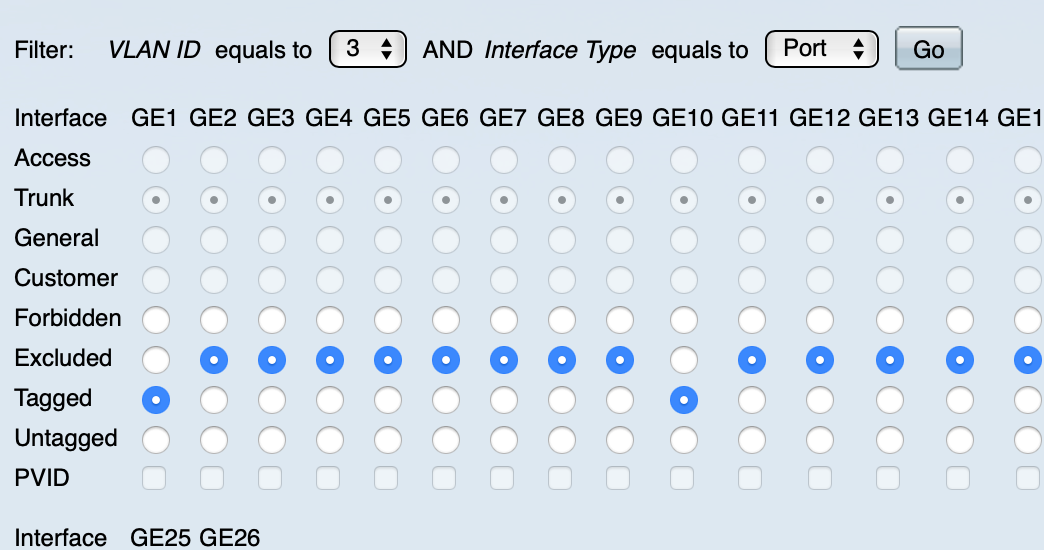

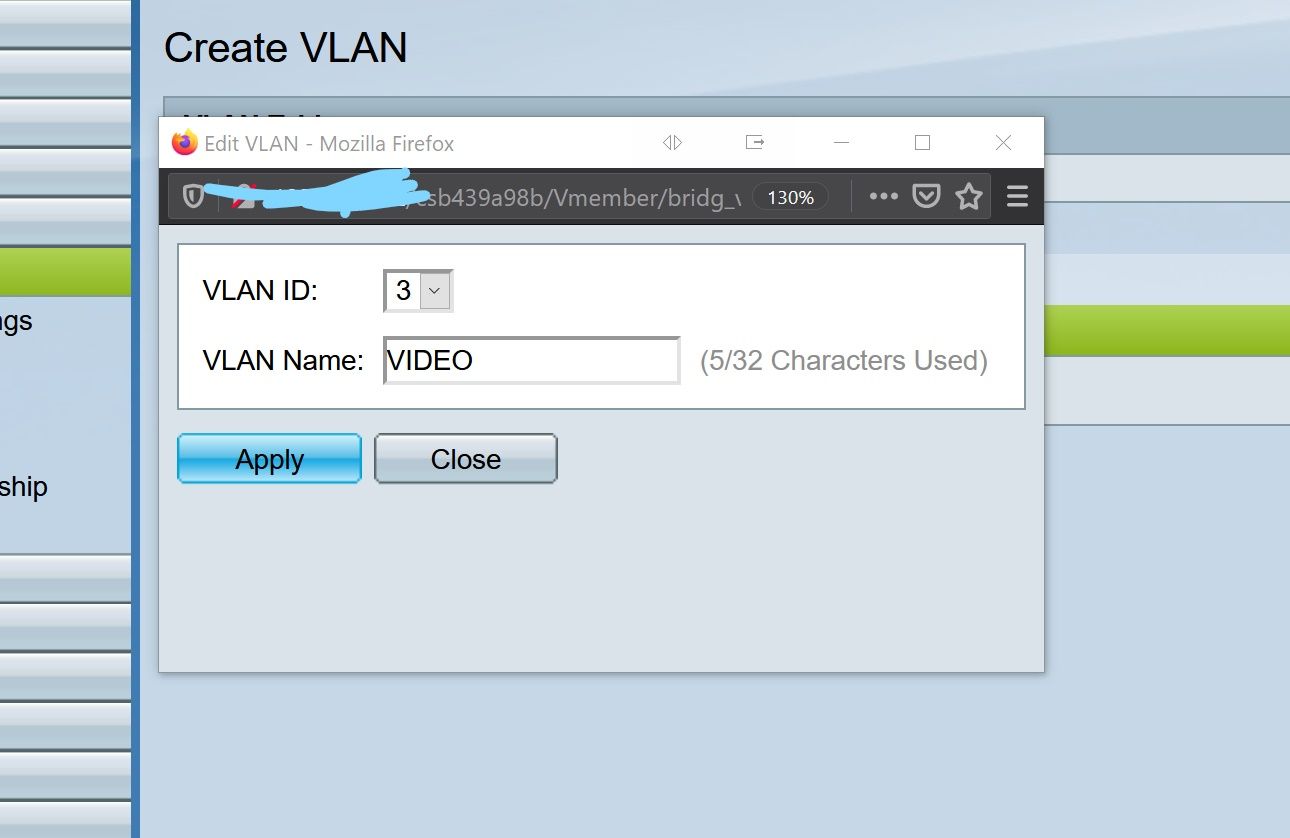

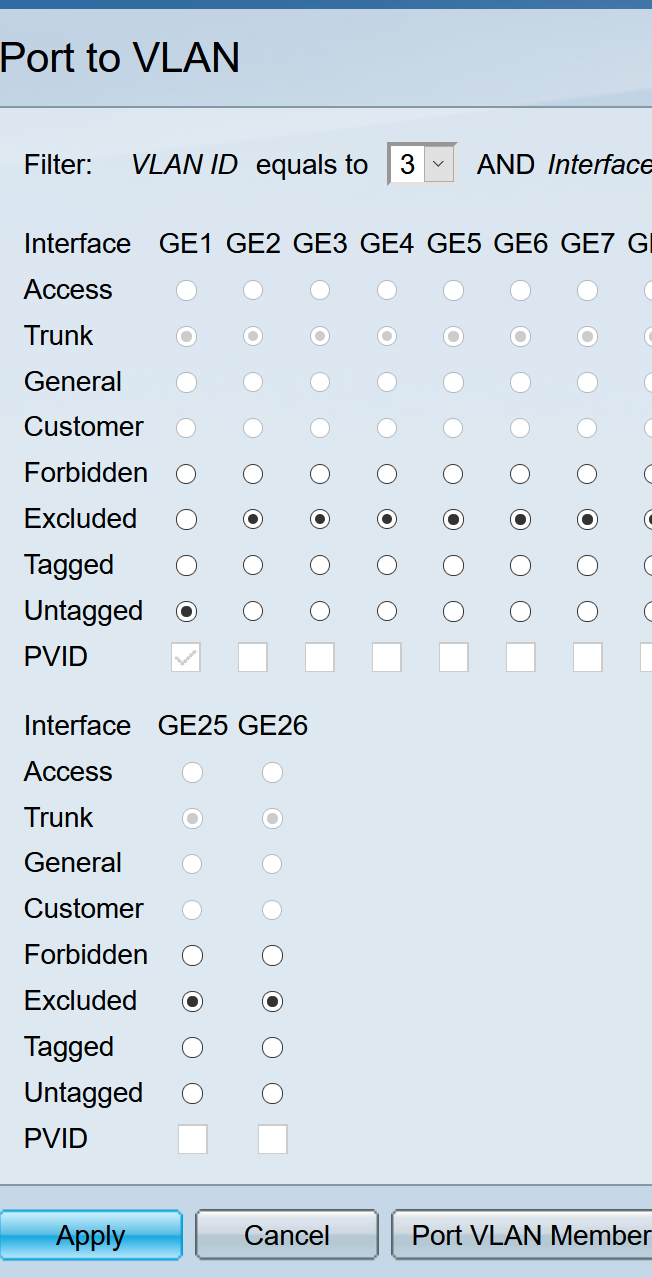

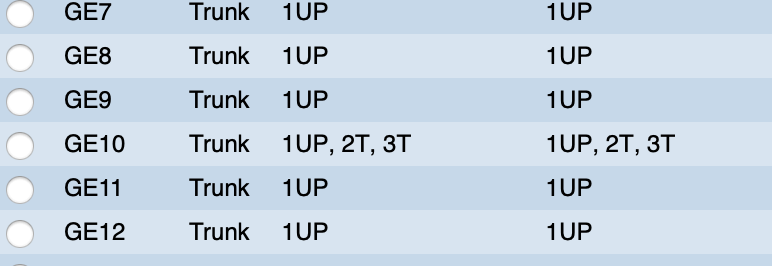

hai assegnato vlan ID 3 untagged alla porta GE1, ma come hai configurato il trunk che gliela trasporta ?se guardi qui c'e' la mia configurazione

https://forum.netgate.com/topic/146045/unable-to-route-between-vlans/7 -

@kiokoman hai ragione.... il 127.0.0.1 ora lo tolgo, e si il 192.168.0.120 è un mio server dns.

per le regole come ho scritto per il momento (per fare i test) ho messo *dove verifico come è configurato il trunk?

-

se e' un cisco quello che hai, guarda il link così vedi come è configurato il mio.

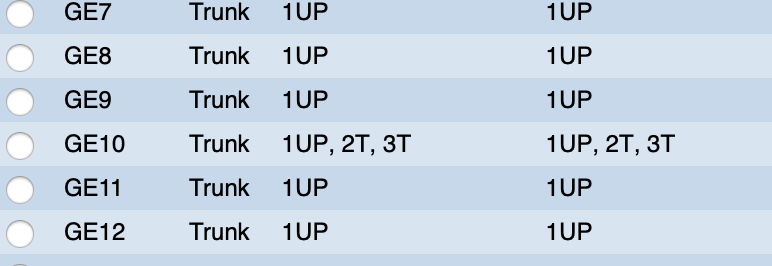

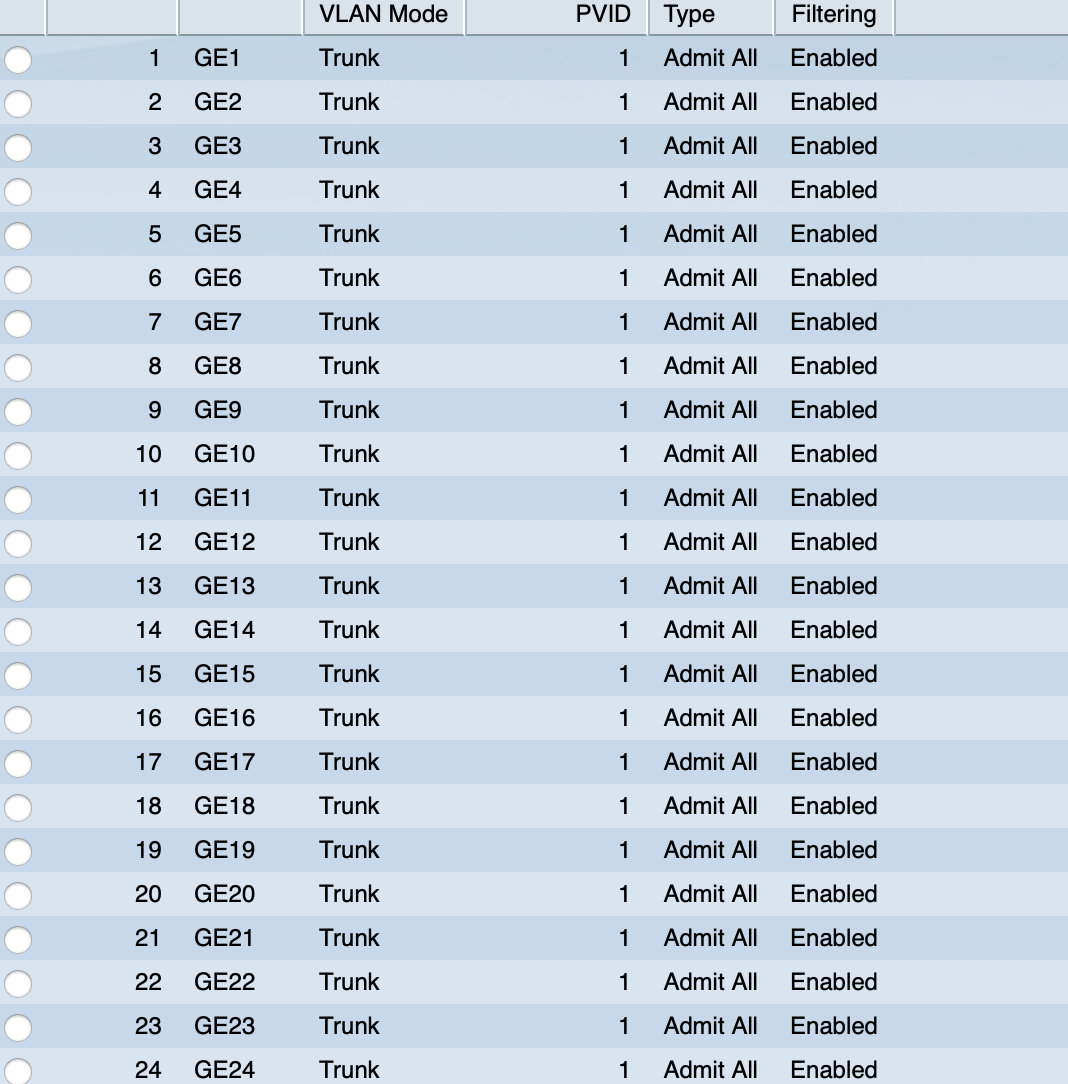

il cavo di rete va dal mio pfsense allo switch nella porta XG2 configurato Trunk con vlan1 untagged, vlan 20 tagged e vlan 30 tagged

VLAN Management -> interface settings -> imposti la porta che va al pfsense come trunk

se non hai un cisco non ho idea di preciso cosa devi fare, tieni presente che la porta che va dal pfsense allo switch deve trasportare sia la VLAN1 untagged che la VLAN3 tagged che hai creato, poi distribuisci alle altre porte quello che ti server -

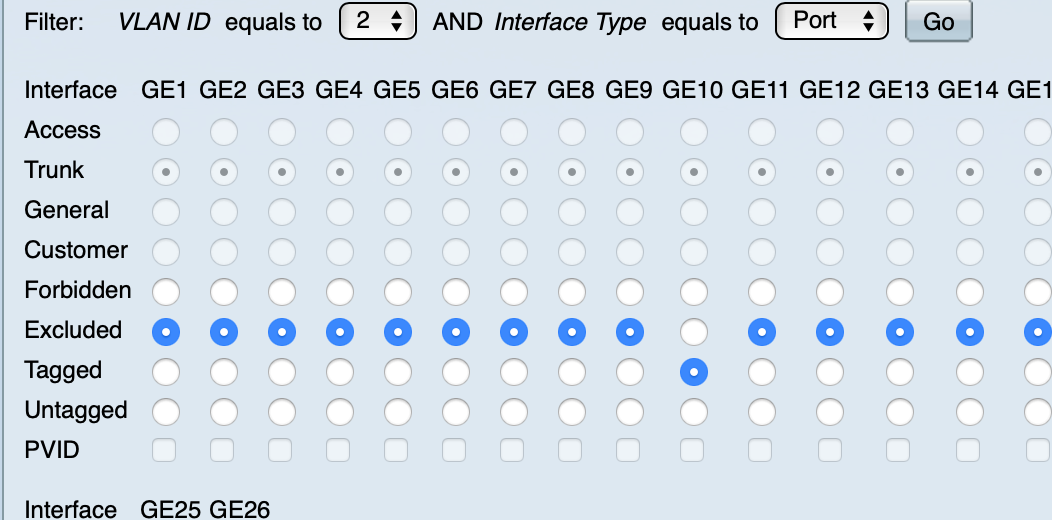

la porta è 10 (e id vlan 2 ma tutto configurato come sopra tranne il tag che è il 2 non il tre ) ho fatto due DMZ

-

la differenza che vedo è che io ho tutte le porte Trunk mentre te hai access e solo quelle pfsense Trunk

-

si va bene che siano tutte trunk, non è un problema.

quindi se sulla porta GE1 vuoi usare la vlan ID3 ad esempio

dovrai settarla come vlan 1 excuded - vlan 2 excluded - vlan 3 untagged -

@kiokoman credo di aver capito dove sta il problema.... ovvero la mia porta G10 è del va dallo switch al server exchange non dallo switch al pfsense.

quindi io devo assegnare la porta G10 (come da configurazione sopra) al pfsense e un'altra porta al server exchange con configurazione invertita....

giusto?

-

fai prima a spostare il cavo, quella GE10 sarebbe giusta per l'arrivo di pfsense

-

ma io sono in vituale..... basta configurare solo una porta? cioè quella diretta al pfsense? bene domani provo perche ora sto lavorando da remoto

-

hai una scheda di rete dedicata per il pfsense virtuale?

ti serve un cavo di rete che va verso lo switch e uno che torna indietro per il server se le vuoi passare untagged -

@kiokoman posso dedicarglela.... non è un problema.

ma quello che mi domandavo era, se "configuro" solo la porta i pfsense e poi collego un apparto in dhcp allo swich, mi prende la configurazione della lan o della dmz? ovviamente in questo caso non lavoro in dhcp quindi con ip fisso forse non seve cofigurare altre porte, ma se lavorassi in dhcp, devo dire allo swich che quelle port dove mi collego sono della rete DMZ e non lan, giusto?scusa ma non sono ferrato con le vlan

-

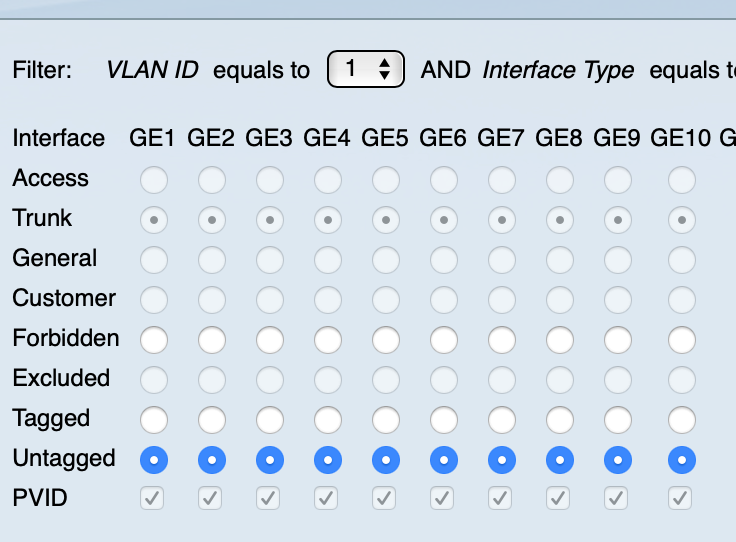

ti prende quello che tu configuri come untagged per quella porta, di default vlan1 è sempre untagged quindi l'ip della lan. quindi la porta di tuo interesse deve essere impostata per passare untagged la vlan che vuoi te

per farti un esempio riguardando questa foto

se vuoi che la GE1 passi il dhcp della VLAN 3 dovrà risultare:

GE1 Trunk 1T,2T,3UPT = TAGGED

U = UNTAGGED

P= PVID -

quindi dovrò avere "due porte" configuarate....

pfsense U-T-T

server exchange T-T-Use io scabiassi solo il cavo nel caso sopra, lui non troverebbe piu la rete del server exchange

-

si beh l' ho detto prima di ricordarmi che era virtuale il tuo pfsense. ti serve una scheda dedicata. presumibilmente ci sarebbe una alternativa ma senza provare.. non so se funziona ... creare una interfaccia vlan nel tuo server ... presumo, teoreticamente.. con vconfig

-

@kiokoman oppure basta che confugure le porte che arrivano dalle schede virtuali come U-T-T ma faccio le prove

-

problematica risolta @kiokoman.... avendo le macchine virtuali dovevo lavorare sullo switch virtuale non su quello fisico. quindi diopo aver creato nello switch virtuale il gruppo video e assegnato l'id 3 ha funzionato tutto.

ora devo provare a fare con una dmz "fisica" e configuare il mio switch reale.

appena ci metto mano vi do notizie