Netzwerk Erweiterung Richtfunk mit unifi/ubiquiti NanoBeam

-

@noplan said in Netzwerk Erweiterung Richtfunk mit unifi/ubiquiti NanoBeam:

lediglich die beiden Antennen haben als Gateway (zuwas auch immer) die IP der pfS-A

Warum? Macht ja nur begrenzt Sinn. A zu A und B zu B. Bei WiFi Ausfall will man ja Zugriff haben ;)

und dann schau ma weiter ;)

Es ist halt komplett einfach:

Seite A (.1) bekommt ein neues GW auf dem WiFi Interface wo die Nanos dran hängen auf die .254 (Seite B pfSense).

Seite B (.254) bekommt ein Gateway auf die .1 von Seite Adie beiden anderen (Nanos) sind komplett irrelevant (.2 / .253) und nur wenn man die WifiBridge reparieren müsste entscheidend.

Wenn man die GWs auf dem WiFi Interface auf jeder Seite hat (pingbar) ist die Chose eigentlich gelaufen. Dann trägste auf Seite A ne statische Route fürs Netz von B mit GW Wifi-B ein und machst das ganze umgekehrt auf Seite B mit statischer Route fürs Netz von A zum GW Wifi-A. Fertig ist der Lack.

DANACH kann man immer noch mit OSPF oder Kram rumspielen.

-

@JeGr said in Netzwerk Erweiterung Richtfunk mit unifi/ubiquiti NanoBeam:

Macht ja nur begrenzt Sinn

solange du von pfS-A Zugriff auf beide Antennen haben willst brauchst das gateway gleich in diesem Fall die IP d pfS-A. (zwecks d Administration behaupte ich jetzt kühn)

wenn das wifi weg ist kannst eh nur am mast klettern und dir die Antenne anschauen

Diagnose ist bei den Teilen nicht ;)auswirkungen hat das gateway ja NULL auf die Funkstrecke.

-

@JeGr

pfs-A kann pfs-B von der Console aus pingen gleiches gilt für umgekehrt und auch für sshjetzt sind wir wieder bei square 1 (essen holen und routen legen) oder seh ik das falsch?

-

@noplan said in Netzwerk Erweiterung Richtfunk mit unifi/ubiquiti NanoBeam:

solange du von pfS-A Zugriff auf beide Antennen haben willst brauchst das gateway gleich in diesem Fall die IP d pfS-A. (zwecks d Administration behaupte ich jetzt kühn)

Nö. Gleiches Subnetz braucht kein Gateway. Das kannst du simpel mit Outbound NAT auf WiFi lösen, dass das zu Admin Zwecken auf beiden Seiten erreichbar ist, aber WiFi-down tritt eher auf, als dass die andere pfSense weg ist (der Erfahrung nach) und daher komme ich via VPN bspw. an beide pfSensen problemlos ran - wenn aber WiFi weg ist an die andere Antenne schwerer. Aber geht beides.

jetzt sind wir wieder bei square 1 (essen holen und routen legen) oder seh ik das falsch?

Essen ist immer gut.

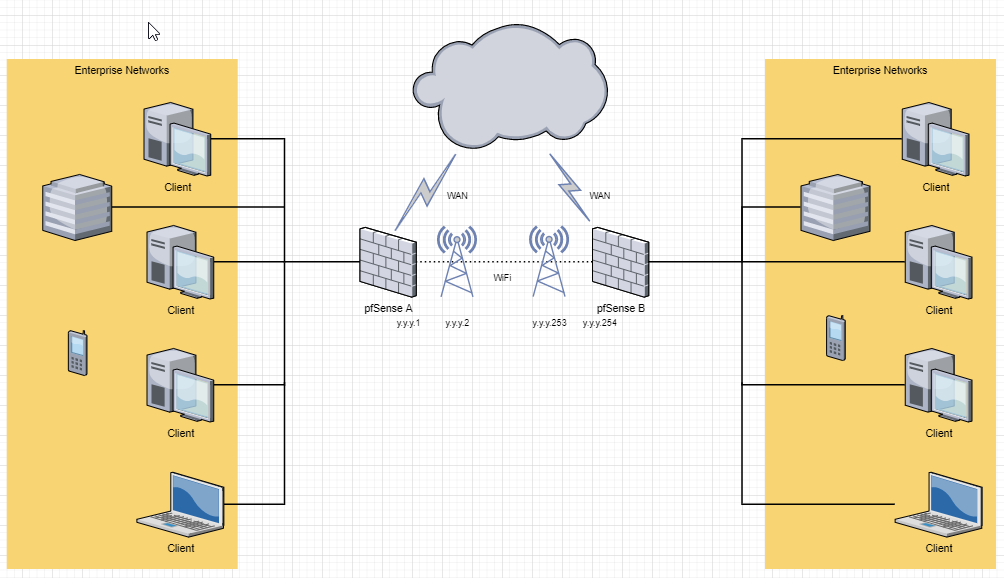

Da hast du Bild:

A bekommt GW y.y.y.254 angelegt

B bekommt GW y.y.y.1 angelegtx.x.x.0/24 ist Seite A

z.z.z.0/24 ist Seite Bstatische Route auf Seite A:

z.z.z.0/24 via GW B (y.y.y254)statische Route auf Seite B:

x.x.x.0/24 via GW A (y.y.y.1).Fertig

-

Danke....

wenn der IP Range in beiden LANs (die beiden gelben Blöcke im Bild) exakt ident sind wirds mit der statischen route schwer ?

weil er es nicht anlegen lässt

-

Ja logen gehts dann nicht :P Darum legt man ja auch keine zwei Netze mit der gleichen IP Range an

Bzw könnte man es hinbekommen (1:1 NAT fürs ganze Netz auf beiden Seiten) aber das ist dann so häßlich, da macht man lieber gleich eine Seite frisch

-

logen ? was das ?

hab ich gewusst das die wahsinnigen alle die gleichen IPs nehmen ...

na bumm .... das wird wasdas 1:1 NAT lassen wir gleich komplett weg (das bringt mehr Kopfschmerzen als gut)

Neuer Eintrag im Prediger Buch:

**Jeder Standort sein eigener IP Range ** und wenn ihr von Standort A auf Standort B drucken wollt nehmt die satanischen routen ! -

Prädikat "Pfusch am Bau" oder "die Organisation war polnisch" fällt da nur ein.

-Rico

-

@noplan said in Netzwerk Erweiterung Richtfunk mit unifi/ubiquiti NanoBeam:

Wird a lustige Sache glaub ich

Scheint sich zu erfüllen. Du liebst doch die richtigen Herausforderungen, oder?

-

@Rico said in Netzwerk Erweiterung Richtfunk mit unifi/ubiquiti NanoBeam:

"Pfusch am Bau" oder "die Organisation war polnisch"

ich würd das gar nicht so sagen ...

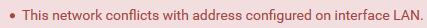

die haben halt nicht über sowas nachgedacht, und da ist halt siehe pfS-B box

auch noch einiges übrig geblieben.ich glaub das beste wird sein neue Box hin.

neue kranke IP Range 172.33.233.0/26 und fertig will mir gar nicht überlegen was da noch alles kommt.und wieder hör ich meine Damen lachen ..... proBono und das Wochenende ist wieder für die FISCH

-

sagt mal kann ich on the fly von

2.0.3 auf 2.4.5-p1 upgraden ;)

ich hätte da so a box ....

ich geh hardware für einen proof of concept suchen ....

irgendwo muss ich ja mal statisch routen gebrauchen -

@noplan said in Netzwerk Erweiterung Richtfunk mit unifi/ubiquiti NanoBeam:

neue kranke IP Range 172.33.233.0/26 und fertig

Darüber nochmal gut nachdenken, sonst ist bald die nächste Kacke am dampfen.

-Rico

-

@noplan said in Netzwerk Erweiterung Richtfunk mit unifi/ubiquiti NanoBeam:

sagt mal kann ich on the fly von

2.0.3 auf 2.4.5-p1 upgraden ;)Da gab es erst kürzlich einen Thread dazu. Dürfte nahezu anstandslos gegklückt sein.

@noplan said in Netzwerk Erweiterung Richtfunk mit unifi/ubiquiti NanoBeam:

und das Wochenende ist wieder für die FISCH

Is eh Lockdown.

-

also eine 192.168.0.0/24 kriegen sie sicher nicht

eine 10.0.0.0/24 geht nicht weil die scheinbar deren Modem verspucktfür spaßige Ranges die anwendbar sind bin ich dankbar

mehr als 30 Hosts wirds hier nie und nimma spielen (wenn du das mit dampfen gemeint hast)NP

-

Sollte halt hier irgendwo rein passen ;-)

10.0.0.0/8

172.16.0.0/12

192.168.0.0/16-Rico

-

also bevor ich mir ein netz mit

16.777.214 möglichen hosts eintrete (192.168.0.0/8)nehm ich doch /26 mit 62 hosts

und weil bei der 192.168.0.xxx jeder die 255.255.255.0 eingeben will / wird

nehm ma gleich eine IP wo sie die subnetMask nicht kennenwas spricht wirklich gegen die

172.33.233.0/26 (müsste doch auch im privaten bereich liegen oder hab ich was übersehen ?) -

172.33.233.0/26 gehört T-Mobile USA

-Rico

-

Bevor was schief geht

10.0.0.0 - 10.255.255.255 (10.0.0.0/8)

172.16.0.0 - 172.31.255.255 (172.16.0.0/12)

192.168.0.0 - 192.168.255.255 (192.168.0.0/16)-Rico

-

@Rico said in Netzwerk Erweiterung Richtfunk mit unifi/ubiquiti NanoBeam:

Bevor was schief geht

JOOOOOOOPPPPPPP

NP sendet ein großes BIER alternativ auch einen ESPRESSO @Rico

DANKE !!!so nach dem Motto "finde den Fehler in Pfusch am Bau"

wer lesen kann ist klar im Vorteil und wer richtig copy n pasten kann auch ...

Ich werd mal ne Nachhilfestunde buchen ;)

kann nicht schaden ... -

Gibt doch genug Rechner, die ein "random" privates RFC1918 Netz ausspucken, das dann eben KEIN 08/15 Default Netz ist.

10.0.0.0/24

192.168.0.0/24

192.168.1.0/24

192.168.2.0/24

192.168.178.0/24würde ich bspw. meiden weil das in irgendwelchen SOHO Boxen gern verbaut ist. Vermeiden hilft Kopfschmerzen zu vermeiden. Gefühlt aus der Praxis würde ich sagen sind die meisten Netze in 10.x oder 192.168.x ansässig.

Darum hab ich mir für zu Hause auch ein /16er Segment aus 172.xx rausgeschnitten. Ein /16 damit ich das dritte Segment noch für VLAN ID Matching vergeben kann. Und nicht direkt 172.16 oder 172.32 weil Anfang und Ende eben gern genutzt wird.Ich würde da sowas wie 172.23.x oder 172.19.x nutzen. Und die andere Location dann eben irgendwann auch in den Bereich umziehen.

Locations:

A: 172.21.1.0/24 (weil vor Ort nur Default VLAN 1 bspw.)

B: 172.22.1.0/24Später kommt jemand auf VLANs, dann kann man problemlos 2-3stellige IDs ausrollen und in der IP nutzen:

A: 172.21.1.0/24 - altes LAN

172.21.10.0/24 - neues Server Netz, VLAN 10

172.21.11.0/24 - neues Client Netz, VLAN 11

172.21.12.0/24 - neues VoIP Netz, VLAN 12als Beispiel. Oder mit der ID vornedran kombinieren.

172.21.1.0/24 - Server Netz, VLAN 2101

172.21.2.0/24 - Client Netz, VLAN 2102

172.21.3.0/24 - neues VoIP Netz, VLAN 2103

172.21.99.9/24 - Management Netz, VLAN 2199-> wieder IP Netze mit VLAN ID für einfaches Debug kombiniert.

Zweiter Standort (und weitere) machen dann genauso weiter. Und man hat dann sogar die VLANs so getrennt dass man - extrem abenteuerlustig - bspw. sogar VLANs über sowas wie die Richtfunkstrecke als Trunk auf die andere Seite wuppen kann um da bspw. das Management Netz zu haben ;)

Wenn man das ordentlich durchplant und anfängt ist das recht spaßig :)