OpenVPN PSK: Site-to-Site инструкция для обсуждения

-

Зачем явно создавать впн-интерфейс? Достаточно redirect-gateway def1 (галку поставить)

Исходя из опыта использования коммерческого OpenVPN предположу, что тогда не заработает Outbound NAT через OpenVPN . Не будет NAT - не будет интернета через OpenVPN. -

Доброе.

Попробуйте. Без интерфейса. -

Спасибо за мануал. Подскажите , чтобы клиенты двух сетей использовали имена dns сервера головного офиса. Т.е. всего 1 сервер. А то у меня клиенты пингуються только по ip

Спасибо.

-

Спасибо за мануал. Подскажите , чтобы клиенты двух сетей использовали имена dns сервера головного офиса. Т.е. всего 1 сервер. А то у меня клиенты пингуються только по ip

Спасибо.

В настройках DNS Forwader — опция domain overwrite

-

Спасибо за мануал. Подскажите , чтобы клиенты двух сетей использовали имена dns сервера головного офиса. Т.е. всего 1 сервер. А то у меня клиенты пингуються только по ip

Спасибо.

В настройках DNS Forwader — опция domain overwrite

Это надо делать на стороне сервера и клиента ?

на стороне сервера пишет:

The following input errors were detected:

An interface IP address must be specified for the DNS query source.делал по этому мануалу - http://www.arnan.me/2020/pfsense-openvpn-site-site-dns-resolving/

-

Доброе.

Клиенты в своих сетях настройки по dhcp получают ? -

Доброе.

Клиенты в своих сетях настройки по dhcp получают ?Привет. Да за сервером - windows dhcp, а в сети за клиентом - силами самого pfsense. ( поднял на нем )

В сети за клиентом 20 машин.

Ещё сам не определился как лучше сделать или tap или tun. Пока работает на tun уровне.

Подскажите как лучше. Хотел бы все в единой ифраструктуре . сорри за нубство. Впервые два офиса подключаются и по ходу посыпались вопросы -

Выдавайте ip необходимого вам dns сервера головного офиса клиентам по DHCP.

-

Выдавайте ip необходимого вам dns сервера головного офиса клиентам по DHCP.

Это тоже ? - В настройках DNS Forwader — опция domain overwrite

-

Выдавайте ip необходимого вам dns сервера головного офиса клиентам по DHCP.

Это тоже ? - В настройках DNS Forwader — опция domain overwrite

Все Ура!. починил, ну как починил ).

Обнаружил, что dns-server в главном офисе не пингуеться, начал трайсерить, - все резалось на впн-клиенте, хотя некоторые машины пинговались (туда-сюда).

Увидел в списке роутов на клиенте - левый маршрут, он создавался , когда я с дуру прописывал главный dns в general settings на клиенте ( ну там же написано, что все прописанные здесь dns-ки использует dhcp и прочие сервисы.)Но даже при удалении этого конфига, роут оставался, поэтому я как бы удалял настройки, а роут висел , соответсвенно dns не только не пинговался , но и не обслуживал клиентов.Спасибо за быстрые ответы. это очень вдохновляло, не оставался один_на_один с проблемой.

-

Добрый день.

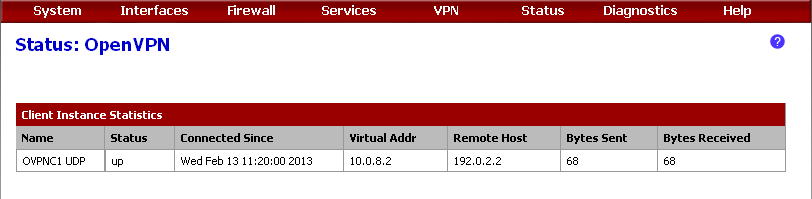

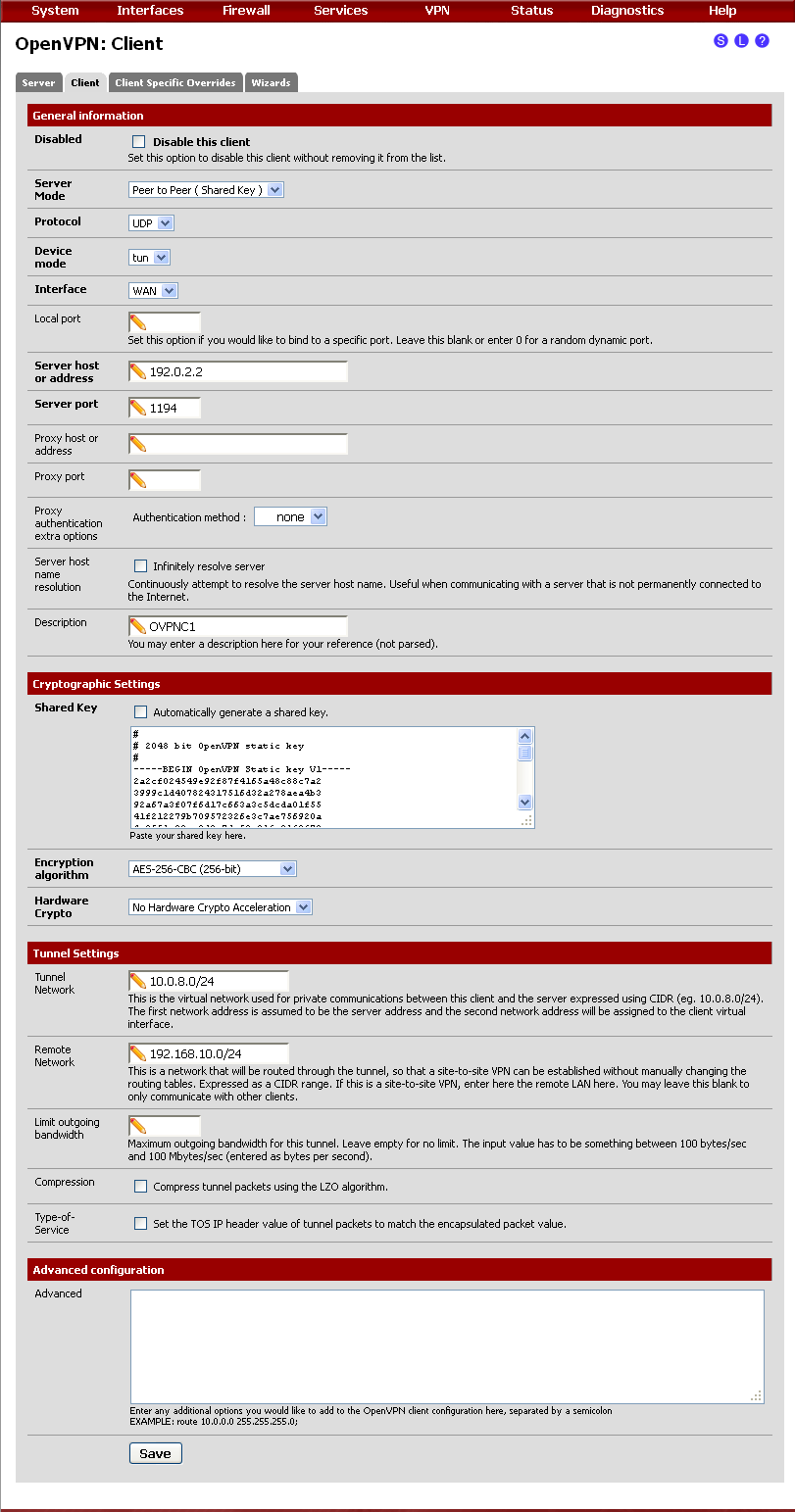

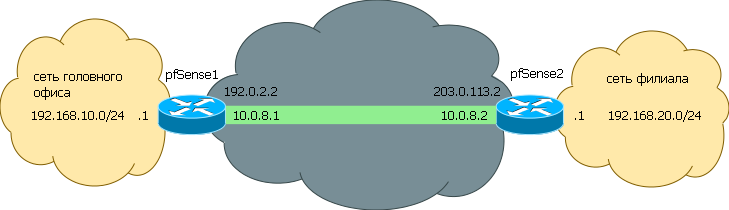

здесь писал, когда поднимал peer to peer. Теперь все работает.

Но возникло желание подключаться к данному openvpn туннелю с помощью remote access сервера. Поднятого на одной из сторон туннеля

сеть выглядит

Peer_to_Peer состоит:

pfsense сервера (Lan 1 - 192.168.0.0/24 , DNS сервер)

pfsense client (lan 2 - 192.168.1.0/24 IP peer_to_peer туннеля - 10.0.10.0/24 В туннеле все ip пингуються , днс работаетНа стороне lan2 поднят remote access сервер 172.16.1.0/27

И вот при подключении к данному серверу, я могу пинговать сетку за сервером ( lan 2 - 192.168.1.0/24), но не могу пинговать хосты из сетки (Lan 1 - 192.168.0.0/24 ) , и соответственно не резолвяться по имени , так как в этой же сети расположен DNS сервер

Уже не знаю что делать

и Client Specific Override прописывал iroute 192.168.0.0 255.255.255.0; ( IP4 удаленная сеть)что делать ? куда копать route?

Гуру сетей выручайте советом, словом.

спасибо!

-

Доброе.

Схему рисуйте. -

Добрый день

Сильно не пинайте за схему

конечно могу дополнить .спасибо.

-

Доброе.

1. Если клиенты имеют свой собственный локальный ip вида 192.168.0.х, то ничего не выйдет. Т.е. им wi-fi роутер, напр., может такой ip выдавать. Учтите этот момент обязательно.

2. Добавить в настр. впн-сервера (172.16.х.х) директиву push "route 192.168.0.0 255.255.255.0"; (альтернатива - добавить 192.168.0.0/24 в Local network в настр. впн-сервера) . Или же в конфиг. файл моб. клиенту(-ам) руками добавить директиву route 192.168.0.0 255.255.255.0

Но у вас же исп. p2p openvpn между сетями. Может и не получиться с маршрутизацией (сменить тип впн на remote access между сетями ? ).Зачем вам такой огород с двумя впн-серверами разных типов? Оставьте только один - remote access. Пусть и удаленная сеть и моб. клиенты подкл. к одному и тому же впн.

P.s. Как вариант, связать удаленные сети с пом. ipsec. А моб. клиентам оставить remote access openvpn. -

просто есть два офиса , хотел соединить все одну логическую сеть ,

а клиенты (работники) уже из дома бы подключались конкретно, когда им надо в виде клиента remote accessДобавлял в конфиг сервера и local network и просто прописывал push не помогает

однажды кстати заработало , но потом "пришел враг хорошего" , - хотел еще что то накрутить и сломал, теперь не могу вернуть

про первый пункт не совсем понял , сети то разные то разные у меня в p2p/

-

Доброе.

@ufojun:про первый пункт не совсем понял , сети то разные то разные у меня в p2p/

У вас есть внешний клиент. У него есть, напр., wi-fi роутер, к-ый выдает ему локальн. ip. И этот ip - из сети 192.168.0.0\24. При этом вы еще пытаетесь этому клиенту объяснить, что в удаленную сеть 192.168.0.0\24 нужно ходить через впн-туннель. По этому проверьте какой локальн. адрес у (проблемных) внешних клиентов.

-

Согласен с werter.

Многократно наступал на последствия бездумного использования всюду и везде 192.168.0(1).х2 werter

А сами какую адресацию в своих сетях используете? -

И 192.168.<выше 100> и 10.много.много.много . По ситуации. Сети разные. В больших - 10.х.х.х

-

Тоочно, спасиб , вообще не подумал .

Но с другой стороны,( на схеме правый шлюз), также есть сервер remote access и уже давно, все норм люди подключаться, хотя там сетка 192.168.0.0.24

-

Есть головной офис и 2 филиала.

Головной офис LAN 192.168.9.0/24 VPN 10.10.10.0/30 и 10.10.11.0/30

Филиал 1 LAN 192.168.101.0/24 VPN 10.10.10.0/30

Филиал 2 LAN 192.168.102.0/24 VPN 10.10.11.0/30

Филиалы сеть головного офиса видят, головной офис тоже видит обе сети филиалов, но друг друга филиалы не видят.

В филиале 1 в настройках клиентов OpenVPN прописано route 192.168.102.0 255.255.255.0

В филиале 2 в настройках клиентов OpenVPN прописано route 192.168.101.0 255.255.255.0

В Routes я вижу маршруты на эти сети, правильные маршруты.

Traceroute c филиала 2, на 192.168.101.99, например, первый прыжок делает на 10.10.11.1 и все, дальше не идет маршрут.

Аналогично с филиала 1.

Т.е. я, так понимаю, что сервер из одного туннеля в другой не пробрасывает пакеты.