@adm_ryu said in Problème PfSense/SquidProxy/SSL:

j'ai bien intégré le fait que vous soyez réticent à l'utilisation de Squid pour intercepter le trafic HTTPS.

Non, vous ne m'avez pas bien compris, je pensais pourtant être clair, je réécris donc mon point de vue :

je conteste l'utilisation de Squid en mode transparent, à cause de l'activation possible de SSL-Bump pour casser HTTPS,

je préconise l'utilisation de Squid en mode explicite, car il n'y a pas besoin de casser HTTPS.

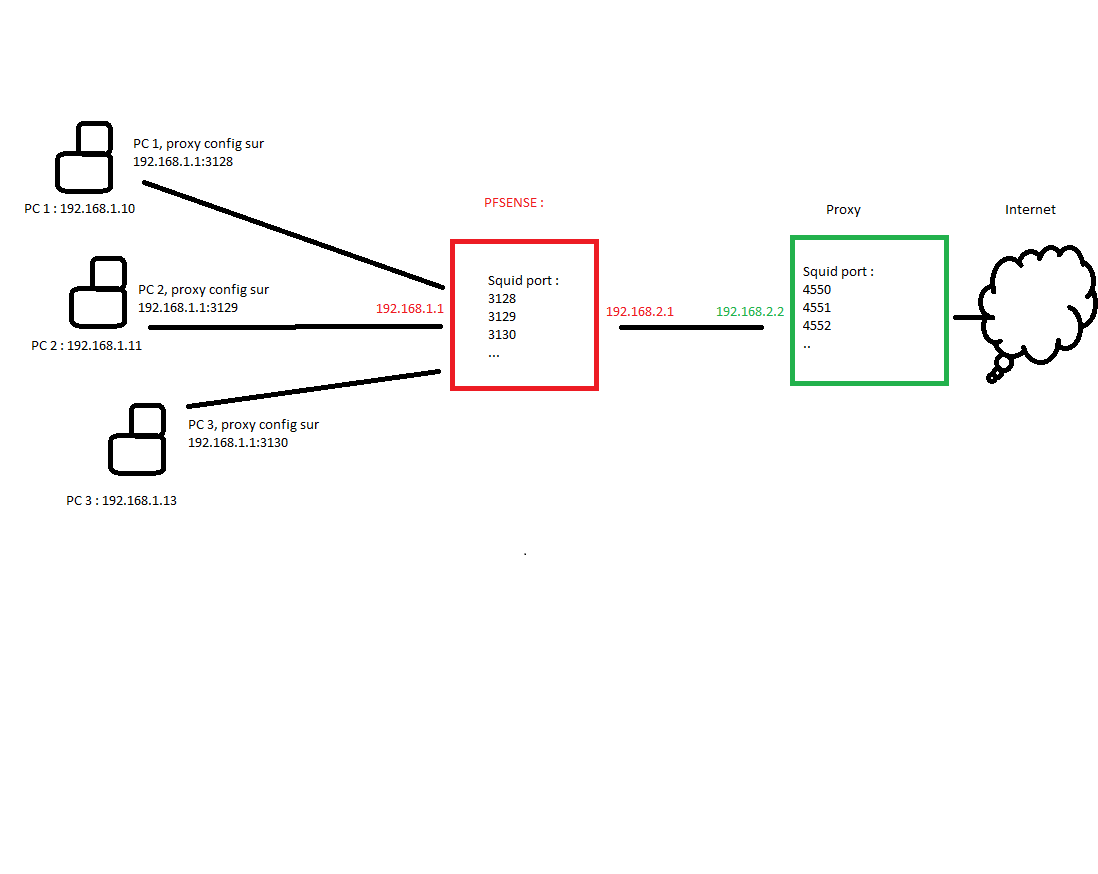

Avec Squid en mode explicite, on peut visualiser, avec LightSquid (vos 3 images jointes), tous les accès : tant HTTP que HTTPS.

Bien évidemment, on interdit aux machines un accès direct à Internet pour HTTP et HTTPS et on autorise l'accès au proxy seulement. De facto les machines (IoT) sans config du proxy n'accèdent pas à Internet.

La démarche usuelle est

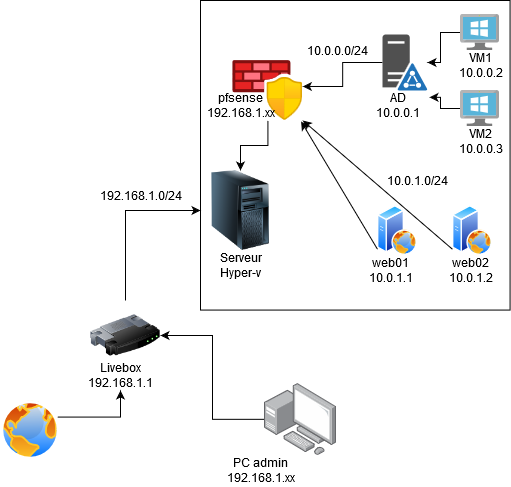

une règle LAN to 'any', parce que par défaut,

le package NtopNg créé les stats machine par machine du flux sortant proto par proto (sans précision ni des url pour HTTP/HTTPS ni du dns),

mise en place d'un proxy, dédié pour les entreprises et dans l'idéal,

config en manuel ou en auto (avec WPAD) pour les PC standard.

A ce niveau, on est capable d'identifier les autres machines qui accèdent à Internet et les proto utilisés. Et on constate que bien des machines sont comme beaucoup de logiciels, ils se croient tout seul et 'exigent' un accès direct à Internet !

Je conçois que c'est difficile :

le mode 'transparent' est tellement tentant,

il fonctionne sans défaut pour HTTP (sauf Authentification),

Il peut fonctionner avec HTTPS via une astuce qui 'brise' le certificat en le remplaçant, ce qui 'annule' la confiance qu'il est sensé apporter,

la mise en place de HSTS va annuler l'astuce.

Or les sites web sont maintenant majoritairement passés en HTTPS (depuis déjà plusieurs années), et vont aussi passer à HTTPS + HSTS ruinant l'astuce. Je vous sensibilise en fait à l'inexorable échec croissant.

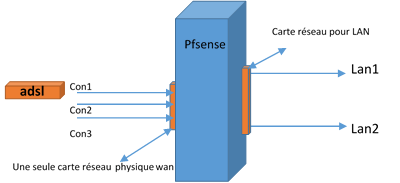

On pourrait raisonner en cloisonnant :

un réseau standard avec proxy explicite pour les PC standard,

un réseau 'd'identification' avec mode tranparent + cassage HTTPS pour les machines inconnues' (mais sans accès depuis les PC standard)

Pas facile à la maison !

(Moi le firewall, les protos c'est mon métier depuis des années ...)

1

0 Votes2 Posts322 Views

1

0 Votes2 Posts322 Views